Pytanie 1

Co to jest git rebase?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Co to jest git rebase?

Co zostanie wyświetlone po wykonaniu poniższego kodu?

class Animal { constructor(name) { this.name = name; } speak() { return `${this.name} makes a noise.`; } } class Dog extends Animal { speak() { return `${this.name} barks.`; } } let dog = new Dog('Rex'); console.log(dog.speak());

Jakie elementy powinny być uwzględnione w dokumentacji testowej aplikacji?

Która z poniższych technologii nie jest używana do tworzenia aplikacji mobilnych?

Które stwierdzenie dotyczące interfejsu w Java jest prawdziwe?

Jakie zagrożenie związane z użytkowaniem cyberprzestrzeni ma wpływ na zdrowie fizyczne?

Które z poniższych stwierdzeń jest prawdziwe w kontekście dziedziczenia w języku Java?

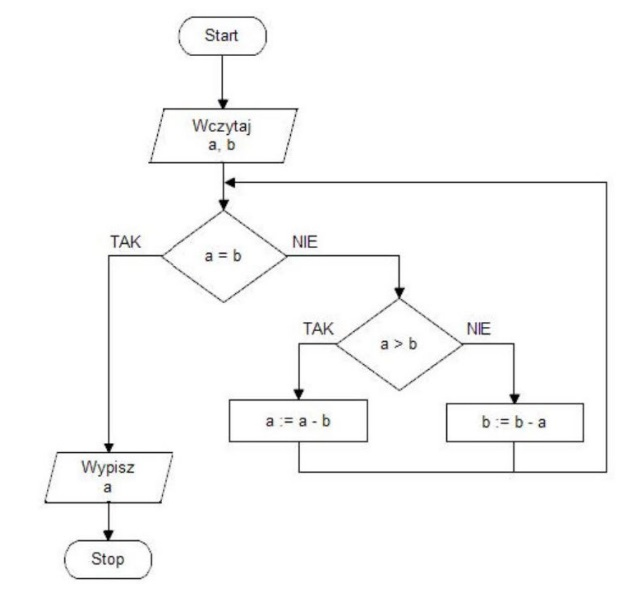

Algorytmu Euklidesa, przedstawionego na schemacie, należy użyć do obliczenia.

Celem zastosowania wzorca Obserwator w tworzeniu aplikacji WEB jest:

Przedstawione w filmie działania wykorzystują narzędzie

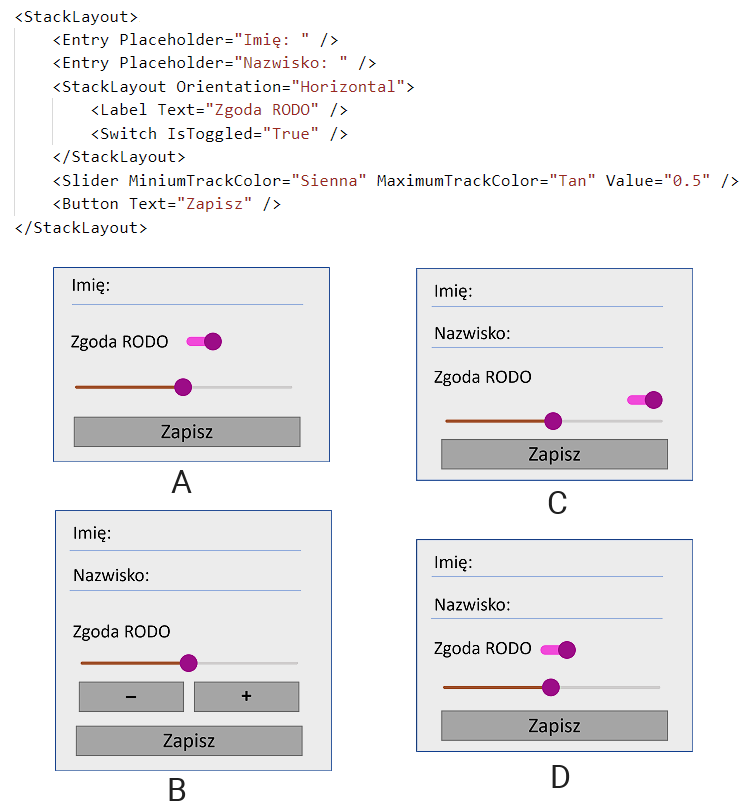

Kod XAML zaprezentowany powyżej zostanie wyświetlony jako:

Jaką rolę pełni instrukcja throw w języku C++?

Które z podanych logo reprezentuje narzędzie, które nie jest używane do tworzenia aplikacji mobilnych?

Jaki jest główny cel normalizacji baz danych?

Która z poniższych nie jest cechą architektury mikroserwisów?

Wykorzystując jeden z dwóch zaprezentowanych sposobów inkrementacji w językach z rodziny C lub Java, można zauważyć, że

Zapis pierwszy:

b = a++;Zapis drugi:

b = ++a;

Co to jest JWT (JSON Web Token)?

Pierwszym krokiem w procesie tworzenia aplikacji jest

Jakie są główne cechy architektury klient-serwer?

Jakie jest najważniejsze właściwość algorytmów szyfrowania symetrycznego?

Jakie metody umożliwiają przesyłanie danych z serwera do aplikacji front-end?

Jaki typ testów ocenia funkcjonalność aplikacji z punktu widzenia użytkownika końcowego?

Które z poniższych nie jest frameworkiem do testowania w JavaScript?

Jakie działania można podjąć, aby uniknąć pogorszenia wzroku podczas korzystania z komputera?

Termin ryzyko zawodowe odnosi się do

Którego nagłówka używamy w C++ do obsługi plików?

Początkowym celem środowisk IDE takich jak: lntellij IDEA, Eclipse, NetBeans jest programowanie w języku

Jakie są różnice między procesem kompilacji a interpretacją kodu?

Które z wymienionych stwierdzeń najtrafniej charakteryzuje klasę dziedziczącą?

Który z poniższych elementów jest częścią architektury PWA (Progressive Web App)?

Który framework jest powszechnie wykorzystywany do tworzenia aplikacji internetowych w języku Python?

Co będzie wynikiem działania poniższego kodu SQL?

SELECT COUNT(*) FROM employees WHERE salary > (SELECT AVG(salary) FROM employees);

Przedstawiony fragment dotyczy funkcji resize w języku C++. Ta funkcja obniży długość elementu string, gdy wartość parametru

| Resize string Resizes the string to a length of n characters. If n is smaller than the current string length, the current value is shortened to its first n character, removing the characters beyond the nth. If n is greater than the current string length, the current content is extended by inserting at the end as many characters as needed to reach a size of n. If c is specified, the new elements are initialized as copies of c; otherwise, they are value-initialized characters (null characters). Parameters n New string length, expressed in number of characters. size_t is an unsigned integral type (the same as member type string::size_type). c Character used to fill the new character space added to the string (in case the string is expanded). Źródło: http://www.cplusplus.com/reference/string/string/resize/ |

Podstawowym celem środowisk IDE takich jak: IntelliJ IDEA, Eclipse, NetBeans jest programowanie w języku:

Jaką liczbę warstw zawiera model TCP/IP?

Który typ testów jest wykonywany na pojedynczych komponentach lub funkcjach w izolacji?

W dwóch przypadkach opisano mechanizm znany jako Binding. Jego celem jest

| W Android Studio: |

<TextView android:text="@{viewmodel.userName}" /> |

| W XAML: |

<Label Text="{Binding Source={x:Reference slider2}, Path=Value}" /> |

Zestaw operatorów przedstawiony poniżej należy do kategorii operatorów:

* / ++ -- %Jakie polecenie w Gicie jest używane do zapisywania zmian w lokalnym repozytorium?

Jaką funkcję pełnią okna dialogowe niemodalne?