Pytanie 1

Jaką maksymalną przepływność osiąga system ISDN z pierwotnym dostępem PRA przeznaczony dla użytkowników końcowych?

Wynik: 15/40 punktów (37,5%)

Wymagane minimum: 20 punktów (50%)

Jaką maksymalną przepływność osiąga system ISDN z pierwotnym dostępem PRA przeznaczony dla użytkowników końcowych?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

W węzłach sieci do wtórnego źródła sygnałów synchronizacyjnych wykorzystuje się

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

W systemie ADSL do oddzielania analogowego sygnału głosowego od sygnału danych stosuje się

Jaką największą liczbę urządzeń można przypisać w sieci 36.239.30.0/23?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakim skrótem oznaczany jest przenik zbliżny?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

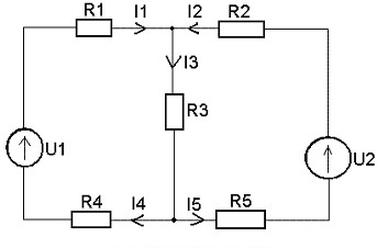

Dla przedstawionego obwodu elektrycznego wzór wykorzystujący I prawo Kirchhoffa ma postać

Do jakiego rodzaju przesyłania komunikatów odnosi się adres IPv4 224.232.154.225?

Kabel telekomunikacyjny czteroparowy, zaprojektowany do działania z częstotliwością maksymalną 100 MHz oraz przepustowością do 1 Gb/s, korzystający ze wszystkich czterech par przewodów (full duplex), to kabel

Rezystancja telefonu analogowego podłączonego do centrali telefonicznejnie może przekroczyć

Ile maksymalnie urządzeń można zainstalować na jednym kontrolerze EIDE?

Urządzenie na obudowie którego znajduje się symbol przedstawiony na rysunku

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Która z klas ruchowych technologii ATM jest przewidziana dla źródeł o niezdefiniowanej szybkości transmisji realizujących nieregularny transfer dużych porcji informacji w miarę dostępności łącza?

Który z kodów stosowanych w warstwie fizycznej integruje ISDN oraz inne technologie cyfrowe i opiera się na wykorzystaniu czterech poziomów napięcia, przy czym każde dwa kolejne bity informacji przekładają się na jeden poziom napięcia?

Centrala telefoniczna przesyła do abonenta sygnał zgłoszenia o częstotliwości

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Aby zweryfikować początkową poprawność funkcjonowania urządzeń wejścia/wyjścia w komputerze podczas uruchamiania, wykorzystuje się procedury oznaczone skrótem literowym

W tabeli została zamieszczona specyfikacja techniczna

| Ilość portów WAN | 1 |

| Konta SIP | 8 |

| Obsługiwane kodeki | - G.711 - alaw, ulaw - 64 Kbps - G.729 - G.729A - 8 Kbps, ramka10ms |

| Obsługiwane protokoły | - SIP - Session Initiation Protocol -SCCP - Skinny Client Control Protocol |

| Zarządzanie przez | - WWW - zarządzanie przez przeglądarkę internetową - TFTP - Trivial File Transfer Protocol - klawiatura telefonu |

Jakiego rodzaju sygnalizacja jest używana w systemie PCM 30/32?

Oblicz koszt 4 połączeń 5 minutowych oraz przesłania 20 MMS-ów według podanej taryfy. Wszystkie ceny zawierają podatek VAT.

| Minuta do wszystkich sieci | 0,72 zł |

| SMS | 0,18 zł |

| MMS | 0,18 zł |

| Taktowanie połączeń | 1s/1s |

Jakie polecenie pozwala na wyświetlenie oraz modyfikację tabeli translacji adresów IP do adresów MAC?

Czym jest współczynnik fali stojącej WFS?

Jakie znaczenie ma skrót VoIP?

Jaki zapis nie stanowi adresu IPv6?

Jaki program jest używany do monitorowania ruchu w sieci?

Która z technologii umożliwia przesyłanie od 4 do 16 sygnałów w jednym włóknie światłowodowym z odstępem 20 nm w zakresie 1270-1610 nm?

Jaki rodzaj złącza jest przedstawiony na rysunku?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaką wartość ma zysk energetyczny dla anteny izotropowej?

Sygnalizacja, która umożliwia komunikację między abonentem bądź terminalem abonenckim a systemem telekomunikacyjnym, występująca na liniach łączących abonenta z centralą, określana jest jako sygnalizacja

Na podstawie danych zawartych w ofercie cenowej zaproponuj klientowi zakup kserokopiarki o najniższych kosztach rocznej eksploatacji (365 dni). Klient kopiuje dziennie 100 stron.

| Oferta cenowa kserokopiarek | ||||

|---|---|---|---|---|

| Typ kserokopiarki | Kserokopiarka I | Kserokopiarka II | Kserokopiarka III | Kserokopiarka IV |

| Cena zakupu | 2600 zł | 4500 zł | 4000 zł | 3000 zł |

| Koszt tonera | 500 zł | 350 zł | 400 zł | 450 zł |

| Wydajność przy ok. 5% pokryciu powierzchni | 3650 | 3650 | 3650 | 3650 |

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaki jest standardowy dystans administracyjny używany w protokole OSPF (ang. Open Shortest Path First)?

Jaką rolę pełni serwer Radius (ang. Remote Authentication Dial-In User)?