Pytanie 1

Podczas konwersji sygnału cyfrowego na analogowy stosuje się modulację QAM, co oznacza

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Podczas konwersji sygnału cyfrowego na analogowy stosuje się modulację QAM, co oznacza

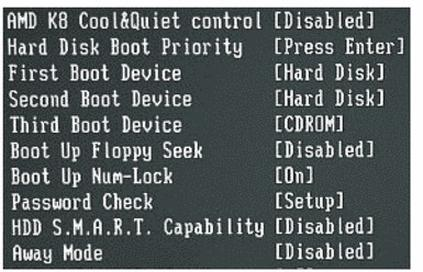

Którą z opcji BIOS-u należy zmodyfikować, aby system startował z napędu optycznego?

Wymień kroki, które prowadzą do konwersji sygnału analogowego na cyfrowy?

W jakim celu rutery wykorzystujące protokół OSPF komunikują się za pomocą pakietów Hello?

Który z poniżej wymienionych modemów pozwala na pobieranie danych od dostawcy usług telekomunikacyjnych z najwyższą prędkością transmisji danych?

Do wzmacniacza optycznego wprowadzono sygnał o mocy 0,1 mW, natomiast na wyjściu uzyskano moc sygnału równą 10 mW. Jakie jest wzmocnienie tego wzmacniacza wyrażone w decybelach?

Przed przystąpieniem do wymiany w komputerze uszkodzonej karty sieciowej należy

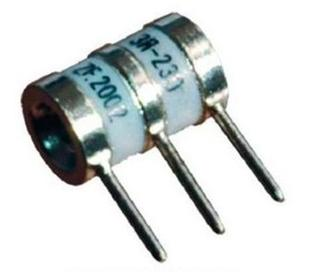

Element przedstawiony na rysunku jest stosowany do

Jaka modulacja jest wykorzystywana w transmisji modemowej protokołu V.90?

Podczas asynchronicznej transmisji szeregowej danych synchronizacja zegarów nadajnika i odbiornika musi być gwarantowana jedynie w trakcie

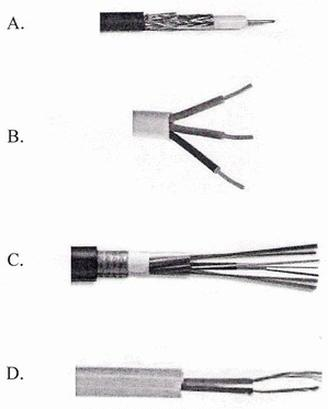

Wskaż kabel do podłączenia analogowego aparatu telefonicznego do gniazda.

Jaki adres IPv6 odnosi się do hosta lokalnego?

Komutacja kanałów to proces polegający na

Protokół służący do określenia desygnowanego rutera (DR), który odbiera informacje o stanach łączy od wszystkich ruterów w danym segmencie oraz stosuje adres multicastowy 224.0.0.6, to

Jaką klasę ruchową w sieciach ATM przydziela się aplikacjom korzystającym z czasu rzeczywistego?

W odpowiedzi na zgłoszenie połączenia przez użytkownika, sygnalizowane podniesieniem słuchawki, centrala przesyła do użytkownika sygnał potwierdzający, który jest oznaką

W systemie ISDN łącze abonenckie obrazuje styk

W dokumentacji technicznej telefonu ISDN znajduje się informacja, że urządzenie realizuje funkcję CLIP (Calling Line Identification Presentation). Ta funkcja polega na

Sygnalizacja abonencka z użyciem prądu przemiennego, która korzysta z sygnałów w zakresie częstotliwości 300 ÷ 3400 Hz, to sygnalizacja

Zbiór zasad i ich charakterystyki zapewniających zgodność stworzonych aplikacji z systemem operacyjnym to

Jaki jest adres rozgłoszeniowy dla podsieci 46.64.0.0/10?

Jakie są miesięczne wydatki na energię elektryczną wykorzystaną przez zestaw komputerowy działający 10 godzin dziennie przez 20 dni w miesiącu, jeśli komputer zużywa 250 W, monitor 50 W, a cena 1 kWh to 0,50 zł?

Podczas próby uruchomienia komputera użytkownik zauważył czarny ekran z informacją ntldr is missing. W efekcie tego błędu

Największą liczbę kanałów optycznych w systemach światłowodowych umożliwia zwielokrotnienie zwane

Wskaź metodę kodowania informacji w warstwie fizycznej łączy ISDN, która polega na zastosowaniu czterech poziomów napięcia?

Jak brzmi nazwa protokołu typu point-to-point, używanego do zarządzania tunelowaniem w warstwie 2 modelu ISO/OSI?

Najwyższa wartość natężenia prądu, jaką może pobierać urządzenie abonenckie zasilane z otwartej pętli zgodnie z normą europejską EN 300 001, wynosi

W obrębie sieci WLAN możemy wyróżnić następujące rodzaje topologii:

Przed przystąpieniem do wymiany karty ISDN w centrali telefonicznej, co należy zrobić?

Wartość rezystancji jednostkowej pary symetrycznej przedstawionej w formie schematu zastępczego linii długiej jest uzależniona między innymi od

Według standardu 100Base-T maksymalna długość segmentu wynosi?

Wybierz najkorzystniejszą taryfę dla klienta kontaktującego się jedynie za pomocą SMS-ów, których wysyła średnio 1 000 w miesiącu.

| Taryfa | Taryfa A | Taryfa B | Taryfa C | Taryfa D |

| Abonament | 25 zł | 55 zł | 75 zł | 180 zł |

| W abonamencie: darmowe godziny lub wiadomości | 0,5 lub 200 | 1,5 lub 400 | 2 lub 600 | 5 lub 1500 |

| Minuta | 0,66 zł | 0,60 zł | ||

| SMS | 0,20 zł | 0,20 zł | ||

Multipleksacja polegająca na przesyłaniu strumieni danych przez jeden kanał, który jest dzielony na segmenty czasowe (time slot), a następnie łączona jest ich kilka w jeden kanał o wysokiej przepustowości, to rodzaj zwielokrotnienia

Aby użytkownik mógł skorzystać z funkcji tonowej sygnalizacji, konieczne jest włączenie wsparcia dla jego konta usługi oznaczonej skrótem

Aby zwiększyć zasięg sieci WLAN, gdy Access Point znajduje się w centralnej części obszaru, powinno się wybrać antenę o charakterystyce

Różne składniki tej samej informacji mogą być przesyłane różnymi trasami w komutacji

Które zwielokrotnienie opiera się na niezależnym kodowaniu każdego sygnału oraz przesyłaniu ich w tym samym paśmie transmisyjnym?

Najskuteczniejszym sposobem zabezpieczenia danych przesyłanych w sieci Wi-Fi jest szyfrowanie w standardzie

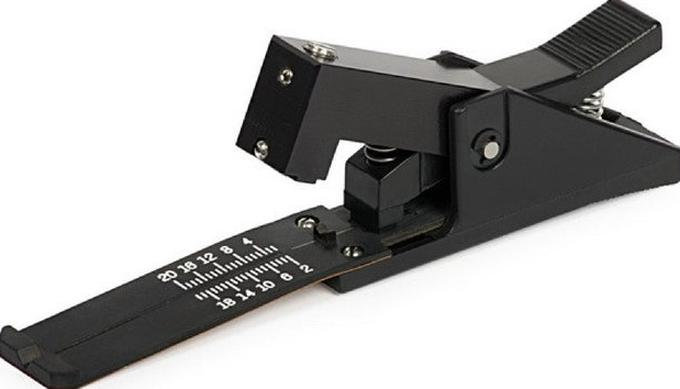

Narzędzie przedstawione na rysunku służy do

W dokumentacji zestawu komputerowego zapisano: nośnik pamięci, nazwany recovery disc, został dołączony do zestawu komputerowego. Co oznacza ten zapis?