Pytanie 1

Jakim spójnikiem określa się iloczyn logiczny?

Wynik: 5/40 punktów (12,5%)

Wymagane minimum: 20 punktów (50%)

Jakim spójnikiem określa się iloczyn logiczny?

Na płycie głównej uszkodzona została zintegrowana karta sieciowa. Komputer nie ma możliwości uruchomienia systemu operacyjnego, ponieważ brakuje dysku twardego oraz napędów optycznych, a system operacyjny uruchamia się z lokalnej sieci. W celu odzyskania utraconej funkcjonalności należy zainstalować w komputerze

W systemie operacyjnym Linux, aby sprawdzić ilość dostępnego miejsca na dyskach, można użyć polecenia

Na których urządzeniach do przechowywania danych uszkodzenia mechaniczne są najczęściej spotykane?

Jakie polecenie powinno zostać użyte, aby wyświetlić listę pokazanych plików?

W systemie Linux do śledzenia wykorzystania procesora, pamięci, procesów oraz obciążenia systemu wykorzystuje się polecenie

Aby zwiększyć efektywność komputera, można w nim zainstalować procesor wspierający technologię Hyper-Threading, co umożliwia

Brak odpowiedzi na to pytanie.

Jaki protokół warstwy aplikacji jest wykorzystywany do zarządzania urządzeniami sieciowymi poprzez sieć?

Brak odpowiedzi na to pytanie.

Jakim kolorem oznaczona jest izolacja żyły pierwszego pinu wtyku RJ45 w układzie połączeń T568A?

Brak odpowiedzi na to pytanie.

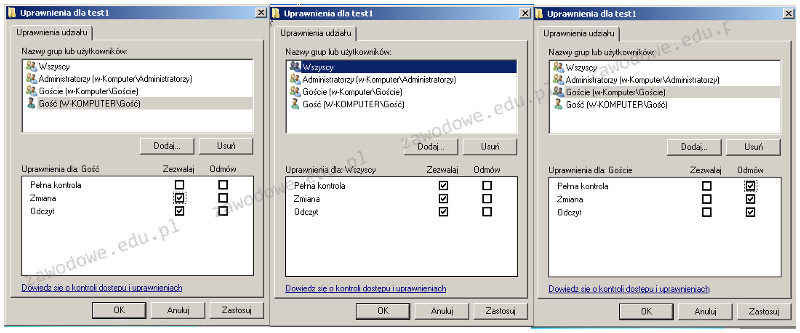

Użytkownik o nazwie Gość należy do grupy o nazwie Goście. Grupa Goście jest częścią grupy Wszyscy. Jakie ma uprawnienia użytkownik Gość w folderze test1?

Brak odpowiedzi na to pytanie.

Jaki jest największy rozmiar pojedynczego datagramu IPv4, uwzględniając jego nagłówek?

Brak odpowiedzi na to pytanie.

W przedsiębiorstwie zastosowano adres klasy B do podziału na 100 podsieci, z maksymalnie 510 dostępnymi adresami IP w każdej z nich. Jaka maska została użyta do utworzenia tych podsieci?

Brak odpowiedzi na to pytanie.

Na ilustracji ukazana jest karta

Brak odpowiedzi na to pytanie.

Aby monitorować stan dysków twardych w serwerach, komputerach osobistych i laptopach, można użyć programu

Brak odpowiedzi na to pytanie.

Narzędzie w systemie Windows umożliwiające monitorowanie prób logowania do systemu to dziennik

Brak odpowiedzi na to pytanie.

Jakiego rekordu DNS należy użyć w strefie wyszukiwania do przodu, aby powiązać nazwę domeny DNS z adresem IP?

Brak odpowiedzi na to pytanie.

Aby komputery mogły udostępniać dane w sieci, NIE powinny mieć tych samych

Brak odpowiedzi na to pytanie.

Najskuteczniejszym sposobem na wykonanie codziennego archiwizowania pojedynczego pliku o wielkości 4,8 GB, na jednym komputerze bez dostępu do Internetu jest

Brak odpowiedzi na to pytanie.

Aby wykonać ręczne ustawienie interfejsu sieciowego w systemie LINUX, należy użyć polecenia

Brak odpowiedzi na to pytanie.

Podczas procesu zamykania systemu operacyjnego na wyświetlaczu pojawił się błąd, znany jako bluescreen 0x000000F3 Bug Check 0xF3 DISORDERLY_SHUTDOWN - nieudane zakończenie pracy systemu, spowodowane brakiem pamięci. Co może sugerować ten błąd?

Brak odpowiedzi na to pytanie.

Do bezprzewodowej transmisji danych pomiędzy dwiema jednostkami, z wykorzystaniem fal radiowych w zakresie ISM 2,4 GHz, przeznaczony jest interfejs

Brak odpowiedzi na to pytanie.

Znak handlowy dla produktów certyfikowanych według standardów IEEE 802.11 to

Brak odpowiedzi na to pytanie.

Zgodnie z normą PN-EN 50174, okablowanie poziome w systemie okablowania strukturalnego to segment okablowania pomiędzy

Brak odpowiedzi na to pytanie.

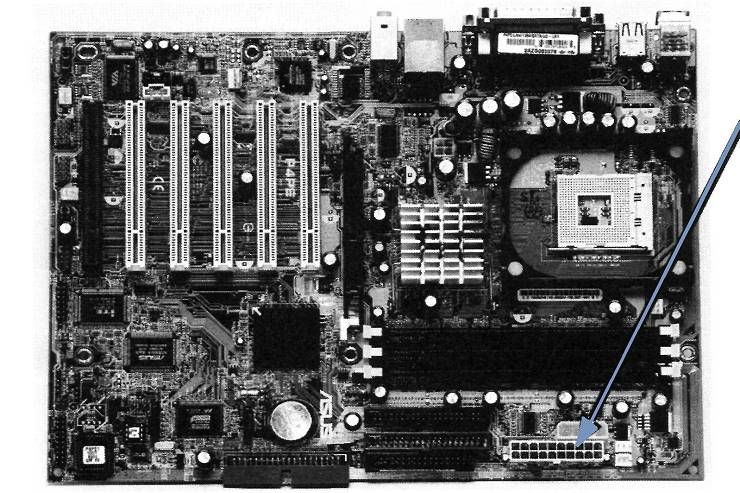

Na zdjęciu widać płytę główną komputera. Strzałka wskazuje na

Brak odpowiedzi na to pytanie.

Jak określa się w systemie Windows profil użytkownika, który jest tworzony przy pierwszym logowaniu do komputera i zapisywany na lokalnym dysku twardym, a wszelkie jego modyfikacje dotyczą tylko tego konkretnego komputera?

Brak odpowiedzi na to pytanie.

Zastosowanie programu firewall ma na celu ochronę

Brak odpowiedzi na to pytanie.

Które złącze w karcie graficznej nie stanowi interfejsu cyfrowego?

Brak odpowiedzi na to pytanie.

Jaką maksymalną ilość GB pamięci RAM może obsłużyć 32-bitowa edycja systemu Windows?

Brak odpowiedzi na to pytanie.

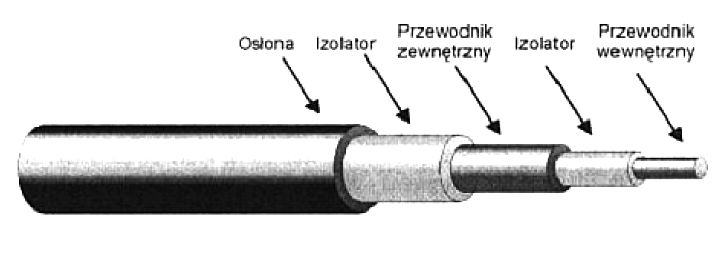

Na ilustracji pokazano przekrój kabla

Brak odpowiedzi na to pytanie.

Który z poniższych programów służy do tworzenia kopii zapasowych systemu w systemie Windows?

Brak odpowiedzi na to pytanie.

Która z poniższych topologii sieciowych charakteryzuje się centralnym węzłem, do którego podłączone są wszystkie inne urządzenia?

Brak odpowiedzi na to pytanie.

Technologia procesorów serii Intel Core stosowana w modelach i5, i7 oraz i9, pozwalająca na zwiększenie taktowania w przypadku gdy komputer potrzebuje wyższej mocy obliczeniowej, to

Brak odpowiedzi na to pytanie.

Zgodnie ze specyfikacją JEDEC typowe napięcie zasilania modułów niskonapięciowych pamięci RAM DDR3L wynosi

Brak odpowiedzi na to pytanie.

W systemie Windows ochrona polegająca na ostrzeganiu przed uruchomieniem nierozpoznanych aplikacji i plików pobranych z Internetu jest realizowana przez

Brak odpowiedzi na to pytanie.

Podczas skanowania reprodukcji obrazu z czasopisma, na skanie obrazu pojawiły się regularne wzory, tak zwana mora. Z jakiej funkcji skanera należy skorzystać, aby usunąć morę?

Brak odpowiedzi na to pytanie.

Którą maskę należy zastosować, aby podzielić sieć o adresie 172.16.0.0/16 na podsieci o maksymalnej liczbie 62 hostów?

Brak odpowiedzi na to pytanie.

Co jest przyczyną wysokiego poziomu przesłuchu zdalnego w kablu?

Brak odpowiedzi na to pytanie.

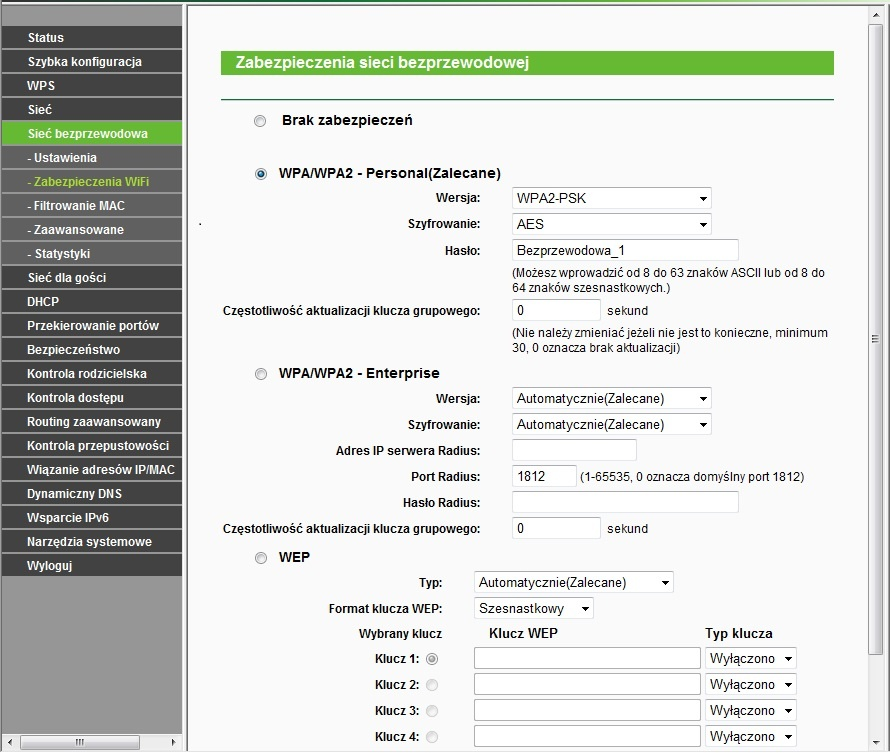

Na ilustracji przedstawiono konfigurację dostępu do sieci bezprzewodowej, która dotyczy

Brak odpowiedzi na to pytanie.

Aby dostęp do systemu Windows Serwer 2016 był możliwy dla 50 urządzeń, bez względu na liczbę użytkowników, należy w firmie zakupić licencję

Brak odpowiedzi na to pytanie.

Który protokół umożliwia zarządzanie wieloma folderami pocztowymi oraz pobieranie i operowanie na listach znajdujących się na zdalnym serwerze?

Brak odpowiedzi na to pytanie.