Pytanie 1

Aby utworzyć tabelę w systemie baz danych, trzeba użyć komendy SQL

Wynik: 38/40 punktów (95,0%)

Wymagane minimum: 20 punktów (50%)

Aby utworzyć tabelę w systemie baz danych, trzeba użyć komendy SQL

W aplikacji PHP, która zarządza bazą danych, aby uzyskać numer błędu oraz jego opis po dokonaniu jakiejkolwiek operacji, jakie funkcje powinny być wykorzystane?

Zestaw atrybutów relacji, który w minimalny sposób identyfikuje każdy rekord tej relacji, posiadając wartości unikalne oraz niepuste, określamy mianem klucza

W wyniku przedstawionego polecenia w tabeli zostanie ```ALTER TABLE nazwa1 ADD nazwa2 DOUBLE NOT NULL;```

W SQL polecenie ALTER TABLE służy do

W SQL przeprowadzono zapytanie, jednak jego realizacja nie powiodła się, co skutkowało błędem: #1396 - Operation CREATE USER failed for 'anna'@'localhost'. Możliwą przyczyną takiego zachowania bazy danych może być

CREATE USER 'anna'@'localhost' IDENTIFIED BY '54RTu8';

Zastosowanie atrybutu NOT NULL dla kolumny jest konieczne w sytuacji, gdy

Konstrukcja w języku SQL ALTER TABLE USA... służy do

W MS SQL Server predefiniowana rola o nazwie dbcreator umożliwia użytkownikowi

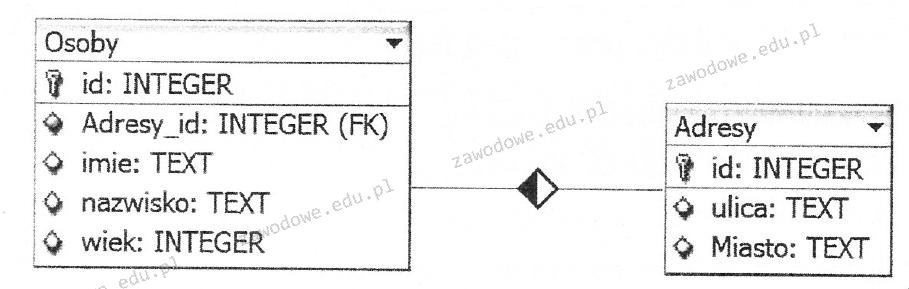

Tabele Osoby oraz Adresy są ze sobą połączone relacją typu jeden do wielu. Jakie zapytanie SQL powinno być użyte, aby poprawnie wyświetlić nazwiska oraz odpowiadające im miasta?

Zdefiniowana jest tabela o nazwie wycieczki z atrybutami nazwa, cena oraz miejsca (jako liczba dostępnych miejsc). Aby wyświetlić jedynie nazwy tych wycieczek, dla których cena jest mniejsza niż 2000 złotych i które mają co najmniej cztery wolne miejsca, należy użyć zapytania

Jakie źródło danych może posłużyć do stworzenia raportu?

Aby przywrócić uszkodzoną tabelę w MySQL, jakie polecenie należy wykonać?

W tabeli klienci znajduje się pole status, które może przyjmować wartości: Zwykły, Złoty, Platynowy. Z uwagi na to, że dane klientów o statusie Platynowy są przetwarzane najczęściej, konieczne jest utworzenie wirtualnej tabeli (widoku), która będzie zawierała wyłącznie te informacje. W tym celu można użyć kwerendy

W programie Microsoft Access mechanizmem ochrony danych związanym z tabelą i kwerendą jest

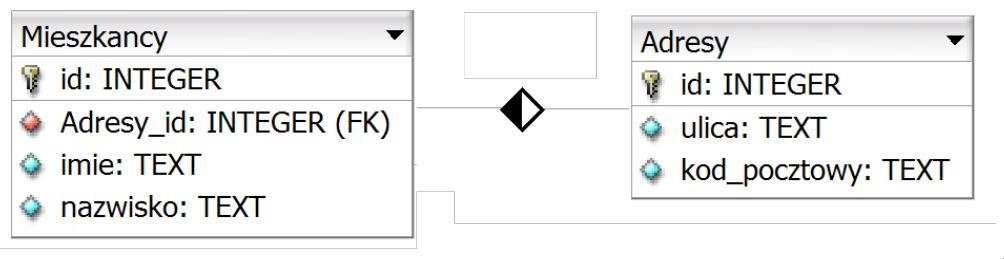

Jakie zapytanie należy użyć, aby wyświetlić tylko imię, nazwisko oraz ulicę wszystkich mieszkańców?

W tabeli o nazwie pracownicy zdefiniowano klucz główny w typie INTEGER z atrybutami NOT NULL oraz AUTO_INCREMENT. Dodatkowo zdefiniowane zostały pola imie oraz nazwisko. W przypadku wykonania podanej kwerendy SQL, która dodaje dane i pomija pole klucza, w bazie danych MySQL nastąpi

| INSERT INTO pracownicy (imie, nazwisko) VALUES ('Anna', 'Nowak'); |

Jakie zadania programistyczne należy wykonać na serwerze?

Jaką relację typu uzyskuje się w wyniku powiązania kluczy głównych dwóch tabel?

Kod SELECT imie, pesel, wiek FROM dane WHERE wiek IN (18,30) spowoduje wybranie

Domyślny użytkownik, który posiada pełne uprawnienia do zarządzania bazą danych w systemie MySQL, to

Który z czynników ma negatywny wpływ na efektywną współpracę w zespole?

$x = mysql_query('SELECT * FROM mieszkanci'); if (!$x) echo "??????????????????????????????"; W podanym kodzie PHP, w miejscu znaków zapytania powinien wyświetlić się komunikat:

Do modyfikacji danych w bazie danych można wykorzystać

W tabeli mieszkancy znajdują się dane o osobach z całego kraju. Aby ustalić, ile unikalnych miast występuje w tej tabeli, trzeba zapisać kwerendę

Co należy zweryfikować przed wykonaniem kopii zapasowej bazy danych, aby było możliwe jej późniejsze odtworzenie w poprawny sposób?

Zgodnie z zasadami ACID dotyczącymi przeprowadzania transakcji wymóg izolacji (ang. isolation) wskazuje, że

Wymień dwa sposoby na zabezpieczenie bazy danych w Microsoft Access.

Fragment kwerendy SQL zaprezentowany w ramce ma na celu uzyskanie

SELECT COUNT(wartosc) FROM ...

W jaki sposób wykonanie podanej poniżej kwerendy SQL wpłynie na tabelę pracownicy?

ALTER TABLE pracownicy MODIFY plec char9);

Poniższe zapytanie zwróci

SELECT COUNT(cena) FROM uslugi;

W systemie PHP złożono zapytanie SELECT do bazy przy pomocy funkcji mysqli_query. Jaką funkcję powinien wykorzystać użytkownik, aby ustalić liczbę rekordów, które zwróciło to zapytanie?

W języku MySQL należy wykorzystać polecenie REVOKE, aby użytkownikowi anna cofnąć możliwość wprowadzania zmian wyłącznie w definicji struktury bazy danych. Polecenie, które służy do odebrania tych uprawnień, ma następującą formę

Wskaż zapytanie, w którym dane zostały uporządkowane.

Jakie mechanizmy przydzielania zabezpieczeń, umożliwiające przeprowadzanie operacji na bazie danych, są powiązane z zagadnieniami dotyczącymi zarządzania kontami, użytkownikami oraz uprawnieniami?

W przedstawionym kodzie PHP, co powinno się wyświetlić zamiast znaków zapytania?

| $x = mysql_query('SELECT * FROM mieszkancy'); if(!$x) echo "???????????????????????"; |

Jakie polecenie pozwala na dodanie kolumny zadanie kompletne do tabeli zadania?

Jaką funkcję pełni CONCAT w języku SQL?

W SQL polecenie INSERT INTO służy do

Jakie rozwiązanie należy zastosować w przechowywaniu danych, aby przyspieszyć wykonywanie zapytań w bazie danych?