Pytanie 1

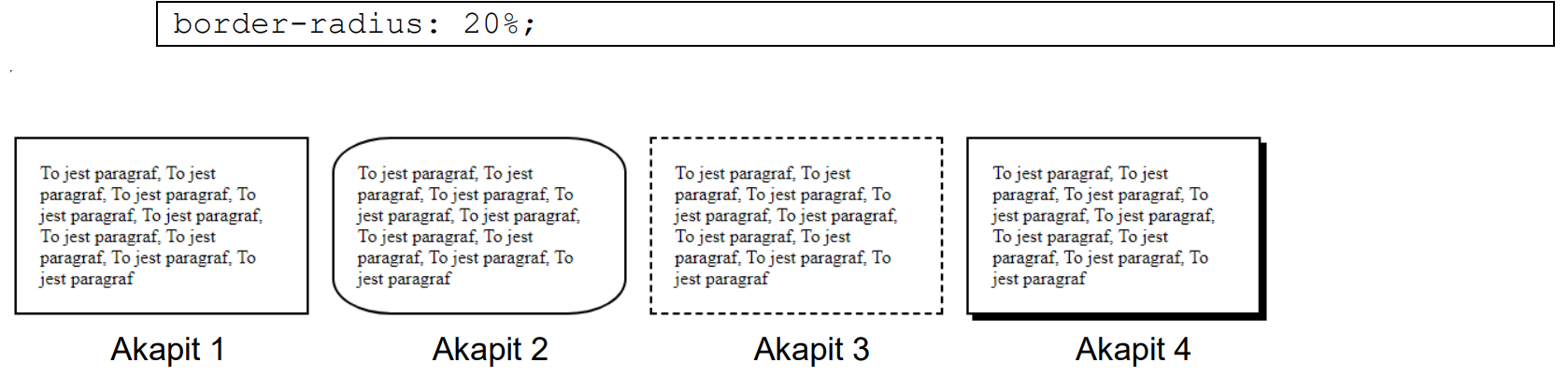

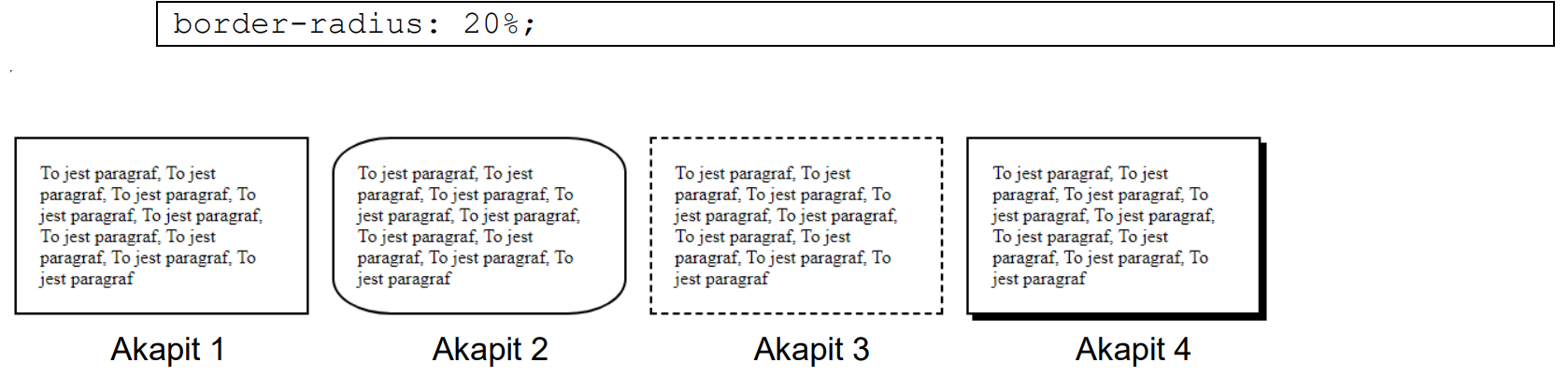

Dla którego akapitu zastosowano przedstawioną właściwość stylu CSS?

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Dla którego akapitu zastosowano przedstawioną właściwość stylu CSS?

Jakiego znacznika używa się do definiowania listy definicji w kodzie HTML?

Uprawnienia obiektowe, przyznawane użytkownikom serwera bazy danych, mogą umożliwiać lub uniemożliwiać

Zasłanianie niektórych pól lub metod obiektów danej klasy w sposób, który umożliwia dostęp wyłącznie wewnętrznym metodom tej klasy lub funkcjom zaprzyjaźnionym, to

Wartości, które może przyjąć zmienna typu double, to:

Która z zasad dotyczących użycia semantycznych znaczników sekcji w języku HTML 5 jest poprawna?

W dokumencie HTML umieszczono tekst sformatowany określonym stylem. Aby dodać do tego tekstu kilka słów sformatowanych innym stylem, należy użyć znacznika

Jakie są przykłady standardowych poleceń w języku zapytań SQL, odnoszących się do operacji na danych SQL DML, takich jak wstawianie, usuwanie oraz modyfikacja danych?

Ile razy zostanie wykonana pętla przedstawiona w kodzie PHP?

for($i = 0; $i < 25; $i += 5) { ...... }

W skrypcie napisanym w języku PHP należy przeprowadzić operacje, gdy spełniony jest warunek, że adresy są parzystymi numerami na ulicach: Bratkowej oraz Nasturcjowej. Jakie wyrażenie logiczne to określa?

Jak wybrać nazwy produktów z tabeli sprzet zawierającej pola: nazwa, cena, liczbaSztuk, dataDodania, które zostały dodane w roku 2021, a ich cena jest poniżej 100 zł lub liczba sztuk przekracza 4, w sekcji WHERE?

Jakie będzie efektem zastosowanego formatowania CSS dla nagłówka trzeciego stopnia

<style> h3 { background-color: grey; } </style>

…

<h3 style="background-color: orange;">Rozdział 1.2.2.</h3>

Jakie zadanie wykonuje funkcja napisana w JavaScript?

| function fun1(a,b) { if ( a % 2 != 0 ) a++; for(n=a; n<=b; n+=2) document.write(n); } |

Jaki zapis jest używany do definiowania klucza obcego w MySQL?

Który efekt został zaprezentowany na filmie?

Które z poniższego oprogramowania nie jest zaliczane do systemów zarządzania treścią (CMS)?

Którego elementu nie powinno się umieszczać w nagłówku pliku HTML?

Który z parametrów obiektu graficznego zmieni się po dostosowaniu wartości kanału alfa?

W celu stylizacji strony internetowej stworzono odpowiednie reguły. Reguły te będą stosowane tylko do wybranych znaczników (np. niektóre nagłówki, kilka akapitów). W tej sytuacji, aby zastosować styl do kilku wybranych znaczników, najlepiej będzie użyć

{ text-align: right; }Które z przedstawionych usług są niezbędne w celu udostępnienia strony internetowej pod adresem https://zawodowe.edu.pl?

W podanym kodzie PHP, w miejscu kropek należy umieścić odpowiednią instrukcję

| $zapytanie = mysqli_query($db, "SELECT imie, nazwisko FROM uzytkownik"); while ($wiersz = ...................) echo "$wiersz[0] $wiersz[1]"; |

W SQL warunek ten odpowiada warunkowi liczba >= 10 AND liczba <= 100?

W systemie MySQL należy użyć polecenia REVOKE, aby odebrać użytkownikowi anna możliwość wprowadzania zmian tylko w definicji struktury bazy danych. Odpowiednie polecenie do zrealizowania tej operacji ma formę

Definicja stylu zaprezentowana w CSS odnosi się do odsyłacza, który

a:visited {color: orange;}

Wskaź model kolorów, który jest używany do prezentacji barw na monitorze komputerowym?

Organizacja społeczna, która skupia pracowników i ma na celu nadzorowanie warunków pracy oraz ochronę ich praw i interesów zawodowych, to

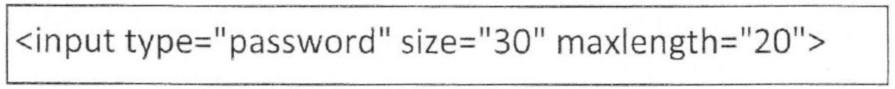

W formularzu HTML wykorzystano znacznik <input>. Wyświetlane pole będzie przeznaczone do wprowadzania maksymalnie

Jakie zadanie ma funkcja PHP o nazwie mysql_select_db()?

Instrukcja języka PHP tworząca obiekt pkt dla zdefiniowanej w ramce klasy Punkt ma postać

| class Punkt { public $x; public $y; } |

Poniżej zaprezentowano fragment kodu w języku HTML:

<ol>

<li>punkt 1</li>

<li>punkt 2</li>

<ul>

<li>podpunkt1</li>

<li>podpunkt2</li>

<li>podpunkt3</li>

</ul>

<li>punkt3</li>

</ol>

Jak brzmi nazwa edytora, który wspiera proces tworzenia stron internetowych i którego działanie można określić w polskim tłumaczeniu słowami: widzisz to, co otrzymujesz?

Jakim kodem określa się kolor czerwony?

Przedstawiono kod tabeli 3×2. Jaką modyfikację należy wprowadzić w drugim wierszu, aby tabela wyglądała jak na obrazie z niewidocznym wierszem?

<table> <tr> <td style="border: solid 1px;">Komórka 1</td> <td style="border: solid 1px;">Komórka 2</td> </tr> <tr> <td style="border: solid 1px;">Komórka 3</td> <td style="border: solid 1px;">Komórka 4</td> </tr> <tr> <td style="border: solid 1px;">Komórka 5</td> <td style="border: solid 1px;">Komórka 6</td> </tr> </table>

| Komórka 1 | Komórka 2 |

| Komórka 5 | Komórka 6 |

W języku JavaScript, w celu przekształcenia specjalnie przygotowanego tekstu w tablicę, można wykorzystać metodę

Jakim zapisem w dokumencie HTML można stworzyć element, który wyświetli obrazek kotek.jpg z tekstem alternatywnym "obrazek kotka"?

Kiedy zakończy się wykonanie poniższego fragmentu kodu w języku C/C++, do zmiennej zwanej zmienna2 zostanie przypisane:

| ... int zmienna1 = 158; int *zmienna2 = &zmienna1; |

Aby zgrupować elementy w jeden blok, jaki znacznik można zastosować?

Pole insert_id zdefiniowane w bibliotece MySQLi języka PHP może być wykorzystane do

Które spośród poniższych zdań dotyczących definicji funkcji umieszczonej w ramce jest prawidłowe?

| function czytajImie(){ var imie=null; do{ imie=prompt("podaj imie: "); if(imie.length<3) alert("wprowadzony tekst jest niepoprawny"); }while(imie.length<3); } |

Aby odzyskać bazę danych z kopii zapasowej na serwerze MSSQL, należy użyć polecenia