Pytanie 1

W pliku CSS znajdują się poniższe style. Kiedy klikniemy na hiperłącze i wrócimy na stronę, jego kolor zmieni się na

| a { color: Brown; } a:link { color: Green; } a:visited { color: Red; } a:hover { color: Yellow; } |

Wynik: 16/40 punktów (40,0%)

Wymagane minimum: 20 punktów (50%)

W pliku CSS znajdują się poniższe style. Kiedy klikniemy na hiperłącze i wrócimy na stronę, jego kolor zmieni się na

| a { color: Brown; } a:link { color: Green; } a:visited { color: Red; } a:hover { color: Yellow; } |

Baza danych zawiera tabelę uczniowie z kolumnami: imie, nazwisko, klasa. Jakie polecenie SQL powinno być użyte, aby wyświetlić imiona i nazwiska uczniów, których nazwiska zaczynają się na literę M?

W języku HTML, aby uzyskać efekt taki jak na przykładzie, należy zastosować konstrukcję

Duży tekst zwykły tekst

Odizolowane środowisko ogólnego przeznaczenia, utworzone na fizycznym serwerze z wykorzystaniem technologii wirtualizacji, to

Typowym programem przeznaczonym do edycji grafiki wektorowej jest

Wskaż styl CSS za pomocą, którego uzyskano przedstawiony efekt

| | | |

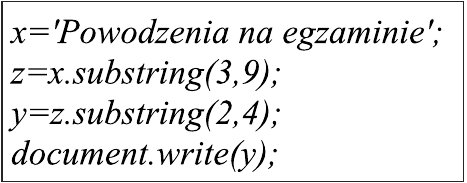

Poniżej zamieszczony fragment skryptu w JavaScript zwróci

Który styl CSS ma najwyższy priorytet ważności w zastosowaniu do elementów dokumentu HTML?

Przy edytowaniu obrazu w programie graficznym rastrowym należy usunąć kolory z obrazu, aby uzyskać jego wersję w skali szarości. Jaką funkcję można zastosować, aby osiągnąć ten efekt?

Która z poniższych instrukcji jest równoważna z poleceniem switch w języku PHP?

| switch ($liczba) { case 10: case 20: $liczba++; break; default: $liczba = 0; } Instrukcja 1. if ($liczba==10) $liczba++; else $liczba = 0; Instrukcja 2. if ($liczba==10 or $liczba==20) $liczba++; else $liczba = 0; Instrukcja 3. if ($liczba==10 or $liczba==20) $liczba++; Instrukcja 4. if ($liczba==10 and $liczba==20) $liczba++; else $liczba = 0; |

W algebrze relacji działanie selekcji polega na

void wypisz(int n) { for (int i = 1; i <= n; i++) { System.out.println("Wykonanie operacji po raz " + i); } System.out.println("Wykonanie kolejnej operacji!"); }Złożoność obliczeniowa prezentowanego kodu wynosi:

W języku C, aby zdefiniować stałą, należy zastosować

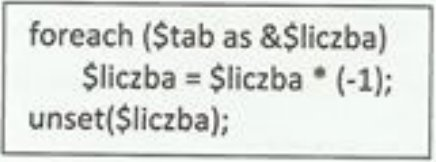

Dane są liczby całkowite różne od zera w tablicy nazwanej tab. Podany poniżej kod w języku PHP ma na celu

Który z modyfikatorów określa opisany w ramce przypadek? Metoda i zmienna są dostępne wyłącznie dla innych metod tej samej klasy

Jak kwerenda SQL przedstawiona w ramce wpłynie na tabelę pracownicy?

| ALTER TABLE pracownicy MODIFY plec char(9); |

char str1[30] = 'Ala ma kota'; printf("%s", str1);Jakie jest źródło błędu w prezentowanym kodzie napisanym w języku C++?

input:focus { background-color: LightGreen; } W Ciebie CSS określono stylizację dla pola wejściowego. Tak przygotowane pole wejściowe będzie miało tło w odcieniu jasnozielonym?

Aby stworzyć relację jeden do wielu, w tabeli po stronie wiele, co należy zdefiniować?

Aby sprawdzić, czy kod JavaScript działa poprawnie, należy skorzystać z

Program FileZilla może być użyty do

Dostępna jest tabela programisci, która zawiera pola: id, nick, ilosc_kodu, ocena. Pole ilosc_kodu wskazuje liczbę linii kodu stworzonych przez programistę w danym miesiącu. W celu obliczenia łącznej liczby linii kodu napisanych przez wszystkich programistów, należy zastosować poniższe polecenie

Wskaż nieprawdziwe zdanie dotyczące normalizacji dźwięku.

Aby włączyć zewnętrzny skrypt JavaScript zatytułowany skrypt.js, należy umieścić w kodzie HTML

DOM oferuje metody i właściwości, które w języku JavaScript umożliwiają

W formularzu dokumentu PHP znajduje się pole <input name="im" />. Po wpisaniu przez użytkownika ciągu „Janek”, aby dodać wartość tego pola do bazy danych, w tablicy $_POST będzie obecny element

Aby ustanowić relację jeden do wielu, w tabeli reprezentującej stronę "wiele", konieczne jest zdefiniowanie

Która operacja nie wpłynie na wielkość zajmowanej pamięci przez plik graficzny?

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

Co robi funkcja napisana w języku JavaScript?

| function fun1(f) { if(f < 0) f = f * (-1); return f; } |

W CSS należy ustawić tło dokumentu na obrazek rys.png. Obrazek powinien się powtarzać tylko w poziomej osi. Jaką definicję powinien mieć selektor body?

Ile razy zostanie wykonany blok pętli napisanej w PHP, przy założeniu, że zmienna sterująca nie jest modyfikowana podczas działania pętli?

| for($i=0; $i <=10; $i+=2) { . . . . . . } |

Aby skorzystać z relacji w zapytaniu, trzeba użyć słowa kluczowego

Rodzaj programowania, w którym seria poleceń (sekwencja instrukcji) jest traktowana jako program, nazywa się programowaniem

W CSS, aby zmienić kolor tekstu dowolnego elementu HTML po najechaniu na niego myszą, należy wykorzystać pseudoklasę

W PHP tablice asocjacyjne to struktury, w których

Jakiego języka należy użyć, aby stworzyć skrypt realizowany po stronie klienta w przeglądarki internetowej?

W JavaScript metoda Math.random() ma na celu

Ile razy zostanie wykonana pętla w zamieszczonym skrypcie PHP?

| $a = $x = 0; do{ $a++; $x = $x + $a; }while($x != 21); |

Jaki typ powinien być wykorzystany, aby pole danych mogło przyjmować liczby zmiennoprzecinkowe?