Pytanie 1

Planowanie wykorzystania przestrzeni na dysku komputera do gromadzenia i udostępniania informacji takich jak pliki oraz aplikacje dostępne w sieci, a także ich zarządzanie, wymaga skonfigurowania komputera jako

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Planowanie wykorzystania przestrzeni na dysku komputera do gromadzenia i udostępniania informacji takich jak pliki oraz aplikacje dostępne w sieci, a także ich zarządzanie, wymaga skonfigurowania komputera jako

Do przeprowadzenia aktualizacji systemów Linux można zastosować aplikacje

Brak odpowiedzi na to pytanie.

Jaki protokół warstwy aplikacji jest wykorzystywany do zarządzania urządzeniami sieciowymi poprzez sieć?

Brak odpowiedzi na to pytanie.

Komputer prawdopodobnie jest zainfekowany wirusem typu boot. Jakie działanie umożliwi usunięcie wirusa w najbardziej nieinwazyjny sposób dla systemu operacyjnego?

Brak odpowiedzi na to pytanie.

Program antywirusowy oferowany przez Microsoft bezpłatnie dla posiadaczy legalnych wersji systemu operacyjnego Windows to

Brak odpowiedzi na to pytanie.

Przyczyną niekontrolowanego wypełnienia przestrzeni na dysku może być

Brak odpowiedzi na to pytanie.

Aby określić rozmiar wolnej oraz zajętej pamięci RAM w systemie Linux, można skorzystać z polecenia

Brak odpowiedzi na to pytanie.

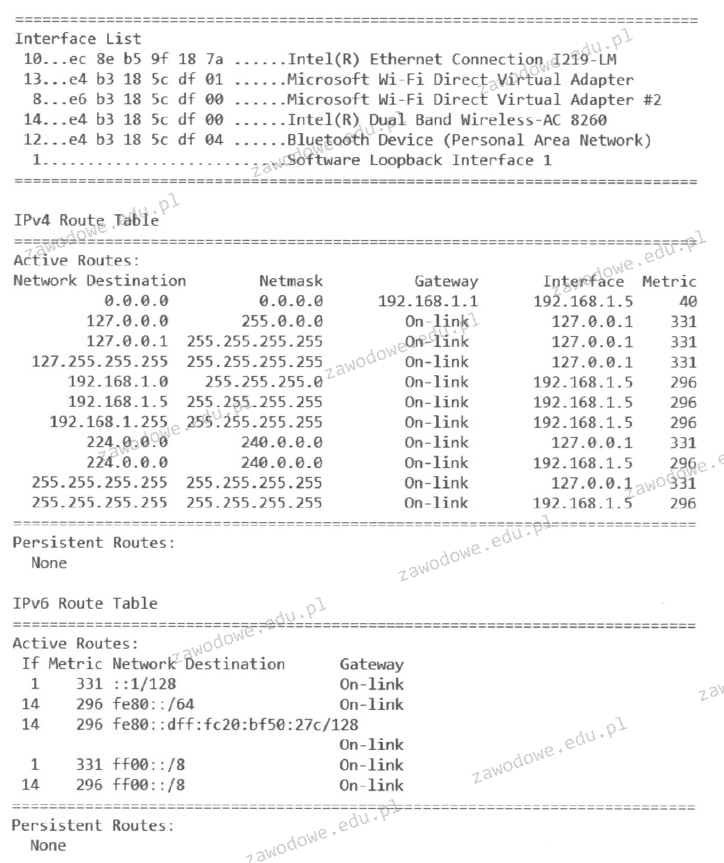

Informacje, które zostały pokazane na wydruku, uzyskano w wyniku wykonania

Brak odpowiedzi na to pytanie.

Jakim portem domyślnie odbywa się przesyłanie poleceń (command) serwera FTP?

Brak odpowiedzi na to pytanie.

Aby jednocześnie zmienić tło pulpitu, kolory okien, dźwięki oraz wygaszacz ekranu na komputerze z systemem Windows, należy użyć

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie operacyjnym Linux służy do monitorowania komunikacji pakietów TCP/IP lub protokołów wysyłanych lub odbieranych w sieci komputerowej, do której podłączony jest komputer użytkownika?

Brak odpowiedzi na to pytanie.

Na jakich licencjach są dystrybuowane wersje systemu Linux Ubuntu?

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

Po wykonaniu podanego skryptu

| echo off |

| echo ola.txt >> ala.txt |

| pause |

Brak odpowiedzi na to pytanie.

Aby uzyskać listę procesów aktualnie działających w systemie Linux, należy użyć polecenia

Brak odpowiedzi na to pytanie.

Na pliku z uprawnieniami zapisanymi w systemie liczbowym: 740 przeprowadzono polecenie chmod g-r. Jakie będą nowe uprawnienia pliku?

Brak odpowiedzi na to pytanie.

Zarządzaniem czasem procesora dla różnych zadań zajmuje się

Brak odpowiedzi na to pytanie.

Wykonanie polecenia fsck w systemie Linux będzie skutkować

Brak odpowiedzi na to pytanie.

Menadżer rozruchu, który umożliwia wybór systemu operacyjnego Linux do załadowania, to

Brak odpowiedzi na to pytanie.

Jaką usługą można pobierać i przesyłać pliki na serwer?

Brak odpowiedzi na to pytanie.

Która struktura partycji pozwala na stworzenie do 128 partycji podstawowych na pojedynczym dysku?

Brak odpowiedzi na to pytanie.

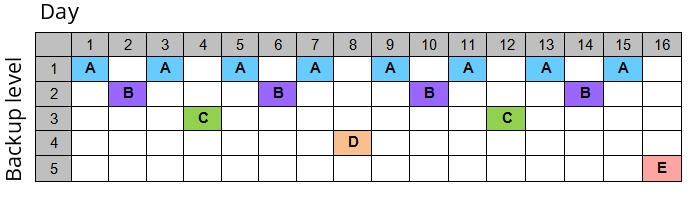

Strategia przedstawiona w diagramie dla tworzenia kopii zapasowych na nośnikach jest znana jako

Brak odpowiedzi na to pytanie.

Wymogi działalności przedsiębiorstwa nakładają konieczność używania systemów plików, które zapewniają wysoki poziom zabezpieczeń oraz umożliwiają szyfrowanie informacji. W związku z tym należy wybrać system operacyjny Windows

Brak odpowiedzi na to pytanie.

Instalacja systemów Linux oraz Windows 7 przebiegła bez żadnych problemów. Systemy zainstalowały się poprawnie z domyślnymi ustawieniami. Na tym samym komputerze, przy tej samej konfiguracji, podczas instalacji systemu Windows XP pojawił się komunikat o braku dysków twardych, co może sugerować

Brak odpowiedzi na to pytanie.

Który z protokołów przesyła datagramy użytkownika BEZ GWARANCJI ich dostarczenia?

Brak odpowiedzi na to pytanie.

Usługa RRAS serwera Windows 2019 jest przeznaczona do

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemach z rodziny Windows Server umożliwia administratorowi przekierowanie komputerów do określonej jednostki organizacyjnej w ramach usług katalogowych?

Brak odpowiedzi na to pytanie.

Jakie polecenia należy zrealizować, aby zamontować pierwszą partycję logiczną dysku primary slave w systemie Linux?

Brak odpowiedzi na to pytanie.

Jakim poleceniem w systemie Linux można utworzyć nowych użytkowników?

Brak odpowiedzi na to pytanie.

Podaj domyślny port używany do przesyłania poleceń w serwerze FTP

Brak odpowiedzi na to pytanie.

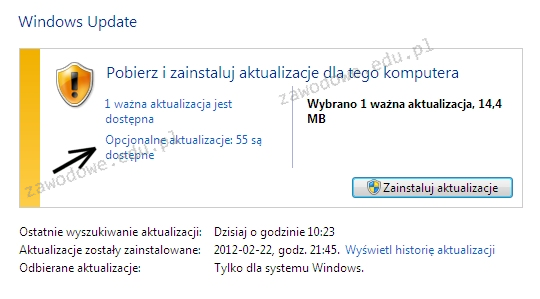

Jeżeli użytkownik zaznaczy opcję wskazaną za pomocą strzałki, będzie miał możliwość instalacji aktualizacji

Brak odpowiedzi na to pytanie.

W systemie Linux polecenie touch jest używane do

Brak odpowiedzi na to pytanie.

Aby uniknąć utraty danych w systemie do ewidencji uczniów, po zakończeniu codziennej pracy należy wykonać

Brak odpowiedzi na to pytanie.

Aby poprawić niezawodność oraz efektywność przesyłania danych na serwerze, należy

Brak odpowiedzi na to pytanie.

W systemie Linux polecenie touch ma na celu

Brak odpowiedzi na to pytanie.

Kiedy w komórce arkusza MS Excel zamiast liczb wyświetlają się znaki ########, to przede wszystkim należy zweryfikować, czy

Brak odpowiedzi na to pytanie.

Jakiego rodzaju rekord jest automatycznie generowany w chwili zakupu strefy wyszukiwania do przodu w ustawieniach serwera DNS w systemach Windows Server?

Brak odpowiedzi na to pytanie.

Jaki typ grupy jest automatycznie przypisany dla nowo tworzonej grupy w kontrolerze domeny systemu Windows Server?

Brak odpowiedzi na to pytanie.

W systemie Windows, który obsługuje przydziały dyskowe, użytkownik o nazwie Gość

Brak odpowiedzi na to pytanie.

Jakiej funkcji powinno się użyć, aby utworzyć kopię zapasową rejestru systemowego w programie regedit?

Brak odpowiedzi na to pytanie.