Pytanie 1

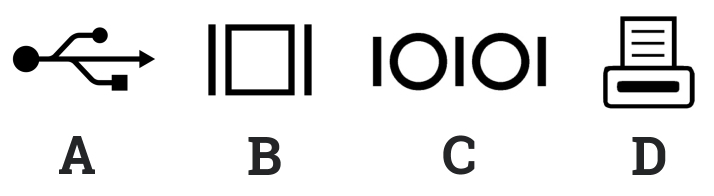

Aby komputer stacjonarny mógł współdziałać z urządzeniami używającymi złącz pokazanych na ilustracji, konieczne jest wyposażenie go w interfejs

Wynik: 5/40 punktów (12,5%)

Wymagane minimum: 20 punktów (50%)

Aby komputer stacjonarny mógł współdziałać z urządzeniami używającymi złącz pokazanych na ilustracji, konieczne jest wyposażenie go w interfejs

Na podstawie oznaczenia pamięci DDR3 PC3-16000 można stwierdzić, że pamięć ta

Która z licencji umożliwia korzystanie przez każdego użytkownika z programu bez ograniczeń wynikających z autorskich praw majątkowych?

W systemie Windows konto użytkownika można założyć za pomocą polecenia

Kabel typu skrętka, w którym pojedyncza para żył jest pokryta folią, a całość kabla jest osłonięta ekranem z folii i siatki, oznacza się symbolem

W systemie Windows powiązanie rozszerzeń plików z odpowiednimi programami realizuje się za pomocą polecenia

Brak odpowiedzi na to pytanie.

W systemie Linux komenda cd ~ pozwala na

Brak odpowiedzi na to pytanie.

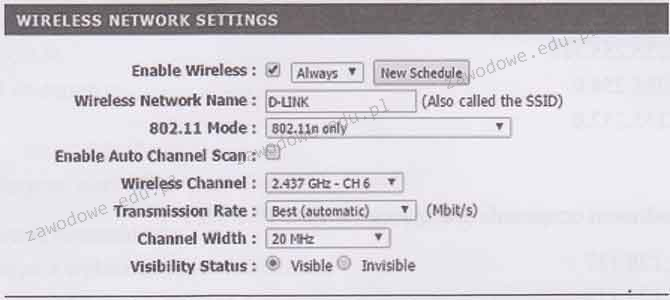

Który z parametrów w ustawieniach punktu dostępowego działa jako login używany podczas próby połączenia z punktem dostępowym w sieci bezprzewodowej?

Brak odpowiedzi na to pytanie.

Toner stanowi materiał eksploatacyjny w drukarce

Brak odpowiedzi na to pytanie.

Aby telefon VoIP działał poprawnie, należy skonfigurować adres

Brak odpowiedzi na to pytanie.

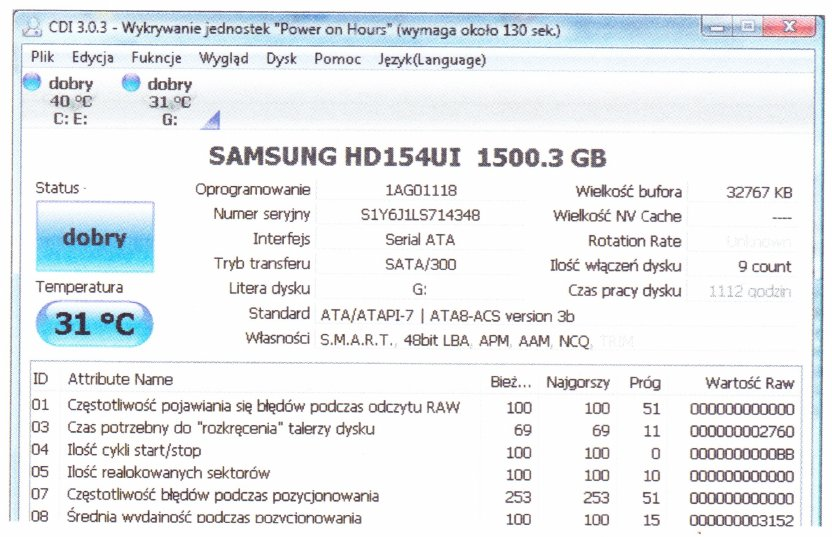

Aby zainicjować w systemie Windows oprogramowanie do monitorowania wydajności komputera przedstawione na ilustracji, należy otworzyć

Brak odpowiedzi na to pytanie.

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Brak odpowiedzi na to pytanie.

Odnalezienie głównego rekordu rozruchowego, wczytującego system z aktywnej partycji umożliwia

Brak odpowiedzi na to pytanie.

Złącze IrDA służy do bezprzewodowej komunikacji i jest

Brak odpowiedzi na to pytanie.

Wskaż ilustrację ilustrującą symbol stosowany do oznaczania portu równoległego LPT?

Brak odpowiedzi na to pytanie.

Który z protokołów jest wykorzystywany w telefonii VoIP?

Brak odpowiedzi na to pytanie.

Transmisję danych bezprzewodowo realizuje interfejs

Brak odpowiedzi na to pytanie.

Uszkodzenie mechaniczne dysku twardego w komputerze stacjonarnym może być spowodowane

Brak odpowiedzi na to pytanie.

Jak skrót wskazuje na rozległą sieć komputerową, która obejmuje swoim zasięgiem miasto?

Brak odpowiedzi na to pytanie.

Jakie jest odpowiednik maski 255.255.252.0 w postaci prefiksu?

Brak odpowiedzi na to pytanie.

Która z konfiguracji RAID opiera się na replikacji danych pomiędzy dwoma lub większą liczbą dysków fizycznych?

Brak odpowiedzi na to pytanie.

Jaką normę stosuje się w przypadku okablowania strukturalnego w sieciach komputerowych?

Brak odpowiedzi na to pytanie.

Które z wymienionych oznaczeń wskazuje, że jest to kabel typu skrętka z podwójnym ekranowaniem?

Brak odpowiedzi na to pytanie.

Najefektywniejszym sposobem dodania skrótu do aplikacji na pulpitach wszystkich użytkowników w domenie będzie

Brak odpowiedzi na to pytanie.

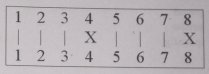

Jaki błąd w okablowaniu można dostrzec na ekranie testera, który pokazuje mapę połączeń żył kabla typu "skrętka"?

Brak odpowiedzi na to pytanie.

Kable łączące poziome punkty dystrybucyjne z centralnym punktem dystrybucyjnym określa się jako

Brak odpowiedzi na to pytanie.

Licencja obejmująca oprogramowanie układowe, umieszczone na stałe w sprzętowej części systemu komputerowego, to

Brak odpowiedzi na to pytanie.

W systemie Linux do obserwacji działania sieci, urządzeń sieciowych oraz serwerów można zastosować aplikację

Brak odpowiedzi na to pytanie.

Podaj standard interfejsu wykorzystywanego do przewodowego łączenia dwóch urządzeń.

Brak odpowiedzi na to pytanie.

Jaką maksymalną wartość rozplotu kabla UTP można uzyskać we wtyku RJ45 według normy PN-EN 50173?

Brak odpowiedzi na to pytanie.

Aby chronić sieć Wi-Fi przed nieupoważnionym dostępem, należy m.in.

Brak odpowiedzi na to pytanie.

Która z poniższych form zapisu liczby 77(8) jest nieprawidłowa?

Brak odpowiedzi na to pytanie.

Równoważnym zapisem 232 bajtów jest zapis

Brak odpowiedzi na to pytanie.

W systemie Linux do obserwacji aktywnych procesów wykorzystuje się polecenie

Brak odpowiedzi na to pytanie.

Do zarządzania przydziałami przestrzeni dyskowej w systemach Windows 7 oraz Windows 8 wykorzystywane jest narzędzie

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie operacyjnym Linux służy do monitorowania komunikacji pakietów TCP/IP lub protokołów wysyłanych lub odbieranych w sieci komputerowej, do której podłączony jest komputer użytkownika?

Brak odpowiedzi na to pytanie.

Na ilustracji zaprezentowano system monitorujący

Brak odpowiedzi na to pytanie.

Jakie oprogramowanie można wykorzystać do wykrywania problemów w pamięciach RAM?

Brak odpowiedzi na to pytanie.

Najczęstszą przyczyną niskiej jakości wydruku z drukarki laserowej, która objawia się widocznym rozmazywaniem tonera, jest

Brak odpowiedzi na to pytanie.

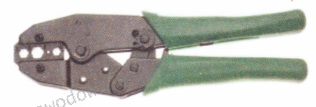

Do jakiego typu wtyków przeznaczona jest zaciskarka pokazana na ilustracji?

Brak odpowiedzi na to pytanie.