Pytanie 1

Podstawowym zadaniem mechanizmu Plug and Play jest:

Wynik: 19/40 punktów (47,5%)

Wymagane minimum: 20 punktów (50%)

Podstawowym zadaniem mechanizmu Plug and Play jest:

Najlepszą metodą ochrony danych przedsiębiorstwa, którego biura znajdują się w różnych, odległych miejscach, jest wdrożenie

Po przeprowadzeniu diagnostyki komputera stwierdzono, że temperatura pracy karty graficznej z wyjściami HDMI oraz D-SUB, umieszczonej w gnieździe PCI Express stacjonarnego komputera, wynosi 87°C. W takiej sytuacji serwisant powinien

W systemie Windows zastosowanie zaprezentowanego polecenia spowoduje chwilową modyfikację koloru

Microsoft Windows [Version 10.0.14393] (c) 2016 Microsoft Corporation. Wszelkie prawa zastrzeżone. C:\Users\ak>color 1

Plik tekstowy wykonaj.txt w systemie Windows 7 zawiera

@echo off echo To jest tylko jedna linijka tekstuAby wykonać polecenia zapisane w pliku, należy

Adres IP jest zapisany jako cztery grupy liczb, które są oddzielone kropkami

Urządzenie przedstawione na rysunku

Program do odzyskiwania danych, stosowany w warunkach domowych, umożliwia przywrócenie danych z dysku twardego w sytuacji

Do czego służy mediakonwerter?

Komunikat "BIOS checksum error" pojawiający się podczas uruchamiania komputera zazwyczaj wskazuje na

ile bajtów odpowiada jednemu terabajtowi?

Na rysunku widoczny jest symbol graficzny

W dokumentacji technicznej procesora znajdującego się na płycie głównej komputera, jaką jednostkę miary stosuje się do określenia szybkości zegara?

Jakie urządzenie powinno się zastosować do pomiaru topologii okablowania strukturalnego w sieci lokalnej?

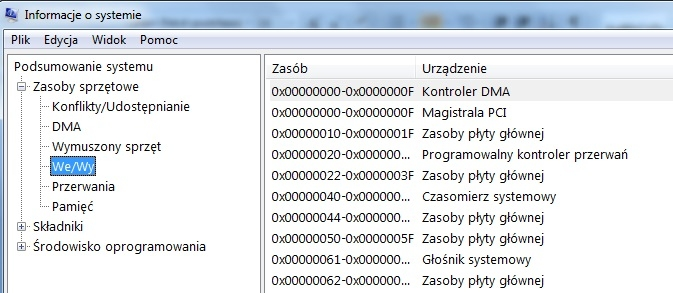

W którym systemie liczbowym zapisano zakresy We/Wy przedstawione na ilustracji?

Co jest efektem polecenia ipconfig /release?

Można przywrócić pliki z kosza, korzystając z polecenia

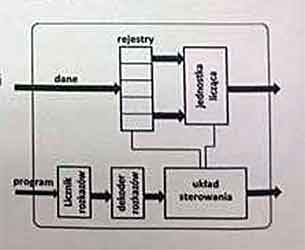

Rejestry widoczne na diagramie procesora mają rolę

Proporcja ładunku zgromadzonego na przewodniku do potencjału tego przewodnika definiuje jego

Na ilustracji przedstawiona jest karta

W dokumentacji płyty głównej znajduje się informacja "Wsparcie dla S/PDIF Out". Co to oznacza w kontekście tej płyty głównej?

Jakim poleceniem w systemie Linux można utworzyć nowych użytkowników?

W jakiej logicznej topologii działa sieć Ethernet?

Wskaż komponent, który nie jest zgodny z płytą główną o parametrach przedstawionych w tabeli

| Podzespół | Parametry |

|---|---|

| Płyta główna GIGABYTE | 4x DDR4, 4x PCI-E 16x, RAID, HDMI, D-Port, D-SUB, 2x USB 3.1, 8 x USB 2.0, S-AM3+ |

W systemie Linux plik posiada uprawnienia ustawione na 765. Grupa przypisana do tego pliku ma możliwość

W komputerach stacjonarnych zamontowane są karty sieciowe Ethernet 10/100/1000 z gniazdem RJ45. Jakie medium transmisyjne powinno się zastosować w celu zbudowania sieci komputerowej zapewniającej najwyższą przepustowość?

Jaki jest adres rozgłoszeniowy (broadcast) dla hosta z adresem IP 192.168.35.202 oraz maską 26 bitową?

Po włączeniu komputera na ekranie wyświetlił się komunikat "Non-system disk or disk error. Replace and strike any key when ready". Możliwą przyczyną tego może być

Prawo majątkowe twórcy dotyczące oprogramowania komputerowego

Wartość liczby BACA w systemie heksadecymalnym to liczba

Elementem aktywnym w elektronice jest

Liczba FAFC w systemie heksadecymalnym odpowiada wartości liczbowej

Do konserwacji elementów łożyskowanych oraz ślizgowych w urządzeniach peryferyjnych stosuje się

Na zdjęciu widoczny jest

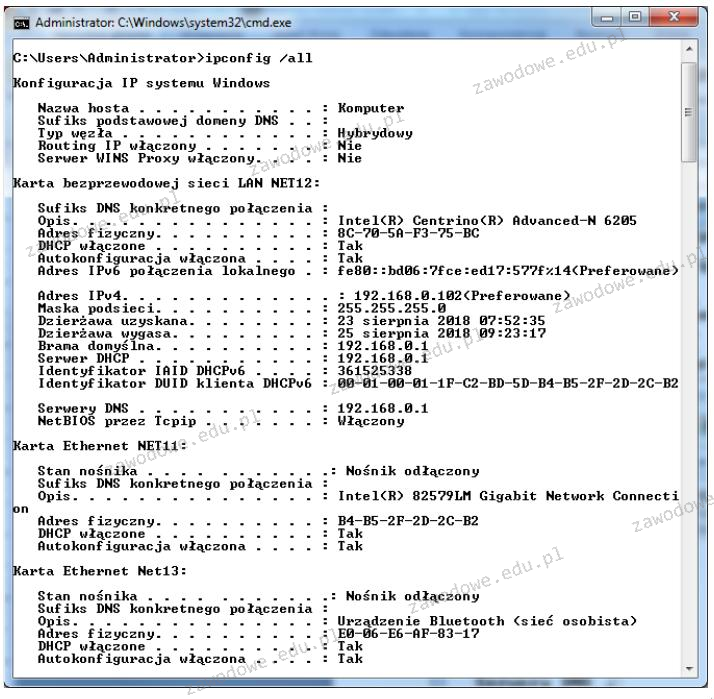

Analizując przedstawione wyniki konfiguracji zainstalowanych kart sieciowych w komputerze, można zauważyć, że

Brak informacji o parzystości liczby lub o znaku wyniku operacji w ALU może sugerować problemy z funkcjonowaniem

Na wyświetlaczu drukarki wyświetlił się komunikat "PAPER JAM". W celu usunięcia problemu, najpierw należy

Proces zapisu na nośnikach BD-R realizowany jest przy użyciu

Taśma drukująca stanowi kluczowy materiał eksploatacyjny w drukarce

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z