Pytanie 1

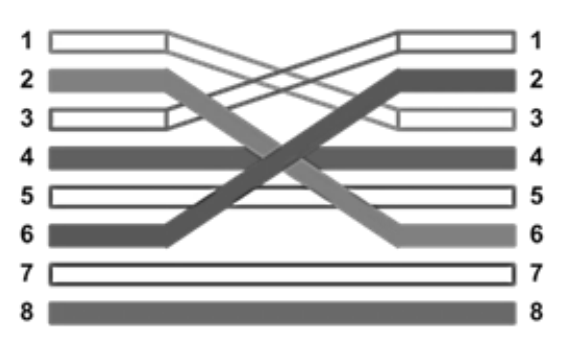

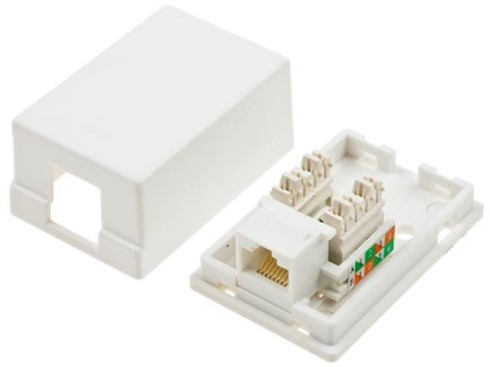

W sieci centralnego monitoringu zamontowane są gniazda przedstawione na rysunku. Jakiego typu wtykami muszą być zakończone kable?

Wynik: 40/40 punktów (100,0%)

Wymagane minimum: 20 punktów (50%)

W sieci centralnego monitoringu zamontowane są gniazda przedstawione na rysunku. Jakiego typu wtykami muszą być zakończone kable?

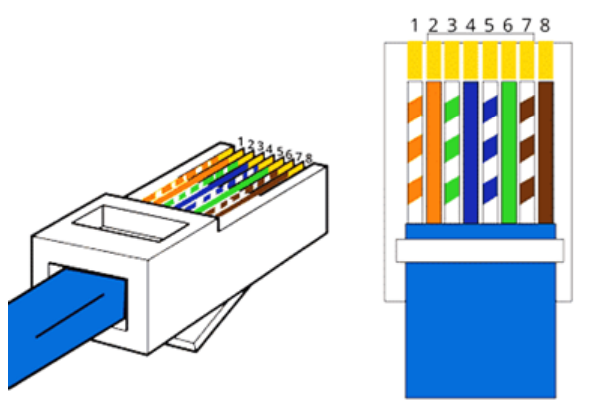

W którym standardzie jest wykonane zakończenie przewodu sieciowego przedstawione na rysunku?

| 1. White Orange | 5. White Blue |

| 2. Orange | 6. Green |

| 3. White Green | 7. White Brown |

| 4. Blue | 8. Brown |

Rysunek przedstawia wynik działania polecenia ipconfig urządzenia w sieci LAN. Który adres rutera umożliwia dostęp tego urządzenia do sieci WAN?

Która usługa serwera przydziela adresy IP komputerom w sieci LAN?

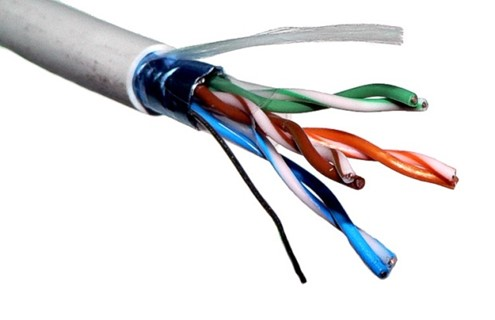

Który typ przewodu przedstawiono na rysunku?

Moduł EKG do badań wysiłkowych został wyposażony w interfejs Bluetooth w celu przesyłania wyników badań. Aby połączyć moduł z stanowiskiem komputerowym, należy wybrać interfejs oznaczony symbolem

Która magistrala służy do szeregowej transmisji danych?

Technologie SLI i CrossFire pozwalają na podłączenie dwóch kart

Technologia OLED znajduje zastosowanie w

W celu połączenia komputera z systemem do badań wysiłkowych komunikującym się za pomocą interfejsu opisanego przedstawionym symbolem, należy w ustawieniach systemu włączyć

Do zaktualizowania rekordu tabeli należy zastosować polecenie

Który system bazodanowy uniemożliwia bezpłatne zastosowanie komercyjne?

Elementem sieci komputerowej w topologii gwiazdy, pozwalającym przyłączyć wiele urządzeń sieciowych, jest

Przedstawiony na rysunku kabel krosowany jest wykorzystany do połączenia

Nie uzyskamy pomocy na temat polecenia „net” w wierszu poleceń systemu Windows wpisując

Które polecenie SQL pozwoli na utworzenie tabeli pacjentów w bazie przychodnia?

Dla sieci o adresie 192.150.160.0/26 pula adresów IP dla urządzeń w tej sieci zawiera się w zakresie

W dokumencie urządzenia elektroniki medycznej podano następujące informacje:

Interfejs obrazu DICOM • Maksymalna szybkość przesyłania wg standardu Ethernet: 100 Mb/s. • Szybkość przesyłania obrazów: 2 MB/s. Interfejs RIS/CIS zgodny z DICOM • Maksymalna szybkość przesyłania wg standardu Ethernet: 100 Mb/s. |

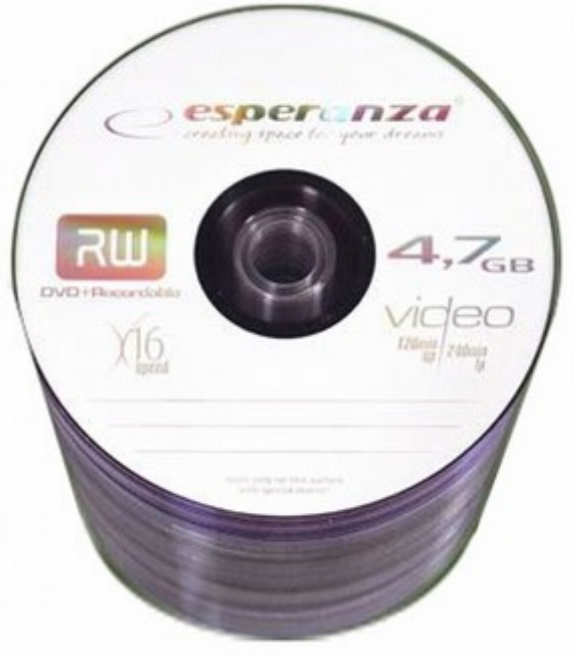

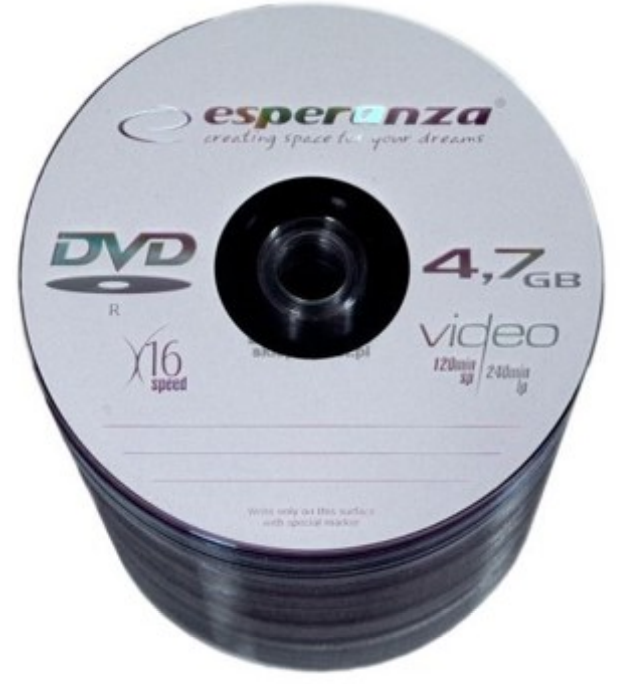

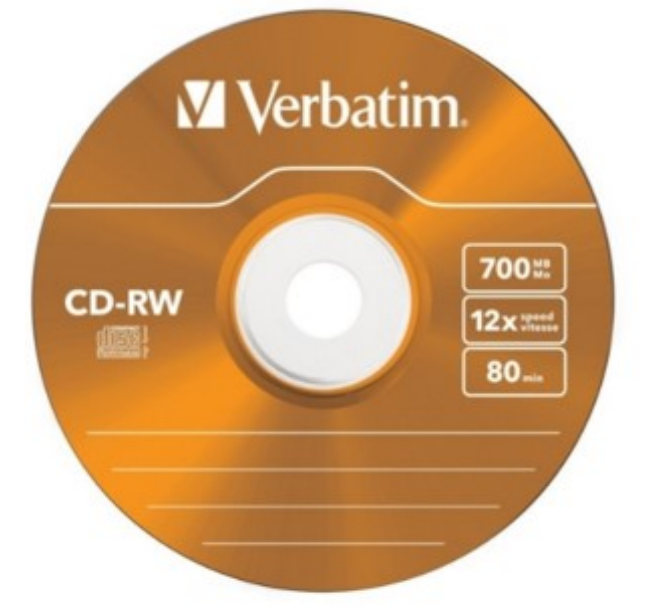

Który z nośników danych umożliwia wielokrotny zapis i ma największą pojemność?

Urządzenie, którego dotyczy fragment podanej specyfikacji, jest przystosowane do

| ■ Architektura sieci LAN: | Wireless IEEE 802.11ac, Wireless IEEE 802.11a, Wireless IEEE 802.11b, Wireless IEEE 802.11g, Wireless IEEE 802.11n |

| ■ Dodatkowe informacje: | PoE, RJ-45 Serial |

| ■ Typ urządzenia: | Bezprzewodowy kontroler |

| ■ Typ złącza anteny zewnętrznej: | 3x3 MIMO |

Jaki powinien być ustawiony adres maski podsieci, aby umożliwiał podłączenie maksymalnie 30 urządzeń?

Które polecenie SQL nie modyfikuje tabeli bazy danych?

Proces, w którym w bazie danych są usuwane nadmiarowe dane, jest określany jako

Podczas tworzenia bazy danych pacjentów polem unikatowym pełniącym rolę klucza podstawowego jest pole zawierające informacje o

Które polecenie SQL służy do utworzenia bazy danych?

W jakim celu stosuje się Standard HL7 (Health Level Seven)?

Podczas tworzenia tabeli w bazie danych klucz podstawowy określa się jako

W dokumentacji sieci centralnego monitoringu zapisano, że sieć jest wykonana w standardzie 802.11 Do montażu takiej sieci są wymagane urządzenia wykorzystujące

Które polecenie umożliwia śledzenie drogi pakietów w sieci?

Montaż przewodów w sieciowym gniazdku natynkowym, przedstawionym na rysunku, wykonuje się

Który przyrząd należy wybrać celem sprawdzenia poprawnej prędkości transmisji danych na łączu RS232 urządzenia elektroniki medycznej?

Który z przedstawionych przyrządów służy do testowania połączeń w sieci LAN?

Urządzenie przedstawione na rysunku jest przeznaczone do

W celu określenia trasy, przez jakie routery przechodzi sygnał pomiędzy komputerami w sieci szpitalnej, można zastosować polecenie

Pojedynczy zapis w medycznej bazie danych, zawierający informację na temat jednego pacjenta, nazywa się

| id | imię | nazwisko | adres |

|---|---|---|---|

| 2354 | Konrad | Marek | ul. Kwiatowa15 Krzywodrogi |

| 2355 | Jakub | Warek | ul. Leśna 23 Krzywodrogi |

| 2356 | Krzysztof | Jurek | ul. Polna 14 Krzywodrogi |

Rysunek przedstawia raport sprawdzający połączenie pomiędzy stacjami monitorującymi informatycznego systemu medycznego. Którego polecenia należy użyć aby go uzyskać?

Który rozdzielacz sygnału należy zastosować w celu wykorzystania jednego przewodu U/UTP5e do podłączenia dwóch urządzeń do sieci LAN?

W systemie bazodanowym wymagane jest dodatkowe sprzętowe zabezpieczenie danych przed ich utratą. Która macierz dyskowa pozwala uodpornić się na utratę danych w przypadku awarii wszystkich dysków poza jednym?

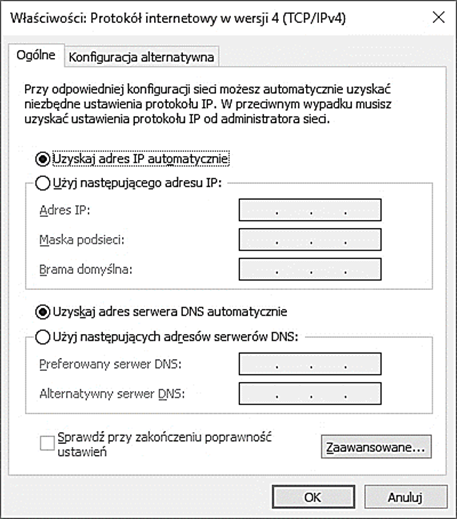

Aby karta sieciowa automatycznie uzyskiwała adres IP, ruter musi mieć włączony serwer

W dokumentacji Medycznego Systemu Informatycznego zapisano, że „przed użyciem programów instalacyjnych należy się upewnić, że niektóre porty w środowisku są dostępne do użycia z instalowanym oprogramowaniem pośrednim.” W celu sprawdzenia dostępności portu należy użyć programu narzędziowego