Pytanie 1

Jaką normę stosuje się w przypadku okablowania strukturalnego w sieciach komputerowych?

Wynik: 5/40 punktów (12,5%)

Wymagane minimum: 20 punktów (50%)

Jaką normę stosuje się w przypadku okablowania strukturalnego w sieciach komputerowych?

Wartość liczby BACA w systemie heksadecymalnym to liczba

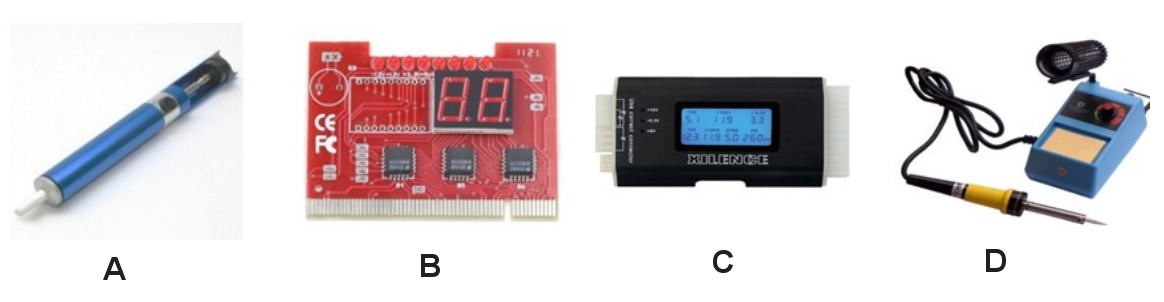

Jakie narzędzie powinno być użyte do uzyskania rezultatów testu POST dla komponentów płyty głównej?

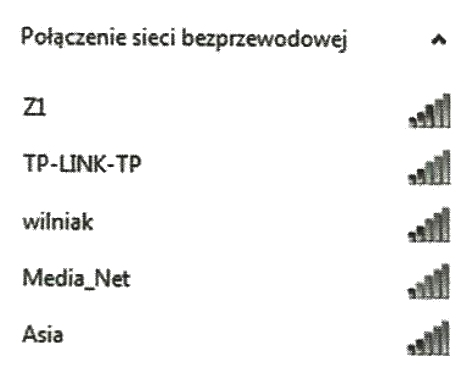

Użytkownik laptopa z systemem Windows 7 widzi dostępne sieci Wi-Fi, jak przedstawiono na ilustracji. Przy konfiguracji połączenia z siecią Z1 musi wprowadzić

Aby skonfigurować wolumin RAID 5 w serwerze, wymagane jest co najmniej

Jaki sterownik drukarki jest uniwersalny dla różnych urządzeń oraz systemów operacyjnych i stanowi standard w branży poligraficznej?

Przedstawione narzędzie jest przeznaczone do

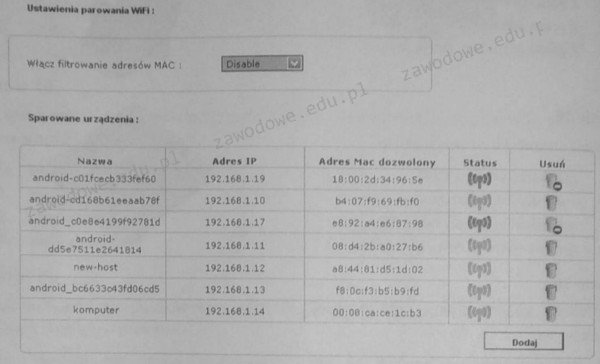

Schemat ilustruje ustawienia urządzenia WiFi. Wskaż, które z poniższych stwierdzeń na temat tej konfiguracji jest prawdziwe?

Zgodnie z aktualnymi przepisami BHP, odległość oczu od ekranu monitora powinna wynosić

Zidentyfikuj najprawdopodobniejszą przyczynę pojawienia się komunikatu "CMOS checksum error press F1 to continue press DEL to setup" podczas uruchamiania systemu komputerowego?

Który z interfejsów można uznać za interfejs równoległy?

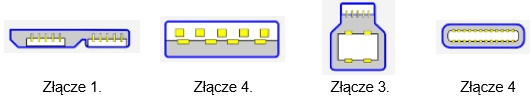

Wskaż kształt złącza USB typu C.

Administrator systemu Linux wydał komendę mount /dev/sda2 /mnt/flash. Co to spowoduje?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

Ile punktów abonenckich (2 x RJ45) powinno być zainstalowanych w biurze o powierzchni 49 m2, zgodnie z normą PN-EN 50167?

Brak odpowiedzi na to pytanie.

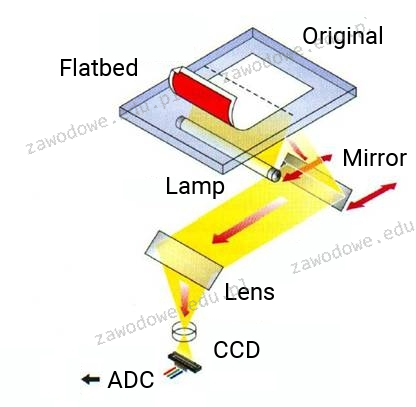

Do czynności konserwacyjnych związanych z użytkowaniem skanera płaskiego należy

Brak odpowiedzi na to pytanie.

Jaką rolę pełni protokół DNS?

Brak odpowiedzi na to pytanie.

W komunikacie błędu systemowego informacja prezentowana w formacie szesnastkowym oznacza

Brak odpowiedzi na to pytanie.

Zaprezentowany tylny panel płyty głównej zawiera następujące interfejsy:

Brak odpowiedzi na to pytanie.

Główny sposób zabezpieczania danych w sieciach komputerowych przed dostępem nieautoryzowanym to

Brak odpowiedzi na to pytanie.

Użytkownicy sieci Wi-Fi zauważyli zakłócenia oraz częste przerwy w połączeniu. Przyczyną tej sytuacji może być

Brak odpowiedzi na to pytanie.

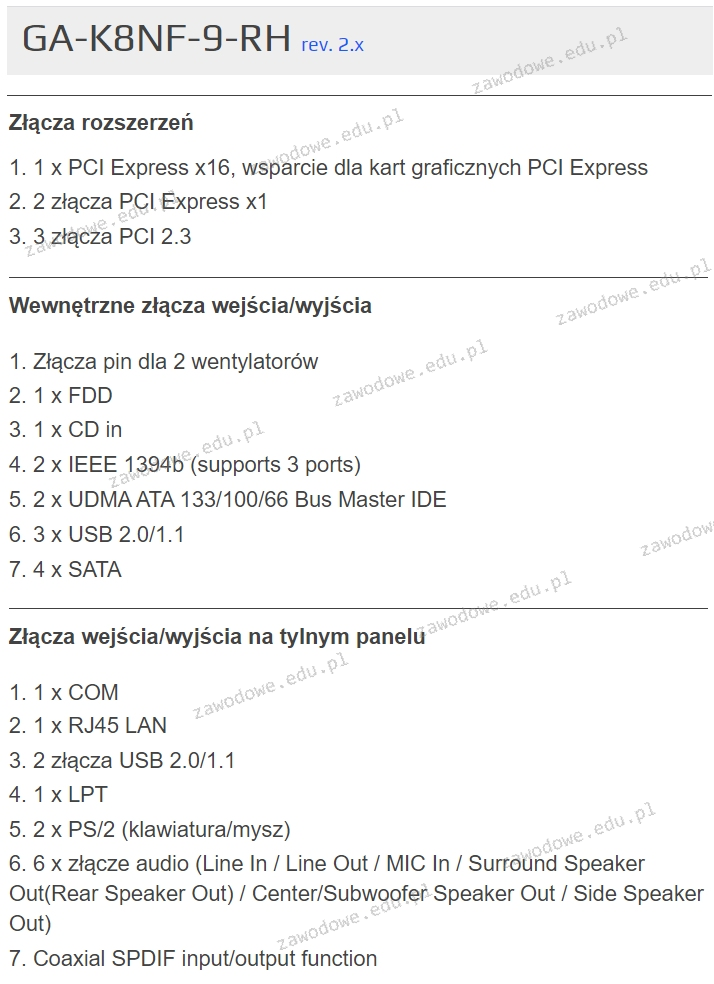

Na ilustracji ukazano fragment dokumentacji technicznej płyty głównej GA-K8NF-9-RH rev. 2.x. Z informacji wynika, że maksymalna liczba kart rozszerzeń, które można zainstalować (pomijając złącza USB), wynosi

Brak odpowiedzi na to pytanie.

Jaką wartość dziesiętną ma liczba 11110101(U2)?

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie operacyjnym Linux służy do prezentowania konfiguracji interfejsów sieciowych?

Brak odpowiedzi na to pytanie.

Zaprezentowany schemat ilustruje funkcjonowanie

Brak odpowiedzi na to pytanie.

Adapter USB do LPT można zastosować w sytuacji, gdy występuje niezgodność złączy podczas podłączania starszych modeli

Brak odpowiedzi na to pytanie.

Urządzenie z funkcją Plug and Play, które zostało ponownie podłączone do komputera, jest identyfikowane na podstawie

Brak odpowiedzi na to pytanie.

W systemie binarnym liczba 3FC7 będzie zapisana w formie:

Brak odpowiedzi na to pytanie.

Podczas uruchamiania komputera wyświetla się komunikat CMOS checksum error press F1 to continue, press Del to setup) naciśnięcie klawisza Del skutkuje

Brak odpowiedzi na to pytanie.

Który z standardów implementacji sieci Ethernet określa sieć opartą na kablu koncentrycznym, gdzie długość segmentu nie może przekraczać 185 m?

Brak odpowiedzi na to pytanie.

Standard IEEE 802.11b dotyczy sieci

Brak odpowiedzi na to pytanie.

Jakie polecenie należy wykorzystać, aby zmienić właściciela pliku w systemie Linux?

Brak odpowiedzi na to pytanie.

Oblicz całkowity koszt kabla UTP Cat 6, który służy do połączenia 5 punktów abonenckich z punktem dystrybucyjnym, wiedząc, że średnia długość między punktem abonenckim a punktem dystrybucyjnym wynosi 8m oraz że cena brutto za 1m kabla to 1zł. W obliczeniach uwzględnij dodatkowy zapas 2m kabla dla każdego punktu abonenckiego.

Brak odpowiedzi na to pytanie.

Jakie polecenie umożliwia uzyskanie danych dotyczących bieżących połączeń TCP oraz informacji o portach źródłowych i docelowych?

Brak odpowiedzi na to pytanie.

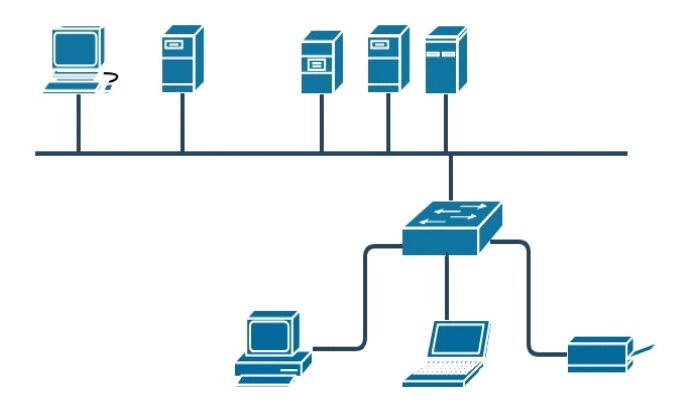

Ilustracja pokazuje schemat fizycznej topologii będącej kombinacją topologii

Brak odpowiedzi na to pytanie.

Medium transmisyjne oznaczone symbolem S/FTP wskazuje na skrętkę

Brak odpowiedzi na to pytanie.

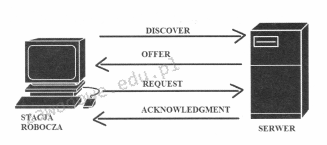

Którego protokołu działanie zostało zobrazowane na załączonym rysunku?

Brak odpowiedzi na to pytanie.

Aby zdalnie i jednocześnie bezpiecznie zarządzać systemem Linux, należy zastosować protokół

Brak odpowiedzi na to pytanie.

Aby stworzyć bezpieczny wirtualny tunel pomiędzy dwoma komputerami korzystającymi z Internetu, należy użyć technologii

Brak odpowiedzi na to pytanie.

Po włączeniu komputera wyświetlił się komunikat: Non-system disk or disk error. Replace and strike any key when ready. Co może być tego przyczyną?

Brak odpowiedzi na to pytanie.