Pytanie 1

Która z poniższych anten nie zalicza się do grupy anten prostoliniowych (linearnych)?

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

Która z poniższych anten nie zalicza się do grupy anten prostoliniowych (linearnych)?

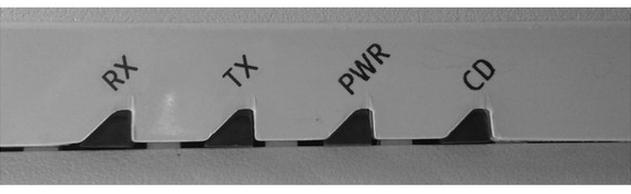

Rysunek przedstawia kartę interfejsu rutera posiadającą porty

Zamieszczony rysunek przedstawia

W tabeli są przedstawione parametry łącza DSL routera. Ile wynosi tłumienie linii przy odbieraniu danych?

| DSL Status: | Connected |

| DSL Modulation Mode: | MultiMode |

| DSL Path Mode: | Interleaved |

| Downstream Rate: | 2490 kbps |

| Upstream Rate: | 317 kbps |

| Downstream Margin: | 31 dB |

| Upstream Margin: | 34 dB |

| Downstream Line Attenuation: | 16 dB |

| Upstream Line Attenuation: | 3 dB |

| Downstream Transmit Power: | 11 dBm |

| Upstream Transmit Power: | 20 dBm |

Która z podanych metod multipleksacji korzysta z duplikacji toru transmisyjnego?

Element przedstawiony na rysunku jest stosowany do

Jaki program jest używany do monitorowania ruchu w sieci?

W jakim typie pamięci zapisany jest BIOS?

Wymień kroki, które prowadzą do konwersji sygnału analogowego na cyfrowy?

W specyfikacji technicznej sieci operatora telefonii komórkowej pojawia się termin "roaming", który oznacza

Urządzenie ADSL umożliwia dostęp do internetu dla abonentów

Funkcja MSN (Multiple Subscriber Number) w systemie ISDN pozwala na

W jakiej sieci telekomunikacyjnej wykorzystano komutację komórek?

Który z wymienionych algorytmów szyfrowania nie korzysta z kluczy szyfrowania i jest wykorzystywany w sieciach VPN?

Które z poniższych zdań dotyczy usługi NAT (Network Address Translation)?

Jak określa się zestaw funkcji wykonywanych przez cyfrowy zespół abonencki liniowy?

Jaki modem powinien być użyty w sieciach dostępowych zaprojektowanych w technologii kabli miedzianych w architekturze punkt-punkt, który nie współpracuje z usługą POTS?

Dioda, która na obudowie modemu zewnętrznego sygnalizuje nadawanie danych oznaczona jest symbolem literowym

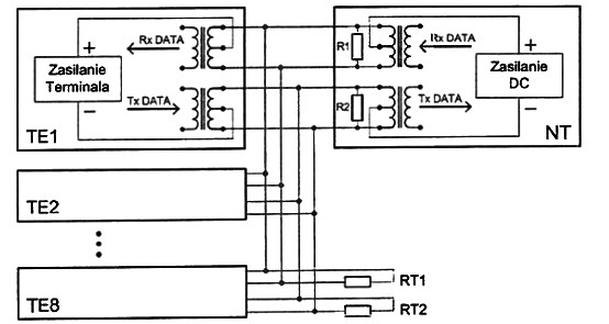

Rysunek przedstawia strukturę elektryczną w dostępie abonenckim sieci ISDN styku

Ile typów systemów PDH funkcjonuje na świecie?

Dla jakiej długości fali tłumienność światłowodu osiąga najniższą wartość?

Stacja robocza jest częścią sieci lokalnej o adresie IP 192.168.0.0/25. W ustawieniach protokołu TCP/IP jako maskę podsieci należy wybrać

Aby zrealizować telekomunikacyjną sieć abonencką w budynku wielorodzinnym, konieczne jest użycie kabla

Technika zwielokrotnienia DWDM (Dense Wavelength Division Multiplexing) znajduje zastosowanie w systemach

Zakończenie sieciowe NT dysponuje dwoma złączami S/T. Najbardziej ekonomiczną opcją podłączenia trzech terminali (telefonów) ISDN do NT będzie

Która z wymienionych cech nie jest typowa dla komutacji pakietów?

Jak nazywa się procedura, która weryfikuje kluczowe komponenty komputera podczas jego uruchamiania?

Jakie napięcie stałe występuje w łączu abonenckim zasilanym z centrali telefonicznej?

Jaka długość fali świetlnej odpowiada II oknu transmisyjnemu?

Jaką maksymalną wartość ma szerokość pasma, które może być wykorzystywane przez asymetryczny system VDSL w Europie?

Czy kompresja cyfrowa sygnału prowadzi do

Ruter otrzymał pakiet danych skierowany do hosta o adresie IP 131.104.14.130/25. W jakiej sieci znajduje się ten host?

W firmie drukuje się średnio około 1 800 stron miesięcznie. Która drukarka będzie najtańsza ze względu na koszty zakupu i eksploatacji w pierwszym miesiącu pracy?

| Oferta cenowa drukarek i tuszu do nich | ||||

|---|---|---|---|---|

| Drukarka A | Drukarka B | Drukarka C | Drukarka D | |

| Cena drukarki w zł | 350 | 200 | 300 | 150 |

| Cena tuszu w zł | 90 | 50 | 30 | 70 |

| Wydajność tuszu w stronach | 900 | 450 | 180 | 300 |

Do styku R w strukturze dostępowej sieci cyfrowej ISDN można podłączyć

Optyczny sygnał o mocy 100 mW został przesłany przez światłowód o długości 100 km. Do odbiornika dociera sygnał optyczny o mocy 10 mW. Jaka jest tłumienność jednostkowa tego światłowodu?

Podczas wykonywania prac budowlanych doszło do uszkodzenia kabla UTP CAT 5e, który stanowi element sieci strukturalnej. Jak powinno się postąpić, aby naprawić tę usterkę?

O sygnalizacji podłączenia urządzenia abonent otrzymuje informację od centrali za pomocą sygnału zgłoszeniowego. Jakie jest pasmo częstotliwości tego sygnału?

Średnica rdzenia włókna światłowodowego o jednomodowej strukturze mieści się w zakresie

W analogowym łączu abonenckim sygnalizacja wybiórcza jest wykorzystywana do przesyłania z urządzenia końcowego do centrali kolejnych cyfr numeru, który ma być wykonany w celu

Które zwielokrotnienie opiera się na niezależnym kodowaniu każdego sygnału oraz przesyłaniu ich w tym samym paśmie transmisyjnym?