Pytanie 1

Stacja robocza powinna znajdować się w tej samej podsieci co serwer o adresie IP 192.168.10.150 i masce 255.255.255.192. Który adres IP powinien być skonfigurowany w ustawieniach protokołu TCP/IP karty sieciowej stacji roboczej?

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Stacja robocza powinna znajdować się w tej samej podsieci co serwer o adresie IP 192.168.10.150 i masce 255.255.255.192. Który adres IP powinien być skonfigurowany w ustawieniach protokołu TCP/IP karty sieciowej stacji roboczej?

Jak skrót wskazuje na rozległą sieć komputerową, która obejmuje swoim zasięgiem miasto?

Na przedstawionym schemacie wtyk (złącze męskie modularne) stanowi zakończenie kabla

Brak odpowiedzi na to pytanie.

Jakim adresem IPv6 charakteryzuje się autokonfiguracja łącza?

Brak odpowiedzi na to pytanie.

Administrator Active Directory w domenie firma.local pragnie skonfigurować mobilny profil dla wszystkich użytkowników. Ma on być przechowywany na serwerze serwer1, w folderze pliki, który jest udostępniony w sieci jako dane$. Który z parametrów w ustawieniach profilu użytkownika spełnia opisane wymagania?

Brak odpowiedzi na to pytanie.

Jakie urządzenie pozwala na połączenie lokalnej sieci komputerowej z Internetem?

Brak odpowiedzi na to pytanie.

Jakie urządzenie sieciowe reprezentuje ten symbol graficzny?

Brak odpowiedzi na to pytanie.

Czym jest patchcord?

Brak odpowiedzi na to pytanie.

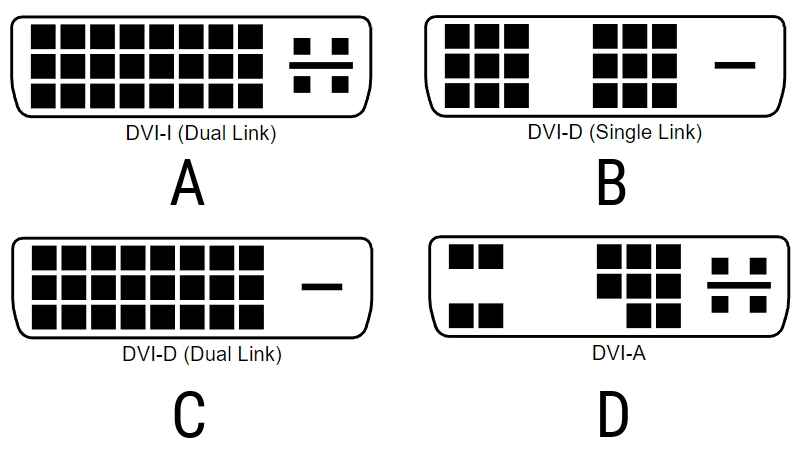

Który standard złącza DVI pozwala na przesyłanie jedynie sygnału analogowego?

Brak odpowiedzi na to pytanie.

Do jakiej warstwy modelu ISO/OSI odnosi się segmentacja danych, komunikacja w trybie połączeniowym przy użyciu protokołu TCP oraz komunikacja w trybie bezpołączeniowym z protokołem UDP?

Brak odpowiedzi na to pytanie.

W systemie Windows powiązanie rozszerzeń plików z odpowiednimi programami realizuje się za pomocą polecenia

Brak odpowiedzi na to pytanie.

Urządzenie, które łączy różne segmenty sieci i przesyła ramki pomiędzy nimi, wybierając odpowiedni port, do którego są kierowane konkretne ramki, to

Brak odpowiedzi na to pytanie.

Administrator sieci komputerowej z adresem 192.168.1.0/24 podzielił ją na 8 równych podsieci. Ile adresów hostów będzie dostępnych w każdej z nich?

Brak odpowiedzi na to pytanie.

Podstawowym warunkiem archiwizacji danych jest

Brak odpowiedzi na to pytanie.

Użycie skrętki kategorii 6 (CAT 6) o długości 20 metrów w sieci LAN wskazuje na jej maksymalną przepustowość wynoszącą

Brak odpowiedzi na to pytanie.

Co oznacza skrót WAN?

Brak odpowiedzi na to pytanie.

Na załączonym rysunku przedstawiono

Brak odpowiedzi na to pytanie.

Jakie jest wynikiem dodawania liczb binarnych 1001101 oraz 11001 w systemie dwójkowym?

Brak odpowiedzi na to pytanie.

Jakie narzędzie służy do delikatnego wyginania blachy obudowy komputera oraz przykręcania śruby montażowej w miejscach trudno dostępnych?

Brak odpowiedzi na to pytanie.

Na podstawie wyników działania narzędzia diagnostycznego chkdsk, które są przedstawione na zrzucie ekranu, jaka jest wielkość pojedynczego klastra na dysku?

Typ systemu plików to FAT32.

Wolumin FTP utworzono 12-11-2005 18:31

Numer seryjny woluminu: 3CED-3B31

Trwa sprawdzanie plików i folderów...

Zakończono sprawdzanie plików i folderów.

Trwa sprawdzanie wolnego miejsca na dysku...

Zakończono sprawdzanie wolnego miejsca na dysku.

System Windows sprawdził system plików i nie znalazł żadnych problemów.

8 233 244 KB całkowitego miejsca na dysku.

1 KB w 13 plikach ukrytych.

2 KB w 520 folderach.

1 537 600 KB w 4 952 plikach.

6 690 048 KB jest dostępnych.

4 096 bajtów w każdej jednostce alokacji.

2 058 311 ogółem jednostek alokacji na dysku.

1 672 512 jednostek alokacji dostępnych na dysku.

C:\>

Brak odpowiedzi na to pytanie.

Który z symboli w systemach operacyjnych z rodziny Windows powinien być użyty przy udostępnianiu zasobu ukrytego w sieci?

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

Liczba 129 w systemie dziesiętnym będzie przedstawiona w formacie binarnym na

Brak odpowiedzi na to pytanie.

Pierwszym krokiem, który należy podjąć, aby chronić ruter przed nieautoryzowanym dostępem do jego panelu administracyjnego, jest

Brak odpowiedzi na to pytanie.

Wskaź, który symbol towarowy może wykorzystywać producent finansujący działalność systemu zbierania oraz recyklingu odpadów?

Brak odpowiedzi na to pytanie.

Podaj adres rozgłoszeniowy dla podsieci 86.10.20.64/26?

Brak odpowiedzi na to pytanie.

Jakie złącze, które pozwala na podłączenie monitora, znajduje się na karcie graficznej pokazanej na ilustracji?

Brak odpowiedzi na to pytanie.

Najkrótszy czas dostępu charakteryzuje się

Brak odpowiedzi na to pytanie.

Która z poniższych topologii sieciowych charakteryzuje się centralnym węzłem, do którego podłączone są wszystkie inne urządzenia?

Brak odpowiedzi na to pytanie.

Który z protokołów umożliwia szyfrowane połączenia?

Brak odpowiedzi na to pytanie.

Aby mieć możliwość tworzenia kont użytkowników, komputerów oraz innych obiektów, a także centralnego przechowywania informacji o nich, konieczne jest zainstalowanie na serwerze Windows roli

Brak odpowiedzi na to pytanie.

Czym są programy GRUB, LILO, NTLDR?

Brak odpowiedzi na to pytanie.

Kasety z drukarek po zakończeniu użytkowania powinny zostać

Brak odpowiedzi na to pytanie.

Jaki protokół warstwy aplikacji jest wykorzystywany do zarządzania urządzeniami sieciowymi poprzez sieć?

Brak odpowiedzi na to pytanie.

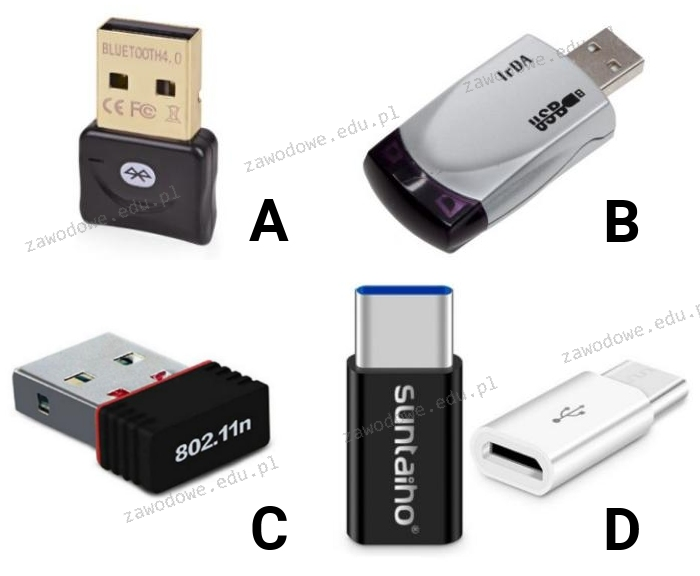

Jakie urządzenie powinno być użyte do podłączenia urządzenia peryferyjnego, które posiada bezprzewodowy interfejs do komunikacji wykorzystujący fale świetlne w podczerwieni, z laptopem, który nie jest w niego wyposażony, ale dysponuje interfejsem USB?

Brak odpowiedzi na to pytanie.

W systemie Windows 7 konfigurację interfejsu sieciowego można przeprowadzić, używając rozwinięcia polecenia

Brak odpowiedzi na to pytanie.

IMAP jest protokołem do

Brak odpowiedzi na to pytanie.

Jakie urządzenie stosuje się do pomiaru rezystancji?

Brak odpowiedzi na to pytanie.

Które narzędzie jest przeznaczone do lekkiego odgięcia blachy obudowy komputera oraz zamocowania śruby montażowej w trudno dostępnym miejscu?

Brak odpowiedzi na to pytanie.

W systemie Windows ochrona polegająca na ostrzeganiu przed uruchomieniem nierozpoznanych aplikacji i plików pobranych z Internetu jest realizowana przez

Brak odpowiedzi na to pytanie.