Pytanie 1

Adres IP 192.168.2.0/24 podzielono na cztery różne podsieci. Jaką maskę mają te nowe podsieci?

Wynik: 0/40 punktów (0,0%)

Wymagane minimum: 20 punktów (50%)

Adres IP 192.168.2.0/24 podzielono na cztery różne podsieci. Jaką maskę mają te nowe podsieci?

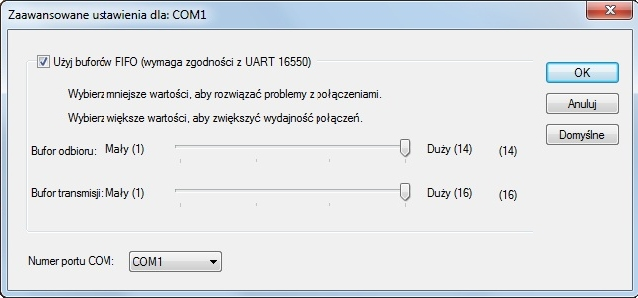

Ustawienia przedstawione na ilustracji odnoszą się do

Brak odpowiedzi na to pytanie.

Podaj standard interfejsu wykorzystywanego do przewodowego łączenia dwóch urządzeń.

Brak odpowiedzi na to pytanie.

Które stwierdzenie opisuje profil tymczasowy użytkownika?

Brak odpowiedzi na to pytanie.

Jakie urządzenie powinno być użyte do podłączenia komputerów, aby mogły działać w różnych domenach rozgłoszeniowych?

Brak odpowiedzi na to pytanie.

W systemie Linux komenda cd ~ umożliwia

Brak odpowiedzi na to pytanie.

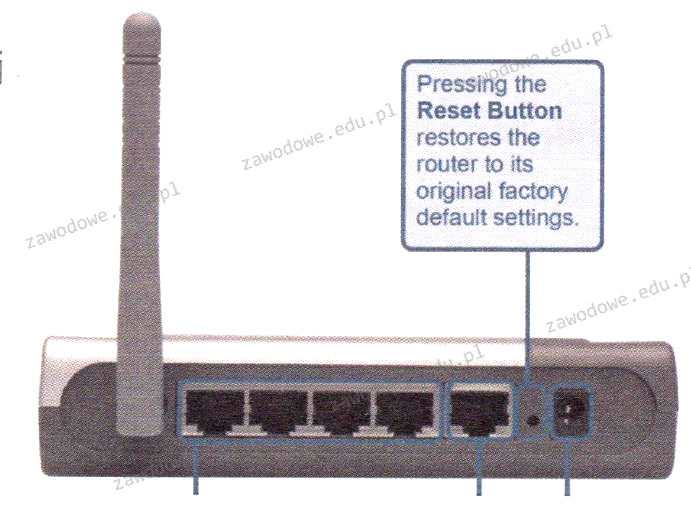

Przycisk znajdujący się na obudowie rutera, którego charakterystyka zamieszczona jest w ramce, służy do

Brak odpowiedzi na to pytanie.

W systemie Windows odpowiednikiem macierzy RAID1 jest wolumin

Brak odpowiedzi na to pytanie.

Aby przygotować ikony zaprezentowane na załączonym obrazku do wyświetlania na Pasku zadań w systemie Windows, należy skonfigurować

Brak odpowiedzi na to pytanie.

Przed przystąpieniem do modernizacji komputerów osobistych oraz serwerów, polegającej na dodaniu nowych modułów pamięci RAM, konieczne jest sprawdzenie

Brak odpowiedzi na to pytanie.

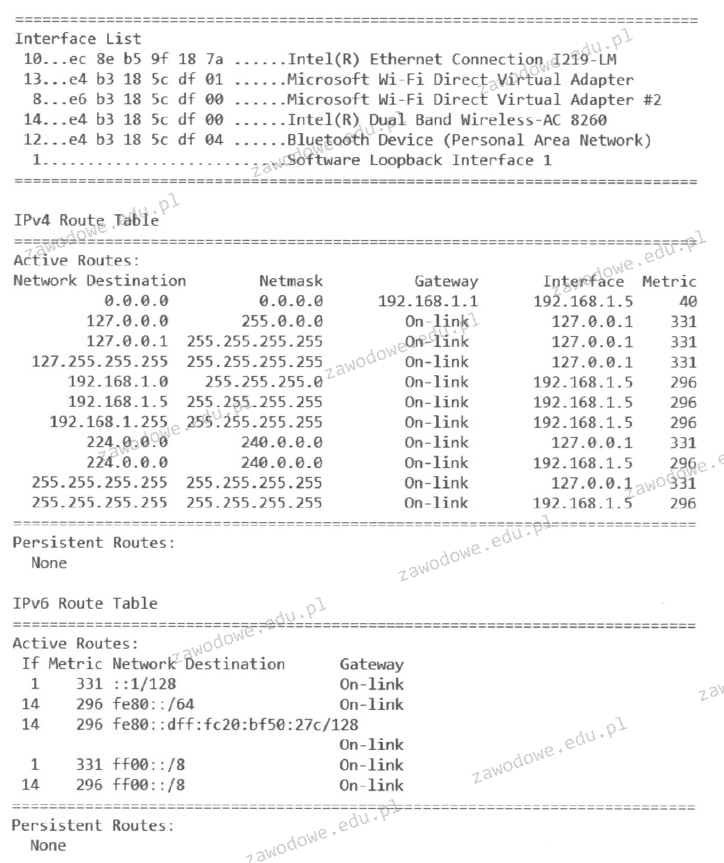

Informacje, które zostały pokazane na wydruku, uzyskano w wyniku wykonania

Brak odpowiedzi na to pytanie.

Który adres stacji roboczej należy do klasy C?

Brak odpowiedzi na to pytanie.

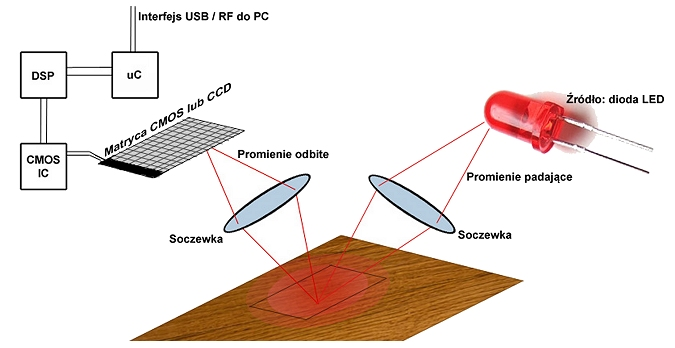

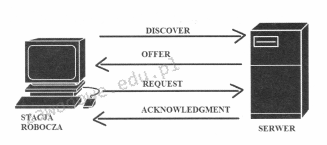

Zaprezentowany diagram ilustruje zasadę funkcjonowania

Brak odpowiedzi na to pytanie.

Aby zmienić ustawienia konfiguracyjne Menu Start oraz paska zadań w systemie Windows, która przystawka powinna być wykorzystana?

Brak odpowiedzi na to pytanie.

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Brak odpowiedzi na to pytanie.

Jakie urządzenie NIE powinno być serwisowane podczas korzystania z urządzeń antystatycznych?

Brak odpowiedzi na to pytanie.

W systemie Linux, aby wyszukać wszystkie pliki z rozszerzeniem txt, które znajdują się w katalogu /home/user i zaczynają się na literę a lub literę b lub literę c, należy wydać polecenie

Brak odpowiedzi na to pytanie.

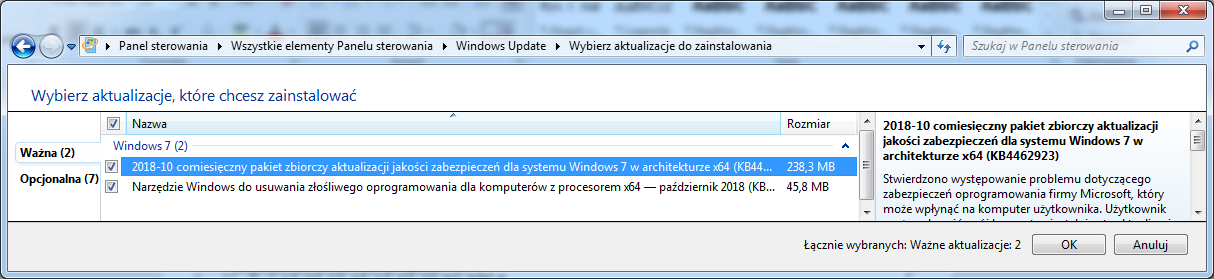

Głównie które aktualizacje zostaną zainstalowane po kliknięciu na przycisk OK prezentowany na zrzucie ekranu?

Brak odpowiedzi na to pytanie.

Wskaż rysunek ilustrujący symbol używany do oznaczania portu równoległego LPT?

Brak odpowiedzi na to pytanie.

Jaki protokół stosują komputery, aby informować router o zamiarze dołączenia do lub opuszczenia konkretnej grupy multicastowej?

Brak odpowiedzi na to pytanie.

Jaką minimalną liczbę bitów potrzebujemy w systemie binarnym, aby zapisać liczbę heksadecymalną 110 (h)?

Brak odpowiedzi na to pytanie.

Jakie oznaczenie nosi wtyk powszechnie znany jako RJ45?

Brak odpowiedzi na to pytanie.

Jakie informacje można uzyskać za pomocą programu Wireshark?

Brak odpowiedzi na to pytanie.

W systemie Linux dane dotyczące okresu ważności hasła są przechowywane w pliku

Brak odpowiedzi na to pytanie.

Narzędzie pokazane na ilustracji służy do

Brak odpowiedzi na to pytanie.

Którego protokołu działanie zostało zobrazowane na załączonym rysunku?

Brak odpowiedzi na to pytanie.

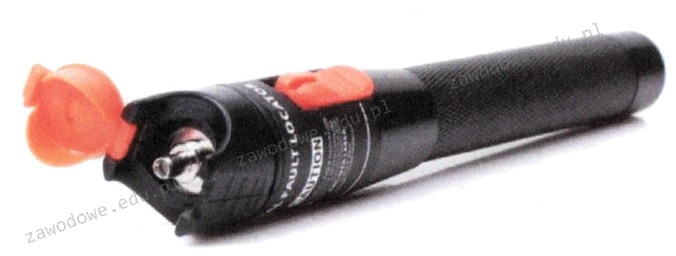

Urządzenie przedstawione na ilustracji oraz jego dane techniczne mogą być użyte do pomiarów rodzaju okablowania

Brak odpowiedzi na to pytanie.

Aby uzyskać optymalną wydajność, karta sieciowa w komputerze stosuje transmisję szeregową.

Brak odpowiedzi na to pytanie.

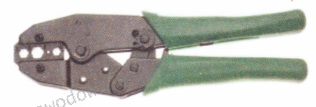

Zaprezentowane narzędzie jest wykorzystywane do

Brak odpowiedzi na to pytanie.

Który z podanych adresów IPv4 należy do kategorii B?

Brak odpowiedzi na to pytanie.

W systemie Linux, jakie polecenie służy do zmiany hasła użytkownika?

Brak odpowiedzi na to pytanie.

Jaki jest poprawny adres podsieci po odjęciu 4 bitów od części hosta w adresie klasowym 192.168.1.0?

Brak odpowiedzi na to pytanie.

Każdy następny router IP na ścieżce pakietu

Brak odpowiedzi na to pytanie.

W systemie Windows 7 program Cipher.exe w trybie poleceń jest używany do

Brak odpowiedzi na to pytanie.

Protokół TCP (Transmission Control Protocol) funkcjonuje w trybie

Brak odpowiedzi na to pytanie.

Typ profilu użytkownika w systemie Windows Serwer, który nie zapisuje zmian wprowadzonych na bieżącym pulpicie ani na serwerze, ani na stacji roboczej po wylogowaniu, to profil

Brak odpowiedzi na to pytanie.

Do jakiego typu wtyków przeznaczona jest zaciskarka pokazana na ilustracji?

Brak odpowiedzi na to pytanie.

Który z poniższych systemów operacyjnych nie jest wspierany przez system plików ext4?

Brak odpowiedzi na to pytanie.

Dokumentacja końcowa zaprojektowanej sieci LAN powinna zawierać między innymi

Brak odpowiedzi na to pytanie.

Jakie oznaczenie powinien mieć komputer, aby mógł zostać sprzedany na terenie Polski, zgodnie z Dyrektywami Rady Europy?

Brak odpowiedzi na to pytanie.