Pytanie 1

Czynnikiem zagrażającym bezpieczeństwu systemu operacyjnego, który zmusza go do automatycznej aktualizacji, są

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Czynnikiem zagrażającym bezpieczeństwu systemu operacyjnego, który zmusza go do automatycznej aktualizacji, są

W modelu RGB, kolor w systemie szesnastkowym przedstawia się w ten sposób: ABCDEF. Wartość natężenia koloru niebieskiego w tym zapisie odpowiada liczbie dziesiętnej

Włączenie systemu Windows w trybie diagnostycznym umożliwia

Jaki skrót oznacza rodzaj licencji Microsoft dedykowanej dla szkół, uczelni, instytucji rządowych oraz dużych firm?

Aby utworzyć obraz dysku twardego, można skorzystać z programu

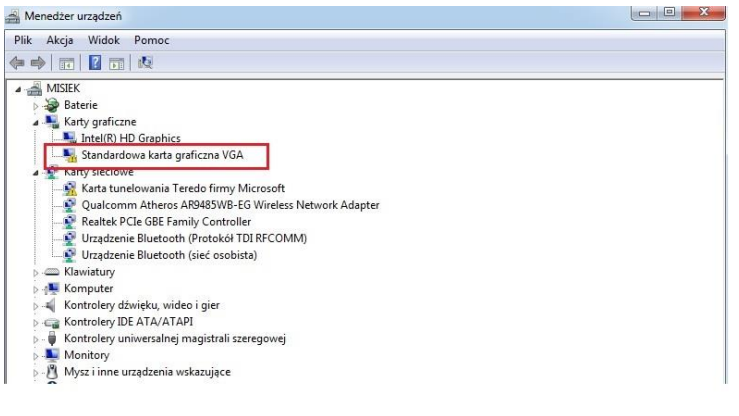

Jakie kroki powinien podjąć użytkownik, aby wyeliminować błąd zaznaczony na rysunku ramką?

Menedżer usług IIS (Internet Information Services) w systemie Windows stanowi graficzny interfejs do konfiguracji serwera

Komputer lokalny dysponuje adresem 192.168.0.5. Po otwarciu strony internetowej z tego komputera, która rozpoznaje adresy w sieci, uzyskano informację, że adres komputera to 195.182.130.24. To oznacza, że

Relacja między ładunkiem zmagazynowanym na przewodniku a potencjałem tego przewodnika wskazuje na jego

Jakie są nazwy licencji, które umożliwiają korzystanie z programu w pełnym zakresie, ale ograniczają liczbę uruchomień do określonej, niewielkiej ilości od momentu instalacji?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Wykonanie polecenia fsck w systemie Linux będzie skutkować

Według normy JEDEC, napięcie zasilające dla modułów pamięci RAM DDR3L wynosi

W systemie Linux narzędzie iptables jest wykorzystywane do

Którego programu nie można użyć do przywrócenia danych w systemie Windows na podstawie wcześniej wykonanej kopii?

Komputer zarejestrowany w domenie Active Directory nie ma możliwości połączenia się z kontrolerem domeny, na którym znajduje się profil użytkownika. Jaki rodzaj profilu użytkownika zostanie utworzony na tym urządzeniu?

Jak należy postąpić z wiadomością e-mail od nieznanej osoby, która zawiera podejrzany załącznik?

Który z zapisów stanowi pełną formę maski z prefiksem 25?

Procesem nieodwracalnym, całkowicie uniemożliwiającym odzyskanie danych z dysku twardego, jest

Jaką długość w bitach ma adres logiczny IPv6?

Program o nazwie dd, którego przykład zastosowania przedstawiono w systemie Linux, umożliwia

Symbol graficzny zaprezentowany na rysunku oznacza opakowanie

W systemie Linux uruchomiono skrypt z czterema argumentami. Jak można uzyskać dostęp do listy wszystkich wartości w skrypcie?

"Gorące podłączenie" ("Hot plug") oznacza, że urządzenie, które jest podłączane, ma

Jakie polecenia należy zrealizować, aby zamontować pierwszą partycję logiczną dysku primary slave w systemie Linux?

Który z wymienionych adresów IP nie zalicza się do prywatnych?

Numer 22 umieszczony w adresie http://www.adres_serwera.pl:22 wskazuje na

Najszybszym sposobem na dodanie skrótu do konkretnego programu na pulpitach wszystkich użytkowników w domenie jest

Jaką najwyższą liczbę urządzeń można przypisać w sieci z adresacją IPv4 klasy C?

W trakcie normalnego funkcjonowania systemu operacyjnego w laptopie zjawia się informacja o potrzebie sformatowania wewnętrznego dysku twardego. Co to oznacza?

Liczba 5110 w zapisie binarnym wygląda jak

W systemie Linux, aby wyświetlić informację o nazwie bieżącego katalogu roboczego, należy zastosować polecenie

W systemie Linux komenda usermod -s umożliwia dla danego użytkownika

Jaką funkcję serwera trzeba dodać w systemach z rodziny Windows Server, aby było możliwe utworzenie nowej witryny FTP?

Aby przywrócić dane z sformatowanego dysku twardego, konieczne jest zastosowanie programu

W jakim systemie jest przedstawiona liczba 1010(o)?

Aby zapobiec uszkodzeniu sprzętu w trakcie modernizacji laptopa polegającej na wymianie modułów pamięci RAM, należy

Jednym ze sposobów na ograniczenie dostępu do sieci bezprzewodowej dla nieuprawnionych osób jest

W systemie Windows, gdzie należy ustalić wymagania dotyczące złożoności hasła?

Który z wymienionych protokołów przekształca 48-bitowy adres MAC na 32-bitowy adres IP?