Pytanie 1

Wskaż prawidłowe twierdzenie odnoszące się do zaprezentowanego kodu HTML.

<video width="640" height="480" controls>

<source src="animacja.mp4" type="video/mp4">

</video>

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Wskaż prawidłowe twierdzenie odnoszące się do zaprezentowanego kodu HTML.

<video width="640" height="480" controls>

<source src="animacja.mp4" type="video/mp4">

</video>

Funkcję o nazwie policz, napisaną w PHP, wywołano z argumentem $Z = 1. Jaki wynik zostanie zwrócony? ```function policz($Z) { while($Z < 5) { $Z += 2 * $Z + 1; } return $Z; }```

Które z wymienionych stwierdzeń na temat zasad programowania w PHP jest prawdziwe?

W znaczniku <meta ...> w sekcji <meta ...> na stronie internetowej nie zamieszcza się informacji o

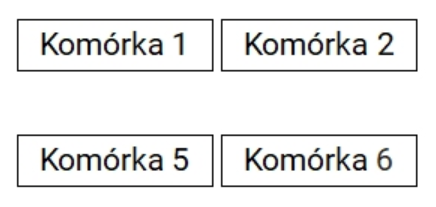

Zaprezentowano kod dla tabeli 3x2. Jaką modyfikację należy wprowadzić w drugim wierszu, aby tabela przypominała tę z obrazka, gdzie wiersz jest niewidoczny?

<table>

<tr>

<td style="border: solid 1px;">Komórka 1</td>

<td style="border: solid 1px;">Komórka 2</td>

</tr>

<tr>

<td style="border: solid 1px;">Komórka 3</td>

<td style="border: solid 1px;">Komórka 4</td>

</tr>

<tr>

<td style="border: solid 1px;">Komórka 5</td>

<td style="border: solid 1px;">Komórka 6</td>

</tr>

</table> /efekt jest na obrazie - nie dołączam - nie analizuj/

Aby zdefiniować stylizację tabeli w języku CSS w sposób, który umożliwi wyróżnienie wiersza, na który aktualnie najeżdża kursor myszy np. innym kolorem, należy użyć

W relacyjnym modelu baz danych, termin krotka odnosi się do

Aby stworzyć relację jeden do wielu, w tabeli po stronie wiele, co należy zdefiniować?

Web designer pragnie wstawić w znaczniku <header> nagłówek do treści. Zgodnie z zasadami użycia znaczników semantycznych, powinien wykorzystać znacznik

Tabela programy zawiera kolumny: nazwa_programu, nazwa_producenta, rok_wydania. Jak należy zapisać kwerendę SELECT, aby uzyskać wszystkie unikalne nazwy producentów?

W tabeli psy znajdują się kolumny: imie, rasa, telefon_wlasciciela, rok_szczepienia. Jakie polecenie SQL należy zastosować, aby uzyskać numery telefonów właścicieli psów, które były szczepione przed rokiem 2015?

Które z poniższych poleceń jest poprawne w kontekście walidacji HTML5?

Kolor określony kodem RGB, mający wartość rgb(255, 128, 16) w przedstawieniu szesnastkowym, przyjmie jaką wartość?

W języku PHP instrukcja foreach jest rodzajem

Jakie sformułowanie najlepiej opisuje metodę POST do przesyłania formularzy?

Jakim systemem do zarządzania wersjami oprogramowania jest

W przedstawionej regule CSS: h1 {color: blue} h1 symbolizuje

Jaką złożoność obliczeniową posiada algorytm znajdowania elementu w nieposortowanej jednowymiarowej tablicy?

Wskaż zdanie, które jest nieprawdziwe w odniesieniu do poniższej definicji funkcji w języku C++? void zamien(float &x, float &y){ float tmp; tmp=x; x=y; y=tmp; }

Zamieszczone poniżej zapytanie SQL przyznaje uprawnienie SELECT:

GRANT SELECT ON hurtownia.* TO 'sprzedawca'@'localhost';

Jakie jest zadanie funkcji przedstawionej w języku JavaScript?

function fun1(a, b) {

if (a % 2 != 0) a++;

for (n = a; n <= b; n+=2)

document.write(n);

}W każdej iteracji pętli wartość aktualnego elementu tablicy jest przypisywana do zmiennej, a wskaźnik tablicy jest przesuwany o jeden, aż do ostatniego elementu tablicy. Czy to zdanie odnosi się do instrukcji?

Zgodnie z zasadami walidacji HTML5, prawidłowy zapis tagu hr to

Efekt przedstawiony w filmie powinien być zdefiniowany w selektorze

Grafika powinna być zapisana w formacie GIF, jeśli

Po uruchomieniu kodu PHP

echo date("Y-m");na ekranie pojawi się bieżąca data w formacie:

Aby wykonać kopię zapasową bazy danych w MySQL, jakie polecenie należy zastosować?

Jakiego rodzaju oprogramowanie narzędziowe jest wymagane, aby użytkownik mógł przeprowadzać operacje na zebranych danych?

Które tabele będą analizowane w wyniku tego polecenia?

| CHECK TABLE pracownicy CHANGED; |

W tabeli personel znajdują się pola: imie, nazwisko, pensja, staz. Aby otrzymać średnią pensję pracowników, dla których staż wynosi od 10 do 20 lat pracy włącznie, należy wykonać kwerendę:

Zapis koloru w formacie #ff00e0 jest równoważny reprezentacji

Jak zdefiniować formatowanie tabeli w języku CSS, aby wyróżnić wiersz, na który aktualnie najeżdża kursor myszy, korzystając z innego koloru?

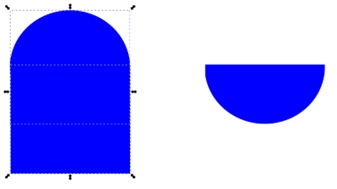

Która funkcja edytora grafiki wektorowej spowoduje przekształcenie z przedstawionych po lewej stronie figur koła i prostokąta do figury półkola widocznej po prawej stronie?

Zdefiniowano bazę danych z tabelą sklepy, która zawiera pola: nazwa, ulica, miasto, branza. W celu zlokalizowania wszystkich nazw sklepów spożywczych, które znajdują się tylko we Wrocławiu, należy wykorzystać kwerendę:

Styl ten generuje pojedyncze obramowanie, które charakteryzuje się następującymi właściwościami:

border: solid 1px; border-color: red blue green yellow;

Zamieszczony kod HTML formularza zostanie wyświetlony przez przeglądarkę w sposób:

| <form> stanowisko: <input type="text"><br> obowiązki: <br> <input type="checkbox" name="obowiazek1" value="1" disabled checked>sporządzanie dokumentacji<br> <input type="checkbox" name="obowiazek2" value="2" checked>pisanie kodu<br> <input type="checkbox" name="obowiazek3" value="3">testy oprogramowania<br> </form> |

A.

B.

C.

D.

Które z wymienionych par znaczników HTML mają identyczny efekt wizualny na stronie internetowej, jeśli nie zastosowano żadnych stylów CSS?

W kodzie HTML 5, w celu walidacji wartości pola <input type="text"> za pomocą wyrażenia regularnego, należy użyć atrybutu

Aby dostosować dźwięk do określonego poziomu głośności, należy zastosować efekt

W języku PHP symbol "//" oznacza