Pytanie 1

Aby skutecznie zabezpieczyć system operacyjny przed atakami złośliwego oprogramowania, po zainstalowaniu programu antywirusowego konieczne jest

Wynik: 40/40 punktów (100,0%)

Wymagane minimum: 20 punktów (50%)

Aby skutecznie zabezpieczyć system operacyjny przed atakami złośliwego oprogramowania, po zainstalowaniu programu antywirusowego konieczne jest

Jakie urządzenie powinno być wykorzystane do pomiaru mapy połączeń w okablowaniu strukturalnym sieci lokalnej?

Wykonanie polecenia attrib +h +s +r przykład.txt w terminalu systemu Windows spowoduje

W dokumentacji technicznej głośników komputerowych producent może zamieścić informację, że największe pasmo przenoszenia wynosi

Skrót określający translację adresów w sieciach to

Dostarczanie błędnych napięć do płyty głównej może spowodować

Aby uzyskać więcej wolnego miejsca na dysku bez tracenia danych, co należy zrobić?

Jaka jest podstawowa funkcja protokołu SMTP?

Który z protokołów jest używany w komunikacji głosowej przez internet?

Kasety z drukarek po zakończeniu użytkowania powinny zostać

Skrót MAN odnosi się do rodzaju sieci

Do zrealizowania macierzy RAID 1 wymagane jest co najmniej

Przedmiot widoczny na ilustracji to

Wynikiem działania funkcji logicznej XOR na dwóch liczbach binarnych \( 1010_2 \) i \( 1001_2 \) jest czterobitowa liczba

Wartości 1001 i 100 w pliku /etc/passwd wskazują na

| student:x:1001:100:Jan Kowalski:/home/student:/bin/bash |

Funkcja systemu Windows Server, umożliwiająca zdalną instalację systemów operacyjnych na komputerach kontrolowanych przez serwer, to

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Aby zwiększyć bezpieczeństwo osobistych danych podczas przeglądania stron internetowych, warto dezaktywować w ustawieniach przeglądarki

Tryb użytkownika w przełączniku CISCO (User EXEC Mode) umożliwia

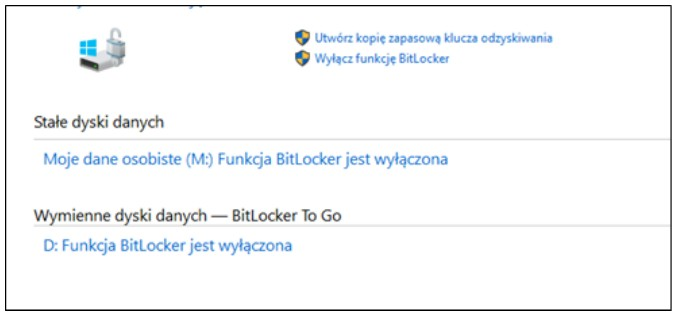

Narzędzie wbudowane w systemy Windows w edycji Enterprise lub Ultimate ma na celu

Ile adresów można przypisać urządzeniom działającym w sieci o adresie IP 192.168.20.0/26?

Substancją używaną w drukarkach 3D jest

Do ilu sieci należą komputery o podanych w tabeli adresach IP i standardowej masce sieci?

| Komputer | Adres IP |

|---|---|

| Komputer 1 | 172.16.15.5 |

| Komputer 2 | 172.18.15.6 |

| Komputer 3 | 172.18.16.7 |

| Komputer 4 | 172.20.16.8 |

| Komputer 5 | 172.20.16.9 |

| Komputer 6 | 172.21.15.10 |

System S.M.A.R.T. jest używany do nadzorowania funkcjonowania i identyfikowania problemów

Wskaż błędne twierdzenie dotyczące Active Directory?

Jakim portem domyślnie odbywa się przesyłanie poleceń (command) serwera FTP?

W tabeli zaprezentowano specyfikacje czterech twardych dysków. Dysk, który oferuje najwyższą średnią prędkość odczytu danych, to

| Pojemność | 320 GB | 320 GB | 320 GB | 320 GB |

| Liczba talerzy | 2 | 3 | 2 | 2 |

| Liczba głowic | 4 | 6 | 4 | 4 |

| Prędkość obrotowa | 7200 obr./min | 7200 obr./min | 7200 obr./min | 7200 obr./min |

| Pamięć podręczna | 16 MB | 16 MB | 16 MB | 16 MB |

| Czas dostępu | 8.3 ms | 8.9 ms | 8.5 ms | 8.6 ms |

| Interfejs | SATA II | SATA II | SATA II | SATA II |

| Obsługa NCQ | TAK | NIE | TAK | TAK |

| Dysk | A. | B. | C. | D. |

Wskaż nazwę programu stosowanego w systemie Linux do przekrojowego monitorowania parametrów, między innymi takich jak obciążenie sieci, zajętość systemu plików, statystyki partycji, obciążenie CPU czy statystyki IO.

Adres IP (ang. Internet Protocol Address) to

Który z wymienionych protokołów jest szyfrowanym protokołem do zdalnego dostępu?

Co to jest urządzenie sieciowe most (ang. bridge)?

Jakim skrótem określa się połączenia typu punkt-punkt w ramach publicznej infrastruktury telekomunikacyjnej?

W przypadku adresacji IPv6, zastosowanie podwójnego dwukropka służy do

Na ilustracji przedstawiono złącze

Jak można skonfigurować interfejs sieciowy w systemie Linux, modyfikując plik

Podane dane katalogowe odnoszą się do routera z wbudowaną pamięcią masową

| CPU | AtherosAR7161 680MHz |

| Memory | 32MB DDR SDRAM onboard memory |

| Boot loader | RouterBOOT |

| Data storage | 64MB onboard NAND memory chip |

| Ethernet | One 10/100 Mbit/s Fast Ethernet port with Auto-MDI/X |

| miniPCI | One MiniPCI Type IIIA/IIIB slot One MiniPCIe slot for 3G modem only (onboard SIM connector) |

| Wireless | Built in AR2417 802. 11 b/g wireless, 1x MMCX connector |

| Expansion | One USB 2.0 ports (without powering, needs power adapter, available separately) |

| Serial port | One DB9 RS232C asynchronous serial port |

| LEDs | Power, NAND activity, 5 user LEDs |

| Power options | Power over Ethernet: 10..28V DC (except power over datalines). Power jack: 10..28V DC. Includes voltage monitor |

| Dimensions | 105 mm x 105 mm, Weight: 82 g |

| Power consumption | Up to 5W with wireless at full activity |

| Operating System | MikroTik RouterOS v3, Level4 license |

Aby sprawdzić statystyki użycia pamięci wirtualnej w systemie Linux, należy sprawdzić zawartość pliku

Zasada dostępu do medium CSMA/CA jest wykorzystywana w sieci o specyfikacji

Jakie jest właściwe IP dla maski 255.255.255.0?

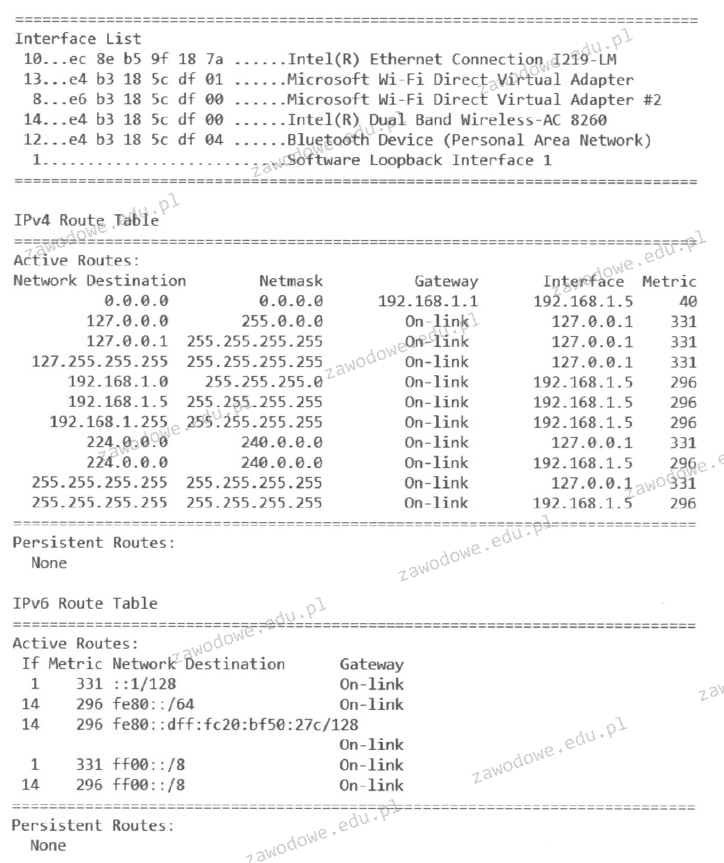

Informacje, które zostały pokazane na wydruku, uzyskano w wyniku wykonania