Pytanie 1

Zastosowanie poniższej kwerendy SQL spowoduje usunięcie

DELETE FROM mieszkania WHERE status=1;

Wynik: 11/40 punktów (27,5%)

Wymagane minimum: 20 punktów (50%)

Zastosowanie poniższej kwerendy SQL spowoduje usunięcie

DELETE FROM mieszkania WHERE status=1;

Instrukcja REVOKE SELECT ON nazwa1 FROM nazwa2 w SQL pozwala na

W języku JavaScript następujący zapis: var napis1 = new napisy); ma na celu

Wszelkie dane, które dostarczają informacji o innych danych, nazywane są

Określ złożoność obliczeniową algorytmu naiwnego (zwykłego) poszukiwania minimum w kolekcji liczb?

Ograniczanie dostępu do niektórych pól lub metod obiektów danej klasy, tak aby mogły być one wykorzystywane wyłącznie przez wewnętrzne metody tej klasy lub funkcje zaprzyjaźnione, to

Utworzono bazę danych z tabelą mieszkańcy, która zawiera pola: nazwisko, imię oraz miasto. Następnie przygotowano poniższe zapytanie do bazy:

SELECT nazwisko, imie FROM mieszkańcy WHERE miasto='Poznań' UNION ALL SELECT nazwisko, imie FROM mieszkańcy WHERE miasto='Kraków';

Wskaż zapytanie, które zwróci takie same dane.

Jakie cechy powinien posiadać klucz główny?

W SQL, aby zabezpieczyć kwerendę CREATE USER przed utworzeniem konta, jeżeli ono już istnieje, należy użyć składni

W jaki sposób można ocenić normalizację przedstawionej tabeli?

|

Interpreter PHP zwróci błąd i zaniecha wykonania kodu, jeżeli programista

O czym informuje przeglądarkę internetową zapis <!DOCTYPE html>?

Jaką szerokość przeznaczono dla treści strony według podanej definicji CSS?

|

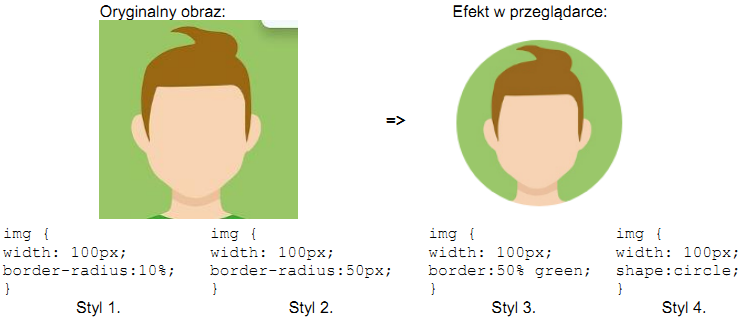

Zidentyfikuj styl CSS, który doprowadził do uzyskania pokazanego efektu.

Dana jest tabela ksiazki z polami: tytul, autor, cena (typu liczbowego). Aby kwerenda SELECT wybrała tylko tytuły, dla których cena jest mniejsza od 50 zł, należy zapisać

Które wartości będą przechowywane w zmiennych po wykonaniu przedstawionej pętli języka PHP?

$i = 20; $a = 0; while($i) { $a += 2; $i--; }

Jakie zasady dotyczące tworzenia sekcji w języku HTML są właściwe?

Wskaż funkcję PHP, która umożliwia zapisanie odczytanej zawartości pliku do zmiennej, która reprezentuje ciąg znaków?

Jakiego języka należy użyć, aby stworzyć skrypt realizowany po stronie klienta w przeglądarki internetowej?

W języku JavaScript, funkcja Math.pow() wykorzystuje się do obliczenia

W kodzie HTML zdefiniowano formularz, który wysyła dane do pliku formularz.php. Po naciśnięciu przycisku typu submit przeglądarka przechodzi do poniższego adresu:

../formularz.php?imie=Anna&nazwisko=KowalskaNa podstawie podanego adresu można stwierdzić, że dane do pliku formularz.php zostały przesłane metodą:W JavaScript zdarzenie onKeydown zostanie wywołane, gdy klawisz

Jakie działanie wykonuje poniższy fragment kodu w języku JavaScript? n = "Napis1"; s = n.length;

Jaką operację należy przeprowadzić podczas edycji zdjęcia w programie graficznym, żeby białe tło zamienić na przezroczystość?

W trakcie obróbki dźwięku, by wyeliminować niepożądane hałasy wynikające z niskiej jakości mikrofonu, należy użyć narzędzia

Na podstawie filmu wskaż, która cecha dodana do stylu CSS zamieni miejscami bloki aside i nav, pozostawiając w środku blok section?

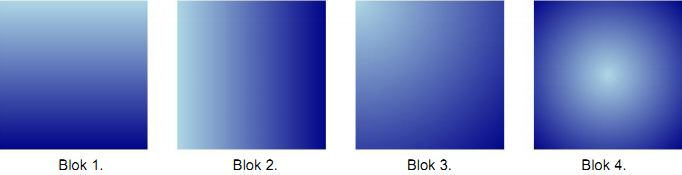

Wskaż blok, który jest sformatowany zgodnie z podanym stylem CSS.

background: linear-gradient(to right, LightBlue, DarkBlue);

W tabeli programiści znajdują się kolumny: id, nick, ilosc_kodu, ocena. W kolumnie ilosc_kodu zapisano liczbę linii kodu, które programista napisał w danym miesiącu. Jakie zapytanie umożliwi obliczenie całkowitej liczby linii kodu stworzonych przez wszystkich programistów?

Tablica tab[] jest wypełniona dowolnymi liczbami całkowitymi. Jaka wartość znajdzie się w zmiennej zm2 po wykonaniu prezentowanego fragmentu kodu?

int tab[10];

int zm1 = 0;

double zm2 = 0;

…

for (int i=0; i < 10; i++)

{

zm1 = zm1 + tab[i];

}

zm2 = zm1 / 10;

Jakim systemem do zarządzania wersjami oprogramowania jest

W języku PHP uzyskano wyniki kwerend z bazy danych przy użyciu polecenia mysql_query. Aby wydobyć z otrzymanej kwerendy pojedynczy wiersz danych, konieczne jest użycie polecenia

Zastosowana w dokumencie HTML definicja multimediów sprawi, że na stronie

|

Wartość kolumny w tabeli, która działa jako klucz podstawowy

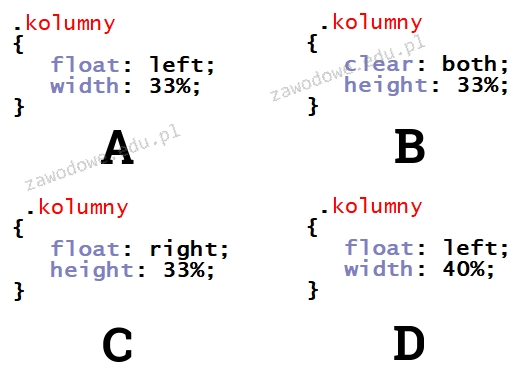

Aby stworzyć układ strony z trzema kolumnami obok siebie, można wykorzystać styl CSS

W relacyjnych systemach baz danych, gdy dwie tabele są powiązane przez ich klucze główne, mamy do czynienia z relacją

W SQL po wykonaniu zapytania ALTER TABLE osoba DROP COLUMN grupa; co się stanie?

Przedstawione polecenie MySQL ma za zadanie

ALTER TABLE ksiazki MODIFY tytul VARCHAR(100) NOT NULL;

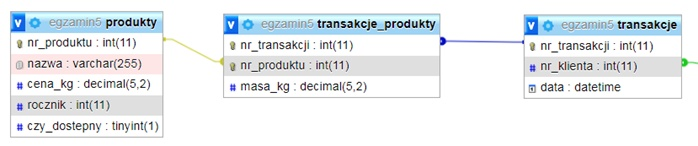

Na przedstawionej grafice widać fragment bazy danych. Jakie kwerendę należy zastosować, aby uzyskać nazwy produktów zakupionych przez klienta o id = 1?

Jakiego rodzaju relację uzyskuje się, łącząc ze sobą dwie tabele za pomocą kluczy głównych?

W JavaScript metoda Math.random() ma na celu