Pytanie 1

Jak można zwolnić miejsce na dysku, nie tracąc przy tym danych?

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Jak można zwolnić miejsce na dysku, nie tracąc przy tym danych?

Natychmiast po dostrzeżeniu utraty istotnych plików na dysku twardym, użytkownik powinien

Na którym standardowym porcie funkcjonuje serwer WWW wykorzystujący domyślny protokół HTTPS w typowym ustawieniu?

W ramach zalecanych działań konserwacyjnych użytkownicy dysków SSD powinni unikać wykonywania

Proces aktualizacji systemów operacyjnych ma na celu przede wszystkim

Aby przywrócić dane z sformatowanego dysku twardego, konieczne jest zastosowanie programu

Które z poniższych zdań charakteryzuje protokół SSH (Secure Shell)?

Jan, użytkownik, nie ma możliwości zmiany właściciela drukarki w systemie Windows. Aby zyskał taką opcję, konieczne jest nadanie mu w ustawieniach zabezpieczeń prawa do

Podstawowym warunkiem archiwizacji danych jest

Jaki protokół wykorzystuje usługa VPN do hermetyzacji pakietów IP w publicznej sieci?

Zidentyfikuj powód pojawienia się komunikatu, który został pokazany na ilustracji

Postcardware to typ

Które narzędzie systemu Windows służy do zdefiniowania polityki haseł dostępowych do kont użytkowników?

Aby odzyskać dane ze sformatowanego dysku twardego, należy wykorzystać program

Do czego służy program firewall?

Jakie zabezpieczenie w dokumentacji technicznej określa mechanizm zasilacza komputerowego zapobiegający przegrzaniu urządzenia?

W sieci lokalnej, aby chronić urządzenia sieciowe przed przepięciami oraz różnicami napięć, które mogą wystąpić w trakcie burzy lub innych wyładowań atmosferycznych, należy zastosować

Czym charakteryzuje się atak typu hijacking na serwerze sieciowym?

Jednym z rezultatów wykonania poniższego polecenia jest:

sudo passwd -n 1 -x 5 test

Do kategorii oprogramowania określanego jako malware (z ang. malicious software) nie zalicza się oprogramowanie typu:

Komputer jest podłączony do sieci Internet, a na jego pokładzie brak oprogramowania antywirusowego. Jak można sprawdzić, czy ten komputer jest zainfekowany wirusem, nie zmieniając ustawień systemowych?

Funkcja System Image Recovery dostępna w zaawansowanych opcjach uruchamiania systemu Windows 7 pozwala na

Jak należy postąpić z wiadomością e-mail od nieznanej osoby, która zawiera podejrzany załącznik?

Który z wymienionych adresów IP nie zalicza się do prywatnych?

Aktualizacja systemów operacyjnych to proces, którego głównym zadaniem jest

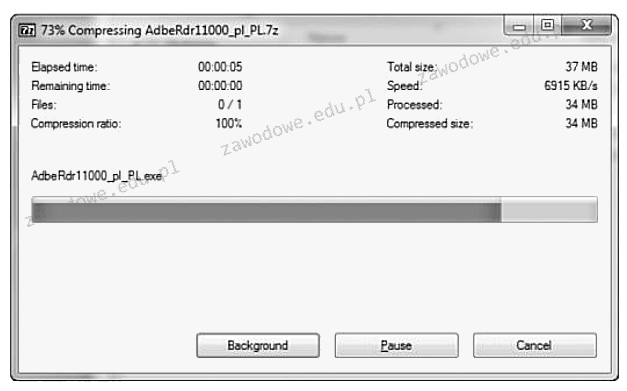

Na dołączonym obrazku pokazano działanie

Zidentyfikuj powód pojawienia się komunikatu, który widoczny jest na ilustracji.

Na świeżo zainstalowanym komputerze program antywirusowy powinno się zainstalować

Bezpośrednio po usunięciu istotnych plików z dysku twardego, użytkownik powinien

Do efektywnego zrealizowania macierzy RAID 1 wymagane jest minimum

Użytkownik napotyka trudności z uruchomieniem systemu Windows. W celu rozwiązania tego problemu skorzystał z narzędzia System Image Recovery, które

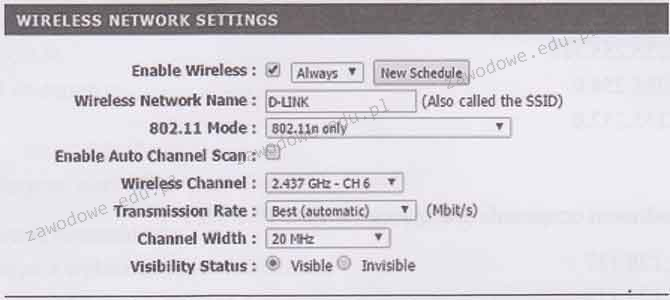

Który z parametrów w ustawieniach punktu dostępowego działa jako login używany podczas próby połączenia z punktem dostępowym w sieci bezprzewodowej?

Aby zabezpieczyć system przed oprogramowaniem o zdolności do samoreplikacji, należy zainstalować

Kluczowy sposób zabezpieczenia danych w sieci komputerowej przed nieautoryzowanym dostępem to

CommView oraz WireShark to aplikacje wykorzystywane do

Wymogi działalności przedsiębiorstwa nakładają konieczność używania systemów plików, które zapewniają wysoki poziom zabezpieczeń oraz umożliwiają szyfrowanie informacji. W związku z tym należy wybrać system operacyjny Windows

Aby zwiększyć bezpieczeństwo prywatnych danych podczas przeglądania stron WWW, zaleca się dezaktywację w ustawieniach przeglądarki

Po dokonaniu eksportu klucza HKCU powstanie kopia rejestru zawierająca dane dotyczące ustawień

W systemach Windows XP Pro/Windows Vista Business/Windows 7 Pro/Windows 8 Pro, funkcją zapewniającą ochronę danych dla użytkowników dzielących ten sam komputer, których informacje mogą być wykorzystywane wyłącznie przez nich, jest

W celu ochrony lokalnej sieci komputerowej przed atakami typu Smurf pochodzącymi z Internetu, należy zainstalować oraz właściwie skonfigurować