Pytanie 1

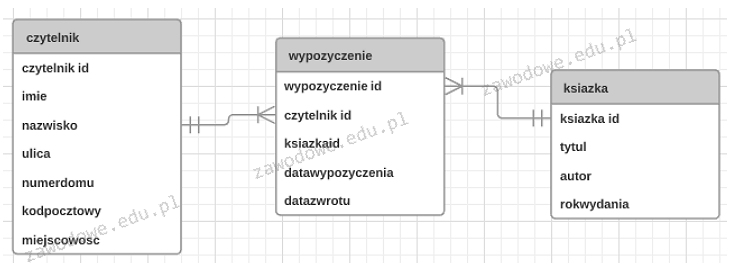

W zaprezentowanym schemacie bazy danych o nazwie biblioteka, składniki: czytelnik, wypożyczenie oraz książka są

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

W zaprezentowanym schemacie bazy danych o nazwie biblioteka, składniki: czytelnik, wypożyczenie oraz książka są

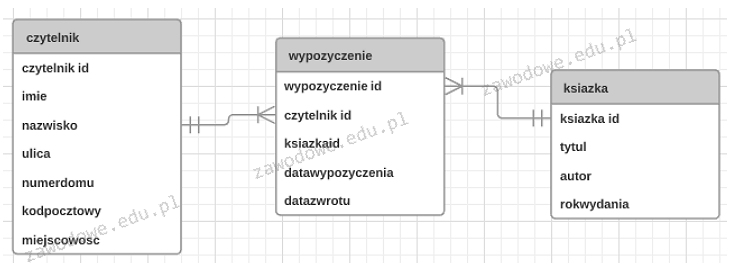

Tabele Osoby oraz Zainteresowania są połączone relacją jeden do wielu. Jakie zapytanie SQL należy użyć, aby w oparciu o tę relację poprawnie wyświetlić imiona i odpowiadające im hobby?

Aby ustawić wewnętrzne marginesy dla elementu: margines górny 50px, dolny 40px, prawy 20px oraz lewy 30px, powinno się zastosować składnię CSS

Jaki język skryptowy o uniwersalnym zastosowaniu powinien być użyty do tworzenia aplikacji internetowych, wkomponowanych w kod HTML i działających na serwerze?

Jakie jest odstępstwo pomiędzy poleceniem DROP TABLE a TRUNCATE TABLE?

Zamieszczone zapytanie SQL przyznaje prawo SELECT:

GRANT SELECT ON hurtownia.* TO 'sprzedawca'@'localhost';

Jakie będzie działanie podanych instrukcji JavaScript?

| var elementy = document.getElementsByClassName("styl1"); for(var i = 0; i < elementy.length; i++) elementy[i].style.fontWeight = "bolder"; |

W języku PHP do zmiennej a przypisano tekst, w którym słowo Kowalski pojawia się wielokrotnie. Aby jednym poleceniem zamienić wszystkie wystąpienia słowa Kowalski na słowo Nowak, trzeba użyć polecenia

Stronę internetową zapisano w języku XHTML. Który z kodów stanowi implementację przedstawionego fragmentu strony, jeżeli żadne style CSS nie zostały zdefiniowane?

W 1980 fizyk Tim Berners-Lee, pracownik CERN,

stworzył prototyp hipertekstowego systemu informacyjnego – ENQUIRE

A. |

B. |

C. |

D. |

Które z poniższych stwierdzeń najlepiej charakteryzuje klasę Owoc zdefiniowaną w języku PHP, która jest pokazana w kodzie?

W aplikacji PHP, która zarządza bazą danych, aby uzyskać numer błędu oraz jego opis po dokonaniu jakiejkolwiek operacji, jakie funkcje powinny być wykorzystane?

Jaki atrybut powinien zostać umieszczony w miejscu trzech kropek w znaczniku HTML5 <blockquote>, aby wskazać źródło cytatu?

Która z metod wyświetlenia tekstu nie jest określona w języku JavaScript?

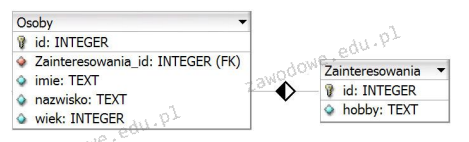

Funkcja zapisana w języku PHP wygląda tak patrz ramka): Jej celem jest

Na tabeli muzyka, przedstawionej na rysunku, zostało wykonane następujące zapytanie SQL. Jaki wynik zwróci ta kwerenda?

|

| ID | tytul_plyty | wykonawca | rok_nagrania | opis |

|---|---|---|---|---|

| 1 | Czas jak rzeka | Czeslaw Niemen | 2005 | Przyjdz W Taka Noc itd. |

| 2 | Ikona | Stan Borys | 2014 | |

| 3 | Aerolit | Czeslaw Niemen | 2017 | Winylowa reedycja płyty „Aerolit”. |

| 4 | Journey | Mikolaj Czechowski | 2013 |

W przedstawionej regule CSS h1{color: blue} co oznacza h1?

Po realizacji podanego kodu PHP w zmiennej $napis znajduje się tekst ```$napis = "Programowanie w PHP"; $napis = substr($napis, 3, 5);?```

Czy automatyczna weryfikacja właściciela witryny dostępnej przez protokół HTTPS jest możliwa dzięki

Jaki zapis w języku C++ definiuje komentarz jednoliniowy?

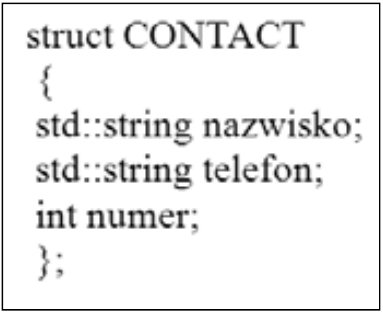

Jakie znaczenie ma przedstawiony fragment kodu w języku C++?

Baza danych obejmuje tabelę artykuły, w której znajdują się pola: nazwa, typ, producent, cena. Jakie polecenie należy użyć, aby uzyskać wszystkie nazwy artykułów o typie pralka, których cena wynosi pomiędzy 1 000 PLN a 1 500 PLN?

Aby ustawić tło na stronie www należy użyć polecenia

Wykonano następującą kwerendę na tabeli Pracownicy:

SELECT imie FROM pracownicy WHERE nazwisko = 'Kowal' OR stanowisko > 2;

| id | imie | nazwisko | stanowisko |

|---|---|---|---|

| 1 | Anna | Kowalska | 1 |

| 2 | Monika | Nowak | 2 |

| 3 | Ewelina | Nowakowska | 2 |

| 4 | Anna | Przybylska | 3 |

| 5 | Maria | Kowal | 3 |

| 6 | Ewa | Nowacka | 4 |

Jakim formatem kompresji dźwięku, który nie traci jakości, jest?

Jakie zdarzenie umożliwia uruchomienie kodu w języku JavaScript w momencie przesyłania formularza HTML oraz kontrolowanie tego, czy ma on zostać wysłany?

W bazie danych MYSQL znajduje się tabela z programami komputerowymi, która ma pola: nazwa, producent, rokWydania. Jak należy sformułować kwerendę SELECT, aby uzyskać wszystkie nazwy producentów bez powtórzeń?

Co oznacza skrót SQL?

Instrukcja w języku SQL ```GRANT ALL PRIVILEGES ON klienci TO pracownik```

Poniżej zaprezentowano fragment kodu w języku HTML:

<ol>

<li>punkt 1</li>

<li>punkt 2</li>

<ul>

<li>podpunkt1</li>

<li>podpunkt2</li>

<li>podpunkt3</li>

</ul>

<li>punkt3</li>

</ol>

Określ wynik działania załączonego kodu PHP, przy założeniu, że zmienna tab jest tablicą.

$tab = explode(", ", "jelenie,sarny,dziki,lisy,borsuki"); echo $tab[1]." ".$tab[2];

W języku JavaScript, funkcja Math.pow() wykorzystuje się do obliczenia

W HTML-u atrybut shape w znaczniku area, który definiuje kształt obszaru, może przyjąć wartość

Jakiego typu danych w bazie MySQL należy używać, aby zapisać datę oraz czas w jednym polu?

Jak nazywa się metoda udostępniania bazy danych w programie Microsoft Access, która dotyczy wszystkich obiektów bazy umieszczonych na dysku sieciowym i wykorzystywanych jednocześnie przez kilku użytkowników?

Funkcja pg_connect w języku PHP służy do nawiązania połączenia z bazą danych

Jakiej funkcji w języku PHP należy użyć, aby nawiązać połączenie z bazą danych pod nazwą zwierzaki?

W programowaniu istnieje tylko jeden typ danych, który może przyjąć tylko dwie wartości. Jak nazywa się ten typ?

W MS SQL Server predefiniowana rola o nazwie dbcreator umożliwia użytkownikowi

Błędy w interpretacji kodu PHP są rejestrowane

Aby zrealizować łamanie linii w tekście, na przykład w zmiennej typu string, należy wykorzystać symbol