Pytanie 1

Jaki protokół pozwala na tworzenie wirtualnych sieci lokalnych VLAN (ang. Virtual Local Area Network)?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Jaki protokół pozwala na tworzenie wirtualnych sieci lokalnych VLAN (ang. Virtual Local Area Network)?

Jaką częstotliwość fal radiowych stosuje sieć bezprzewodowa Wi-Fi?

Który z parametrów konwertera A/C określa minimalną zmianę sygnału wyjściowego?

Czym zajmuje się program MS Access?

Który z poniższych opisów odnosi się do kabla transmisyjnego (skrętki) kategorii 5?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Podczas skanowania sieci komputerowej uzyskano informację FF05:0:0:0:0:0:0:42. Co to jest

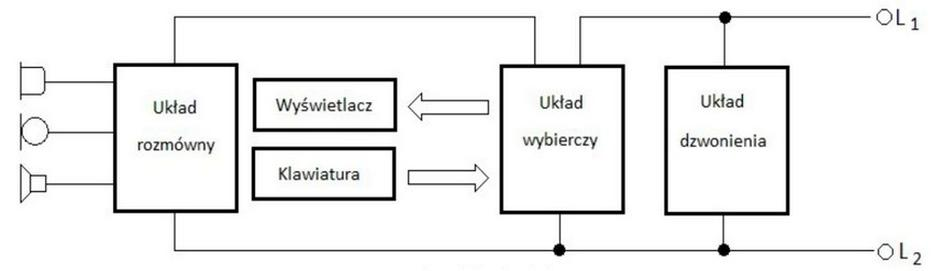

Który element aparatu telefonicznego, którego schemat blokowy jest przedstawiony na rysunku, odpowiada za wywołanie abonenta?

W jakich sieciach telekomunikacyjnych wykorzystuje się system sygnalizacji SS7, znany pod skrótem?

Jaką minimalną liczbę żył powinien mieć przewód łączący analogowy telefon z gniazdkiem abonenckim?

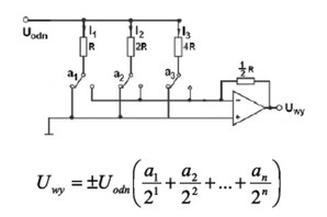

Która sekwencja została podana na wejście przetwornika C/A, jeżeli na wyjściu przetwornika otrzymano napięcie Uwy = 3V przy napięciu odniesienia Uodn = - 4V ?

Jakim symbolem oznaczana jest jednostka transportowa systemu SDH o przepustowości 155,52 MB/s?

W protokole IPv4 adres 162.1.123.0 zalicza się do

Jakie jest tłumienie toru transmisyjnego, jeśli na wejściu sygnał ma poziom - 10 dBm, na wyjściu - 20 dBm, a impedancje po obu stronach są takie same?

Zestaw urządzeń składający się z łącznicy, przełącznicy oraz urządzeń pomiarowych i zasilających, to

Zamieszczony oscylogram sygnału modulującego i zmodulowanego odpowiada modulacji

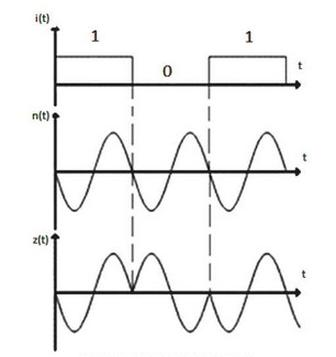

Której z modulacji przebiegi czasowe sygnałów: informacyjnego i(t) i fali nośnej n(t) oraz sygnału zmodulowanego z(t) są przedstawione na wykresach?

Sygnalizacja, która umożliwia komunikację między abonentem bądź terminalem abonenckim a systemem telekomunikacyjnym, występująca na liniach łączących abonenta z centralą, określana jest jako sygnalizacja

Jaką maksymalną wartość ma szerokość pasma, które może być wykorzystywane przez asymetryczny system VDSL w Europie?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

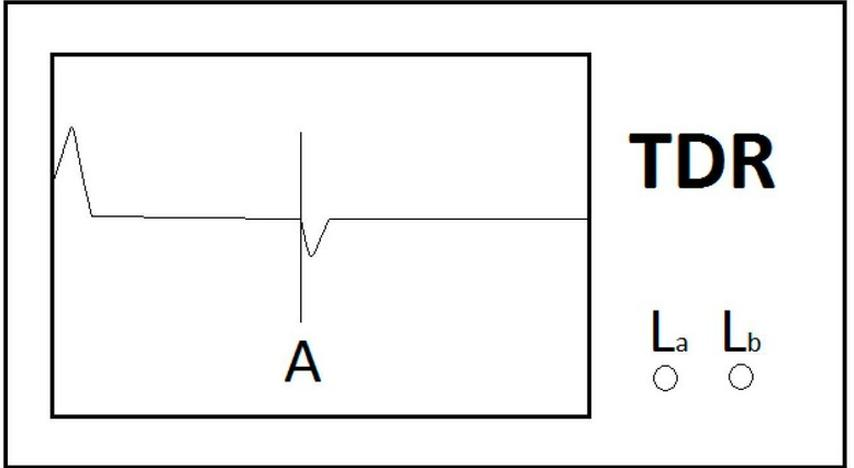

Do urządzenia TDR podłączono parę przewodów miedzianych a/b. Punkt A przecięcia wykresu z kursorem oznacza

W systemie Windows 7, aby odinstalować aplikację lub zmienić jej ustawienia przez dodanie lub usunięcie wybranych opcji, należy otworzyć okno

Jaki skrót definiuje modulację złożoną, która łączy zmiany fazy oraz amplitudy sygnału nośnego?

Funkcja Windows Update pozwala na

Standard telefonii komórkowej, który jest uznawany za rozwinięcie GSM1 i GSM2, stanowiący system szerokopasmowy z wdrożoną technologią WCDMA (Wideband Code Division Multiple Access), to

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Sygnał zwrotny generowany podczas dzwonienia przez centralę dla urządzenia POTS oznacza sygnalizację

Którymi złączami jest zakończony patchcord światłowodowy przedstawiony na rysunku?

Przedstawiony symbol graficzny stosowany w schematach sieci teleinformatycznych jest oznaczeniem

Aby zweryfikować poprawność działania każdego urządzenia zainstalowanego w komputerze działającym na systemie operacyjnym MS Windows, należy wybrać następującą ścieżkę:

Jakim kolorem oznacza się patchord światłowodowy jednomodowy?

GPON (Gigabit-capable Passive Optical Networks) to standard dotyczący sieci

Aby obliczyć przepływność strumienia cyfrowego generowanego przez pojedynczą rozmowę telefoniczną, należy pomnożyć liczbę bitów przypadających na jedną próbkę przez

Zakres tłumienia poprawnie wykonanego spawu światłowodu telekomunikacyjnego (SiO4) powinien mieścić się w granicach

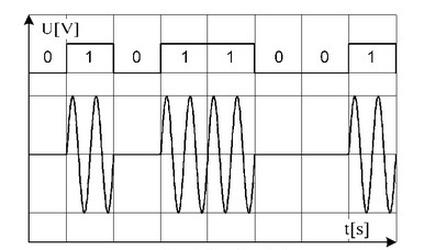

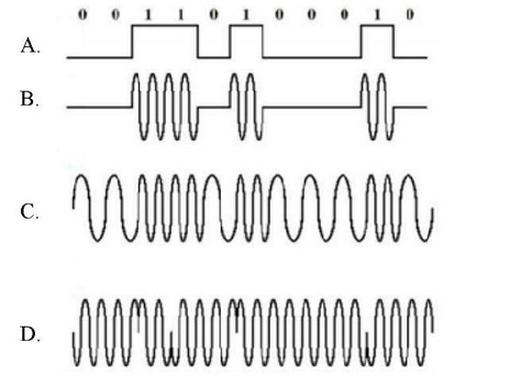

Przebieg sygnału zmodulowanego FSK (kluczowanie częstotliwości) przedstawia wykres oznaczony cyfrą

Która edycja protokołu SNMP (Simple Network Management Protocol) umożliwia autoryzację oraz zabezpieczoną komunikację?

Jakie oprogramowanie służy do zarządzania bazami danych?

Do zamontowania przewodów telefonicznych w przedstawionej na rysunku łączówce należy użyć

Ile czasu zajmie impulsowi dotarcie do końca toru o długości 10 km, jeśli zakładamy, że jego średnia prędkość wynosi 20 cm/ns?

Zidentyfikuj modulację analogową.