Pytanie 1

Testy mające na celu identyfikację błędów w interfejsach między modułami bądź systemami nazywane są testami

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Testy mające na celu identyfikację błędów w interfejsach między modułami bądź systemami nazywane są testami

Co to jest GraphQL?

Które z wymienionych działań zwiększa bezpieczeństwo transakcji online?

W języku Python, jak nazywa się funkcja, która jest wykonywana automatycznie, gdy obiekt jest niszczony?

Która z poniższych właściwości odnosi się do sieci bezprzewodowej?

Który z wymienionych poniżej wzorców projektowych można zakwalifikować jako wzorzec strukturalny?

Co oznacza pojęcie TDD w kontekście programowania?

Z analizy złożoności obliczeniowej różnych algorytmów sortowania na dużych zbiorach danych (przekraczających 100 elementów) wynika, że najefektywniejszą metodą jest algorytm sortowania

| sortowanie bąbelkowe | O(n²) |

| sortowanie przez wstawianie | O(n²) |

| sortowanie przez scalanie | O(n log n) |

| sortowanie przez zliczanie | O(n) |

| sortowanie kubełkowe | O(n²) |

Jaką wartość ma zmienna b po wykonaniu poniższego kodu?

int a = 1, b = 20, c = 3; while (a <= 10) { b = b - c; a += 2; }

Który protokół jest używany do bezpiecznej komunikacji przez Internet?

Szablon MojaTablica oferuje funkcjonalność tablicy z indeksami oraz elementami różnych typów. W oparciu o pokazany kod, który wykorzystuje ten szablon do tworzenia tablicy asocjacyjnej, wskaż definicję, która posługuje się szablonem do zainicjowania tablicy, gdzie indeksami są liczby całkowite, a elementami są napisy?

MojaTablica tab1 = new MojaTablica<string, string>(); tab1["good"] = "dobry";

Przedstawiony na filmie kod napisany w języku C++ nie kompiluje się. Co należy zmienić w tym kodzie, aby proces kompilacji wykonał się bez błędów?

Która z wymienionych bibliotek pozwala na obsługę zdarzeń związanych z myszą w aplikacjach desktopowych?

Jakie jest źródło błędu w podanym kodzie przez programistę?

class Dokument { public string nazwa; protected string autor; } // .... w kodzie funkcji main Dokument doc = new Dokument(); Console.WriteLine(doc.autor);

Co zostanie wyświetlone w konsoli po wykonaniu poniższego kodu?

console.log(typeof null); console.log(typeof undefined); console.log(typeof []); console.log(typeof NaN);

Który z poniższych metod najlepiej zabezpiecza dane karty płatniczej podczas zakupów online?

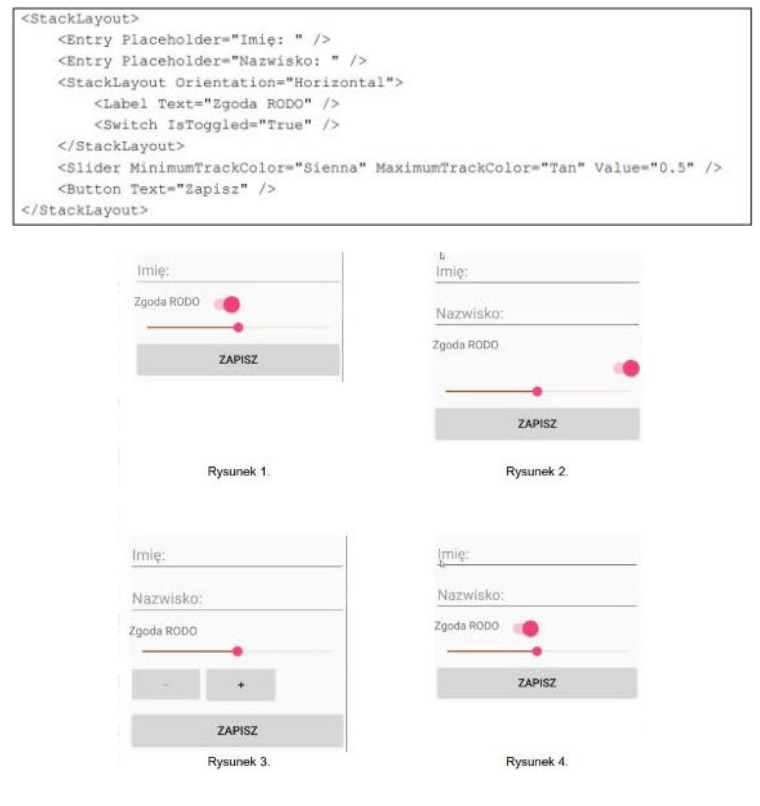

Jak zostanie przedstawiony poniższy kod XAML?

Jakie znaczenie ma framework w kontekście programowania?

Jakie są korzyści z wykorzystania struktur danych typu mapa (np. HashMap w Javie) w kontekście tworzenia zbiorów danych?

Co to jest Cypress?

W języku Java wyjątek ArrayIndexOutOfBoundsException występuje, gdy następuje próba dostępu do elementu tablicy, którego

Jakie z wymienionych czynności może zagrażać cyfrowej tożsamości?

Które z wymienionych praw autorskich nie wygasa po pewnym czasie?

W klasie o nazwie samochod przypisano atrybuty: marka, rocznik, parametry[]. Atrybuty te powinny zostać zdefiniowane jako

Jakie funkcje realizuje polecenie "git clone"?

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

Co to jest lazy loading?

Który z poniższych wzorców projektowych jest używany do tworzenia pojedynczej instancji klasy w całej aplikacji?

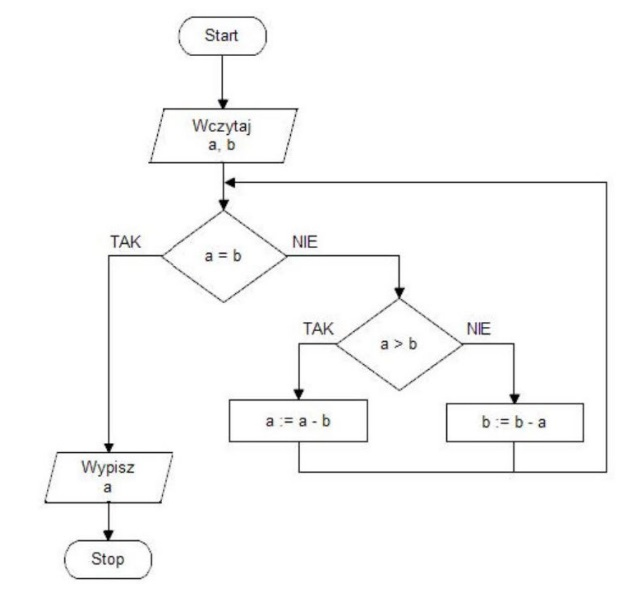

Algorytmu Euklidesa, przedstawionego na schemacie, należy użyć do obliczenia.

Który operator w JavaScript sprawdza zarówno równość wartości jak i typu danych?

Jakie ma znaczenie "operacja wejścia" w kontekście programowania?

Które z wymienionych narzędzi najlepiej chroni dane na urządzeniach mobilnych?

Który fragment kodu ilustruje zastosowanie rekurencji?

Blok 1:int fn(int a) { if(a==1) return 1; return fn(a-1)+2; } | Blok 2:int fn(int a) { if(a==1) return 1; return (a-1)+2; } |

Blok 3:int fn(int a) { if(a==1) return 1; return fun(a-1)+2; } | Blok 4:int fn(int a) { if(a==1) return 1; return 2; } |

Który z wymienionych kroków wchodzi w skład testowania aplikacji?

Który z wymienionych mechanizmów pozwala na monitorowanie stanu użytkownika w trakcie sesji w aplikacji internetowej?

Celem mechanizmu obietnic (ang. promises) w języku JavaScript jest

Co oznacza skrót SOLID w programowaniu obiektowym?

Jaką właściwość ma sieć synchroniczna?

Jaką kategorię reprezentuje typ danych "array"?

Który z poniższych problemów jest najczęściej rozwiązywany z zastosowaniem algorytmu rekurencyjnego?