Pytanie 1

W języku SQL, dla dowolnych zbiorów danych w tabeli Uczniowie, aby uzyskać rekordy zawierające tylko uczennice o imieniu "Aleksandra", które urodziły się po roku "1998", należy sformułować zapytanie

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

W języku SQL, dla dowolnych zbiorów danych w tabeli Uczniowie, aby uzyskać rekordy zawierające tylko uczennice o imieniu "Aleksandra", które urodziły się po roku "1998", należy sformułować zapytanie

Które z poniższych twierdzeń na temat klucza głównego jest prawdziwe?

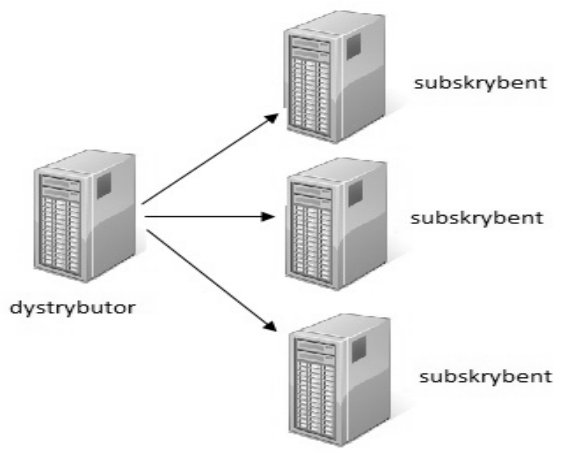

Model fizyczny replikacji bazy danych pokazany na ilustracji jest modelem

Za pomocą podanego zapytania w tabeli zostanie wykonane

ALTER TABLE nazwa1 ADD nazwa2 DOUBLE NOT NULL;

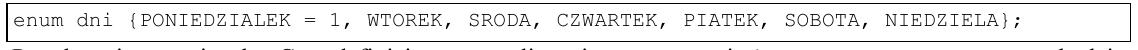

W przedstawionej definicji typu wyliczeniowego w języku C++ enumerator CZWARTEK będzie miał wartość równą

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Parametr face elementu <font> jest używany do wskazania

Rodzaj zmiennej w języku JavaScript

Portal internetowy dysponuje bardzo złożonym systemem stylów, który obejmuje style zewnętrzne, wewnętrzne oraz lokalne. Jak można zagwarantować, że określona cecha zdefiniowana w zewnętrznym stylu jest zawsze stosowana do elementu HTML, niezależnie od bardziej priorytetowych stylów?

Definicja stylu zaprezentowana w CSS odnosi się do odsyłacza, który

a:visited {color: orange;}

Jaką funkcję SQL można uznać za nieprzyjmującą argumentów?

Który z poniższych sposobów na dodawanie komentarzy do kodu nie jest używany w języku PHP?

W programie INKSCAPE / COREL, aby uzyskać efekt przedstawiony w napisie, należy

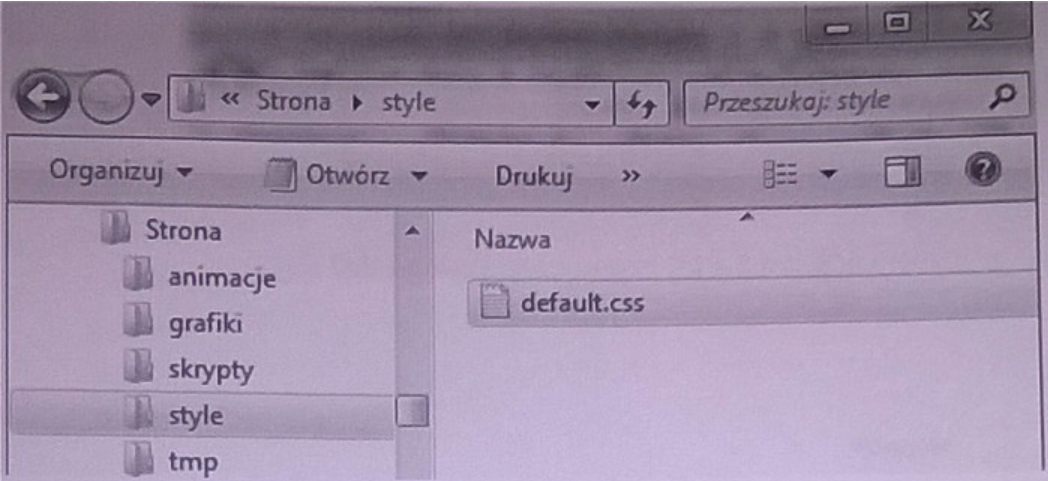

Wskaż sposób, w jaki należy odwołać się do pliku default.css, jeśli index.html znajduje się bezpośrednio w katalogu Strona?

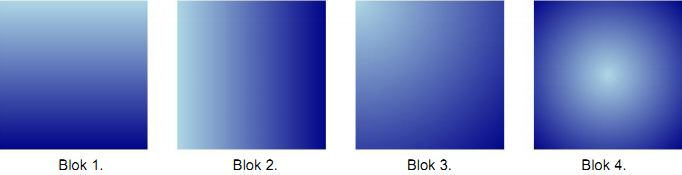

Wskaż blok, który jest sformatowany zgodnie z podanym stylem CSS.

background: linear-gradient(to right, LightBlue, DarkBlue);

Testy związane ze skalowalnością aplikacji mają na celu zweryfikowanie, czy program

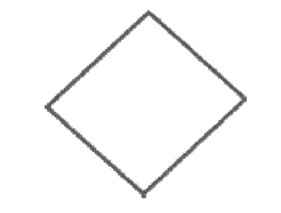

Która komenda algorytmu odpowiada graficznej wizualizacji bloku przedstawionego na ilustracji?

Instrukcję for można zastąpić inną instrukcją

W podanym kodzie JavaScript ponumerowano linie dla ułatwienia. W programie występuje błąd, ponieważ po wykonaniu żadna wiadomość nie jest wyświetlana. Aby usunąć ten błąd, należy

1. if (a < b)

2. document.write(a);

3. document.write(" jest mniejsze");

4. else

5. document.write(b);

6. document.write(" jest mniejsze");Która z komórek tabeli została sformatowana przedstawionym stylem CSS zakładając, że pozostałe własności przyjmują wartości domyślne?

td {

border: 1px solid black;

padding: 15px;

height: 40px;

vertical-align: bottom;

}

| dane w tabeli | dane w tabeli | dane w tabeli | dane w tabeli | ||||

| Komórka 1 | Komórka 2 | Komórka 3 | Komórka 4 |

Ile razy wykona się poniższa pętla napisana w języku PHP, przy założeniu, że zmienna kontrolna nie jest zmieniana w jej wnętrzu?

for ($i = 0; $i <= 10; $i+=2) { ... }

Aby na stronie internetowej wyświetlić logo, którego tło jest przezroczyste, należy zastosować format

Instrukcja w języku SQL ```GRANT ALL PRIVILEGES ON klienci TO pracownik```

Fragment kodu w języku HTML zawarty w ramce ilustruje zestawienie

Jakie polecenie umożliwia pokazanie konfiguracji serwera PHP, w tym między innymi informacji o: wersji PHP, systemie operacyjnym serwera oraz wartościach przedefiniowanych zmiennych?

W HTML atrybut znacznika video, który umożliwia ciągłe odtwarzanie, to

W języku JavaScript funkcja getElementById() odnosi się do

W SQL prawo SELECT w poleceniu GRANT umożliwia użytkownikowi bazy danych na

Podaj zapis w języku JavaScript, który sprawdzi, czy spełniony jest przynajmniej jeden z następujących warunków: 1) dowolna liczba naturalna a jest liczbą trzycyfrową, 2) dowolna liczba całkowita b jest liczbą ujemną?

Jakie cechy powinien posiadać klucz główny?

W języku PHP funkcja trim służy do

W języku JavaScript zadeklarowano funkcję.

function absValue(f) {

return Math.abs(f);

}

Typ zmiennych int odnosi się do wartości liczbowych

Rekord w bazie danych identyfikowany jest jednoznacznie przez pole

Jakie właściwości języka CSS mogą mieć wartości: underline, overline, line-through?

Jak można usunąć ciasteczko o nazwie ciastko, korzystając z języka PHP?

Aby ułatwić wprowadzanie oraz modyfikację danych w tabeli, konieczne jest zdefiniowanie

Jak należy prawidłowo udokumentować wzorcowanie pola nazwa we fragmencie kodu JavaScript?

| function validateForm(Form) { reg=/^\[1-9\]*[A-ZŻŹĘĄĆŚÓŁŃ]{1}[a-zżźćńółęąś]{2,}$/; wyn = Form.nazwa.value.match(reg); if (wyn == null) { alert("Proszę podać poprawną nazwę"); return false; } return true; } |

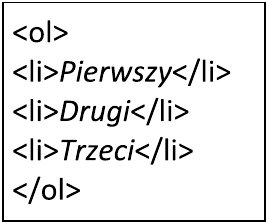

W języku HTML zdefiniowano listę, która

<ol> <li>biały</li> <li>czerwony <ul> <li>różowy</li> <li>pomarańczowy</li> </ul></li> <li>niebieski</li> </ol>

W języku JavaScript, w programowaniu obiektowym, zapis this.zawod w przedstawionym kodzie oznacza

| function Uczen(){ this.imie = ""; this.nazwisko = ""; this.technik = 'informatyk'; this.zawod = function(){ return this.technik; }; } |