Pytanie 1

Jakie urządzenie stosuje technikę polegającą na wykrywaniu zmian w pojemności elektrycznej podczas manipulacji kursorem na monitorze?

Wynik: 40/40 punktów (100,0%)

Wymagane minimum: 20 punktów (50%)

Jakie urządzenie stosuje technikę polegającą na wykrywaniu zmian w pojemności elektrycznej podczas manipulacji kursorem na monitorze?

Jakie polecenie w systemie operacyjnym Linux służy do prezentowania konfiguracji interfejsów sieciowych?

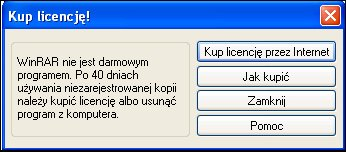

Program WinRaR zaprezentował okno informacyjne widoczne na ilustracji. Jakiego rodzaju licencji na program używał do tej pory użytkownik?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Który z wymienionych adresów stanowi adres hosta w obrębie sieci 10.128.0.0/10?

Po przeanalizowaniu wyników testu dysku twardego, jakie czynności powinny zostać wykonane, aby zwiększyć jego wydajność?

| Wolumin (C:) | ||

| Rozmiar woluminu | = | 39,06 GB |

| Rozmiar klastra | = | 4 KB |

| Zajęte miejsce | = | 27,48 GB |

| Wolne miejsce | = | 11,58 GB |

| Procent wolnego miejsca | = | 29 % |

| Fragmentacja woluminu | ||

| Fragmentacja całkowita | = | 15 % |

| Fragmentacja plików | = | 31 % |

| Fragmentacja wolnego miejsca | = | 0 % |

NAT64 (Network Address Translation 64) to proces, który przekształca adresy

Diody LED RGB pełnią funkcję źródła światła w skanerach

Która z poniższych informacji odnosi się do profilu tymczasowego użytkownika?

W systemie Linux, jakie polecenie służy do zmiany hasła użytkownika?

Ile adresów można przypisać urządzeniom działającym w sieci o adresie IP 192.168.20.0/26?

Ile elektronów jest zgromadzonych w matrycy LCD?

Jakim poleceniem w systemie Linux można ustawić powłokę domyślną użytkownika egzamin na sh?

Urządzenie pokazane na ilustracji jest przeznaczone do

Który z wymienionych formatów płyt głównych charakteryzuje się najmniejszymi wymiarami?

Które narzędzie systemu Windows służy do zdefiniowania polityki haseł dostępowych do kont użytkowników?

Urządzenie warstwy dystrybucji, które umożliwia komunikację pomiędzy różnymi sieciami, to

Usługa, umożliwiająca zdalną pracę na komputerze z systemem Windows z innego komputera z systemem Windows, który jest połączony z tą samą siecią lub z Internetem, to

W sieciach bezprzewodowych typu Ad-Hoc IBSS (Independent Basic Service Set) wykorzystywana jest topologia fizyczna

Topologia fizyczna, w której wszystkie urządzenia końcowe są bezpośrednio połączone z jednym punktem centralnym, takim jak koncentrator lub switch, to topologia

Menedżer urządzeń w systemie Windows pozwala na wykrycie

Jakie złącze, które pozwala na podłączenie monitora, znajduje się na karcie graficznej pokazanej na ilustracji?

Jak będzie wyglądać liczba 29A16 w systemie binarnym?

Typowym objawem wskazującym na zbliżającą się awarię dysku twardego jest pojawienie się

Przedstawiony symbol znajdujący się na obudowie komputera stacjonarnego oznacza ostrzeżenie przed

W architekturze ISO/OSI protokoły TCP oraz UDP funkcjonują w warstwie

Serwer WWW o otwartym kodzie źródłowym, który działa na różnych systemach operacyjnych, to

Urządzenie pokazane na ilustracji służy do zgrzewania wtyków

Rysunek ilustruje rezultaty sprawdzania działania sieci komputerowej przy użyciu polecenia

Badanie wp.pl [212.77.100.101] z użyciem 32 bajtów danych: Odpowiedź z 212.77.100.101: bajtów=32 czas=25ms TTL=249 Odpowiedź z 212.77.100.101: bajtów=32 czas=25ms TTL=249 Odpowiedź z 212.77.100.101: bajtów=32 czas=25ms TTL=249 Odpowiedź z 212.77.100.101: bajtów=32 czas=27ms TTL=249

W systemie Windows użycie prezentowanego polecenia spowoduje tymczasową zmianę koloru

Podczas instalacji systemu operacyjnego Linux należy wybrać odpowiedni typ systemu plików

Który interfejs bezprzewodowy, komunikacji krótkiego zasięgu pomiędzy urządzeniami elektronicznymi, korzysta z częstotliwości 2,4 GHz?

Jaką rolę pełni serwer plików w sieciach komputerowych LAN?

Sieci lokalne o architekturze klient-serwer są definiowane przez to, że

Pracownik serwisu komputerowego podczas wykonywania konserwacji i czyszczenia drukarki laserowej, odłączonej od źródła zasilania, może wykorzystać jako środek ochrony indywidualnej

Proces zapisywania kluczy rejestru do pliku określamy jako

Jakie oznaczenie nosi wtyk powszechnie znany jako RJ45?

W przypadku drukarki igłowej, jaki materiał eksploatacyjny jest używany?

Jak określa się atak w sieci lokalnej, który polega na usiłowaniu podszycia się pod inną osobę?

Do serwisu komputerowego przyniesiono laptop z matrycą, która bardzo słabo wyświetla obraz. Dodatkowo obraz jest niezwykle ciemny i widoczny jedynie z bliska. Co może być przyczyną tej usterki?