Pytanie 1

Które z poniższych urządzeń sieciowych umożliwia segmentację sieci na poziomie warstwy 3 modelu OSI?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Które z poniższych urządzeń sieciowych umożliwia segmentację sieci na poziomie warstwy 3 modelu OSI?

Czy okablowanie strukturalne można zakwalifikować jako część infrastruktury?

Jak nazywa się usługa, która pozwala na przekształcanie nazw komputerów w adresy IP?

Który standard technologii bezprzewodowej pozwala na osiągnięcie przepustowości większej niż 54 Mbps?

Jakie polecenie w systemach operacyjnych Linux służy do prezentacji konfiguracji sieciowych interfejsów?

Którego numeru portu używa usługa FTP do wysyłania komend?

Gdy komputer K1 wykonuje polecenie ping, otrzymuje odpowiedź od komputera K2. Natomiast po wysłaniu polecenia ping w odwrotnym kierunku komputer K2 nie dostaje odpowiedzi od K1. Oba urządzenia działają na systemie Windows 7 lub 10. Jaka może być przyczyna tej sytuacji?

Który z dostępnych standardów szyfrowania najlepiej ochroni sieć bezprzewodową?

Zrzut ekranowy przedstawia wynik wykonania w systemie z rodziny Windows Server polecenia

Server: livebox.home Address: 192.168.1.1 Non-authoritative answer: dns2.tpsa.pl AAAA IPv6 address = 2a01:1700:3:ffff::9822 dns2.tpsa.pl internet address = 194.204.152.34

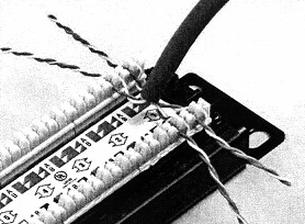

Na rysunku przedstawiono patchpanel - nieekranowany panel krosowy kategorii 5E, wyposażony w złącza szczelinowe typu LSA. Do montażu (zaszywania) kabli w złącza szczelinowe należy użyć

Aby uzyskać spis wszystkich dostępnych urządzeń w sieci lokalnej, należy użyć aplikacji typu

Który z poniższych zapisów określa folder noszący nazwę dane, który jest udostępniony na dysku sieciowym urządzenia o nazwie serwer1?

Narzędzie przedstawione na zdjęciu to

Switch pełni rolę głównego elementu w sieci o topologii

Najbardziej efektywnym sposobem dodania skrótu do danego programu na pulpitach wszystkich użytkowników w domenie jest

Użycie na komputerze z systemem Windows poleceń ```ipconfig /release``` oraz ```ipconfig /renew``` umożliwia weryfikację działania usługi w sieci

Jak brzmi pełny adres do logowania na serwer FTP o nazwie http://ftp.nazwa.pl?

Adres w systemie dziesiętnym 136.168.148.99 ma odpowiadający mu zapis w systemie binarnym

Jak nazywa się RDN elementu w Active Directory, którego pełna nazwa DN to O=pl,DC=firma,OU=pracownik,CN=jkowalski?

Jakie jest standardowe port do przesyłania poleceń (command) serwera FTP?

Adres IP (ang. Internet Protocol Address) to

Które oznaczenie zgodnie z normą ISO/IEC 11801:2002 identyfikuje skrętkę foliowaną, czyli są ekranowane folią tylko wszystkie pary żył?

Użytkownik korzysta z polecenia ipconfig /all w systemie Windows. Jaką informację uzyska po jego wykonaniu?

Aby zrealizować ręczną konfigurację interfejsu sieciowego w systemie LINUX, należy wykorzystać komendę

Które z poleceń w systemie Windows umożliwia sprawdzenie zapisanych w pamięci podręcznej komputera tłumaczeń nazw DNS na odpowiadające im adresy IP?

Licencja typu TRIAL pozwala na korzystanie z oprogramowania

Jaką rolę odgrywa usługa proxy?

Stworzenie symulowanego środowiska komputerowego, które jest przeciwieństwem środowiska materialnego, określa się mianem

Umowa użytkownika w systemie Windows Serwer, która po wylogowaniu nie zachowuje zmian na serwerze oraz komputerze stacjonarnym i jest usuwana na zakończenie każdej sesji, to umowa

Które urządzenie sieciowe jest widoczne na zdjęciu?

Jaką funkcję pełni protokół ARP (Address Resolution Protocol)?

W technologii Ethernet protokół CSMA/CD stosowany w dostępie do medium opiera się na

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Przekazywanie tokena (ang. token) ma miejsce w sieci o topologii fizycznej

Wykonanie komendy ```net use Z:\M92.168.20.2\data /delete``` spowoduje

The Dude, Cacti oraz PRTG to przykłady aplikacji wykorzystujących protokół SNMP (ang. Simple Network Management Protocol), używanego do

Sieć o adresie IP 172.16.224.0/20 została podzielona na cztery podsieci z maską 22-bitową. Który z poniższych adresów nie należy do żadnej z tych podsieci?

Jak nazywa się protokół, który pozwala na ściąganie wiadomości e-mail z serwera?

Firma zamierza stworzyć lokalną sieć komputerową, która będzie obejmować serwer, drukarkę oraz 10 stacji roboczych bez kart Wi-Fi. Połączenie z Internetem zapewnia ruter z wbudowanym modemem ADSL oraz czterema portami LAN. Które z wymienionych urządzeń sieciowych jest wymagane, aby sieć mogła prawidłowo funkcjonować i uzyskać dostęp do Internetu?

W ustawieniach haseł w systemie Windows Server aktywowana jest opcja hasło musi spełniać wymagania dotyczące złożoności. Ile minimalnie znaków powinno mieć hasło użytkownika?