Pytanie 1

W sieciach bezprzewodowych typu Ad-Hoc IBSS (Independent Basic Service Set) wykorzystywana jest topologia fizyczna

Wynik: 17/40 punktów (42,5%)

Wymagane minimum: 20 punktów (50%)

W sieciach bezprzewodowych typu Ad-Hoc IBSS (Independent Basic Service Set) wykorzystywana jest topologia fizyczna

W systemie Linux plik posiada uprawnienia ustawione na 541. Właściciel ma możliwość pliku

Bęben światłoczuły stanowi istotny komponent w funkcjonowaniu drukarki

Który z trybów nie jest dostępny dla narzędzia powiększenia w systemie Windows?

Który protokół umożliwia zarządzanie wieloma folderami pocztowymi oraz pobieranie i operowanie na listach znajdujących się na zdalnym serwerze?

Wskaź narzędzie przeznaczone do mocowania pojedynczych żył kabla miedzianego w złączach?

Interfejs UDMA to interfejs

Jakie polecenie w systemie Linux pozwala na wyświetlenie oraz edytowanie tablicy trasowania pakietów sieciowych?

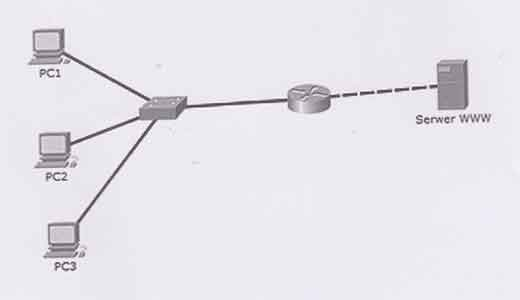

Na zdjęciu widać

W systemie Linux komenda ifconfig odnosi się do

Pamięć oznaczona jako PC3200 nie jest kompatybilna z magistralą

Rozmiar pliku wynosi 2 KiB. Co to oznacza?

Na rysunkach technicznych dotyczących instalacji sieci komputerowej, wraz z jej dedykowanym systemem elektrycznym, gniazdo oznaczone symbolem przedstawionym na rysunku to

Do podłączenia projektora multimedialnego do komputera, nie można użyć złącza

Wartość liczby BACA w systemie heksadecymalnym to liczba

Ile minimalnie pamięci RAM powinien mieć komputer, aby możliwe było uruchomienie 32-bitowego systemu operacyjnego Windows 7 w trybie graficznym?

Zidentyfikuj najprawdopodobniejszą przyczynę pojawienia się komunikatu "CMOS checksum error press F1 to continue press DEL to setup" podczas uruchamiania systemu komputerowego?

Karta rozszerzeń przedstawiona na zdjęciu dysponuje systemem chłodzenia

Transmisję danych w sposób bezprzewodowy umożliwia standard, który zawiera interfejs

Jakie jest kluczowe zadanie protokołu ICMP?

Jaką nazwę powinien mieć identyfikator, aby urządzenia w sieci mogły działać w danej sieci bezprzewodowej?

Aby monitorować przesył danych w sieci komputerowej, należy wykorzystać program klasy

W dokumentacji dotyczącej karty dźwiękowej można znaleźć informację: częstotliwość próbkowania 22 kHz oraz rozdzielczość próbkowania 16 bitów. Jaka będzie przybliżona objętość pliku audio z 10-sekundowym nagraniem mono (jednokanałowym)?

Czym jest odwrotność bezstratnego algorytmu kompresji danych?

Zainstalowanie w komputerze wskazanej karty pozwoli na

Do sprawdzenia, czy zainstalowana karta graficzna komputera przegrzewa się, użytkownik może wykorzystać program

Monolityczne jądro (kernel) występuje w którym systemie?

Użytkownicy w sieci lokalnej mogą się komunikować między sobą, lecz nie mają możliwości połączenia z serwerem WWW. Wynik polecenia ping z komputerów do bramy jest pozytywny. Który element sieci nie może być źródłem problemu?

Analiza uszkodzonych elementów komputera poprzez ocenę stanu wyjściowego układu cyfrowego pozwala na

Jakie polecenie należy wykorzystać, aby w terminalu pokazać przedstawione informacje o systemie Linux?

Arch Linux 2.6.33-ARCH (myhost) (tty1)

myhost login: root

Password:

[root@myhost ~]#

Linux myhost 2.6.33-ARCH #1 SMP PREEMPT Thu May 13 12:06:25 CEST 2010 i686 Intel

(R) Pentium(R) 4 CPU 2.80GHz GenuineIntel GNU/LinuxNa którym standardowym porcie funkcjonuje serwer WWW wykorzystujący domyślny protokół HTTPS w typowym ustawieniu?

Przypisanie licencji oprogramowania do pojedynczego komputera lub jego komponentów stanowi charakterystykę licencji

SuperPi to aplikacja używana do oceniania

Dysk zewnętrzny 3,5" o pojemności 5 TB, służący do przechowywania lub tworzenia kopii zapasowych, posiada obudowę z czterema interfejsami komunikacyjnymi do wyboru. Który z tych interfejsów należy wykorzystać do połączenia z komputerem, aby uzyskać największą prędkość transmisji?

Wykonanie polecenia net localgroup w systemie Windows skutkuje

Aby utworzyć obraz dysku twardego, można skorzystać z programu

Profil użytkownika systemu Windows, który można wykorzystać do logowania na dowolnym komputerze w sieci, przechowywany na serwerze i mogący być edytowany przez użytkownika, to profil

Na ilustracji widoczny jest symbol graficzny

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jaką topologię fizyczną stosuje się w sieciach z topologią logiczną Token Ring?