Pytanie 1

Jakie znaczenie ma termin "wykonanie kopii zapasowej systemu"?

Wynik: 2/40 punktów (5,0%)

Wymagane minimum: 20 punktów (50%)

Jakie znaczenie ma termin "wykonanie kopii zapasowej systemu"?

Aby skonfigurować i dostosować środowisko graficzne GNOME w różnych dystrybucjach Linux, należy użyć programu

Po zainstalowaniu z domyślnymi uprawnieniami, system Windows XP nie obsługuje formatu systemu plików

Jaki adres IPv4 identyfikuje urządzenie funkcjonujące w sieci o adresie 14.36.64.0/20?

Który protokół zamienia adresy IP na adresy MAC, używane w sieciach Ethernet?

Brak odpowiedzi na to pytanie.

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Brak odpowiedzi na to pytanie.

Grupa protokołów, która charakteryzuje się wspólną metodą szyfrowania, to

Brak odpowiedzi na to pytanie.

Podczas pracy dysk twardy wydaje stukanie, a uruchamianie systemu oraz odczyt danych są znacznie spowolnione. W celu naprawienia tej awarii, po wykonaniu kopii zapasowej danych na zewnętrznym nośniku należy

Brak odpowiedzi na to pytanie.

Wskaż rysunek ilustrujący symbol używany do oznaczania portu równoległego LPT?

Brak odpowiedzi na to pytanie.

Aby odzyskać dane ze sformatowanego dysku twardego, należy wykorzystać program

Brak odpowiedzi na to pytanie.

Jakie medium transmisyjne powinno być użyte do połączenia dwóch punktów dystrybucyjnych oddalonych od siebie o 600m?

Brak odpowiedzi na to pytanie.

Ile maksymalnie hostów można przydzielić w sieci o masce 255.255.255.192?

Brak odpowiedzi na to pytanie.

Wydruk z drukarki igłowej realizowany jest z zastosowaniem zestawu stalowych igieł w liczbie

Brak odpowiedzi na to pytanie.

Jakie jest najbardziej typowe dla topologii gwiazdy?

Brak odpowiedzi na to pytanie.

Na rysunkach technicznych dotyczących instalacji sieci komputerowej oraz dedykowanej instalacji elektrycznej, symbolem pokazanym na rysunku oznaczane jest gniazdo

Brak odpowiedzi na to pytanie.

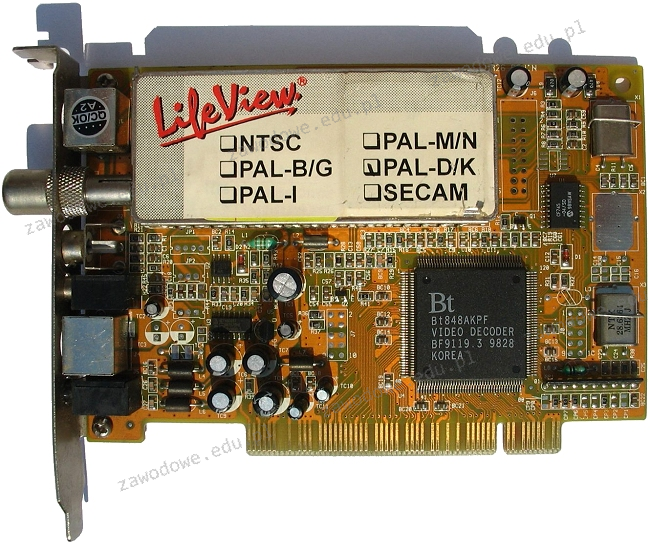

Zainstalowanie w komputerze przedstawionej karty pozwoli na

Brak odpowiedzi na to pytanie.

Aby podłączyć kasę fiskalną wyposażoną w złącze komunikacyjne DB-9M do komputera stacjonarnego, należy zastosować przewód

Brak odpowiedzi na to pytanie.

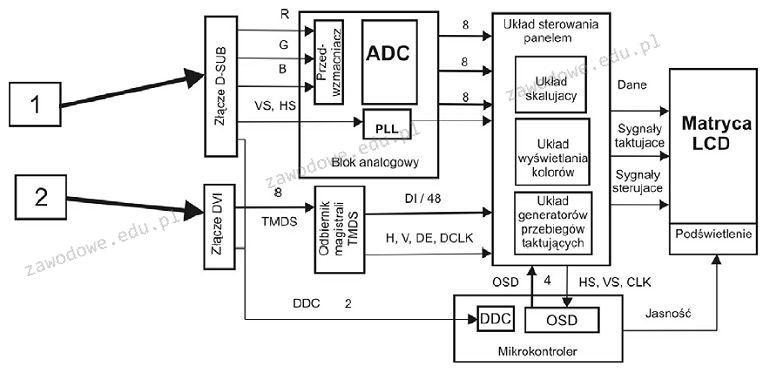

Które z połączeń zaznaczonych strzałkami na diagramie monitora stanowi wejście cyfrowe?

Brak odpowiedzi na to pytanie.

Aby zidentyfikować, który program najbardziej obciąża CPU w systemie Windows, należy otworzyć program

Brak odpowiedzi na to pytanie.

Która z grup w systemie Windows Server ma najniższe uprawnienia?

Brak odpowiedzi na to pytanie.

Na komputerze z zainstalowanymi systemami operacyjnymi Windows i Linux, po przeprowadzeniu reinstalacji systemu Windows, drugi system przestaje się uruchamiać. Aby przywrócić możliwość uruchamiania systemu Linux oraz zachować dane i ustawienia w nim zgromadzone, co należy zrobić?

Brak odpowiedzi na to pytanie.

W systemie Windows aktualne ustawienia użytkownika komputera przechowywane są w gałęzi rejestru o skrócie

Brak odpowiedzi na to pytanie.

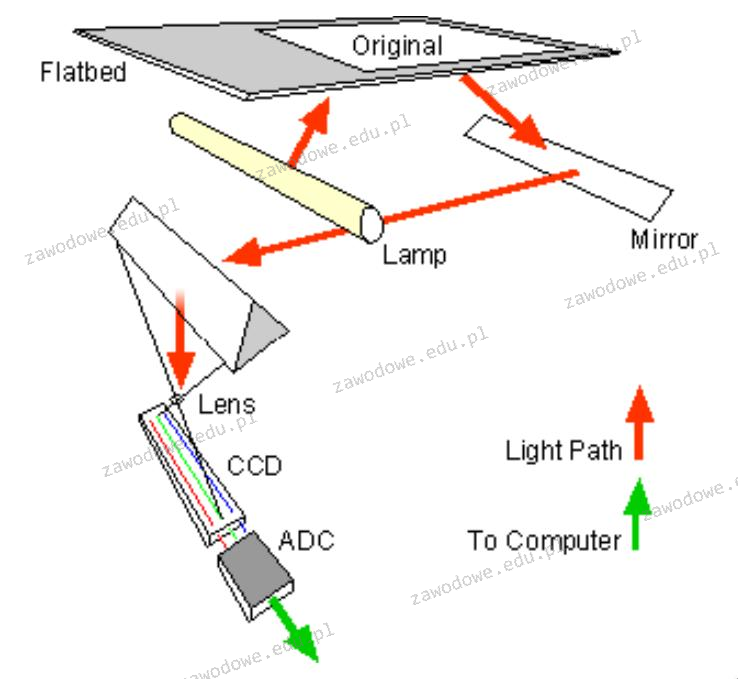

Ilustrowany schemat obrazuje zasadę funkcjonowania

Brak odpowiedzi na to pytanie.

Aby wyświetlić informacje o systemie Linux w terminalu, jakie polecenie należy wprowadzić?

Linux egeg-deeesktop 4.8.0-36-generic #36~16.04.1-Ubuntu SMP Sun Feb 5 09:39:41 UTC 2017 i686 i686 i686 GNU/Linux

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Linux rozpoczyna weryfikację dysku oraz pozwala na usunięcie jego usterek?

Brak odpowiedzi na to pytanie.

Administrator sieci LAN dostrzegł przełączenie w tryb awaryjny urządzenia UPS. To oznacza, że wystąpiła awaria systemu

Brak odpowiedzi na to pytanie.

Oprogramowanie diagnostyczne komputera pokazało komunikat NIC ERROR. Co ten komunikat wskazuje?

Brak odpowiedzi na to pytanie.

Nie wykorzystuje się do zdalnego kierowania stacjami roboczymi

Brak odpowiedzi na to pytanie.

Aby stworzyć skompresowane archiwum danych w systemie Linux, jakie polecenie należy zastosować?

Brak odpowiedzi na to pytanie.

Do wyświetlenia daty w systemie Linux można wykorzystać polecenie

Brak odpowiedzi na to pytanie.

Jakie jest nominalne wyjście mocy (ciągłe) zasilacza o parametrach przedstawionych w tabeli?

| Napięcie wyjściowe | +5 V | +3.3 V | +12 V1 | +12 V2 | -12 V | +5 VSB |

|---|---|---|---|---|---|---|

| Prąd wyjściowy | 18,0 A | 22,0 A | 18,0 A | 17,0 A | 0,3 A | 2,5 A |

| Moc wyjściowa | 120 W | 336 W | 3,6 W | 12,5 W |

Brak odpowiedzi na to pytanie.

Podczas skanowania reprodukcji obrazu z czasopisma, na skanie obrazu pojawiły się regularne wzory, tak zwana mora. Z jakiej funkcji skanera należy skorzystać, aby usunąć morę?

Brak odpowiedzi na to pytanie.

Której aplikacji należy użyć, aby sprawdzić parametry S.M.A.R.T.?

Brak odpowiedzi na to pytanie.

Jaki jest standard 1000Base-T?

Brak odpowiedzi na to pytanie.

Magistrala PCI-Express stosuje do przesyłania danych metodę komunikacji

Brak odpowiedzi na to pytanie.

Który z parametrów czasowych w pamięci RAM określany jest jako czas dostępu?

Brak odpowiedzi na to pytanie.

Według normy JEDEC, standardowe napięcie zasilające dla modułów pamięci RAM DDR3L o niskim napięciu wynosi

Brak odpowiedzi na to pytanie.

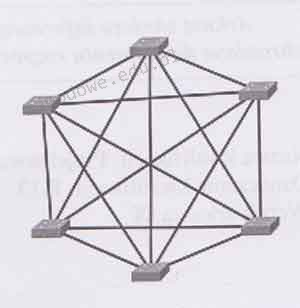

Jakiego rodzaju fizycznej topologii sieci komputerowej dotyczy przedstawiony obrazek?

Brak odpowiedzi na to pytanie.

Administrator sieci komputerowej pragnie zweryfikować na urządzeniu z systemem Windows, które połączenia są aktualnie ustanawiane oraz na jakich portach komputer prowadzi nasłuch. W tym celu powinien użyć polecenia

Brak odpowiedzi na to pytanie.

Jaki protokół komunikacyjny jest używany do przesyłania plików w modelu klient-serwer oraz może funkcjonować w dwóch trybach: aktywnym i pasywnym?

Brak odpowiedzi na to pytanie.