Pytanie 1

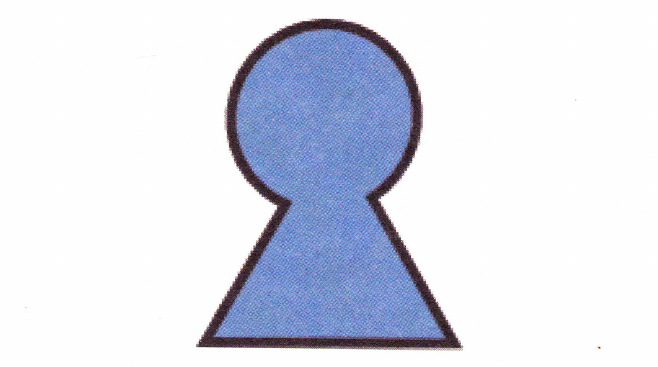

W programie do grafiki wektorowej stworzono zaprezentowany kształt, który został uzyskany z dwóch figur: trójkąta oraz koła. Aby utworzyć ten kształt, po narysowaniu figur i ich odpowiednim umiejscowieniu, należy zastosować funkcję

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

W programie do grafiki wektorowej stworzono zaprezentowany kształt, który został uzyskany z dwóch figur: trójkąta oraz koła. Aby utworzyć ten kształt, po narysowaniu figur i ich odpowiednim umiejscowieniu, należy zastosować funkcję

Jakie imiona spełniają warunki klauzuli LIKE w podanym zapytaniu?

SELECT imie FROM mieszkancy WHERE imie LIKE '_r%';

Bitmapa stanowi obraz

Program napisany w PHP ma na celu obliczenie średniej pozytywnych ocen ucznia w zakresie od 2 do 6.

Warunek selekcji ocen w pętli liczącej średnią powinien zawierać wyrażenie logiczne

W CSS wartości: underline, overline, line-through oraz blink odnoszą się do właściwości

Wskaż sposób oznaczania komentarzy wielowierszowych w kodzie PHP.

Jaką wartość przyjmie zmienna $a po wykonaniu poniższej sekwencji poleceń w języku PHP?

$a = 1; $a++; $a += 10; --$a;

Pierwszym etapem w procesie konwersji sygnału analogowego na cyfrowy jest

Aby dostosować dźwięk do określonego poziomu głośności, należy zastosować efekt

Tablica tab[] jest wypełniona dowolnymi liczbami całkowitymi. Jaka wartość znajdzie się w zmiennej zm2 po wykonaniu prezentowanego fragmentu kodu?

int tab[10];

int zm1 = 0;

double zm2 = 0;

…

for (int i=0; i < 10; i++)

{

zm1 = zm1 + tab[i];

}

zm2 = zm1 / 10;

Wskaż przycisk sformatowany przedstawionym stylem CSS.

|

W CSS, żeby uzyskać efekt kursywy dla tekstu, należy zastosować właściwość

Wynikiem realizacji kwerendy

SELECT sezon, SUM(liczba_dn) FROM rezerwacje GROUP BY sezon;na podstawie poniższej tabeli rezerwacje jest:

Po zrealizowaniu polecenia SQL użytkownik Ela zyska możliwość wykorzystania poniższych uprawnień:

GRANT SELECT, INSERT, UPDATE, DELETE ON baza1.tab1 TO 'Ela'@'localhost';

Jaką rozdzielczość określa jednostka ppi (ang. pixels per inch)?

var obj1 = { czescUlamkowa: 10, czescCalkowita: 20, oblicz: function) {...} } Kod przedstawiony powyżej jest zapisany w języku JavaScript. W podanej definicji obiektu, metodą jest element o nazwie

W celu przeniesienia strony internetowej na serwer, można wykorzystać program

Które dane zostaną wybrane w wyniku działania kwerendy na przedstawionych rekordach?

SELECT id FROM samochody WHERE rocznik LIKE "2%4";

| id | marka | model | rocznik |

|---|---|---|---|

| 1 | Fiat | Punto | 2016 |

| 2 | Fiat | Punto | 2002 |

| 3 | Fiat | Punto | 2007 |

| 4 | Opel | Corsa | 2016 |

| 5 | Opel | Astra | 2003 |

| 6 | Toyota | Corolla | 2016 |

| 7 | Toyota | Corolla | 2014 |

| 8 | Toyota | Yaris | 2004 |

GRANT CREATE, ALTER ON sklep.* TO adam; Zakładając, że użytkownik adam nie dysponował wcześniej żadnymi uprawnieniami, to polecenie SQL przyzna mu prawa jedynie do

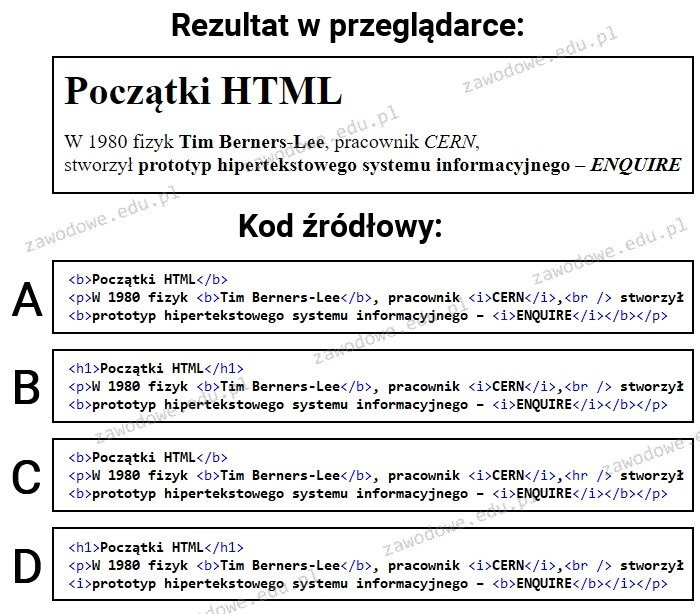

Strona internetowa została stworzona w języku XHTML. Który z poniższych kodów reprezentuje realizację zaprezentowanego fragmentu strony, jeśli nie zdefiniowano żadnych stylów CSS?

Który efekt został zaprezentowany na filmie?

Została stworzona baza danych z tabelą podzespoły, która zawiera pola: model, producent, typ, cena. W celu wyświetlenia wszystkich modeli pamięci RAM od firmy Kingston w porządku rosnącym według ceny, należy skorzystać z następującej kwerendy:

W języku PHP w konstrukcji switch powinno się znajdować

Jaką złożoność obliczeniową posiada algorytm znajdowania elementu w nieposortowanej jednowymiarowej tablicy?

Zapytanie SQL o treści: UPDATE artykuly SET cena = cena * 0.7 WHERE kod = 2; wskazuje na

W relacyjnych bazach danych encja jest przedstawiana przez

W aplikacji webowej komunikat powinien być wyświetlany jedynie w przypadku, gdy dany użytkownik odwiedza stronę po raz pierwszy. Którą funkcję PHP należy wykorzystać w tym celu?

Podane w ramce polecenie SQL ma za zadanie

UPDATE Uczen SET id_klasy = id_klasy + 1;

W zakresie ochrony serwera bazy danych przed atakami hakerównie wlicza się

Aby stworzyć stronę internetową, która będzie odpowiadać załączonej ilustracji, konieczne jest użycie semantycznych znaczników sekcji w języku HTML5. Jakim znacznikiem należy określić sekcję menu?

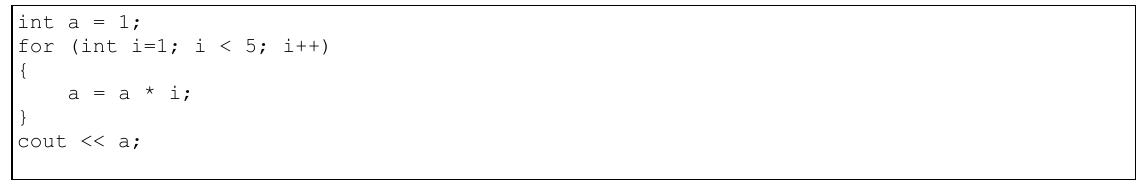

Programista stworzył pętlę w języku C++, która miała za zadanie obliczyć wynik 5! (5! = 1 * 2 * 3 * 4 * 5). Niestety, popełnił błąd logiczny, gdyż ```int a = 1; for (int i=1; i < 5; i++) { a = a * i; } cout << a;```

Jaką wartość przyjmie zmienna a po wykonaniu poniższej sekwencji komend w PHP?

| $a = 1; $a++; $a += 10; --$a; |

Jaką wartość w systemie RGB uzyskamy dla koloru zapisanego w kodzie heksadecymalnym: #1510FE?

Jakiego protokołu należy użyć do przesyłania plików witryny internetowej na serwer hostingowy?

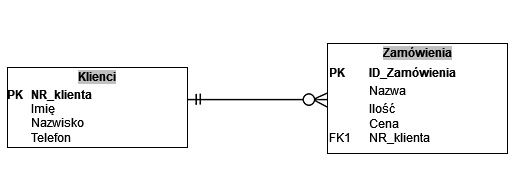

Na przedstawionym diagramie ER zapis FK1 oznacza

Technologia, w której komunikacja użytkownika z serwerem odbywa się bez konieczności przeładowywania całego dokumentu HTML, to

Po wykonaniu poniższego fragmentu kodu w języku C/C++, zmiennej o nazwie zmienna2 przypisany zostanie

int zmienna1 = 158; int *zmienna2 = &zmienna1;

Aby uruchomić kod JavaScript w przeglądarce, potrzebne jest

Jaką szerokość przeznaczono dla treści strony według podanej definicji CSS?

|

Znaczniki HTML <strong> oraz <em> używane do wyróżniania istotności tekstu, pod względem formatowania odpowiadają znacznikom