Pytanie 1

Komputer jest podłączony do sieci Internet, a na jego pokładzie brak oprogramowania antywirusowego. Jak można sprawdzić, czy ten komputer jest zainfekowany wirusem, nie zmieniając ustawień systemowych?

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Komputer jest podłączony do sieci Internet, a na jego pokładzie brak oprogramowania antywirusowego. Jak można sprawdzić, czy ten komputer jest zainfekowany wirusem, nie zmieniając ustawień systemowych?

Interfejs SLI (ang. Scalable Link Interface) jest używany do łączenia

ACPI to akronim, który oznacza

Brak odpowiedzi na to pytanie.

Zasilacz UPS o mocy rzeczywistej 480 W nie jest przeznaczony do podłączenia

Brak odpowiedzi na to pytanie.

System Windows 8, w którym wcześniej został utworzony punkt przywracania, doświadczył awarii. Jakie polecenie należy wydać, aby przywrócić ustawienia i pliki systemowe?

Brak odpowiedzi na to pytanie.

W systemie Linux dane dotyczące okresu ważności hasła są przechowywane w pliku

Brak odpowiedzi na to pytanie.

Podczas skanowania reprodukcji obrazu z magazynu, na skanie pojawiły się regularne wzory, zwane morą. Jaką funkcję skanera należy zastosować, aby pozbyć się mory?

Brak odpowiedzi na to pytanie.

Jakie z podanych urządzeń stanowi część jednostki centralnej?

Brak odpowiedzi na to pytanie.

Program CHKDSK jest wykorzystywany do

Brak odpowiedzi na to pytanie.

Zjawisko, w którym pliki przechowywane na dysku twardym są umieszczane w nieprzylegających do siebie klastrach, nosi nazwę

Brak odpowiedzi na to pytanie.

Kiedy podczas startu systemu z BIOSu firmy AWARD komputer wyemitował długi dźwięk oraz dwa krótkie, to oznacza, że wystąpił błąd?

Brak odpowiedzi na to pytanie.

Jakie rozszerzenia mają pliki instalacyjne systemu operacyjnego Linux?

Brak odpowiedzi na to pytanie.

Aby zmienić system plików na dysku z FAT32 na NTFS w Windows XP, należy użyć programu

Brak odpowiedzi na to pytanie.

Na zdjęciu ukazano złącze zasilające

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Windows pozwala na wyświetlenie tabeli routingu hosta?

Brak odpowiedzi na to pytanie.

Złośliwe oprogramowanie, które może umożliwić atak na zainfekowany komputer, np. poprzez otwarcie jednego z portów, to

Brak odpowiedzi na to pytanie.

Aby utworzyć ukryty, udostępniony folder w systemie Windows Serwer, należy dodać na końcu jego nazwy odpowiedni znak

Brak odpowiedzi na to pytanie.

Jaki protokół umożliwia terminalowe połączenie zdalne z urządzeniami, zapewniając przy tym transfer danych w sposób zaszyfrowany?

Brak odpowiedzi na to pytanie.

Jakie jest rozgłoszeniowe IP dla urządzenia o adresie 171.25.172.29 z maską 255.255.0.0?

Brak odpowiedzi na to pytanie.

Na rysunku można zobaczyć schemat topologii fizycznej, która jest kombinacją topologii

Brak odpowiedzi na to pytanie.

Serwer, który pozwala na udostępnianie usług drukowania oraz plików z systemu Linux dla stacji roboczych Windows, OS X i Linux, to

Brak odpowiedzi na to pytanie.

Jakie oznaczenie nosi wtyk powszechnie znany jako RJ45?

Brak odpowiedzi na to pytanie.

Na rysunkach technicznych dotyczących instalacji sieci komputerowej oraz dedykowanej instalacji elektrycznej, symbolem pokazanym na rysunku oznaczane jest gniazdo

Brak odpowiedzi na to pytanie.

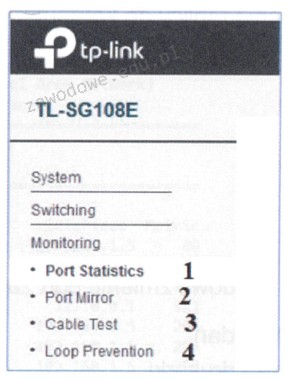

Aby sprawdzić stan podłączonego kabla oraz zdiagnozować odległość do miejsca awarii w sieci, należy użyć funkcji przełącznika oznaczonej numerem

Brak odpowiedzi na to pytanie.

W dokumentacji technicznej efektywność głośnika podłączonego do komputera wyraża się w jednostce

Brak odpowiedzi na to pytanie.

Jakie jest ciało odpowiedzialne za publikację dokumentów RFC (Request For Comments), które określają zasady rozwoju Internetu?

Brak odpowiedzi na to pytanie.

Zaprezentowane właściwości karty sieciowej sugerują, że karta

| Kod Producenta | WN-370USB |

| Interfejs | USB |

| Zgodność ze standardem | IEEE 802.11 b/g/n |

| Ilość wyjść | 1 szt. |

| Zabezpieczenia | WEP 64/128, WPA, WPA2 |

| Wymiary | 49(L) x 26(W) x 10(H) mm |

Brak odpowiedzi na to pytanie.

Dane z HDD, którego sterownik silnika SM jest uszkodzony, można odzyskać

Brak odpowiedzi na to pytanie.

Rekord startowy dysku twardego w komputerze to

Brak odpowiedzi na to pytanie.

W systemie dziesiętnym liczba 110011(2) przedstawia się jako

Brak odpowiedzi na to pytanie.

Które z poniższych twierdzeń na temat protokołu DHCP jest poprawne?

Brak odpowiedzi na to pytanie.

Jakie parametry otrzyma interfejs sieciowy eth0 po wykonaniu poniższych poleceń w systemie Linux?

Brak odpowiedzi na to pytanie.

W systemie Linux do bieżącego śledzenia działających procesów wykorzystuje się polecenie:

Brak odpowiedzi na to pytanie.

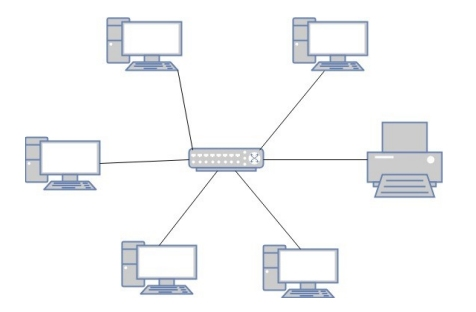

Jaką fizyczną topologię sieci komputerowej ilustruje ten rysunek?

Brak odpowiedzi na to pytanie.

Aby sprawdzić dysk twardy w systemie Linux na obecność uszkodzonych sektorów, użytkownik może zastosować program

Brak odpowiedzi na to pytanie.

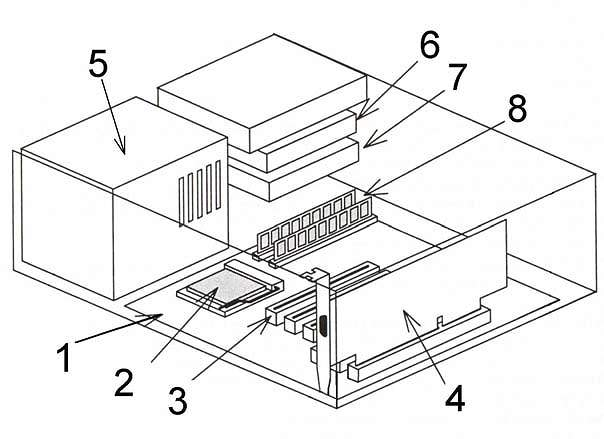

Na ilustracji procesor jest oznaczony liczbą

Brak odpowiedzi na to pytanie.

Jakie cechy posiadają procesory CISC?

Brak odpowiedzi na to pytanie.

Z jakim protokołem związane są terminy "Sequence number" oraz "Acknowledgment number"?

Brak odpowiedzi na to pytanie.

Jak nazywa się złącze wykorzystywane w sieciach komputerowych, pokazane na zamieszczonym obrazie?

Brak odpowiedzi na to pytanie.

Tryb pracy portu równoległego, bazujący na magistrali ISA, umożliwiający transfer danych do 2,4 MB/s, dedykowany dla skanerów i urządzeń wielofunkcyjnych, to

Brak odpowiedzi na to pytanie.