Pytanie 1

Jak można skonfigurować sieć VLAN?

Wynik: 5/40 punktów (12,5%)

Wymagane minimum: 20 punktów (50%)

Jak można skonfigurować sieć VLAN?

Jaką operację można wykonać podczas konfiguracji przełącznika CISCO w interfejsie CLI, nie przechodząc do trybu uprzywilejowanego, w zakresie dostępu widocznym w ramce?

| Switch> |

Każdorazowo automatycznie szyfrowany staje się plik, który został zaszyfrowany przez użytkownika za pomocą systemu NTFS 5.0, w momencie

Jakie narzędzie w wierszu poleceń służy do testowania oraz diagnostyki serwerów DNS?

Wskaż program w systemie Linux, który jest przeznaczony do kompresji plików?

W systemie Windows przy użyciu polecenia assoc można

Aby zmienić ustawienia konfiguracyjne Menu Start oraz paska zadań w systemie Windows, która przystawka powinna być wykorzystana?

Jakiego protokołu używa się do ściągania wiadomości e-mail z serwera pocztowego na komputer użytkownika?

Brak odpowiedzi na to pytanie.

Karta rozszerzeń przedstawiona na zdjęciu dysponuje systemem chłodzenia

Brak odpowiedzi na to pytanie.

Jakie znaczenie ma parametr NVP (Nominal Velocity of Propagation) podczas pomiarów okablowania strukturalnego?

Brak odpowiedzi na to pytanie.

Według normy JEDEC, napięcie zasilające dla modułów pamięci RAM DDR3L wynosi

Brak odpowiedzi na to pytanie.

Komputer uzyskuje dostęp do Internetu za pośrednictwem sieci lokalnej. Gdy użytkownik wpisuje w przeglądarkę internetową adres www.wp.pl, nie może otworzyć strony WWW, natomiast podanie adresu IP, przykładowo 212.77.100.101, umożliwia otwarcie tej strony. Jakie mogą być tego powody?

Brak odpowiedzi na to pytanie.

Graficzny symbol odnosi się do standardów sprzętowych

Brak odpowiedzi na to pytanie.

Według modelu TCP/IP, protokoły DNS, FTP oraz SMTP zaliczają się do warstwy

Brak odpowiedzi na to pytanie.

Do umożliwienia komunikacji pomiędzy sieciami VLAN, wykorzystuje się

Brak odpowiedzi na to pytanie.

Częścią zestawu komputerowego, która zajmuje się zarówno przetwarzaniem danych wejściowych, jak i wyjściowych, jest

Brak odpowiedzi na to pytanie.

Jeżeli podczas uruchamiania systemu BIOS od AWARD komputer wydał długi sygnał oraz dwa krótkie, co to oznacza?

Brak odpowiedzi na to pytanie.

Rysunek ilustruje rezultaty sprawdzania działania sieci komputerowej przy użyciu polecenia

Badanie wp.pl [212.77.100.101] z użyciem 32 bajtów danych: Odpowiedź z 212.77.100.101: bajtów=32 czas=25ms TTL=249 Odpowiedź z 212.77.100.101: bajtów=32 czas=25ms TTL=249 Odpowiedź z 212.77.100.101: bajtów=32 czas=25ms TTL=249 Odpowiedź z 212.77.100.101: bajtów=32 czas=27ms TTL=249

Brak odpowiedzi na to pytanie.

Oprogramowanie komputerowe, które można używać bezpłatnie i bez czasowych ograniczeń, jest udostępniane na mocy licencji typu

Brak odpowiedzi na to pytanie.

Jaki jest największy rozmiar pojedynczego datagramu IPv4, uwzględniając jego nagłówek?

Brak odpowiedzi na to pytanie.

Aby wyświetlić listę wszystkich zainstalowanych urządzeń w systemie Windows lub zmienić ich właściwości, należy skorzystać z narzędzia

Brak odpowiedzi na to pytanie.

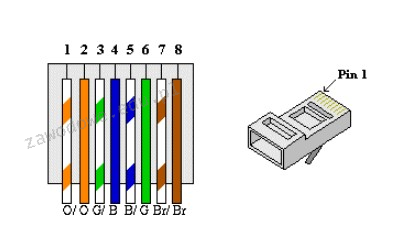

Na rysunku przedstawiono schemat ethernetowego połączenia niekrosowanych, ośmiopinowych złączy 8P8C. Jaką nazwę nosi ten schemat?

Brak odpowiedzi na to pytanie.

Atak DDoS (ang. Disributed Denial of Service) na serwer doprowadzi do

Brak odpowiedzi na to pytanie.

Które z poniższych poleceń systemu Windows generuje wynik przedstawiony na rysunku?

Aktywne połączenia Protokół Adres lokalny Obcy adres Stan TCP 192.168.1.20:49490 fra16s14-in-f3:https USTANOWIONO TCP 192.168.1.20:49519 fra16s08-in-f14:https USTANOWIONO TCP 192.168.1.20:49588 fra16s08-in-f14:https USTANOWIONO TCP 192.168.1.20:49599 fra15s12-in-f42:https CZAS_OCZEKIWANIA TCP 192.168.1.20:49689 fra07s28-in-f3:https CZAS_OCZEKIWANIA TCP 192.168.1.20:49732 fra15s12-in-f46:https USTANOWIONO TCP 192.168.1.20:49733 fra15s16-in-f14:https USTANOWIONO TCP 192.168.1.20:49743 fra16s07-in-f14:https USTANOWIONO TCP 192.168.1.20:49752 fra16s07-in-f14:https USTANOWIONO TCP 192.168.1.20:49753 fra16s08-in-f14:http USTANOWIONO TCP 192.168.1.20:49755 public102925:http USTANOWIONO TCP 192.168.1.20:49756 fra16s13-in-f1:https USTANOWIONO TCP 192.168.1.20:49759 194.54.27.117:https USTANOWIONO TCP 192.168.1.20:49760 194.54.27.117:https USTANOWIONO TCP 192.168.1.20:49761 194.54.27.117:https USTANOWIONO TCP 192.168.1.20:49762 194.54.27.117:https USTANOWIONO TCP 192.168.1.20:49763 fra16s06-in-f138:https USTANOWIONO TCP 192.168.1.20:49764 fra15s16-in-f3:https USTANOWIONO PS C:\Users\Administrator.SERVER.001> _

Brak odpowiedzi na to pytanie.

W złączu zasilania SATA uszkodzeniu uległ żółty kabel. Jakie to ma konsekwencje dla napięcia, które nie jest przesyłane?

Brak odpowiedzi na to pytanie.

Jakie polecenie należy użyć w wierszu poleceń systemu Windows, aby utworzyć nowy katalog?

Brak odpowiedzi na to pytanie.

Ile par przewodów w standardzie 100Base-TX jest używanych do przesyłania danych w obie strony?

Brak odpowiedzi na to pytanie.

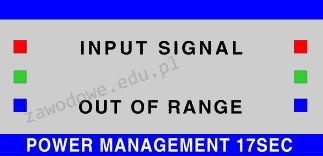

Gdy sprawny monitor zostaje podłączony do innego komputera, na ekranie ukazuje się komunikat widoczny na rysunku. Co powoduje pojawienie się tego komunikatu?

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

Do wykonania obrazu dysku twardego można użyć programu

Brak odpowiedzi na to pytanie.

Cechą charakterystyczną transmisji w interfejsie równoległym synchronicznym jest to, że

Brak odpowiedzi na to pytanie.

Aby zminimalizować ryzyko wyładowań elektrostatycznych podczas wymiany komponentów komputerowych, technik powinien wykorzystać

Brak odpowiedzi na to pytanie.

Dwie stacje robocze w tej samej sieci nie są w stanie się skomunikować. Która z poniższych okoliczności może być przyczyną opisanego problemu?

Brak odpowiedzi na to pytanie.

Kopie listy kontaktów telefonu można odzyskać z pliku o rozszerzeniu

Brak odpowiedzi na to pytanie.

Wykonanie komendy perfmon w konsoli systemu Windows spowoduje

Brak odpowiedzi na to pytanie.

Możliwość weryfikacji poprawności działania pamięci RAM można uzyskać za pomocą programu diagnostycznego

Brak odpowiedzi na to pytanie.

Pozyskiwanie materiałów z odpadów w celu ich ponownego użycia to

Brak odpowiedzi na to pytanie.

W jakim modelu płyty głównej można zainstalować procesor o wymienionych specyfikacjach?

| Intel Core i7-4790 3,6 GHz 8MB cache s. 1150 Box |

Brak odpowiedzi na to pytanie.

Za przydzielanie czasu procesora do konkretnych zadań odpowiada

Brak odpowiedzi na to pytanie.

Karta rozszerzeń przedstawiona na ilustracji może być zainstalowana w komputerze, jeśli na płycie głównej znajduje się przynajmniej jeden dostępny slot

Brak odpowiedzi na to pytanie.