Pytanie 1

W metodzie dostępu do medium CSMA/CD (Carrier Sense Multiple Access with Collision Detection) stacja, która planuje rozpocząć transmisję, nasłuchuje, czy w sieci występuje ruch, a następnie

Wynik: 36/40 punktów (90,0%)

Wymagane minimum: 20 punktów (50%)

W metodzie dostępu do medium CSMA/CD (Carrier Sense Multiple Access with Collision Detection) stacja, która planuje rozpocząć transmisję, nasłuchuje, czy w sieci występuje ruch, a następnie

Adres sieci 172.16.0.0 zostanie podzielony na równe podsieci, z których każda obsługiwać będzie maksymalnie 510 użytecznych adresów. Ile podsieci zostanie stworzonych?

W sieci strukturalnej zalecane jest umieszczenie jednego punktu abonenckiego na powierzchni o wielkości

Którą maskę należy zastosować, aby komputery o adresach IPv4, przedstawionych w tabeli, były przydzielone do właściwych sieci?

| Adresy IPv4 komputerów | Oznaczenie sieci |

|---|---|

| 192.168.10.30 | Sieć 1 |

| 192.168.10.60 | Sieć 1 |

| 192.168.10.130 | Sieć 2 |

| 192.168.10.200 | Sieć 3 |

Adres MAC (Medium Access Control Address) stanowi sprzętowy identyfikator karty sieciowej Ethernet w warstwie modelu OSI

Ruter otrzymał pakiet, który jest adresowany do komputera w innej sieci. Adres IP, który jest celem pakietu, nie znajduje się w sieci bezpośrednio podłączonej do rutera, a tablica routingu nie zawiera informacji na jego temat. Brama ostateczna nie została skonfigurowana. Jaką decyzję podejmie ruter?

Protokół ARP (Address Resolution Protocol) pozwala na konwersję logicznych adresów z poziomu sieci na rzeczywiste adresy z poziomu

Za pomocą polecenia netstat w systemie Windows można zweryfikować

Wskaż, który z podanych adresów stanowi adres rozgłoszeniowy sieci?

Adres IPv6 pętli zwrotnej to adres

Urządzenie przedstawione na zdjęciu to

Jaką rolę odgrywa ISA Server w systemie operacyjnym Windows?

Jakie jest standardowe port do przesyłania poleceń (command) serwera FTP?

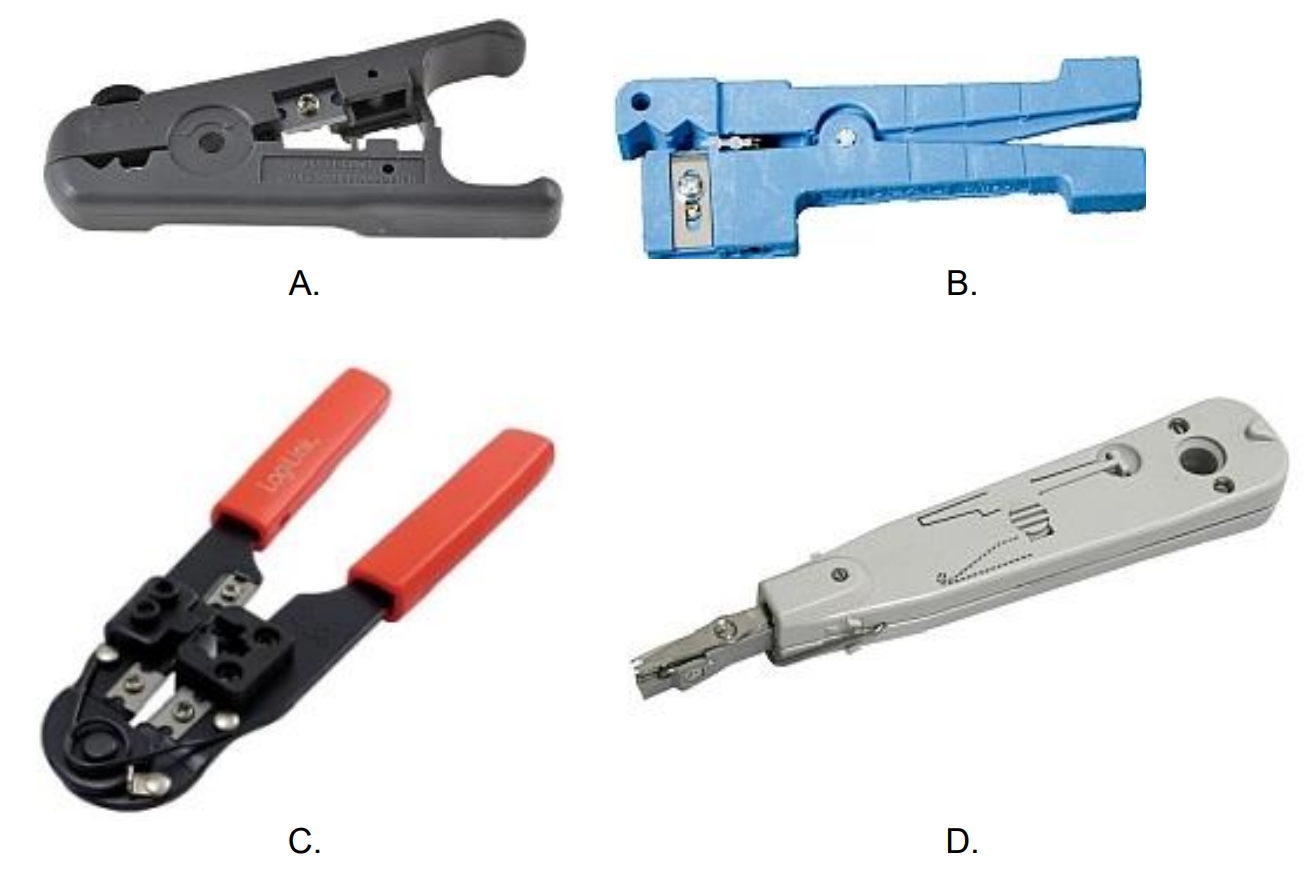

Które urządzenie jest stosowane do mocowania kabla w module Keystone?

Aby chronić sieć przed zewnętrznymi atakami, warto rozważyć nabycie

Administrator zamierza udostępnić folder C:\instrukcje w sieci trzem użytkownikom należącym do grupy Serwisanci. Jakie rozwiązanie powinien wybrać?

Jakiego protokołu dotyczy port 443 TCP, który został otwarty w zaporze sieciowej?

Jakie urządzenie pozwala na podłączenie drukarki bez karty sieciowej do sieci lokalnej komputerów?

Aby uzyskać spis wszystkich dostępnych urządzeń w sieci lokalnej, należy użyć aplikacji typu

Jak wiele punktów rozdzielczych, według normy PN-EN 50174, powinno być umiejscowionych w budynku o trzech kondygnacjach, przy założeniu, że powierzchnia każdej z kondygnacji wynosi około 800 m²?

Protokół TCP (Transmission Control Protocol) funkcjonuje w trybie

Który z zakresów adresów IPv4 jest właściwie przyporządkowany do klasy?

| Zakres adresów IPv4 | Klasa adresu IPv4 |

|---|---|

| 1.0.0.0 ÷ 127.255.255.255 | A |

| 128.0.0.0 ÷ 191.255.255.255 | B |

| 192.0.0.0 ÷ 232.255.255.255 | C |

| 233.0.0.0 ÷ 239.255.255.255 | D |

Podłączając wszystkie elementy sieciowe do switcha, wykorzystuje się topologię fizyczną

Zarządzanie uprawnieniami oraz zdolnościami użytkowników i komputerów w sieci z systemem Windows serwerowym zapewniają

Która z poniższych właściwości kabla koncentrycznego RG-58 sprawia, że nie jest on obecnie stosowany w budowie lokalnych sieci komputerowych?

Medium, w którym przesyłany sygnał nie jest narażony na wpływ zakłóceń elektromagnetycznych, to

Jaka jest maksymalna liczba adresów sieciowych dostępnych w adresacji IP klasy A?

W której części edytora lokalnych zasad grupy w systemie Windows można ustawić politykę haseł?

The Dude, Cacti oraz PRTG to przykłady aplikacji wykorzystujących protokół SNMP (ang. Simple Network Management Protocol), używanego do

Przy organizowaniu logicznego podziału sieci na podsieci należy brać pod uwagę

Jakie polecenie pozwala uzyskać informacje o bieżących połączeniach TCP oraz szczegóły dotyczące portów źródłowych i docelowych?

Aby funkcja rutingu mogła prawidłowo funkcjonować na serwerze, musi być on wyposażony

Na którym rysunku został przedstawiony panel krosowniczy?

W wyniku wykonania przedstawionych poleceń systemu Linux interfejs sieciowy eth0 otrzyma

| ifconfig eth0 10.0.0.100 netmask 255.255.255.0 broadcast 10.0.0.255 up route add default gw 10.0.0.10 |

Przed przystąpieniem do podłączania urządzeń do sieci komputerowej należy wykonać pomiar długości przewodów. Dlaczego jest to istotne?

Narzędzie z grupy systemów Windows tracert służy do

Jaki jest skrócony zapis maski sieci, której adres w zapisie dziesiętnym to 255.255.254.0?

Protokół stworzony do nadzorowania oraz zarządzania urządzeniami w sieci, oparty na architekturze klient-serwer, w którym jeden menedżer kontroluje od kilku do kilkuset agentów to

Organizacja zajmująca się standaryzacją na poziomie międzynarodowym, która stworzyła 7-warstwowy Model Referencyjny Połączonych Systemów Otwartych, to

Urządzenie sieciowe typu most (ang. Bridge) działa w: