Pytanie 1

Która z poniższych nie jest cechą architektury mikroserwisów?

Wynik: 11/40 punktów (27,5%)

Wymagane minimum: 20 punktów (50%)

Która z poniższych nie jest cechą architektury mikroserwisów?

Przedstawiony na filmie kod napisany w języku C++ nie kompiluje się. Co należy zmienić w tym kodzie, aby proces kompilacji wykonał się bez błędów?

Na ilustracji pokazano fragment emulacji iOS z elementem kontrolnym. Który fragment kodu XAML opisuje ten element?

Która z poniższych technologii służy do tworzenia interfejsu użytkownika zarówno dla aplikacji webowych jak i mobilnych?

Które z wymienionych pól klasy można zainicjalizować przed stworzeniem obiektu?

Który z wymienionych typów danych należy do typu logicznego?

Celem mechanizmu obietnic (ang. promises) w języku JavaScript jest

Jaki jest główny cel normalizacji baz danych?

Która z metod zarządzania projektem jest oparta na przyrostach realizowanych w sposób iteracyjny?

W frameworkach do budowy aplikacji mobilnych lub desktopowych znajduje zastosowanie wzorzec MVVM, oznaczający Model-View-ViewModel. Te podejście do programowania oznacza, że

Które z wymienionych działań, które są częścią procesu kreowania prostej galerii zdjęć w formie aplikacji mobilnej, powinno być realizowane przez zespół?

Przedstawione logo praw Creative Commons umożliwia bezpłatne użytkowanie dzieła:

Jaką złożoność obliczeniową posiada podany algorytm?

Dane:

Tablica: tab[n]

Index: i = 0, 1, ..., n-1

x: szukana

Algorytm:

// K1: i ← 0 // K2: dopóki i < (n - 1) // K3: jeżeli tab[i] = x to wypisz i // K4: i ← i + 1 // K5: idź do K2 // K6: zakończ

Który z wymienionych programów jest przeznaczony do zarządzania projektami przy pomocy tablic kanban?

Co to jest WebAssembly (WASM)?

Który z wymienionych procesów NIE jest częścią etapu kompilacji?

Wskaż termin, który w języku angielskim odnosi się do "testów wydajnościowych"?

Jakiego typu funkcja jest tworzona poza klasą, ale ma dostęp do jej prywatnych i chronionych elementów?

Reguła zaangażowania i konsekwencji jako jedna z zasad wpływania na innych odnosi się

Zestaw operatorów przedstawiony poniżej należy do kategorii operatorów:

* / ++ -- %Który z poniższych jest popularnym systemem zarządzania bazami danych NoSQL?

Która z poniższych struktur danych jest najbardziej odpowiednia do przechowywania unikalnych elementów?

Jakie jest zastosowanie metody fetch() w JavaScript?

Jakie narzędzie najlepiej sprawdza się w przekształcaniu liczby szesnastkowej na binarną?

Programista aplikacji mobilnych chce przekwalifikować się na pracownika Full-Stack Developer. Wskaż kurs, który powinien wybrać, aby było to możliwe

Który z wymienionych sposobów może przyczynić się do optymalizacji kodu źródłowego?

W przypadku przedstawionego fragmentu kodu Java, wyjątek zostanie zgłoszony, gdy wartość zmiennej index wyniesie:

try { int[] liczby = {1, 2, 3, 4, 5, 6}; System.out.println(liczby[index]); } catch (Exception e) { System.out.println("wystąpił błąd."); }

Co to jest REST API?

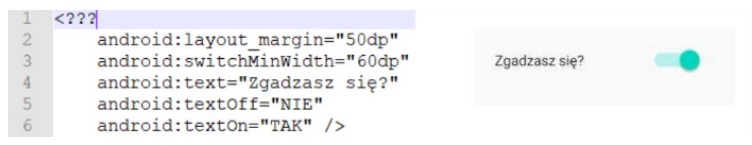

Jaką nazwę kontrolki powinno się umieścić w początkowej linii kodu, w miejscu <???, aby została ona wyświetlona w podany sposób?

Wartości składowych RGB koloru #AA41FF zapisane w systemie szesnastkowym po przekształceniu na system dziesiętny są odpowiednio

Który z podanych terminów najlepiej odnosi się do składnika statycznego w klasie?

Aplikacje webowe stworzone z użyciem frameworka Angular lub biblioteki React, działające na standardowych portach, można uruchomić na lokalnym serwerze, wpisując w przeglądarkę

Jakie kwestie związane z percepcją są uwzględnione w rekomendacjach standardu WCAG 2.0?

Co to jest framework?

Który z języków programowania jest powszechnie stosowany do tworzenia interfejsów użytkownika przy użyciu XAML?

Jakie cechy powinien posiadać skuteczny negocjator?

Które z wymienionych działań zwiększa bezpieczeństwo transakcji online?

Jakie są kluczowe zasady WCAG 2.0?

Zaprezentowany fragment kodu w języku C# tworzy hasło. Wskaż zdanie PRAWDZIWE dotyczące charakterystyki tego hasła:

var random = new Random(); string pulaZnakow = "abcdefghijklmnopqrstuwxyzABCDEFGHIJKLMNOPQRSTUWXYZ0123456789"; int dlPuli = pulaZnakow.Length - 1; char znak; string wynik = ""; for(int i = 0; i < 8; i++) { znak = pulaZnakow[random.Next(0, dlPuli)]; wynik += znak; }

Który z poniższych przykładów ilustruje deklarację złożonego typu w języku C++?