Pytanie 1

W SQL, aby ustawić klucz główny na polu id w tabeli uczniowie, można użyć polecenia

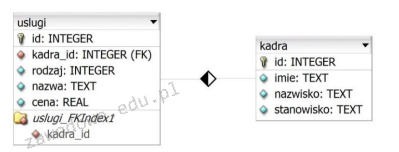

Wynik: 7/40 punktów (17,5%)

Wymagane minimum: 20 punktów (50%)

W SQL, aby ustawić klucz główny na polu id w tabeli uczniowie, można użyć polecenia

W tabeli mieszkańcy zawierającej pola id, imie, nazwisko, ulica, numer, czynsz (wartość całkowita) należy zidentyfikować osoby zamieszkujące ulicę Mickiewicza pod numerami 71, 72, 80, których czynsz jest niższy niż

1000 zł. Jak będzie wyglądać klauzula WHERE w zapytaniu?

Co oznacza zapis w obiekcie w języku JavaScript?

| x = przedmiot.nazwa(); |

O obiekcie zdefiniowanym w języku JavaScript można stwierdzić, że zawiera

| var obiekt1 = { x: 0, y: 0, wsp: functon() { … } } |

W języku JavaScript, aby zmienić wartość atrybutu elementu HTML, po uzyskaniu obiektu za pomocą metody getElementById, należy zastosować

Który z elementów relacyjnej bazy danych, zapisany w języku SQL, może być wykorzystany w zapytaniach modyfikujących kolumny danych udostępnione jako tabela, niezależnie od tego, czy jest stworzony programowo, czy dynamicznie?

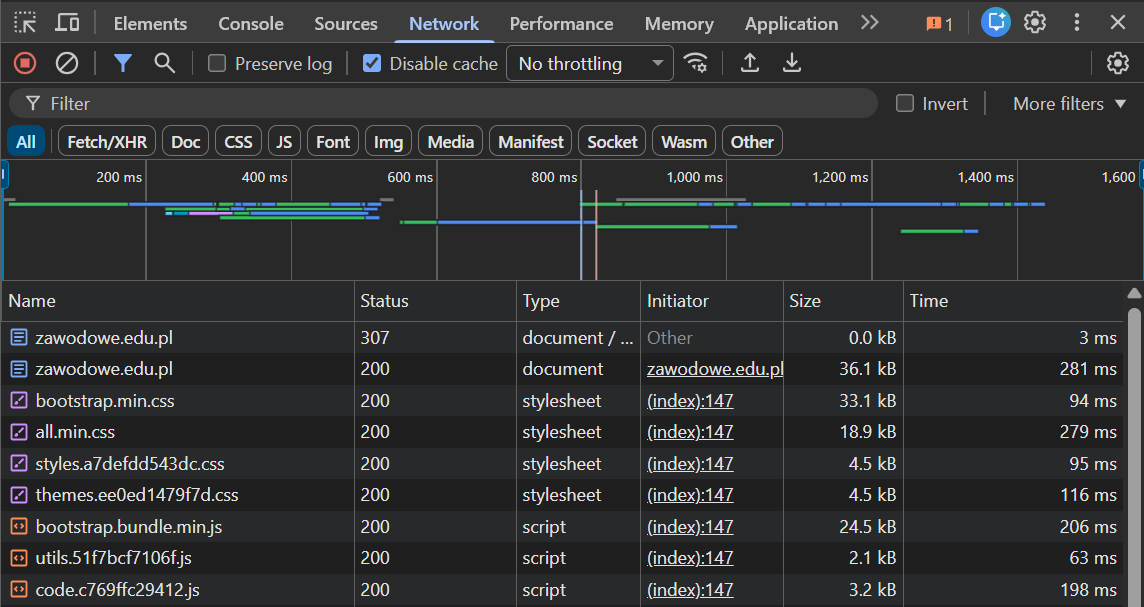

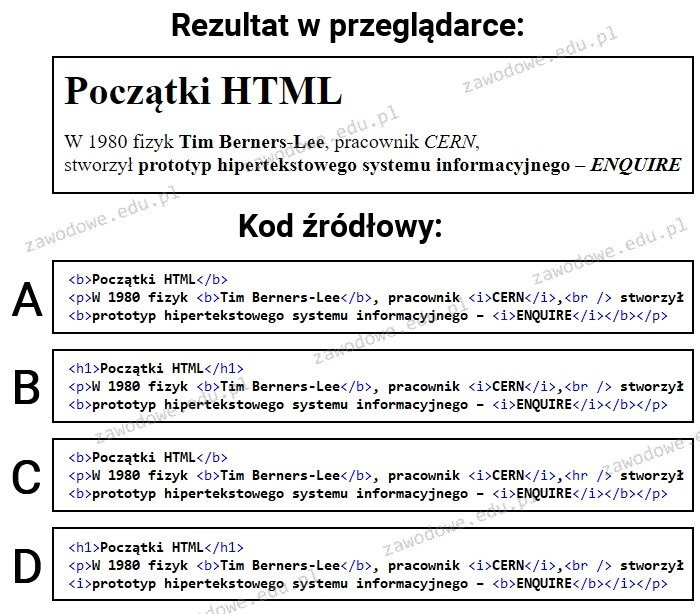

Na ilustracji przedstawiono

Jakie zagadnienie powinno być uwzględnione w dokumentacji użytkownika aplikacji?

Semantyczny znacznik sekcji języka HTML 5 przeznaczony do umieszczenia stopki strony WWW to

Tabele Osoby i Adresy są połączone relacją jeden do wielu. Które zapytanie SQL należy wykonać, aby korzystając z tej relacji, prawidłowo wyświetlić nazwiska oraz przyporządkowane im miasta?

Która z zasad walidacji stron internetowych jest niepoprawna?

W CSS, stosowanie poniższego kodu na stronie z kilkoma akapitami, gdzie każdy składa się z kilku linijek, spowoduje, że

| p::first-line { font-size: 150%; } |

Tabela o nazwie naprawy zawiera kolumny: klient, czyNaprawione. Jakie polecenie należy użyć, aby wykasować rekordy, w których pole czyNaprawione ma wartość prawdziwą?

Wskaż, jaki błąd walidacyjny zawiera przedstawiony fragment kodu w języku HTML 5.

<h6>CSS</h6> <p>Kaskadowe arkusze stylów (<b>ang. <i>Cascading Style Sheets</b></i>)<br>to język służący ...</p>

W MS SQL Server predefiniowana rola o nazwie dbcreator umożliwia użytkownikowi

Wskaż polecenie SQL, które dodaje kolumnę miesiacSiewu do już istniejącej tabeli rośliny

Ustalenie w języku CSS wartości background-attachment: scroll oznacza, że

W języku JavaScript funkcja getElementById odnosi się do

Według zasad walidacji HTML5, właściwym zapisem dla znacznika hr jest

Jakiego elementu w języku HTML brakuje, aby walidator HTML zgłosił ostrzeżenie lub błąd?

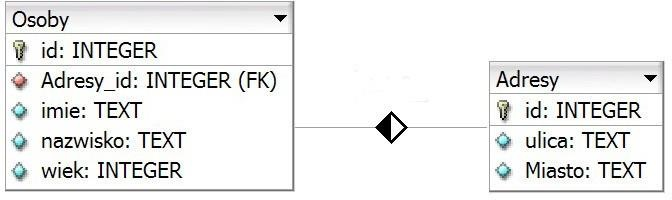

Jakie zapytanie SQL będzie odpowiednie do odnalezienia w podanej tabeli tylko imion oraz nazwisk pacjentów, którzy przyszli na świat przed rokiem 2002?

Aby uzyskać rezultaty działania skryptu napisanego w języku PHP, który jest częścią strony WWW, musi on być

Jakie wyrażenie należy umieścić w miejsce ??? w pętli napisanej w języku C++, aby na ekranie zostały wyświetlone wyłącznie elementy tablicy tab?

| int tab[6]; for (int i = 0; ???; i++) cout << tab[i]; |

Jaką kompetencję społeczną możemy przypisać osobie, która potrafi wyrażać swoje zdanie oraz argumentować swoje racje, nie naruszając przy tym granic własnych i innych ludzi?

var obj1 = { czescUlamkowa: 10, czescCalkowita: 20, oblicz: function) {...} } Kod przedstawiony powyżej jest zapisany w języku JavaScript. W podanej definicji obiektu, metodą jest element o nazwie

Zapis CSS w postaci: ```ul{ list-style-image:url('rys.gif');}``` spowoduje, że na stronie internetowej

Aby sformatować wszystkie obrazy w akapicie przy użyciu stylów CSS, należy zastosować selektor

Który z poniższych sposobów wyświetlania tekstu nie jest określony w języku JavaScript?

Efekt przedstawiony w filmie powinien być zdefiniowany w selektorze

W aplikacji PHP do bazy danych została wysłana kwerenda SELECT przy pomocy funkcji mysqli_query. Jaką funkcję powinien wykorzystać użytkownik, aby ustalić, ile rekordów zostało zwróconych przez zapytanie?

Jaką szerokość zaplanowano dla treści strony, bazując na podanej definicji CSS?

body {

border: 2px;

height: 600px;

width: 560px;

box-sizing: border-box;

margin: 0;

padding: 0;

}W MS SQL Server komenda RESTORE DATABASE jest używana do

Określ złożoność obliczeniową algorytmu naiwnego (zwykłego) poszukiwania minimum w kolekcji liczb?

Utworzono bazę danych z tabelą mieszkancy, która zawiera pola: nazwisko, imie, miasto. Następnie zrealizowano poniższe zapytanie do bazy: ```SELECT nazwisko, imie FROM mieszkancy WHERE miasto='Poznań' UNION ALL SELECT nazwisko, imie FROM mieszkancy WHERE miasto='Kraków';``` Wskaź, które zapytanie zwróci te same dane.

Na podstawie relacji przedstawionej na ilustracji, można stwierdzić, że jest to relacja

Które z poniższych poleceń przywróci funkcjonalność uszkodzonej tabeli w SQL?

Podstawowym celem korzystania z edytora WYSIWYG jest

Strona internetowa została stworzona w języku XHTML. Który z poniższych kodów reprezentuje realizację zaprezentowanego fragmentu strony, jeśli nie zdefiniowano żadnych stylów CSS?

Po zrealizowaniu polecenia użytkownik Jacek będzie miał możliwość

GRANT SELECT, INSERT ON baza1.mojaTabela TO 'Jacek'@'localhost';

W MSSQL Server rola dbcreator, która jest predefiniowana, umożliwia użytkownikowi