Pytanie 1

Jakim procesem jest nieodwracalne usunięcie możliwości odzyskania danych z hard dysku?

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Jakim procesem jest nieodwracalne usunięcie możliwości odzyskania danych z hard dysku?

Aby zdalnie i jednocześnie bezpiecznie zarządzać systemem Linux, należy zastosować protokół

Wskaź zestaw do diagnostyki logicznych układów elektronicznych umiejscowionych na płycie głównej komputera, który nie reaguje na próby uruchomienia zasilania?

Jakie będą wydatki na zakup kabla UTP kat.5e potrzebnego do stworzenia sieci komputerowej składającej się z 6 stanowisk, przy średniej odległości każdego stanowiska od przełącznika równiej 9m? Należy doliczyć m zapasu dla każdej linii kablowej, a cena za metr kabla wynosi 1,50 zł?

Jakiemu zapisowi w systemie heksadecymalnym odpowiada binarny zapis adresu komórki pamięci 0111 1100 1111 0110?

Które urządzenie może zostać wykorzystane do rutowania ruchu sieciowego między sieciami VLAN?

Program iftop działający w systemie Linux ma na celu

W procedurze Power-On Self-Test w pierwszej kolejności wykonywane jest sprawdzanie

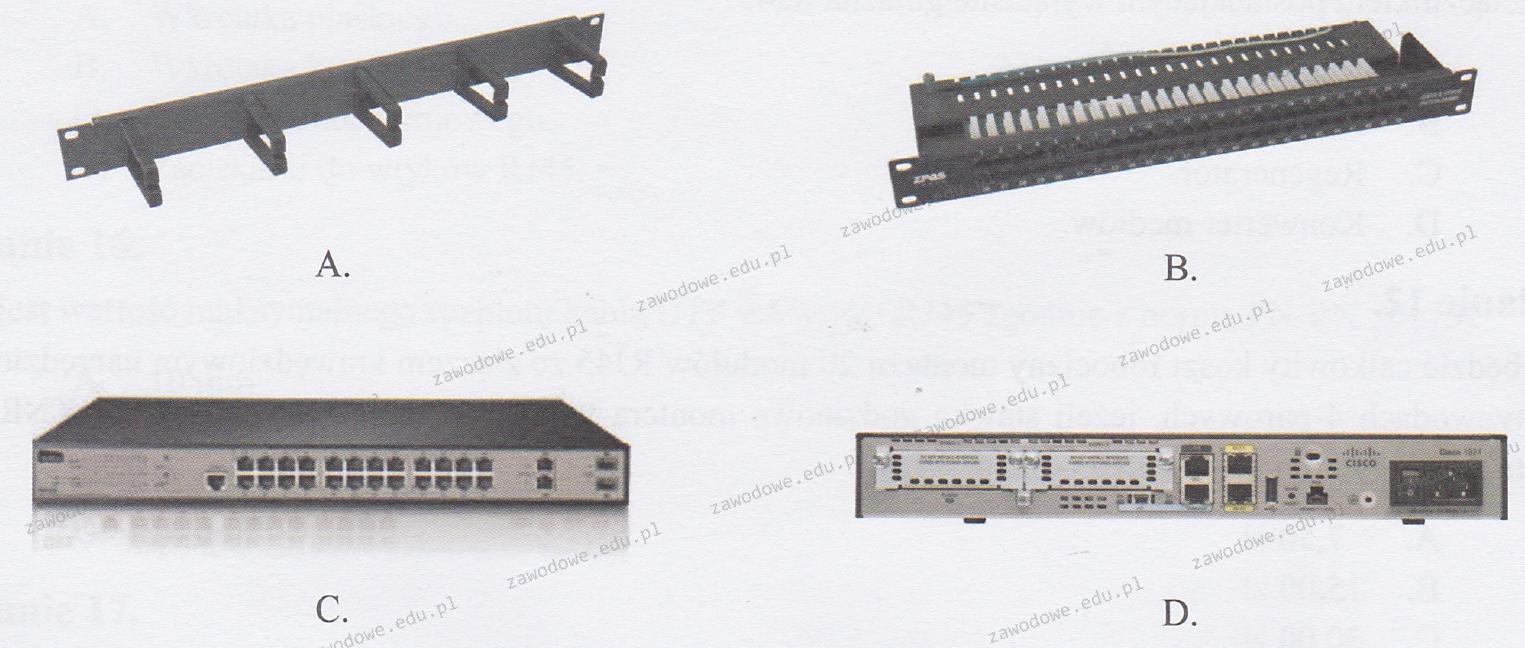

Na którym obrazku przedstawiono panel krosowniczy?

Brak odpowiedzi na to pytanie.

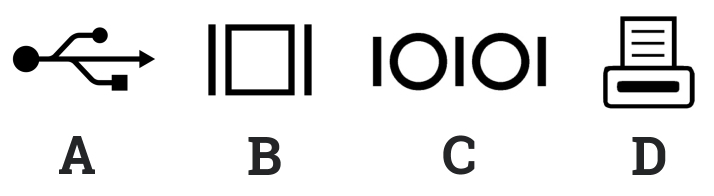

Wskaż ilustrację ilustrującą symbol stosowany do oznaczania portu równoległego LPT?

Brak odpowiedzi na to pytanie.

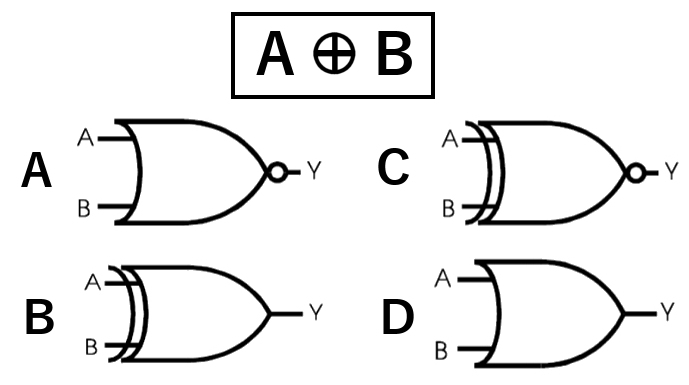

Jaką bramkę logiczną reprezentuje to wyrażenie?

Brak odpowiedzi na to pytanie.

Atak DDoS (z ang. Distributed Denial of Service) na serwer może spowodować

Brak odpowiedzi na to pytanie.

Topologia fizyczna, w której każdy węzeł łączy się z wszystkimi innymi węzłami, to topologia

Brak odpowiedzi na to pytanie.

Polecenie uname -s w systemie Linux służy do identyfikacji

Brak odpowiedzi na to pytanie.

Aby zweryfikować poprawność przebiegów oraz wartości napięć w układzie urządzenia elektronicznego, można zastosować

Brak odpowiedzi na to pytanie.

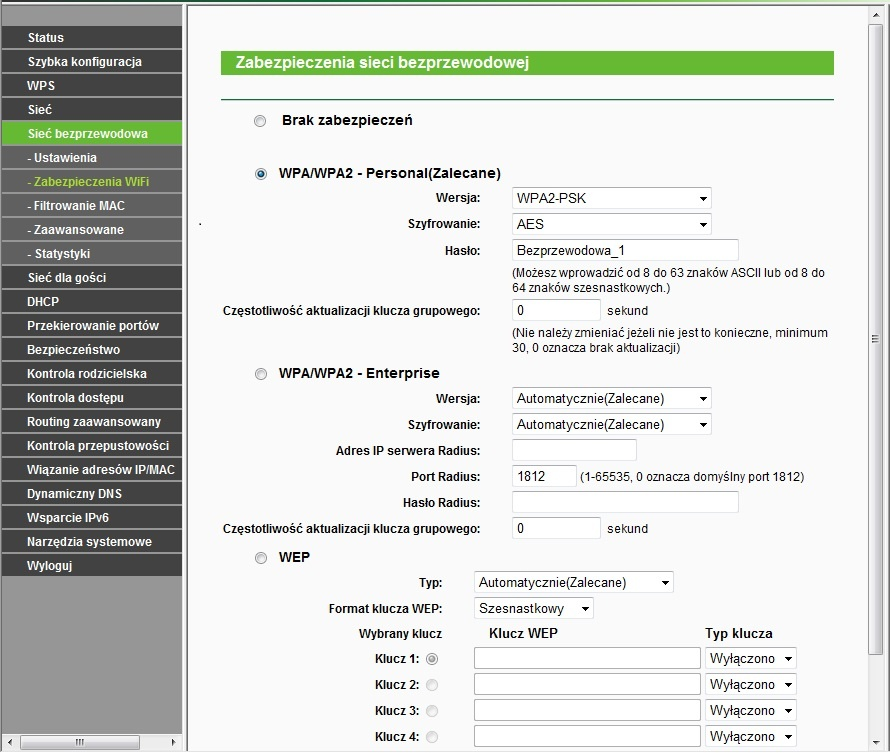

Na ilustracji przedstawiono konfigurację dostępu do sieci bezprzewodowej, która dotyczy

Brak odpowiedzi na to pytanie.

Użytkownik laptopa z systemem Windows 7 widzi dostępne sieci Wi-Fi przedstawione na rysunku. Przy konfiguracji połączenia z siecią Z1 musi określić dla tej sieci

Brak odpowiedzi na to pytanie.

Funkcję S.M.A.R.T. w twardym dysku, która jest odpowiedzialna za nadzorowanie i wczesne ostrzeganie o możliwych awariach, można uruchomić poprzez

Brak odpowiedzi na to pytanie.

Jakie urządzenie aktywne pozwoli na podłączenie do sieci lokalnej za pomocą kabla UTP 15 komputerów, drukarki sieciowej oraz rutera?

Brak odpowiedzi na to pytanie.

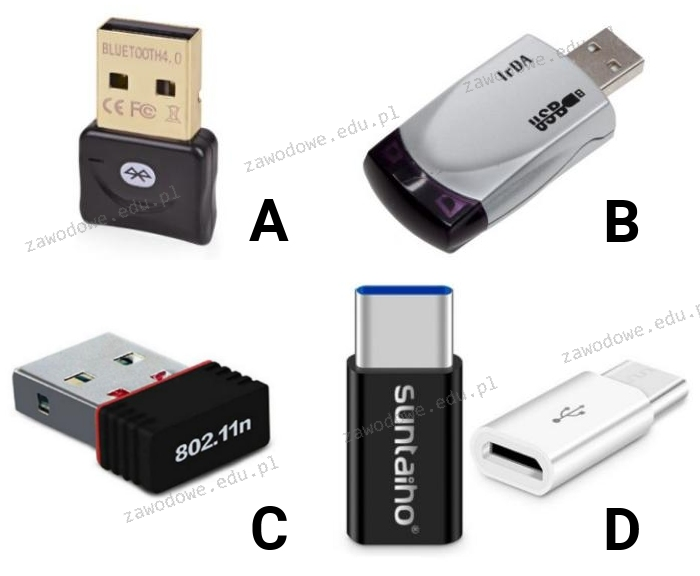

Jakie urządzenie powinno być użyte do podłączenia urządzenia peryferyjnego, które posiada bezprzewodowy interfejs do komunikacji wykorzystujący fale świetlne w podczerwieni, z laptopem, który nie jest w niego wyposażony, ale dysponuje interfejsem USB?

Brak odpowiedzi na to pytanie.

W jakiej topologii fizycznej sieci każde urządzenie w sieci posiada dokładnie dwa połączenia, jedno z każdym z sąsiadów, a dane są przesyłane z jednego komputera do drugiego w formie pętli?

Brak odpowiedzi na to pytanie.

Który z wymienionych interfejsów stanowi port równoległy?

Brak odpowiedzi na to pytanie.

W czterech różnych sklepach dostępny jest ten sam komputer w odmiennych cenach. Gdzie można go kupić najtaniej?

| Sklep | Cena netto | Podatek | Informacje dodatkowe |

|---|---|---|---|

| A. | 1500 zł | 23% | Rabat 5% |

| B. | 1600 zł | 23% | Rabat 15% |

| C. | 1650 zł | 23% | Rabat 20% |

| D. | 1800 zł | 23% | Rabat 25 % |

Brak odpowiedzi na to pytanie.

Jakie elementy łączy okablowanie pionowe w sieci LAN?

Brak odpowiedzi na to pytanie.

W którym typie macierzy, wszystkie fizyczne dyski są postrzegane jako jeden dysk logiczny?

Brak odpowiedzi na to pytanie.

Pierwszym krokiem, który należy podjąć, aby chronić ruter przed nieautoryzowanym dostępem do jego panelu administracyjnego, jest

Brak odpowiedzi na to pytanie.

W systemie Linux, jak można znaleźć wszystkie pliki z rozszerzeniem txt, które znajdują się w katalogu /home/user i rozpoczynają się na literę a, b lub c?

Brak odpowiedzi na to pytanie.

Komputery K1, K2, K3, K4 są podłączone do interfejsów przełącznika, które są przypisane do VLAN-ów wymienionych w tabeli. Które z tych komputerów mają możliwość komunikacji ze sobą?

| Nazwa komputera | Adres IP | Nazwa interfejsu | VLAN |

| K1 | 10.10.10.1/24 | F1 | VLAN 10 |

| K2 | 10.10.10.2/24 | F2 | VLAN 11 |

| K3 | 10.10.10.3/24 | F3 | VLAN 10 |

| K4 | 10.10.11.4/24 | F4 | VLAN 11 |

Brak odpowiedzi na to pytanie.

PoE to norma

Brak odpowiedzi na to pytanie.

Jaką minimalną ilość pamięci RAM musi mieć komputer, aby móc uruchomić 64-bitowy system operacyjny Windows 7 w trybie graficznym?

Brak odpowiedzi na to pytanie.

DB-25 służy jako złącze

Brak odpowiedzi na to pytanie.

Do pomiaru wartości mocy pobieranej przez zestaw komputerowy służy

Brak odpowiedzi na to pytanie.

Gniazdo LGA umieszczone na płycie głównej komputera stacjonarnego pozwala na zamontowanie procesora

Brak odpowiedzi na to pytanie.

W jednostce ALU do akumulatora została zapisana liczba dziesiętna 240. Jak wygląda jej reprezentacja w systemie binarnym?

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

Aby zminimalizować wpływ zakłóceń elektromagnetycznych na przesyłany sygnał w tworzonej sieci komputerowej, jakie rozwiązanie należy zastosować?

Brak odpowiedzi na to pytanie.

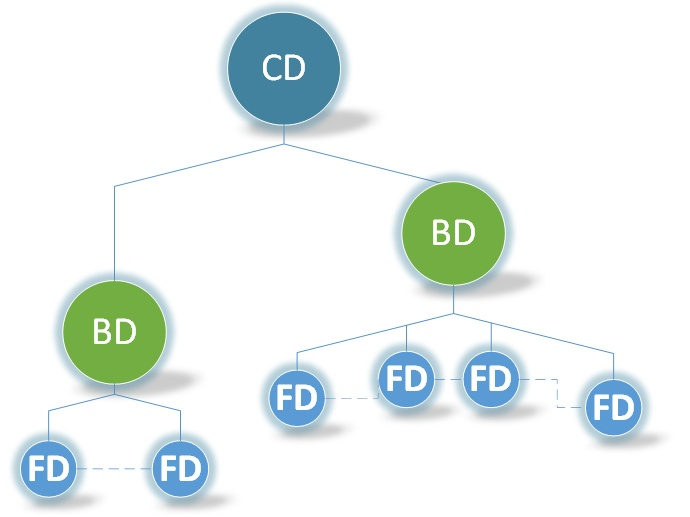

Przedstawiony schemat sieci kampusowej zawiera

Brak odpowiedzi na to pytanie.

Jakiego działania nie wykonują serwery plików?

Brak odpowiedzi na to pytanie.

Do wykonania końcówek kabla UTP wykorzystuje się wtyczkę

Brak odpowiedzi na to pytanie.

Symbol umieszczony na obudowie komputera stacjonarnego wskazuje na ostrzeżenie dotyczące

Brak odpowiedzi na to pytanie.