Pytanie 1

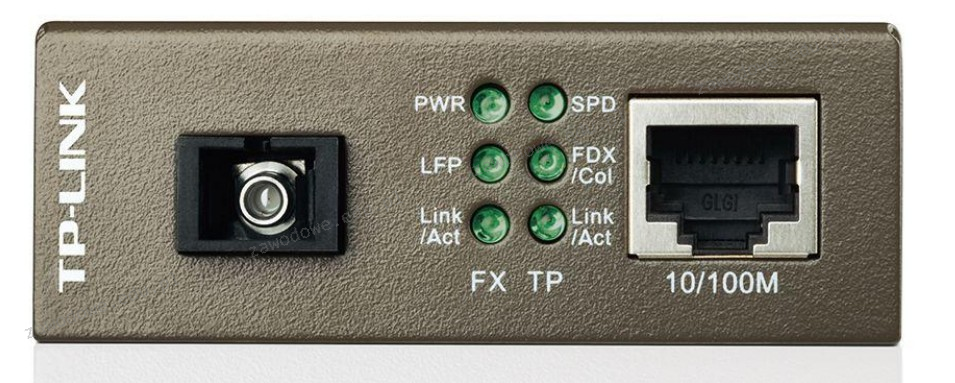

Urządzenie pokazane na grafice służy do

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Urządzenie pokazane na grafice służy do

Aby umożliwić jedynie wybranym urządzeniom dostęp do sieci WiFi, konieczne jest w punkcie dostępowym

Na podstawie oznaczenia pamięci DDR3 PC3-16000 można stwierdzić, że pamięć ta

Aby komputery mogły udostępniać swoje zasoby w sieci, muszą mieć przypisane różne

Po dokonaniu eksportu klucza HKCU powstanie kopia rejestru zawierająca dane dotyczące ustawień

Menedżer urządzeń w systemie Windows pozwala na wykrycie

Jakie urządzenie sieciowe funkcjonuje w warstwie fizycznej modelu ISO/OSI, transmitując sygnał z jednego portu do wszystkich pozostałych portów?

Jaką czynność konserwacyjną należy wykonywać przy użytkowaniu skanera płaskiego?

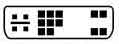

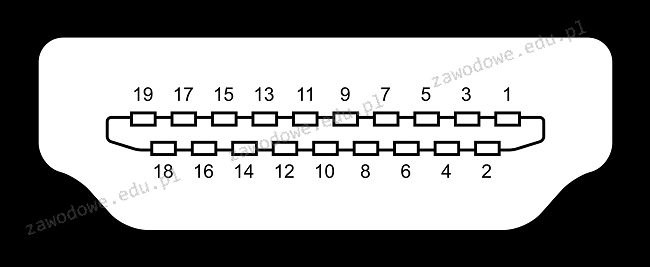

Na przedstawionym rysunku zaprezentowane jest złącze

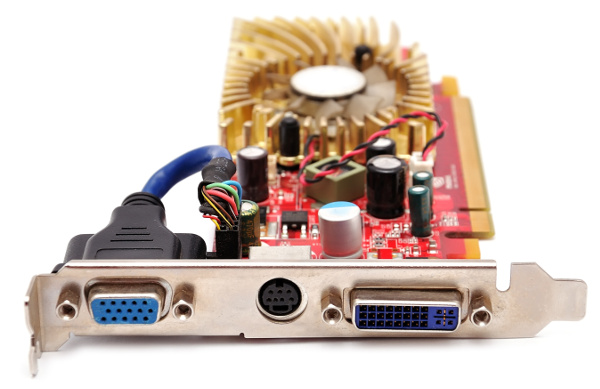

W jakim urządzeniu elektronicznym znajduje się układ RAMDAC?

Na przedstawionej fotografii karta graficzna ma widoczne złącza

W którym programie należy zmodyfikować ustawienia, aby użytkownik komputera mógł wybrać z menu i uruchomić jeden z kilku systemów operacyjnych zainstalowanych na jego komputerze?

Program do odzyskiwania danych, stosowany w warunkach domowych, umożliwia przywrócenie danych z dysku twardego w sytuacji

Aby w systemie Windows ustawić właściwości wszystkich zainstalowanych urządzeń lub wyświetlić ich listę, należy użyć narzędzia

W systemie Windows, z jakiego polecenia można skorzystać, aby sprawdzić bieżące połączenia sieciowe i ich statystyki?

Która z poniższych informacji odnosi się do profilu tymczasowego użytkownika?

Wskaź zestaw do diagnostyki logicznych układów elektronicznych umiejscowionych na płycie głównej komputera, który nie reaguje na próby uruchomienia zasilania?

Które urządzenie poprawi zasięg sieci bezprzewodowej?

Po przeprowadzeniu eksportu klucza HKCR zostanie utworzona kopia rejestru, zawierająca dane dotyczące konfiguracji

Diody LED RGB pełnią funkcję źródła światła w skanerach

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Zastosowanie symulacji stanów logicznych w obwodach cyfrowych pozwala na

Jakie urządzenie jest używane do łączenia lokalnej sieci bezprzewodowej z siecią kablową?

Który z poniższych protokołów jest wykorzystywany do uzyskiwania dynamicznych adresów IP?

Zgodnie z normą EIA/TIA T568B, żyły pary odbiorczej w skrętce są pokryte izolatorem w kolorze

Zilustrowany na obrazku interfejs to

Jakie polecenie należy wydać, aby skonfigurować statyczny routing do sieci 192.168.10.0?

Wykonanie polecenia tar -xf dane.tar w systemie Linux spowoduje

Jakie znaczenie ma termin "wykonanie kopii zapasowej systemu"?

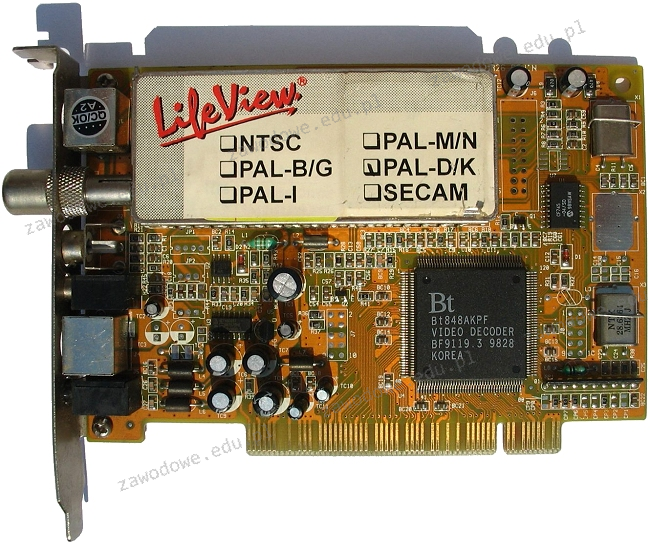

Zainstalowanie w komputerze przedstawionej karty pozwoli na

Który z standardów implementacji sieci Ethernet określa sieć opartą na kablu koncentrycznym, gdzie długość segmentu nie może przekraczać 185 m?

Tryb użytkownika w przełączniku CISCO (User EXEC Mode) umożliwia

Jaka jest prędkość przesyłania danych w standardzie 1000Base-T?

Wykorzystane kasety od drukarek powinny być

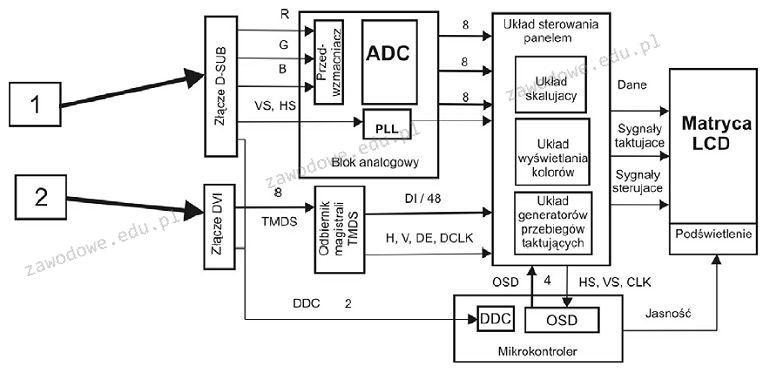

Które z połączeń zaznaczonych strzałkami na diagramie monitora stanowi wejście cyfrowe?

W serwisie komputerowym dokumentem zawierającym informacje o sprzęcie, opis usterki, datę zgłoszenia i dane klienta jest

Aby przeprowadzić rezerwację adresów IP w systemie Windows Server na podstawie fizycznych adresów MAC urządzeń, konieczne jest skonfigurowanie usługi

Protokół ARP (Address Resolution Protocol) pozwala na przypisanie logicznych adresów warstwy sieciowej do rzeczywistych adresów warstwy

Komputer dysponuje adresem IP 192.168.0.1, a jego maska podsieci wynosi 255.255.255.0. Który adres stanowi adres rozgłoszeniowy dla podsieci, do której ten komputer przynależy?

Błąd typu STOP w systemie Windows (Blue Screen), który występuje w momencie, gdy system odwołuje się do niepoprawnych danych w pamięci RAM, to