Pytanie 1

Aby zabezpieczyć komputery w lokalnej sieci przed nieautoryzowanym dostępem oraz atakami typu DoS, konieczne jest zainstalowanie i skonfigurowanie

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Aby zabezpieczyć komputery w lokalnej sieci przed nieautoryzowanym dostępem oraz atakami typu DoS, konieczne jest zainstalowanie i skonfigurowanie

Jakie urządzenie można kontrolować pod kątem parametrów za pomocą S.M.A.R.T.?

Jakie urządzenie jest przedstawione na rysunku?

W laserowej drukarce do utrwalania wydruku na papierze stosuje się

Jakie polecenie w systemie Linux pozwala na dodanie istniejącego użytkownika nowak do grupy technikum?

Cookie to plik

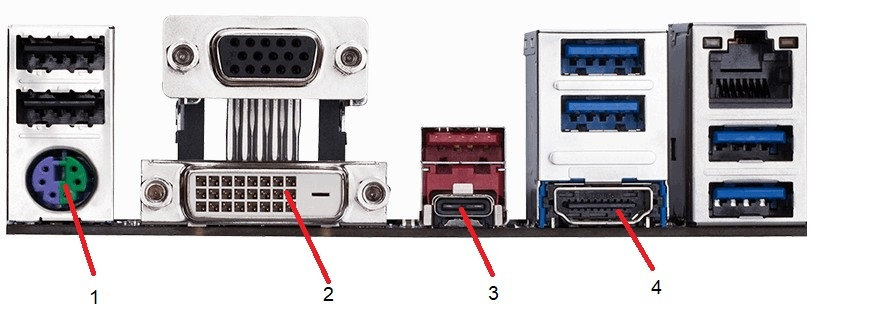

Urządzenie peryferyjne z interfejsem Mini-DIN podłącza się do gniazda oznaczonego na ilustracji

Jak należy postąpić z wiadomością e-mail od nieznanej osoby, która zawiera podejrzany załącznik?

Po przeprowadzeniu diagnostyki komputerowej ustalono, że temperatura pracy karty graficznej z wyjściami HDMI oraz D-SUB, zainstalowanej w gnieździe PCI Express komputera stacjonarnego, wynosi 87°C. W związku z tym, serwisant powinien

Plik ma rozmiar 2 KiB. Jest to

Jeden długi oraz dwa krótkie sygnały dźwiękowe BIOS POST od firm AMI i AWARD wskazują na wystąpienie błędu

Jakie urządzenie umożliwia zwiększenie zasięgu sieci bezprzewodowej?

Który z poniższych interfejsów komputerowych stosuje transmisję równoległą do przesyłania danych?

Jakie narzędzie jest używane do zarządzania alokacjami dyskowymi w systemach Windows 7 i Windows 8?

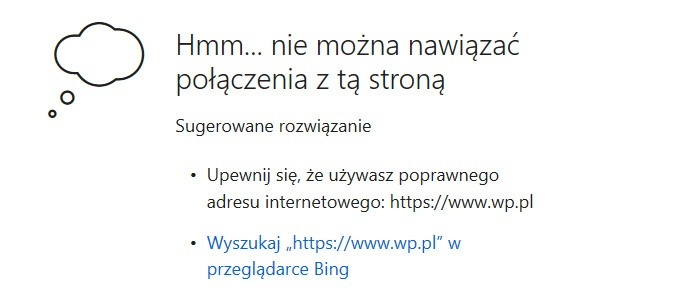

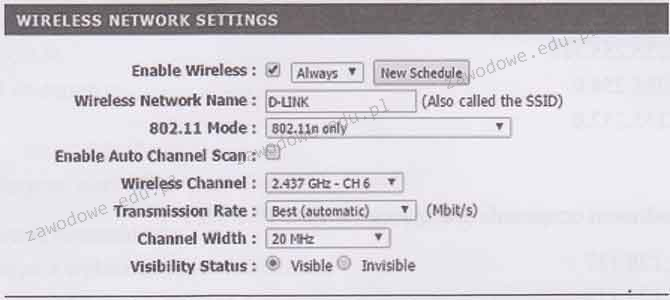

Informacja zawarta na ilustracji może wskazywać na

Jaką liczbę bitów posiada adres logiczny IPv6?

Które z poniższych twierdzeń na temat protokołu DHCP jest poprawne?

Jakie rozszerzenia mają pliki instalacyjne systemu operacyjnego Linux?

Jakie jest główne zadanie systemu DNS w sieci komputerowej?

W którym z rejestrów wewnętrznych procesora są przechowywane dodatkowe informacje o wyniku realizowanej operacji?

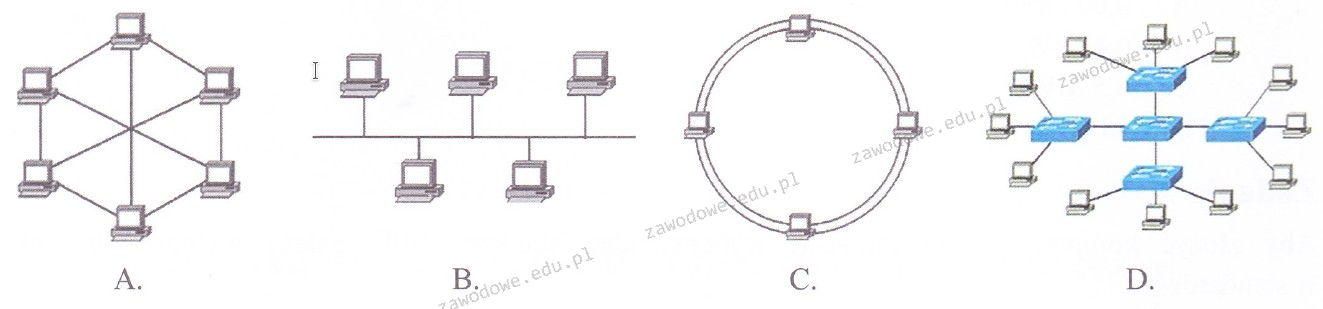

Na którym z przedstawionych rysunków ukazano topologię sieci typu magistrala?

Która z licencji pozwala każdemu użytkownikowi na wykorzystywanie programu bez ograniczeń związanych z prawami autorskimi?

Które medium transmisyjne umożliwia izolację galwaniczną pomiędzy systemami przesyłu danych?

Jakie wbudowane narzędzie w systemie Windows służy do identyfikowania problemów związanych z animacjami w grach oraz odtwarzaniem filmów?

Organizacja zajmująca się międzynarodową normalizacją, która stworzyła 7-warstwowy Model Referencyjny Połączonych Systemów Otwartych, to

Jakie oznaczenie odnosi się do normy dotyczącej okablowania strukturalnego?

Wszystkie ustawienia użytkowników komputera są przechowywane w gałęzi rejestru oznaczonej akronimem

Aby umożliwić transfer danych między siecią w pracowni a siecią ogólnoszkolną o innej adresacji IP, należy zastosować

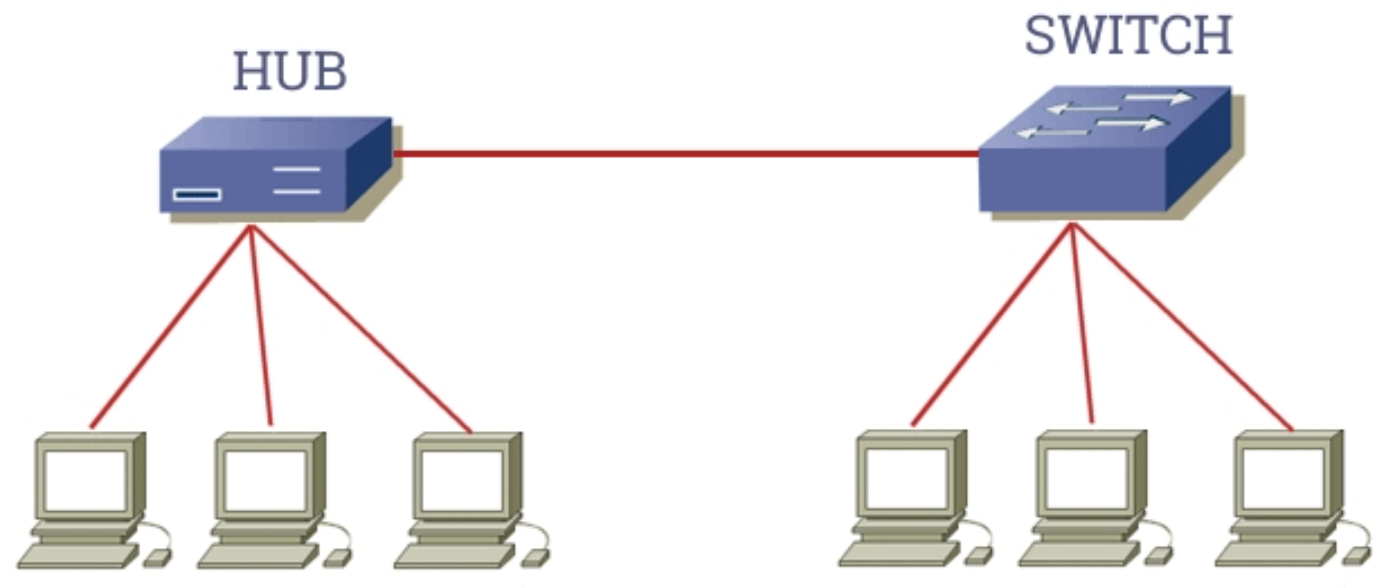

Ile domen kolizyjnych występuje w sieci pokazanej na rysunku?

Urządzenie funkcjonujące w warstwie łącza danych, które umożliwia połączenie segmentów sieci o różnych architekturach, to

Który z parametrów w ustawieniach punktu dostępowego działa jako login używany podczas próby połączenia z punktem dostępowym w sieci bezprzewodowej?

Dysk twardy IDE wewnętrzny jest zasilany przez połączenie typu

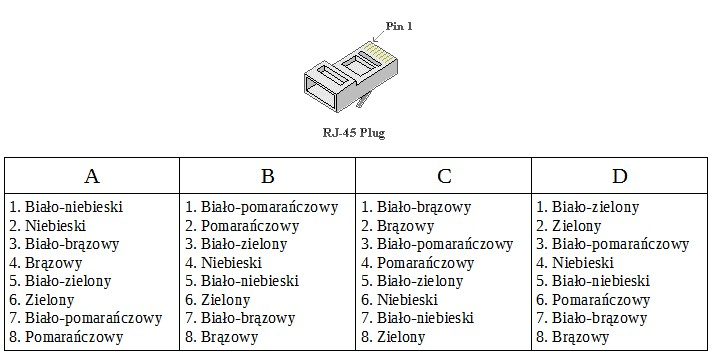

Jakie jest usytuowanie przewodów w złączu RJ45 według schematu T568A?

Po wykonaniu podanego skryptu

| echo off |

| echo ola.txt >> ala.txt |

| pause |

Ataki mające na celu zakłócenie funkcjonowania aplikacji oraz procesów działających w urządzeniu sieciowym określane są jako ataki typu

ARP (Adress Resolution Protocol) jest protokołem, który umożliwia przekształcenie adresu IP na

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Polecenie tar w systemie Linux służy do

Jakie urządzenie w sieci lokalnej nie wydziela segmentów sieci komputerowej na kolizyjne domeny?

Które z kont nie jest standardowym w Windows XP?