Pytanie 1

Jaką topologię fizyczną sieci komputerowej przedstawia rysunek?

Wynik: 14/40 punktów (35,0%)

Wymagane minimum: 20 punktów (50%)

Jaką topologię fizyczną sieci komputerowej przedstawia rysunek?

Podczas próby zapisania danych na karcie SD wyświetla się komunikat "usuń ochronę przed zapisem lub użyj innego dysku". Zwykle przyczyną tego komunikatu jest

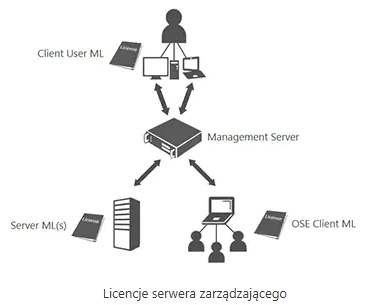

Wskaż model licencjonowania serwera zarządzającego (Management Serwer), oferowanego firmom przez Microsoft, którego schemat przedstawiono na ilustracji.

Spuchnięte kondensatory elektrolityczne w sekcji zasilania monitora LCD mogą spowodować uszkodzenie

Która karta graficzna nie będzie kompatybilna z monitorem, który posiada złącza pokazane na zdjęciu, przy założeniu, że do podłączenia monitora nie użyjemy adaptera?

Po wykonaniu instalacji z domyślnymi parametrami system Windows XP NIE OBSŁUGUJE formatu systemu plików

Aby zatrzymać wykonywanie programu zapisanego w pliku wsadowym Windows do momentu naciśnięcia dowolnego klawisza, należy zastosować komendę

Do wykonania końcówek kabla UTP wykorzystuje się wtyczkę

Jakie narzędzie jest najbardziej odpowiednie do delikatnego zgięcia blachy obudowy komputera oraz przykręcenia śruby montażowej w trudno dostępnej lokalizacji?

Złącze SC powinno być zainstalowane na kablu

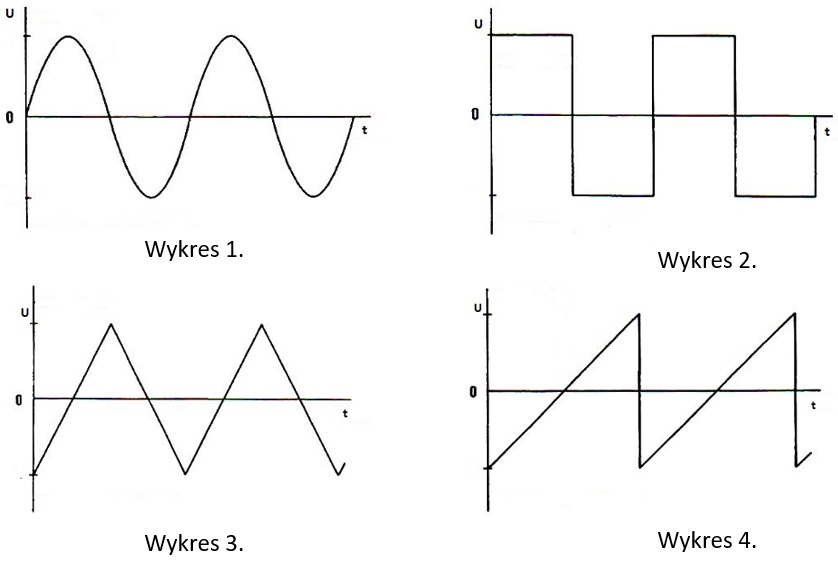

Na którym wykresie przedstawiono przebieg piłokształtny?

Osoba korzystająca z systemu Windows zdecydowała się na przywrócenie systemu do określonego punktu. Które pliki utworzone po tym punkcie NIE zostaną zmienione w wyniku tej operacji?

Jak nazywa się proces dodawania do danych z warstwy aplikacji informacji powiązanych z protokołami funkcjonującymi na różnych poziomach modelu sieciowego?

W systemie Linux program top umożliwia

Określ, jaki jest rezultat wykonania powyższego polecenia.

| netsh advfirewall firewall add rule name="Open" dir=in action=deny protocol=TCP localport=53 |

Która z poniższych informacji odnosi się do profilu tymczasowego użytkownika?

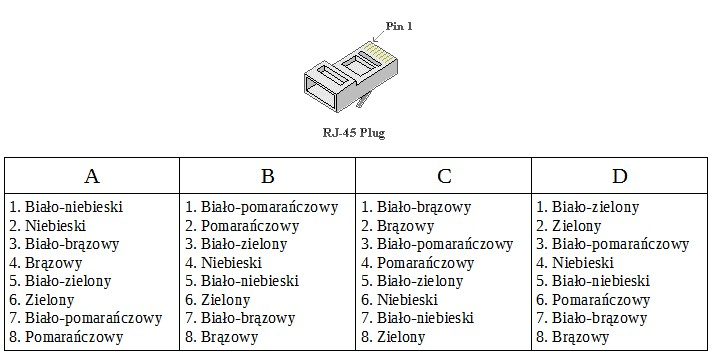

Jakie jest usytuowanie przewodów w złączu RJ45 według schematu T568A?

Podczas realizacji procedury POST na wyświetlaczu ukazuje się komunikat "CMOS Battery State Low". Jakie kroki należy podjąć, aby uniknąć pojawiania się tego komunikatu w przyszłości?

Jakie urządzenie umożliwia zwiększenie zasięgu sieci bezprzewodowej?

Jakie adresy mieszczą się w zakresie klasy C?

Najskuteczniejszym sposobem na ochronę komputera przed wirusami jest zainstalowanie

Jaką liczbę hostów można podłączyć w sieci o adresie 192.168.1.128/29?

Liczba 45(H) przedstawiona w systemie ósemkowym jest równa

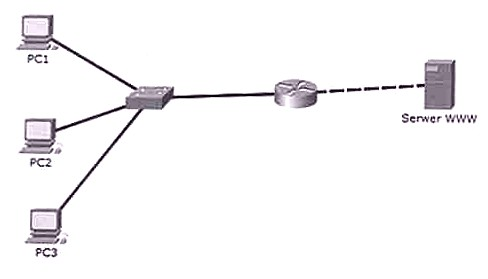

Użytkownicy w sieci lokalnej mogą się komunikować między sobą, lecz nie mają dostępu do serwera WWW. Wynik polecenia ping z komputerów bramy jest pozytywny. Który komponent sieci NIE MOŻE być powodem problemu?

Która lokalizacja umożliwia utworzenie kopii zapasowej dysku systemowego Windows 11?

Jakim materiałem eksploatacyjnym posługuje się kolorowa drukarka laserowa?

Którym poleceniem można skonfigurować uprawnienia do zasobów sieciowych w systemie Windows?

Aby w systemie Windows Professional ustawić czas pracy drukarki oraz uprawnienia drukowania, należy skonfigurować

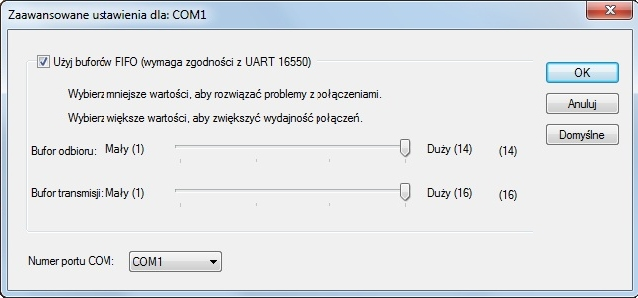

Ustawienia przedstawione na ilustracji odnoszą się do

W celu konserwacji elementów z łożyskami oraz ślizgami w urządzeniach peryferyjnych wykorzystuje się

Moc zasilacza wynosi 450 W, co oznacza, że

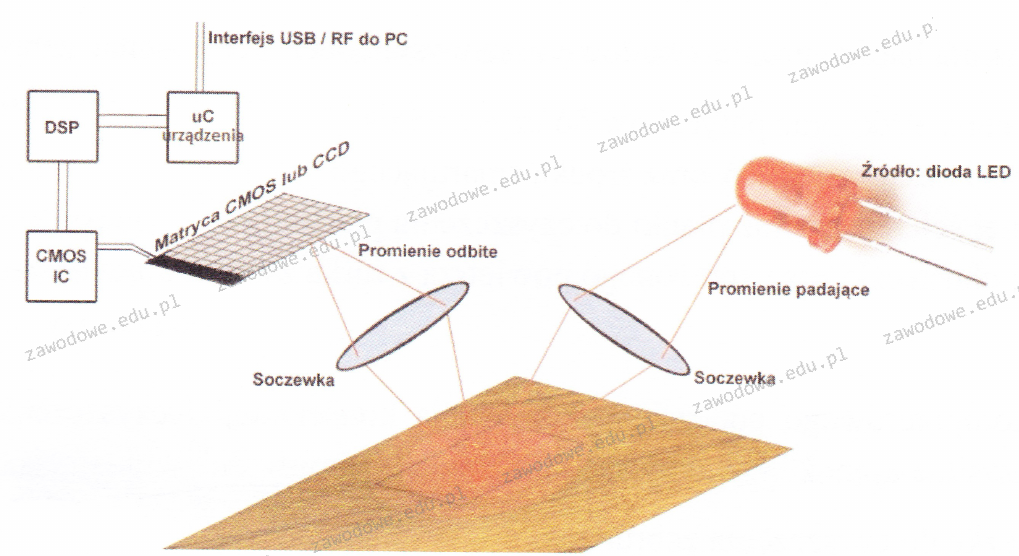

Zilustrowany schemat przedstawia zasadę funkcjonowania

Na zdjęciu widać

Aktualizacja systemów operacyjnych to proces, którego głównym zadaniem jest

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

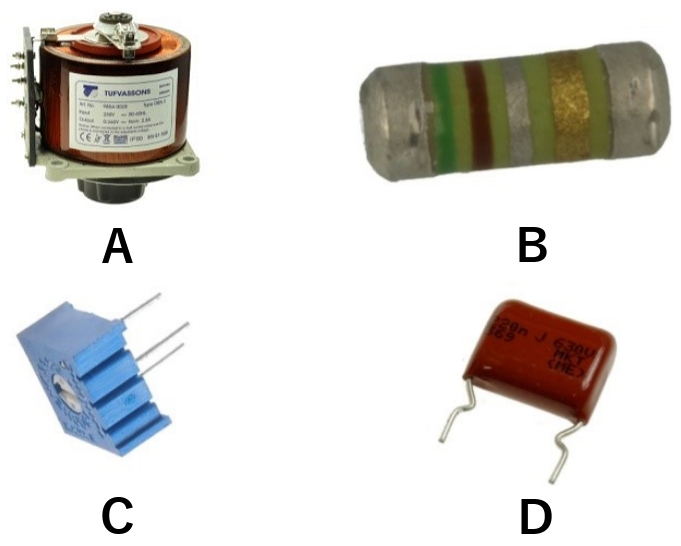

Wskaż ilustrację przedstawiającą kondensator stały?

Podstawowym celem użycia przełącznika /renew w poleceniu ipconfig w systemie Windows jest

W systemie Linux plik messages zawiera

Wynikiem mnożenia dwóch liczb binarnych 11100110 oraz 00011110 jest liczba

Który z protokołów zapewnia bezpieczne połączenie między klientem a witryną internetową banku, zachowując prywatność użytkownika?