Pytanie 1

Na zdjęciu widnieje

Wynik: 6/40 punktów (15,0%)

Wymagane minimum: 20 punktów (50%)

Na zdjęciu widnieje

IMAP to protokół

Podczas pracy wskaźnik przewodowej myszy optycznej nie reaguje na przesuwanie urządzenia po padzie, dopiero po odpowiednim ułożeniu myszy kursor zaczyna zmieniać położenie. Objawy te wskazują na uszkodzenie

W systemie Windows zastosowanie zaprezentowanego polecenia spowoduje chwilową modyfikację koloru

Microsoft Windows [Version 10.0.14393] (c) 2016 Microsoft Corporation. Wszelkie prawa zastrzeżone. C:\Users\ak>color 1

Jakiego narzędzia należy użyć do zakończenia końcówek kabla UTP w module keystone z złączami typu 110?

Jakie zagrożenia eliminują programy antyspyware?

Jakie polecenie w systemie Linux umożliwia wyświetlenie identyfikatora użytkownika?

Wskaż najkorzystniejszą trasę sumaryczną dla podsieci IPv4?

| 10.10.168.0/23 |

| 10.10.170.0/23 |

| 10.10.172.0/23 |

| 10.10.174.0/24 |

Kluczowe znaczenie przy tworzeniu stacji roboczej dla wielu wirtualnych maszyn ma

Wartość liczby 1100112 zapisanej w systemie dziesiętnym wynosi

Brak odpowiedzi na to pytanie.

Na ilustracji zobrazowano

Brak odpowiedzi na to pytanie.

Który z podanych adresów IP należy do klasy A?

Brak odpowiedzi na to pytanie.

Lista sprzętu kompatybilnego z systemem operacyjnym Windows, publikowana przez firmę Microsoft to

Brak odpowiedzi na to pytanie.

Dana jest sieć o adresie 172.16.0.0/16. Które z adresów sieci 172.16.0.0/16 są prawidłowe, jeśli zostaną wydzielone cztery podsieci o masce 18 bitowej?

Brak odpowiedzi na to pytanie.

W systemie Windows, z jakiego polecenia można skorzystać, aby sprawdzić bieżące połączenia sieciowe i ich statystyki?

Brak odpowiedzi na to pytanie.

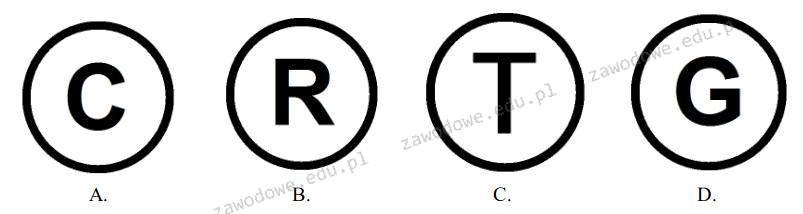

Który symbol wskazuje na zastrzeżenie praw autorskich?

Brak odpowiedzi na to pytanie.

W drukarce laserowej do trwałego utrwalania druku na papierze wykorzystuje się

Brak odpowiedzi na to pytanie.

Jaki protokół stosują komputery, aby informować rutera o przynależności do konkretnej grupy multicastowej?

Brak odpowiedzi na to pytanie.

Aby połączyć projektor multimedialny z komputerem, należy unikać użycia złącza

Brak odpowiedzi na to pytanie.

Aby skonfigurować wolumin RAID 5 na serwerze, wymagane jest minimum

Brak odpowiedzi na to pytanie.

Standard IEEE 802.11b dotyczy typu sieci

Brak odpowiedzi na to pytanie.

Na stabilność obrazu w monitorach CRT istotny wpływ ma

Brak odpowiedzi na to pytanie.

Aby zrealizować usługę zdalnego uruchamiania systemów operacyjnych na komputerach stacjonarnych, należy w Windows Server zainstalować rolę

Brak odpowiedzi na to pytanie.

Jakie urządzenie pozwala na podłączenie drukarki, która nie ma karty sieciowej, do lokalnej sieci komputerowej?

Brak odpowiedzi na to pytanie.

Który z rodzajów rekordów DNS w systemach Windows Server określa alias (inną nazwę) dla rekordu A związanej z kanoniczną (rzeczywistą) nazwą hosta?

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

Na ilustracji zaprezentowano strukturę topologiczną

Brak odpowiedzi na to pytanie.

Tworzenie obrazu dysku ma na celu

Brak odpowiedzi na to pytanie.

Polecenie grep w systemie Linux pozwala na

Brak odpowiedzi na to pytanie.

Wtyczka zaprezentowana na fotografii stanowi element obwodu elektrycznego zasilającego

Brak odpowiedzi na to pytanie.

W systemie operacyjnym pojawił się problem z driverem TWAIN, który może uniemożliwiać prawidłowe funkcjonowanie

Brak odpowiedzi na to pytanie.

Jaką czynność można wykonać podczas konfiguracji przełącznika CISCO w interfejsie CLI, bez przechodzenia do trybu uprzywilejowanego, na poziomie dostępu widocznym w powyższej ramce?

Brak odpowiedzi na to pytanie.

Który z wymienionych adresów należy do klasy C?

Brak odpowiedzi na to pytanie.

W systemach Windows profil użytkownika tymczasowego jest

Brak odpowiedzi na to pytanie.

Aby przetestować w systemie Windows poprawność działania nowo zainstalowanej drukarki, należy

Brak odpowiedzi na to pytanie.

Moduł funkcjonalny, który nie znajduje się w kartach dźwiękowych, to skrót

Brak odpowiedzi na to pytanie.

Jakim materiałem eksploatacyjnym dysponuje ploter solwentowy?

Brak odpowiedzi na to pytanie.

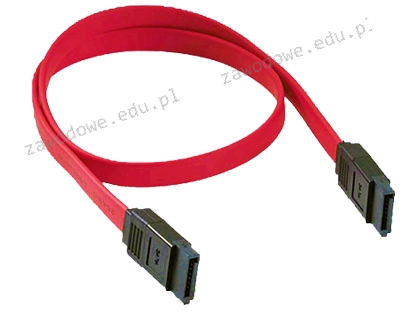

Na ilustracji przedstawiono przewód z wtykami

Brak odpowiedzi na to pytanie.

Zamiana taśmy barwiącej jest związana z eksploatacją drukarki

Brak odpowiedzi na to pytanie.

Jaka wartość dziesiętna została zapisana na jednym bajcie w kodzie znak – moduł: 1 1111111?

Brak odpowiedzi na to pytanie.