Pytanie 1

Instrukcję for można zastąpić inną instrukcją

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Instrukcję for można zastąpić inną instrukcją

W aplikacji internetowej komunikat powinien pojawiać się tylko wtedy, gdy dany użytkownik jest na stronie po raz pierwszy. Którą funkcję PHP należy w tym celu zastosować?

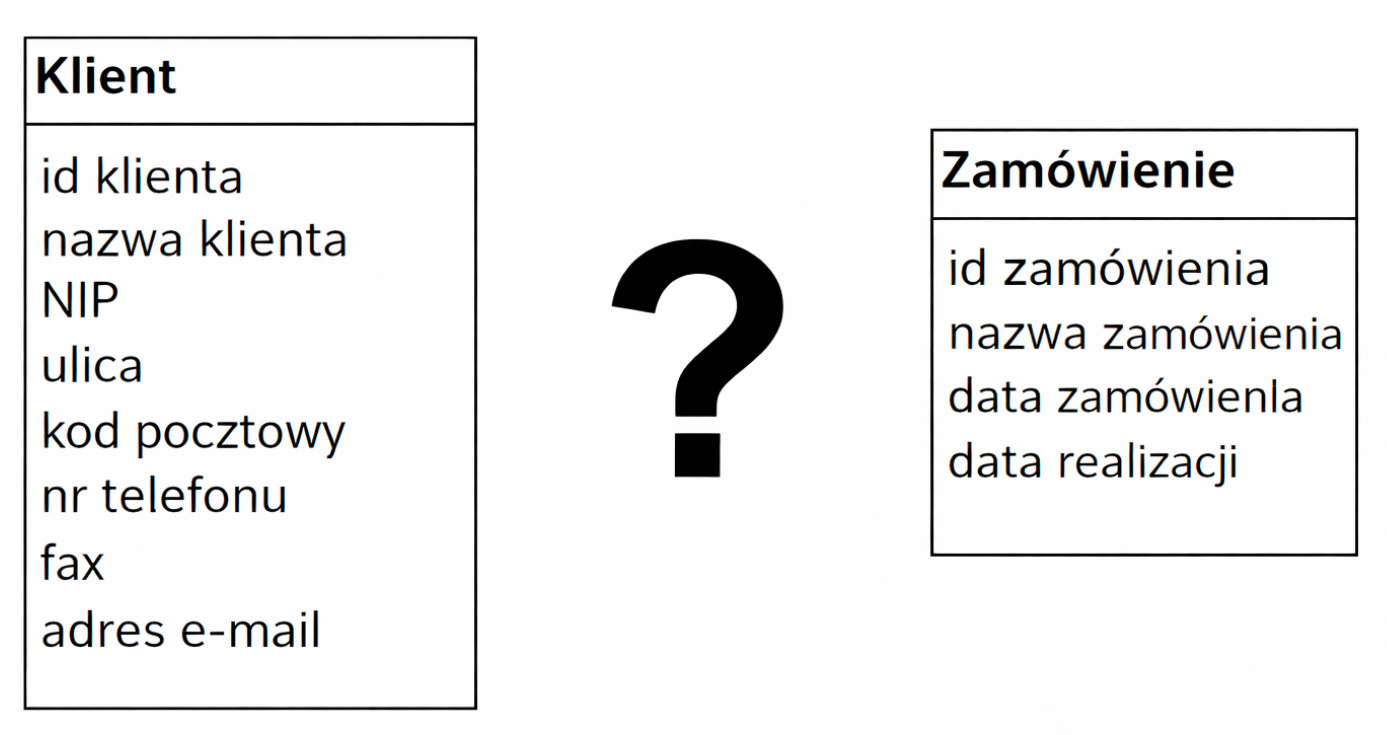

Którą relację w projekcie bazy danych należy ustalić między tabelami widocznymi na ilustracji zakładając, że każdy klient sklepu internetowego dokona przynajmniej dwóch zamówień?

Do uruchomienia systemu CMS Joomla!, dla domyślnej konfiguracji, wymagane jest środowisko

Projektant stworzył logo dla witryny internetowej. Jest to czarny symbol na przezroczystym tle. Aby zachować wszystkie cechy obrazu i umieścić go na stronie, projektant powinien zapisać obraz w formacie

Które z poleceń przyznaje użytkownikowi uczen najniższe uprawnienia w kontekście modyfikacji danych oraz struktury tabeli?

Aby uzyskać dane z tabeli pracownicy dotyczące jedynie osób, które ukończyły 26 lat, należy zastosować zapytanie

W pokazanym fragmencie zapytania w języku SQL, polecenie SELECT ma na celu uzyskanie wyników z komendy SELECT COUNT(wartosc) FROM....?

Zawarte polecenie SQL wykonuje

UPDATE Uczen SET id_klasy = id_klasy + 1;

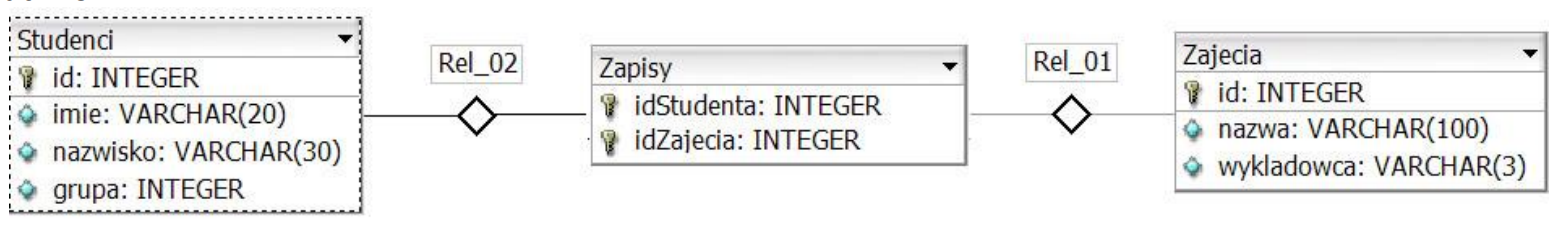

Tabele: Studenci, Zapisy, Zajecia są powiązane relacją. Aby wybrać jedynie nazwiska studentów oraz odpowiadające im idZajecia dla studentów z grupy 15, należy wydać kwerendę

.format1 { … }W CSS określono wspólne style dla pewnej grupy elementów. Użycie takich stylów w kodzie HTML odbywa się za pomocą atrybutu:

Używa się zapytania z klauzulą JOIN, aby

Który z elementów relacyjnej bazy danych, będący kodem w języku SQL, może być użyty w zapytaniach zmieniających kolumny danych przedstawiane w formie tabeli, niezależnie od tego, czy jest tworzony ręcznie, czy też dynamicznie?

Efekt przedstawiony w filmie powinien być zdefiniowany w selektorze

Z którego z pól klasy

class Dane { public $a; private $b; protected $c; }będzie można uzyskać dostęp z zewnątrz przy użyciu obiektu stworzonego jako instancja tej klasy?

Która z wymienionych funkcji sortowania w języku PHP służy do sortowania tablicy asocjacyjnej według kluczy?

W SQL, aby uniemożliwić stworzenie konta przy wykonywaniu kwerendy CREATE USER, gdy konto już istnieje, można zastosować następującą składnię

W bazie danych sklepu internetowego, w tabeli klienci znajdują się m.in. pola całkowite: punkty, liczbaZakupow oraz pole ostatnieZakupy o typie DATE. Klauzula WHERE dla zapytania wybierającego klientów, którzy mają ponad 3000 punktów lub dokonali zakupów więcej niż 100 razy, a ich ostatnie zakupy miały miejsce co najmniej w roku 2022, przyjmuje postać

W zaprezentowanym fragmencie dokumentu HTML ustalono stylowanie CSS dla selektora klasy "menu", aby kolor tła tego elementu był zielony. Które z poniższych określeń stylu CSS odpowiada temu stylowaniu?

<div class="menu"></div>

Przed przystąpieniem do tworzenia kopii zapasowej bazy danych, aby była ona poprawna i zdatna do późniejszego przywrócenia, konieczne jest sprawdzenie

Czym jest relacja w bazach danych?

Jakie mechanizmy są kluczowe dla Systemu Zarządzania Bazą Danych?

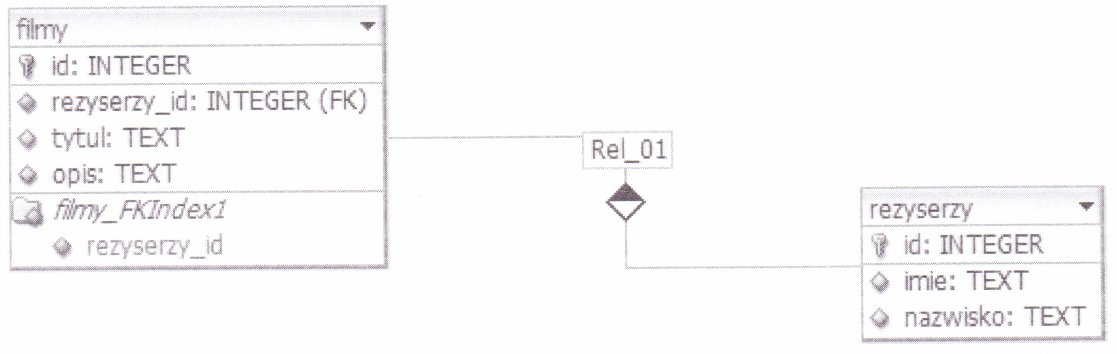

Na ilustracji pokazano relację jeden do wielu. Łączy ona

Aby przedstawić dane w bazach danych, które spełniają określone kryteria, należy stworzyć

W języku PHP do zmiennej a przypisano tekst, w którym wielokrotnie występuje słowo Kowalski. W celu zamiany wszystkich wystąpień słowa Kowalski na słowo Nowak w zmiennej a, należy użyć polecenia

W bazie danych księgarni znajduje się tabela ksiazki, która zawiera pola: id, idAutor, tytul, ileSprzedanych, oraz tabela autorzy z polami: id, imie, nazwisko. Jak można utworzyć raport sprzedanych książek zawierający tytuły oraz nazwiska autorów?

W języku CSS wprowadzono poniższe formatowanie:

p > i { color: blue; }Oznacza to, że tekst w kolorze niebieskim będzie zapisany:

Który z poniższych sposobów na komentarz jednoliniowy jest akceptowany w języku JavaScript?

Przy założeniu, że użytkownik nie miał wcześniej żadnych uprawnień, polecenie SQL

GRANT SELECT, INSERT, UPDATE ON klienci TO anna;nada użytkownikowi anna uprawnienia wyłącznie do

Ograniczanie dostępu do niektórych pól lub metod obiektów danej klasy, tak aby mogły być one wykorzystywane wyłącznie przez wewnętrzne metody tej klasy lub funkcje zaprzyjaźnione, to

W formularzu dokumentu PHP znajduje się pole <input name="im">. Po tym, jak użytkownik wprowadzi ciąg znaków "Janek", aby dodać zawartość tego pola do bazy danych, w tablicy $_POST obecny jest element

Jakie jest zastosowanie programu debugger?

Przedstawiony blok reprezentuje czynność

W języku PHP symbol "//" oznacza

Jakie jest odstępstwo pomiędzy poleceniem DROP TABLE a TRUNCATE TABLE?

Jaką klauzulę należy wykorzystać w instrukcji CREATE TABLE w SQL, by dane pole rekordu pozostawało wypełnione?

Aby przeanalizować rozkład ilościowy różnych kolorów na zdjęciu, jaka metoda powinna być zastosowana?

W MS SQL Server predefiniowana rola o nazwie dbcreator umożliwia użytkownikowi

Podczas przechowywania hasła użytkownika serwisu internetowego (np. bankowości online), aby chronić je przed ujawnieniem, zazwyczaj stosuje się funkcję

| id | nazwisko | imie | data_ur | ubezpieczony | ||||

|---|---|---|---|---|---|---|---|---|

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 1 | Kowalski | Jan | 2005-12-18 | 1 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 2 | Nowak | Adam | 2005-10-10 | 1 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 3 | Wisniewski | Antoni | 2005-06-14 | 0 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 4 | Lipska | Anna | 2006-04-12 | 1 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 5 | Tomaszewski | Pawel | 2006-07-11 | 0 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 6 | Kostarz | Julia | 2006-03-20 | 1 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 7 | Borewicz | Patryk | 2007-06-21 | 1 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 8 | Koperski | Bartlomiej | 2001-09-10 | 0 | |