Pytanie 1

Jakim odpowiednikiem dla węzłów "Node B" w naziemnej sieci dostępu radiowego UTRAN (Universal Terrestrial Radio Access Network) w systemie GSM jest blok

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Jakim odpowiednikiem dla węzłów "Node B" w naziemnej sieci dostępu radiowego UTRAN (Universal Terrestrial Radio Access Network) w systemie GSM jest blok

Jaki jest adres rozgłoszeniowy dla podsieci 46.64.0.0/10?

Który z poniższych adresów IPv4 można uznać za adres publiczny?

Błąd, który występuje przy przypisywaniu wartości sygnału analogowego do określonych przedziałów ciągłych w formie cyfrowej, nosi nazwę błąd

Przypisanie wartości sygnału skwantowanego do słów binarnych to

Aby zapewnić symetryczną transmisję z maksymalną prędkością 2 Mbit/s przy użyciu tylko jednej pary przewodów miedzianych, jakie urządzenia powinny być wykorzystane w technologii

Rysunek przedstawia antenę

Jakim symbolem oznacza się systemy, które wymagają określenia źródła sygnału synchronizującego oraz dostarczenia go do wszystkich urządzeń zwielokratniających?

Z zamieszczonych w tabeli par przewodów normę łącza BRI ISDN spełnia

| Parametr | Norma zakładowa | para A | para B | para C | para D |

|---|---|---|---|---|---|

| Elementowa stopa błędów BER w czasie t=15 min | <10-6 | 5*10-7 | 6*10-6 | 1*10-5 | 1*10-5 |

MPLS (Multiprotocol Label Switching) to technologia, która polega na

Jaką rozdzielczość ma przetwornik A/C, który konwertuje próbkę sygnału na jedną z 1024 wartości liczbowych?

Możliwość używania fal nośnych o identycznych częstotliwościach w komórkach systemu telefonii komórkowej, które nie sąsiadują ze sobą, stanowi przykład zastosowania zwielokrotnienia

Fragment specyfikacji którego modemu jest przedstawiony w specyfikacji?

| CECHY SPRZĘTOWE | |

|---|---|

| Porty | 1 port RJ11 DSL 1 port RJ45 10/100Mb/s |

| Przyciski | 1 wyłącznik zasilania 1 przycisk WPS 1 przycisk Reset 1 wyłącznik sieci bezprzewodowej |

| Zasilanie | 9VDC/0.6A |

| Standardy IEEE | IEEE 802.3, 802.3u |

| Standardy ADSL | Full-rate ANSI T1.413 Issue 2, ITU-T G.992.1(G.DMT) Annex A, ITU-T G.992.2(G.Lite) Annex A,ITU-T G.994.1 (G.hs) |

| Standardy ADSL2 | ITU-T G.992.3 (G.dmt.bis) Annex A/L/M, ITU-T G.992.4 (G.lite.bis) Annex A |

| Standardy ADSL+ | ITU-T G.992.5 Annex A/L/M |

| Prędkość transmisji | Pobieranie danych: do 24Mb/s Wysyłanie danych: do 3,5 Mb/s (z aktywnym Annexem M) |

| Wymiary (S x G x W) | 181×125×36 mm (7,1×4,9×1,4 cala) |

| Typ anteny | Dookólna, wbudowana |

| Standardy bezprzewodowe | IEEE 802.11g, 802.11b, niektóre funkcje standardu n |

| Częstotliwość pracy | 2,400-2,4835GHz |

W systemie ADSL do oddzielania analogowego sygnału głosowego od sygnału danych stosuje się

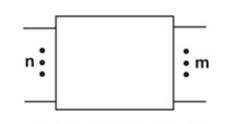

Na rysunku przedstawiono symbol graficzny

Jaki jest adres podsieci, w której działa stacja robocza, jeżeli jej adres IP to 192.168.0.130, a maska podsieci wynosi 255.255.255.224?

Jaka długość fali świetlnej jest odpowiednia dla II okna transmisyjnego w systemach światłowodowych?

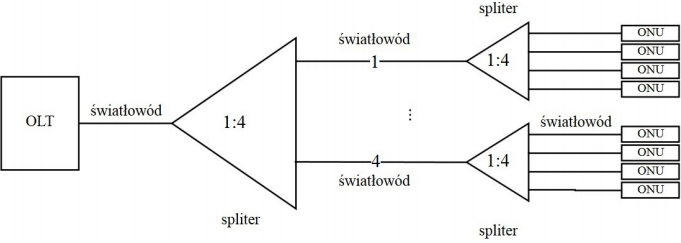

Na rysunku przedstawiono schemat blokowy sieci

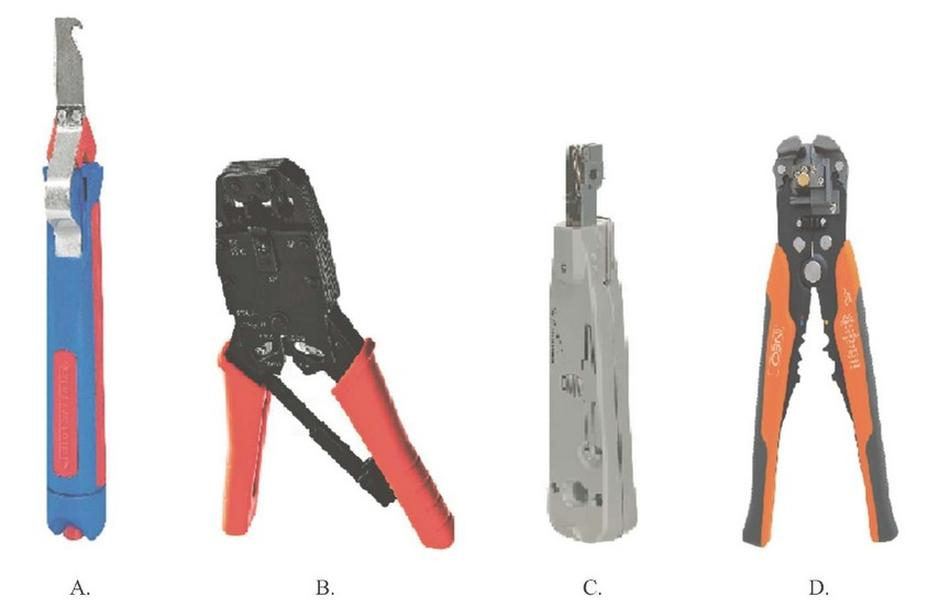

Które narzędzie jest stosowane do zarabiania kabli w złączach LSA?

Aby przesłać strumień wideo za pomocą jednej linii abonenckiej, należy użyć modemu, który wspiera standard

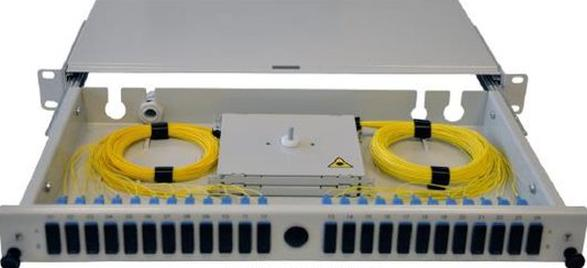

Który element osprzętu światłowodowego przedstawiono na rysunku?

Jak nazywa się element sieci ISDN, który pozwala na podłączenie analogowego telefonu?

Jakiego rodzaju kod charakteryzuje się tym, że pary 2-bitowych sekwencji danych są reprezentowane jako jeden z czterech możliwych poziomów amplitudy?

Gdy użytkownik wprowadza adres URL w przeglądarce, jaki protokół jest używany do przetłumaczenia tego adresu na adres IP?

Jak nazywa się osprzęt światłowodowy przedstawiony na rysunku?

Nawiązanie połączenia pomiędzy urządzeniami końcowymi przed przesłaniem informacji odbywa się w przypadku komutacji

Największe pasmo transmisji sygnału charakteryzuje się

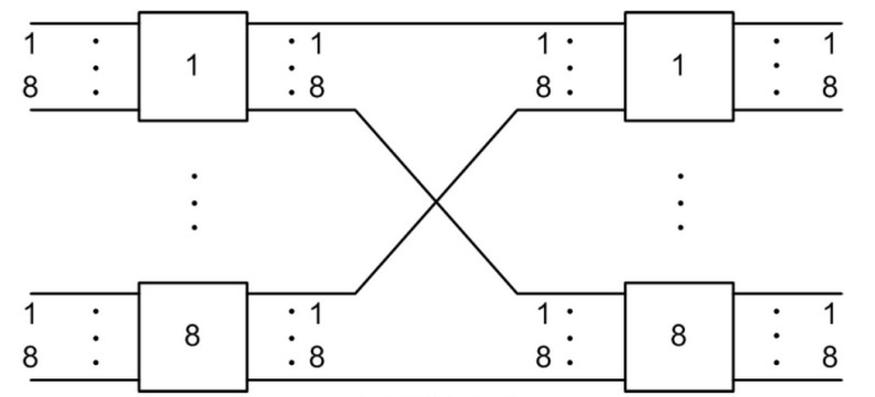

Przedstawiony na rysunku symbol oznacza pole komutacyjne

Jakie jest podstawowe zadanie układu antylokalnego w telefonie?

Przed przystąpieniem do wymiany w komputerze uszkodzonej karty sieciowej należy

Celem wizowania anten kierunkowych jest

W systemie ISDN wykorzystuje się komutację

Przetwornik A/C o rozdzielczości 8 bitów zamienia próbkę sygnału na jedną liczbę

Jaką maksymalną przepływność osiąga system ISDN z pierwotnym dostępem PRA przeznaczony dla użytkowników końcowych?

Podczas konwersji sygnału cyfrowego na analogowy stosuje się modulację QAM, co oznacza

Urządzenie elektroniczne, które stosuje procesy modulacji oraz demodulacji, a jego rolą jest konwersja danych cyfrowych na analogowe sygnały elektryczne i odwrotnie, to

W firmie drukuje się średnio około 1 800 stron miesięcznie. Która drukarka będzie najtańsza ze względu na koszty zakupu i eksploatacji w pierwszym miesiącu pracy?

| Oferta cenowa drukarek i tuszu do nich | ||||

|---|---|---|---|---|

| Drukarka A | Drukarka B | Drukarka C | Drukarka D | |

| Cena drukarki w zł | 350 | 200 | 300 | 150 |

| Cena tuszu w zł | 90 | 50 | 30 | 70 |

| Wydajność tuszu w stronach | 900 | 450 | 180 | 300 |

Oblicz koszt 4 połączeń 5 minutowych oraz przesłania 20 MMS-ów według podanej taryfy. Wszystkie ceny zawierają podatek VAT.

| Minuta do wszystkich sieci | 0,72 zł |

| SMS | 0,18 zł |

| MMS | 0,18 zł |

| Taktowanie połączeń | 1s/1s |

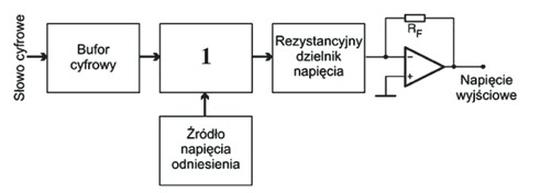

Na rysunku przedstawiono przetwornik C/A z rezystancyjnym dzielnikiem napięcia. Blok oznaczony symbolem 1, to

Jakiego typu zwielokrotnienie jest wykorzystywane w systemie PDH?