Pytanie 1

Dziedziczenie jest używane, gdy zachodzi potrzeba

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Dziedziczenie jest używane, gdy zachodzi potrzeba

Jaką wydajność posiada sieć, która przesyła 500 MB danych w czasie 10 sekund?

Jakie funkcje realizuje polecenie "git clone"?

Jakie znaczenie ma polimorfizm w programowaniu obiektowym?

Początkowym celem środowisk IDE takich jak: lntellij IDEA, Eclipse, NetBeans jest programowanie w języku

Przedstawiony na filmie kod napisany w języku C++ nie kompiluje się. Co należy zmienić w tym kodzie, aby proces kompilacji wykonał się bez błędów?

Programista pragnie wybrać algorytm, który najszybciej przetwarza dane w jego aplikacji. Na podstawie złożoności obliczeniowej przedstawionej w tabeli, należy wskazać algorytm numer

| Algorytm 1 | O(n²) |

| Algorytm 2 | O(n!) |

| Algorytm 3 | O(n³) |

| Algorytm 4 | O(n) |

| Algorytm 5 | O(n²) |

Które z poniższych nie jest wzorcem architektonicznym aplikacji mobilnych?

W jakiej metodzie zarządzania projektami nacisk kładzie się na ograniczenie marnotrawstwa?

Co to jest JWT (JSON Web Token)?

Z jakiej kolekcji powinno się korzystać, aby przechowywać informacje związane z elementem interfejsu użytkownika w taki sposób, aby ten element był informowany przez kolekcję o dodaniu, usunięciu lub zmianie jej zawartości?

Co to jest polimorfizm w programowaniu obiektowym?

Która z metod zarządzania projektami stawia na przejrzystość oraz wizualizację bieżących zadań?

W jaki sposób można zmniejszyć liczbę danych zbieranych przez aplikacje mobilne?

Co to jest lazy loading w kontekście ładowania obrazów na stronie?

Co zostanie wyświetlone po wykonaniu poniższego kodu w języku Python?

data = [1, 2, 3, 4, 5] result = list(map(lambda x: x*2, filter(lambda x: x % 2 == 0, data))) print(result)

Który rodzaj kolekcji pozwala na dostęp do elementów w porządku FIFO (First In First Out)?

Który z wymienionych elementów może stanowić część menu w aplikacji desktopowej?

Co będzie wynikiem wykonania poniższego kodu w języku C#?

string text = "hello world"; var result = string.Join("", text.Split(' ').Select(s => char.ToUpper(s[0]) + s.Substring(1))); Console.WriteLine(result);

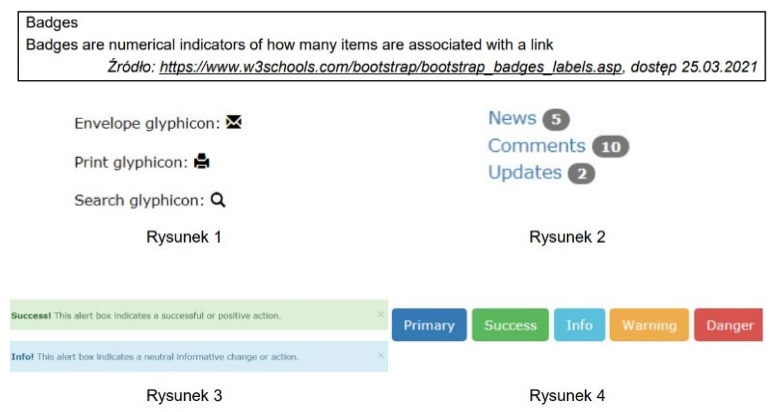

Na podstawie treści zawartej w ramce, określ, który z rysunków ilustruje element odpowiadający klasie Badge zdefiniowanej w bibliotece Bootstrap?

Programista aplikacji mobilnych chce przekwalifikować się na pracownika Full-Stack Developer. Wskaż kurs, który powinien wybrać, aby było to możliwe

Który z objawów może sugerować zawał serca?

Co oznacza termin 'immutability' w programowaniu funkcyjnym?

Który z wymienionych składników jest charakterystyczny dla środowiska IDE przeznaczonego do tworzenia aplikacji mobilnych?

Jaką wartość dziesiętną reprezentuje liczba binarna 1010?

Zaprezentowany kod zawiera pola danej klasy. Które pole (pola) mogą być dostępne z poziomu głównego programu poprzez odwołanie w formie nazwaObiektu.nazwaPola?

private int p1; private short p2; public string p3; protected string p4; protected float p5;

Która z poniższych deklaracji w języku C++ poprawnie opisuje tablicę dwuwymiarową?

Jakie narzędzie najlepiej sprawdza się w przekształcaniu liczby szesnastkowej na binarną?

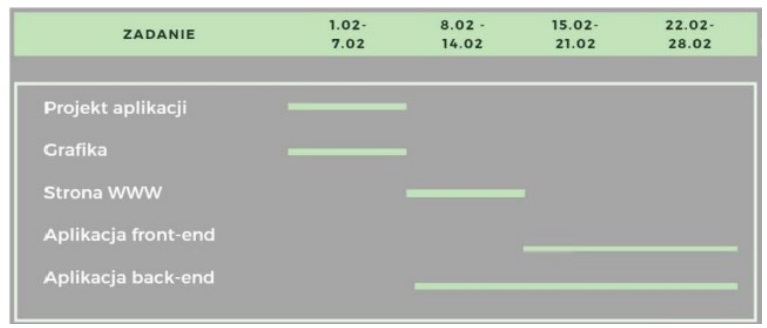

Diagram Gantta, który został zaprezentowany, odnosi się do projektu IT. Przyjmując, że każdy członek zespołu posiada odpowiednie kompetencje do realizacji każdego z zadań, a każde zadanie może być przypisane tylko jednej osobie, która poświęca na nie pełen dzień pracy, to minimalna liczba osób w zespole wynosi

Który z wymienionych frameworków służy do budowy aplikacji webowych w C#?

Która z niżej wymienionych pozycji jest ekwiwalentem biblioteki jQuery?

Jakie z poniższych narzędzi wspomaga projektowanie interfejsu użytkownika w aplikacjach mobilnych?

Który z wymienionych mechanizmów pozwala na monitorowanie stanu użytkownika w trakcie sesji w aplikacji internetowej?

Co to jest CSS Grid?

Jakie kroki należy podjąć, aby skutecznie zabezpieczyć dane na komputerze?

W pokazanych fragmentach kodu zdefiniowano funkcję o nazwie fun1. W tej funkcji należy zaimplementować obsługę. Fragment kodu interfejsu użytkownika (XAML):

<RadioButton Content="opcja1" /> <RadioButton Content="opcja2" /> <Button Content="OK" Width=75 Click="fun1"/>Fragment kodu logiki programu (C#):

private void fun1(object sender, RoutedEventArgs e) { ... }

Gdzie są przechowywane informacje w sytuacji korzystania z chmury obliczeniowej?

Wskaż algorytm sortowania, który nie jest stabilny?

W jakim modelu Cyklu Życia Projektu Informatycznego znajduje się etap analizy ryzyka?

W systemie RGB kolor Pale Green przedstawia się jako RGB(152, 251, 152). Jaki jest szesnastkowy kod tego koloru?