Pytanie 1

Pojemność pamięci 100 GiB odpowiada zapisowi

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Pojemność pamięci 100 GiB odpowiada zapisowi

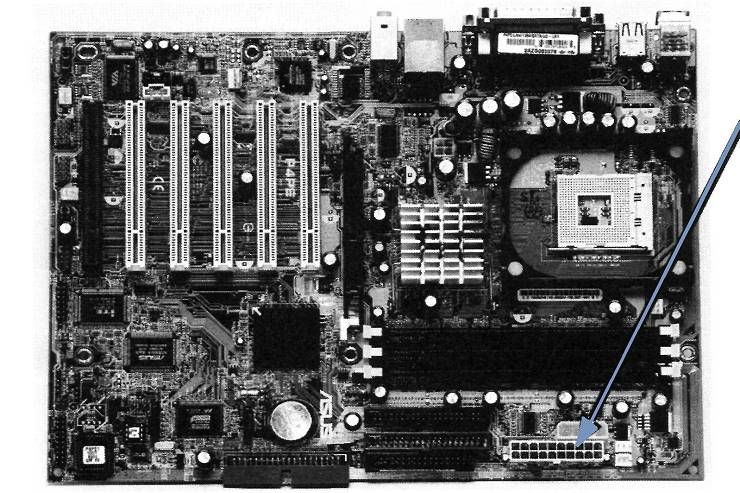

Na zdjęciu widać płytę główną komputera. Strzałka wskazuje na

W systemie Linux użycie polecenia passwd Ala spowoduje

Na ilustracji zaprezentowano końcówkę wkrętaka typu

Jakie jest ciało odpowiedzialne za publikację dokumentów RFC (Request For Comments), które określają zasady rozwoju Internetu?

Do serwisu komputerowego przyniesiono laptop z matrycą, która bardzo słabo wyświetla obraz. Dodatkowo obraz jest niezwykle ciemny i widoczny jedynie z bliska. Co może być przyczyną tej usterki?

Zastosowanie programu w różnych celach, badanie jego działania oraz wprowadzanie modyfikacji, a także możliwość publicznego udostępniania tych zmian, to charakterystyka licencji typu

Który program umożliwia sprawdzanie stanów portów i wykonuje próby połączeń z nimi?

Aby zmierzyć moc zużywaną przez komputer, należy zastosować

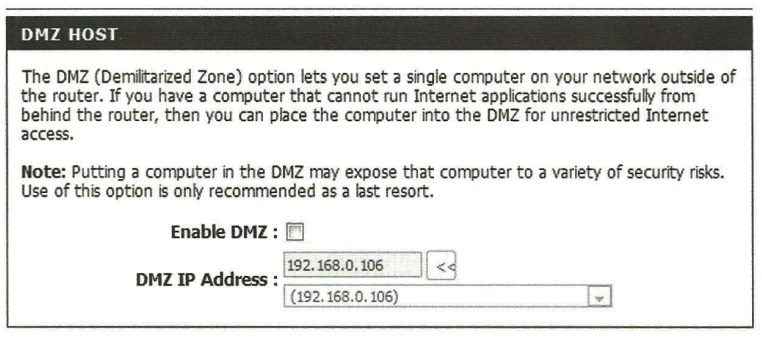

Na ilustracji zaprezentowano zrzut ekranu z ustawień DMZ na routerze. Aktywacja opcji "Enable DMZ" spowoduje, że komputer o adresie IP 192.168.0.106

Który z poniższych protokołów należy do warstwy aplikacji w modelu ISO/OSI?

Administrator powinien podzielić adres 10.0.0.0/16 na 4 jednorodne podsieci zawierające równą liczbę hostów. Jaką maskę będą miały te podsieci?

Jak w systemie Windows zmienić port drukarki, która została zainstalowana?

/dev/sda: Czas odczytu z pamięci podręcznej: 18100 MB w 2.00 sekundy = 9056.95 MB/sek. Przedstawiony wynik wykonania polecenia systemu Linux jest używany do diagnostyki

Jakiego rodzaju wkręt powinno się zastosować do przymocowania napędu optycznego o szerokości 5,25" w obudowie, która wymaga użycia śrub do mocowania napędów?

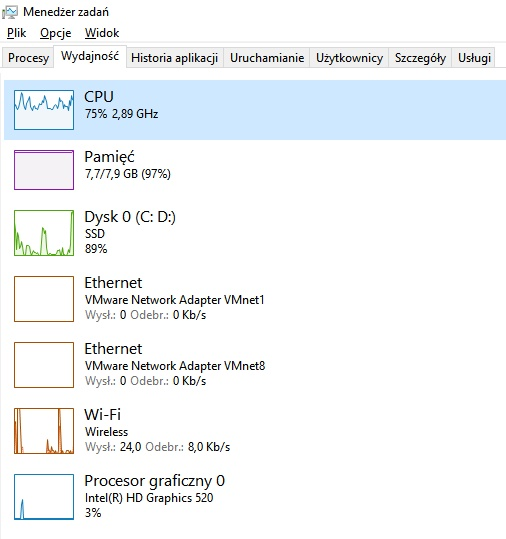

Grafik komputerowy sygnalizuje bardzo wolną pracę komputera. Z ilustracji przedstawiającej okno wydajności komputera wynika, że przyczyną tego może być

Układy sekwencyjne stworzone z grupy przerzutników, zazwyczaj synchronicznych typu D, wykorzystywane do magazynowania danych, to

Co jest przyczyną wysokiego poziomu przesłuchu zdalnego w kablu?

Który kolor żyły znajduje się w kablu skrętkowym?

Po włączeniu komputera wyświetlił się komunikat "Non-system disk or disk error. Replace and strike any key when ready". Może to być spowodowane

Rysunek obrazuje zasadę działania drukarki

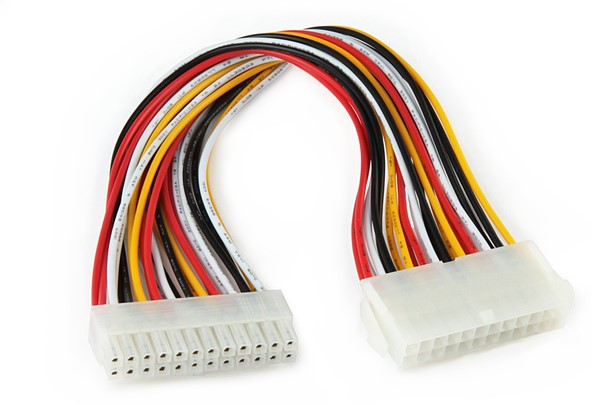

Przedstawione narzędzie jest przeznaczone do

Jakie polecenie należy wprowadzić w konsoli, aby skorygować błędy na dysku?

Jaką funkcję serwera trzeba dodać w systemach z rodziny Windows Server, aby było możliwe utworzenie nowej witryny FTP?

IMAP jest protokołem do

Na ilustracji pokazano interfejs w komputerze dedykowany do podłączenia

Aby zrealizować iloczyn logiczny z uwzględnieniem negacji, jaki funktor powinno się zastosować?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Aby sprawdzić statystyki użycia pamięci wirtualnej w systemie Linux, należy sprawdzić zawartość pliku

Na przedstawionym rysunku widoczna jest karta rozszerzeń z systemem chłodzenia

Program firewall nie zapewnia ochrony przed

Jakim poleceniem w systemie Linux można dodać nowych użytkowników?

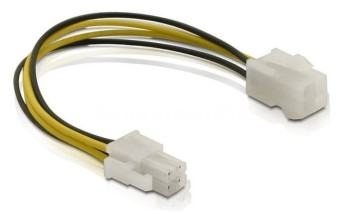

Wskaż złącze, które należy wykorzystać do podłączenia wentylatora, którego parametry przedstawiono w tabeli.

| Wymiar radiatora | 123 x 133 x 163 mm |

| Wentylator | 120 mm + 135 mm |

| Złącze | 4-pin PWM |

| Napięcie zasilające | 12V |

| Żywotność | 300 000h |

Każdy następny router IP na drodze pakietu

Jaka jest podstawowa funkcja protokołu SMTP?

Tusz w żelu wykorzystywany jest w drukarkach

Liczba 563 (8) w systemie szesnastkowym to

Przedstawiony zestaw komputerowy jest niekompletny. Który element nie został uwzględniony w tabeli, a jest niezbędny do prawidłowego działania zestawu i należy go dodać?

| Lp. | Nazwa podzespołu |

|---|---|

| 1. | Cooler Master obudowa komputerowa CM Force 500W czarna |

| 2. | Gigabyte GA-H110M-S2H, Realtek ALC887, DualDDR4-2133, SATA3, HDMI, DVI, D-Sub, LGA1151, mATX |

| 3. | Intel Core i5-6400, Quad Core, 2.70GHz, 6MB, LGA1151, 14nm, 65W, Intel HD Graphics, VGA, TRAY/OEM |

| 4. | Patriot Signature DDR4 2x4GB 2133MHz |

| 5. | Seagate BarraCuda, 3.5", 1TB, SATA/600, 7200RPM, 64MB cache |

| 6. | LG SuperMulti SATA DVD+/-R24x,DVD+RW6x,DVD+R DL 8x, bare bulk (czarny) |

| 7. | Gembird Bezprzewodowy Zestaw Klawiatura i Mysz |

| 8. | Monitor Iiyama E2083HSD-B1 19.5inch, TN, HD+, DVI, głośniki |

| 9. | Microsoft OEM Win Home 10 64Bit Polish 1pk DVD |

Liczba heksadecymalna 1E2F(16) w systemie oktalnym jest przedstawiana jako

Symbol zaprezentowany powyżej, używany w dokumentacji technicznej, wskazuje na