Pytanie 1

Do jakich celów wykorzystuje się ekranowanie kabli miedzianych?

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Do jakich celów wykorzystuje się ekranowanie kabli miedzianych?

Na podstawie oferty cenowej pewnej telefonii satelitarnej zaproponuj klientowi, dzwoniącemu średnio 1 000 minut miesięcznie, najtańszą taryfę.

| Plany taryfowe | Taryfa A | Taryfa B | Taryfa C | Taryfa D |

| Taryfa miesięczna | 50 € | 100 € | 250 € | 300 € |

| Pakiet tanszych minut | 100/m | 200/m | 800/m | 1 000/m |

| Opłata za minutę w pakiecie | 0,70 € | 0,50 € | 0,30 € | 0,20 € |

| Opłata za dodatkowe minuty | 1,50 € | 1,00 € | 0,50 € | 0,40 € |

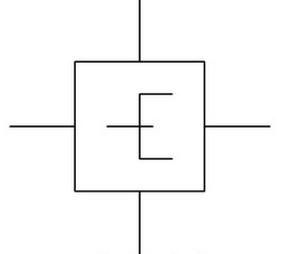

Przedstawiony symbol graficzny stosowany w schematach telekomunikacyjnych jest oznaczeniem

GPRS (General Packet Radio Services) definiuje się jako

Technologia o wysokiej przepustowości SDH (Synchronous Digital Hierarchy) stanowi rozwinięcie technologii

Jaką instytucję reprezentuje skrót ITU-T?

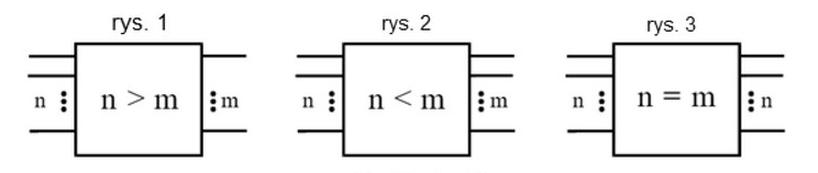

Uwzględniając relację między liczbami wejść i wyjść na rys. 1, rys. 2, i rys. 3 zamieszczono odpowiednio

Najskuteczniejszym sposobem zabezpieczenia danych przesyłanych w sieci Wi-Fi jest szyfrowanie w standardzie

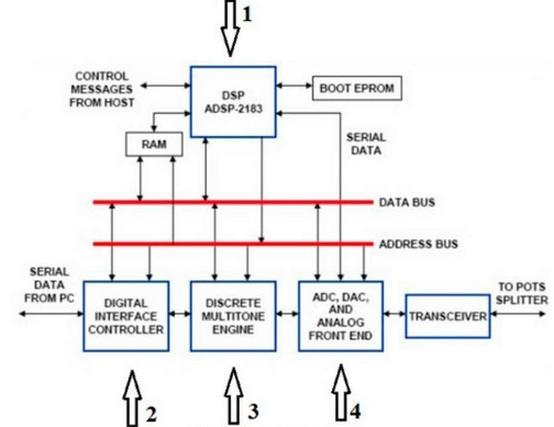

Którą cyfrą na schemacie blokowym modemu ADSL oznaczono procesor sygnałowy?

Jakie jest dziesiętne równoważne adresowi IPv4 01011100.00011110.00001010.00000001?

Termin MAC odnosi się do

Jaki warunek musi być zrealizowany, aby współczynnik odbicia na końcu linii długiej wynosił zero?

Jaką antenę należy wybrać, aby uzyskać maksymalny zysk energetyczny przy realizacji bezprzewodowej transmisji typu punkt – punkt?

W systemie ADSL do oddzielania analogowego sygnału głosowego od sygnału danych stosuje się

W tabeli są przedstawione parametry łącza DSL routera. Ile wynosi tłumienie linii przy odbieraniu danych?

| DSL Status: | Connected |

| DSL Modulation Mode: | MultiMode |

| DSL Path Mode: | Interleaved |

| Downstream Rate: | 2490 kbps |

| Upstream Rate: | 317 kbps |

| Downstream Margin: | 31 dB |

| Upstream Margin: | 34 dB |

| Downstream Line Attenuation: | 16 dB |

| Upstream Line Attenuation: | 3 dB |

| Downstream Transmit Power: | 11 dBm |

| Upstream Transmit Power: | 20 dBm |

Jakie urządzenie służy jako dodatkowa ochrona przed porażeniem prądem w systemach zasilania komputerów PC?

Technologia ATM (Asynchronous Transfer Mode) realizuje komutację

Protokół SNMP opisuje

Jaką strukturę ma sieć optyczna FDDI (Fiber Distributed Data Interface)?

Według modelu OSI, ustanawianie połączenia logicznego oraz jego zakończenie po zakończeniu przesyłania danych jest jedną z ról warstwy

Sygnał, który w każdym momencie jest określany zmienną losową posiadającą znane statystyki, jest sygnałem

W systemie ISDN wykorzystuje się komutację

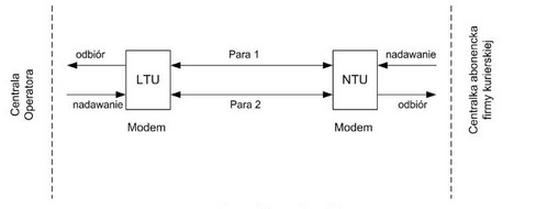

Do połączenia centralki abonenckiej firmy kurierskiej z centralą operatora zgodnie ze schematem stosuje się modemy

Norma IEEE 802.11 odnosi się do sieci

Co jest głównym celem stosowania protokołu VLAN?

Jaką częstotliwość fal radiowych stosuje sieć bezprzewodowa Wi-Fi?

W jakich miarach określa się natężenie ruchu w sieciach telekomunikacyjnych?

Jaki skrót definiuje modulację złożoną, która łączy zmiany fazy oraz amplitudy sygnału nośnego?

Zgodnie z umową dotyczącą świadczenia usług internetowych, miesięczny limit przesyłania danych w ramach abonamentu wynosi 100 MB. Jakie wydatki poniesie klient, którego transfer w bieżącym miesiącu osiągnął 120 MB, jeżeli opłata za abonament to 50 zł, a każdy dodatkowy 1 MB transferu kosztuje 2 zł? Wszystkie ceny są podane brutto?

Zwiększenie częstotliwości sygnału w kablach teleinformatycznych wieloparowych

W jakiej sieci telekomunikacyjnej wykorzystano komutację komórek?

Jakiego rodzaju kod charakteryzuje się tym, że pary 2-bitowych sekwencji danych są reprezentowane jako jeden z czterech możliwych poziomów amplitudy?

Zamieszczony rysunek przedstawia złącze światłowodowe typu

Kable w sieciach teleinformatycznych powinny być wprowadzane oraz wyprowadzane z głównych tras pod kątem

Sygnał zwrotny generowany podczas dzwonienia przez centralę dla urządzenia POTS oznacza sygnalizację

Jaką liczbę hostów w danej sieci można przypisać, używając prefiksu /26?

W biurze miesięcznie drukuje się na drukarce atramentowej średnio 1500 arkuszy papieru zużywając 5 pojemników tuszu czarnego i 3 kolorowego. W oparciu o dane zamieszczone w tabeli oblicz miesięczny koszt brutto materiałów eksploatacyjnych dla tej drukarki.

| nazwa materiału | j.m. | cena brutto |

|---|---|---|

| tusz kolorowy | 1 szt. | 80,00 zł |

| tusz czarny | 1 szt. | 70,00 zł |

| papier A4 do drukarki | 1 op. (500 arkuszy) | 15,00 zł |

Który środek gaśniczy w serwerowni, nie powodujący uszkodzeń urządzeń, jest najlepszy?

Która z wymienionych cech nie jest typowa dla komutacji pakietów?

Na terenie osiedla znajduje się czterech dostawców telewizji kablowej, oferujących również szerokopasmowy dostęp do Internetu i telefonię cyfrową. Korzystając z tabeli wskaż najtańszego dostawcę.

| Dostawca | Pakiet telewizyjny | Internet | Pakiet telefoniczny |

|---|---|---|---|

| D1 | 30 zł | 50 zł | 40 zł |

| D2 | 60 zł | 40 zł | 60 zł |

| D3 | 50 zł | 30 zł | 50 zł |

| D4 | 90 zł | 20 zł | 30 zł |