Pytanie 1

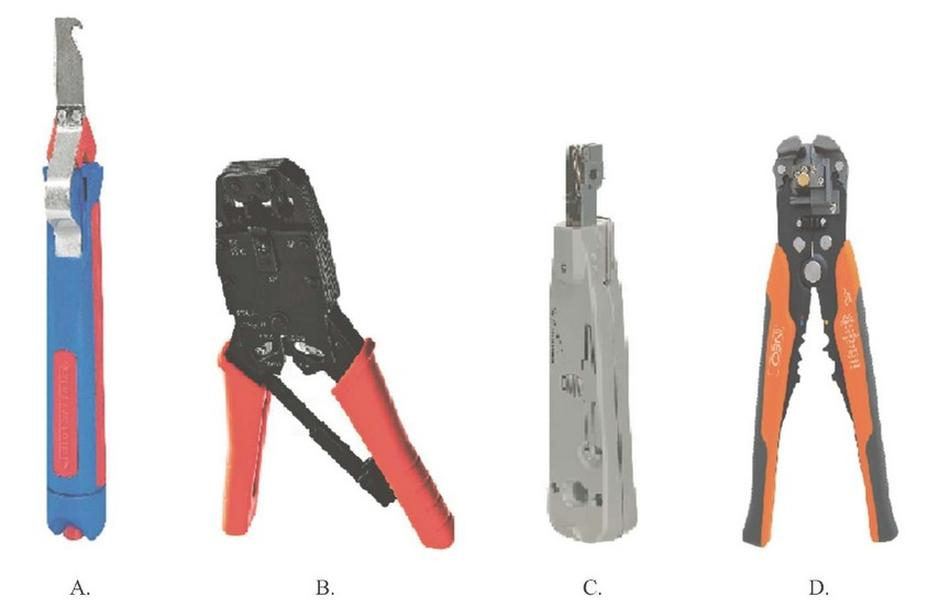

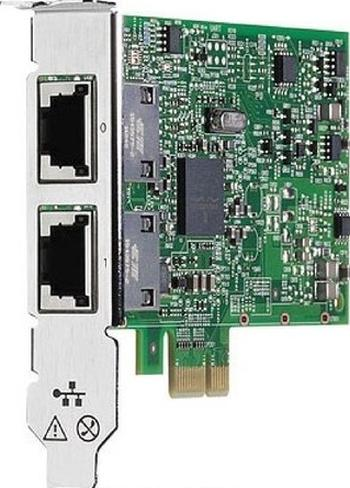

Które narzędzie jest stosowane do zarabiania kabli w złączach LSA?

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Które narzędzie jest stosowane do zarabiania kabli w złączach LSA?

Osobę, która została porażona prądem elektrycznym, jest nieprzytomna, ale oddycha, należy przygotować przed przybyciem lekarza

Jaką maksymalną wartość ma szerokość pasma, które może być wykorzystywane przez asymetryczny system VDSL w Europie?

Aby dokonać wyboru odpowiedniego sprzętu komputerowego, niezbędne są informacje o jego wydajności. Narzędziem do oceny tej wydajności jest

Która z komercyjnych licencji jest przeznaczona dla większych przedsiębiorstw, instytucji edukacyjnych, takich jak szkoły i uniwersytety, oraz organów rządowych?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Dokumentem zawierającym informacje o zainstalowanych systemach operacyjnych oraz partycjach, na których są uruchamiane, jest

Rodzaj transmisji, w której pojedynczy pakiet jest kopiowany i przesyłany do wszystkich stacji w sieci, określa się mianem

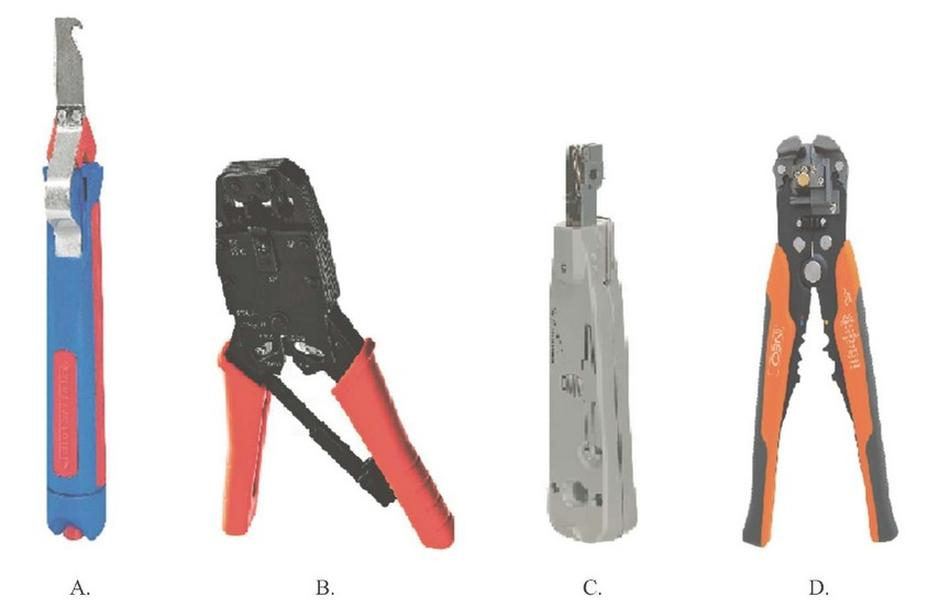

Rysunek przedstawia sieć optyczną połączoną w strukturę

Jakie są zadania bloku MSC w sieci GSM?

W systemach cyfrowych plezjochronicznych teletransmisji hierarchii europejskiej symbol E2 wskazuje na system o przepływności

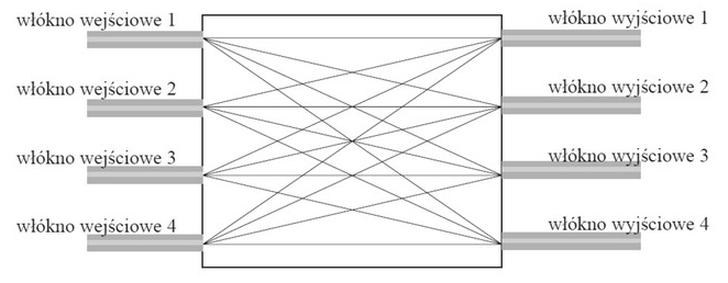

Który element osprzętu komputerowego został przedstawiony na zdjęciu?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

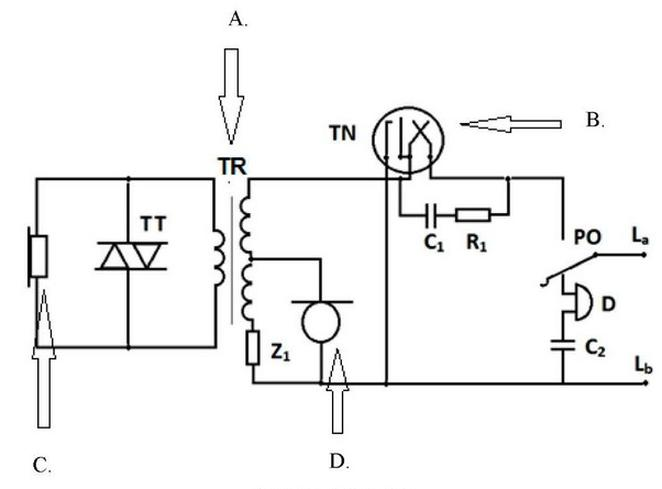

Element przetwarzający sygnały elektryczne na falę akustyczną na schemacie aparatu telefonicznego oznaczono literą

Na podstawie fragmentu dokumentacji centrali telefonicznej określ, który adres należy wpisać w pole URL przeglądarki internetowej, aby zalogować się do centrali telefonicznej.

| Domyślne ustawienia sieci: |

| IP:192.168.0.247 MASKA:255.255.255.0 BRAMA:192.168.0.1 DNS:194.204.159.1 |

Aby umożliwić użytkownikom sieci lokalnej przeglądanie stron internetowych z użyciem protokołów HTTP oraz HTTPS, konieczna jest konfiguracja zapory sieciowej. W związku z tym należy otworzyć porty

Aby zrealizować telekomunikacyjną sieć abonencką w budynku mieszkalnym, powinno się wykorzystać kabel

Jakie jest protokół routingu, który wykorzystuje algorytm oparty na wektorze odległości?

Jak nazywa się technika modulacji impulsowej, w której następuje zmiana współczynnika wypełnienia sygnału nośnego?

W jakim standardzie dane są przesyłane w postaci komórek zawierających nagłówek o długości

5 bajtów oraz pole informacyjne o długości 48 bajtów?

Fizyczny punkt styku z siecią PSTN (Public Switching Telephone Network) nazywany jest

Do wzmacniacza optycznego wprowadzono sygnał o mocy 0,1 mW, natomiast na wyjściu uzyskano moc sygnału równą 10 mW. Jakie jest wzmocnienie tego wzmacniacza wyrażone w decybelach?

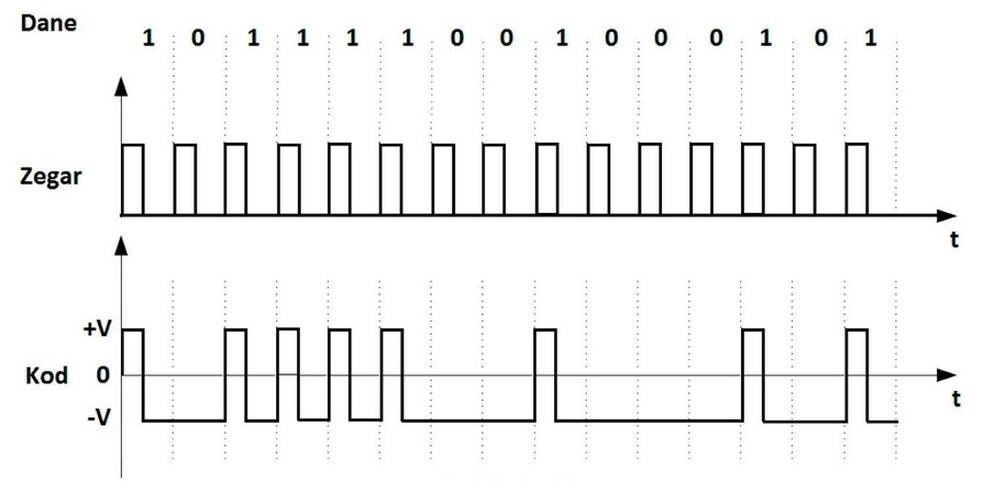

Który kod zastosowano do przekształcenia danych zgodnie z przebiegami przedstawionymi na rysunku?

Który protokół określa zasady zarządzania siecią oraz znajdującymi się w niej urządzeniami?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakie czynności należy wykonać po instalacji systemu operacyjnego Windows 7, aby zweryfikować, czy sprzęt komputerowy został prawidłowo zainstalowany?

Jak nazywa się funkcja centrali abonenckiej odpowiedzialna za naliczanie kosztów połączeń w zależności od typu połączenia, czasu trwania oraz strefy?

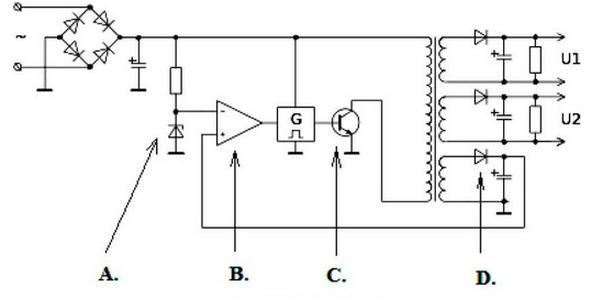

Na schemacie jest przedstawiony zasilacz impulsowy. Który ze wskazanych elementów pełni funkcję źródła napięcia odniesienia?

Jakim kolorem oznacza się patchord światłowodowy jednomodowy?

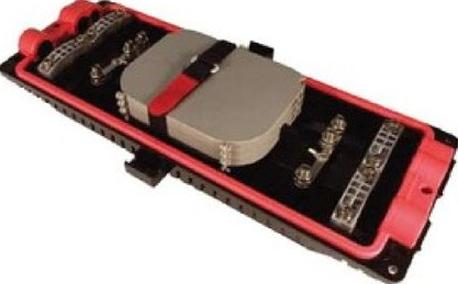

Jak nazywa się osprzęt światłowodowy przedstawiony na rysunku?

W systemach Linux/Windows listy kontroli dostępu ACL (Access Control Lists) pozwalają na

Sygnał analogowy może przybierać wartości

Wskaż adres IP prywatnej klasy A.

Aby zmienić datę w systemie, należy z menu BIOS Setup wybrać opcję

Aby podłączyć kabel światłowodowy do switcha wyposażonego jedynie w porty RJ45, konieczne jest dodatkowe zainstalowanie

Definicja linii abonenckiej bez strat wskazuje, że rezystancja jednostkowa tej linii

Jakie medium transmisyjne wykorzystuje system DECT (Digital Enhanced Cordless Telecommunication)?