Pytanie 1

Maska blankietowa odpowiadająca notacji kropkowo dziesiętnej 255.255.255.0 to

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Maska blankietowa odpowiadająca notacji kropkowo dziesiętnej 255.255.255.0 to

Jaką maksymalną przepływność osiąga system ISDN z pierwotnym dostępem PRA przeznaczony dla użytkowników końcowych?

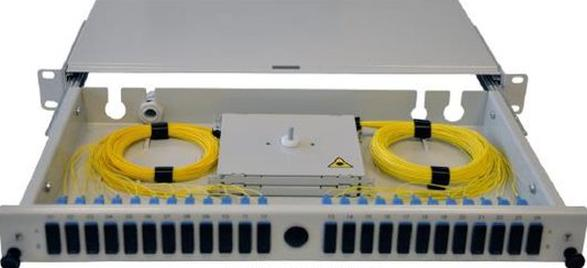

Który element osprzętu światłowodowego przedstawiono na rysunku?

Podczas ustawiania protokołu OSPF maska jest podawana w formie odwrotnej (wildcard mask). Jaką wartość ma maska odwrotna dla podsieci 255.255.252.0?

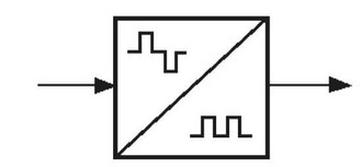

Przedstawiony symbol graficzny oznacza

Jaki styk w łączu ISDN BRA służy do połączenia sieci dostępowej między końcem łącza dostawcy a centralą abonenta?

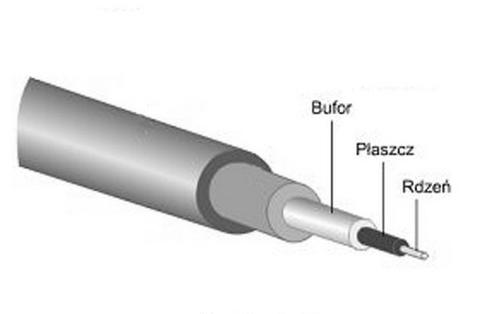

Na rysunku przedstawiono budowę

Standard DDR (ang. Double Data Rate) dla komputerów osobistych określa

Aby zapewnić prawidłowe funkcjonowanie urządzeń w serwerowni, konieczne jest dostarczenie powietrza o takich parametrach:

Technika polegająca na ustanawianiu łączności pomiędzy dwiema lub więcej stacjami końcowymi drogi komunikacyjnej, która jest wykorzystywana wyłącznie przez nie do momentu rozłączenia, nazywana jest komutacją

Napis Z-XOTKtsd 12J znajdujący się na osłonie kabla oznacza kabel zewnętrzny, tubowy z suchym uszczelnieniem ośrodka, całkowicie dielektryczny?

Błąd, który występuje przy przypisywaniu wartości sygnału analogowego do określonych przedziałów ciągłych w formie cyfrowej, nosi nazwę błąd

Jakie napięcie stałe występuje w łączu abonenckim zasilanym z centrali telefonicznej?

Aby zapewnić symetryczną transmisję z maksymalną prędkością 2 Mbit/s przy użyciu tylko jednej pary przewodów miedzianych, jakie urządzenia powinny być wykorzystane w technologii

Jak określa się zestaw funkcji wykonywanych przez cyfrowy zespół abonencki liniowy?

Jaki warunek musi być zrealizowany, aby współczynnik odbicia na końcu linii długiej wynosił zero?

Do jakiej klasy przynależy adres IPv4 17.10.0.0?

CMTS (ang. Cable Modem Termination System) to urządzenie, którego zadaniem jest

Które z wymienionych haseł odpowiada wymaganiom dotyczącym kompleksowości?

Modulacja PCM (Pulse Code Modulation) jest wykorzystywana do przedstawiania

Standardowe interfejsy UNI (User Network Interface) oraz NNI (Network-to-Network Interface) są określone w standardzie

Czym charakteryzuje się zapis YTKSY 5x2x0,5 umieszczony na izolacji kabla?

Cechą wyróżniającą technikę komutacji łączy jest

Zastosowanie kodów pseudolosowych z różnych źródeł dla każdego z użytkowników, co skutkuje ich zwielokrotnieniem, oznacza

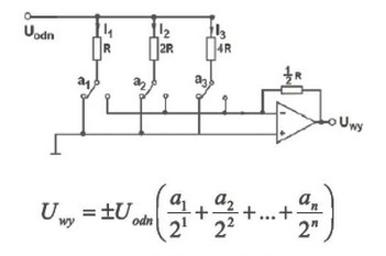

Która sekwencja została podana na wejście przetwornika C/A,jeżeli na wyjściu przetwornika otrzymano napięcieUwy = 3 V przy napięciu odniesienia Uodn =-4V ?

Który z protokołów służy jako protokół sygnalizacyjny w technologii VoIP?

Klient podpisał umowę z dostawcą usług internetowych na czas 1 roku. Miesięczna stawka abonamentowa ustalona została na 20 zł brutto, jednak w ramach promocji, przez pierwsze dwa miesiące została zmniejszona do 8 zł brutto. Jak obliczyć średni miesięczny koszt korzystania z Internetu w ramach abonamentu w ciągu 1 roku?

Urządzenie elektroniczne, które stosuje procesy modulacji oraz demodulacji w celu przekształcenia sygnałów cyfrowych na analogowe i odwrotnie, to

Optymalna wartość tłumienia prawidłowo zrealizowanego spawu światłowodu telekomunikacyjnego (SiO₂) powinna mieścić się w zakresie

Jaką wartość ma zysk energetyczny dla anteny izotropowej?

Na podstawie oferty cenowej zaproponuj klientowi drukarkę o najniższych kosztach rocznej eksploatacji, drukującemu dziennie 200 stron przez 20 dni roboczych w miesiącu.

| Oferta cenowa | ||||

|---|---|---|---|---|

| Typ drukarki | Atramentowa A | Atramentowa B | Laserowa A | Laserowa B |

| Cena zakupu | 200 zł | 500 zł | 1 000 zł | 2 000 zł |

| Koszt atramentu/tonera | 150 zł | 120 zł | 250 zł | 500 zł |

| wydajność przy 5% pokryciu powierzchni | 500 | 600 | 5 000 | 10 000 |

| Koszt wymiany bębna | 700 zł | 1 000 zł | ||

| Wydajność bębna | 20 000 | 100 000 | ||

| Prędkość drukowania | do 7 stron/min. | do 10 stron/min. | do 14 stron/min. | do 17 stron/min. |

Ruter to urządzenie stanowiące węzeł w sieci, które działa

Oblicz, według podanej taryfy, wysokość miesięcznego rachunku abonenta, który wysłał 100 SMS-ów, 20 MMS-ów i rozmawiał 10 minut.

| Uwaga! Wszystkie ceny zawierają podatek VAT | |

| Abonament | 25 zł |

| Minuta do wszystkich sieci | 0,49 zł |

| MMS | 0,20 zł |

| SMS | 0,15 zł |

| Taktowanie połączeń | 1s/1s |

Przedstawione na rysunku narzędzie jest stosowane do montażu

W systemie ADSL do oddzielania analogowego sygnału głosowego od sygnału danych stosuje się

Serwer, który przyjmuje polecenia SIP od klientów i przekazuje odpowiedzi kierujące ich do innych zestawów adresów SIP, to serwer

Praktykant zrealizował staż u lokalnego dostawcy internetu. Jego zadaniem było podzielenie niewykorzystanych adresów IP na podsieci: 4, 8 oraz 16 adresowe. Praktykant zaprezentował 4 różne warianty podziału. Która z tych wersji jest właściwa według zasad rutingu?

Moc sygnału na wejściu łącza wynosi 500 mW, a na jego wyjściu 50 mW. Ile wynosi tłumienność łącza?

Jak wiele urządzeń można maksymalnie zaadresować w sieci 36.239.30.0/23?

Standardy 802.11 b oraz g dzielą dostępne pasmo na nakładające się kanały, których częstotliwości środkowe różnią się o 5 MHz. Zgodnie z ETSI w Europie można wyróżnić takie kanały