Pytanie 1

Które zapytanie MySQL należy użyć, aby usunąć jedynie pracowników, którzy zarabiają nie mniej niż 500 i nie więcej niż 1000 zł oraz ich miejsce pracy zawiera frazę tx

Wynik: 14/40 punktów (35,0%)

Wymagane minimum: 20 punktów (50%)

Które zapytanie MySQL należy użyć, aby usunąć jedynie pracowników, którzy zarabiają nie mniej niż 500 i nie więcej niż 1000 zł oraz ich miejsce pracy zawiera frazę tx

Jaki zapis w języku C++ definiuje komentarz jednoliniowy?

W języku SQL dodanie nowej kolumny z nazwą miejscowości do istniejącej tabeli pracownicy umożliwia kwerenda

Utworzono bazę danych z tabelą mieszkańcy, która zawiera pola: nazwisko, imię oraz miasto. Następnie przygotowano poniższe zapytanie do bazy:

SELECT nazwisko, imie FROM mieszkańcy WHERE miasto='Poznań' UNION ALL SELECT nazwisko, imie FROM mieszkańcy WHERE miasto='Kraków';

Wskaż zapytanie, które zwróci takie same dane.

Jakiego elementu w języku HTML brakuje, aby walidator HTML zgłosił ostrzeżenie lub błąd?

Celem testów wydajnościowych jest ocena

Funkcja agregująca MIN w języku SQL ma na celu obliczenie

Który z wymienionych formatów umożliwia zapisanie materiału wideo z towarzyszącą ścieżką dźwiękową?

Używając polecenia BACKUP LOG w MS SQL Server, można

Deklaracja

<!DOCTYPE html>informuje przeglądarkę internetową o:

W sekcji <head> (w elemencie <meta ... >) witryny www nie umieszcza się danych dotyczących

Jak można utworzyć kopię zapasową bazy danych MySQL?

Wykres słupkowy należy zapisać w formacie rastrowym tak, aby jakość jego krawędzi była jak najlepsza, również dla dużego powiększenia, unikając efektu aliasingu. Do tego celu można zastosować format

Zakładając, że tablica $tab zawiera liczby naturalne, co program wyświetli?

| $liczba = $tab[0]; foreach ($tab as $element) { if ($element > $liczba) $liczba = $element; } echo $liczba; |

Jakie jest znaczenie powtarzania w zdefiniowanym stylu CSS?

| body { background-image: url("rysunek.gif"); background-repeat: repeat-y; } |

W tabeli samochody w bazie danych, pole kolor może przyjmować jedynie wartości zdefiniowane w słowniku lakier. Jaką kwerendę należy wykorzystać, aby ustanowić relację między tabelami samochody a lakier?

Na podstawie przedstawionego kodu w języku JavaScript można powiedzieć, że alert nie zostanie wyświetlony, ponieważ

var x = 10; switch(x) { case "10": alert("Test instrukcji switch"); }

Który z modyfikatorów określa opisany w ramce przypadek? Metoda i zmienna są dostępne wyłącznie dla innych metod tej samej klasy

W języku CSS zdefiniowano styl. Sformatowana stylem sekcja będzie zawierała obramowanie o szerokości

| div { border: solid 2px blue; margin: 20px; } |

W SQL polecenie INSERT INTO służy do

Jakiego rodzaju oprogramowanie narzędziowe jest wymagane, aby użytkownik mógł przeprowadzać operacje na zebranych danych?

Jakie mogą być źródła rekordów dla raportu?

Sprawdzanie poprawności wypełnienia formularza, które ma przebiegać po stronie klienta, powinno być wykonane w języku

W przedstawionym kodzie HTML, zaprezentowany styl CSS jest stylem:

<p style="color:red;">To jest przykładowy akapit.</p>

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

Do jakich celów wykorzystywany jest certyfikat SSL?

Kolor zapisany w modelu RGB(255, 0, 0) to

Jakie znaczniki <header>, <article>, <section>, <footer> są typowe dla języka

Zdefiniowana jest tabela o nazwie wycieczki z atrybutami nazwa, cena oraz miejsca (jako liczba dostępnych miejsc). Aby wyświetlić jedynie nazwy tych wycieczek, dla których cena jest mniejsza niż 2000 złotych i które mają co najmniej cztery wolne miejsca, należy użyć zapytania

Weryfikację kompletności formularza, działającą po stronie przeglądarki, należy zrealizować w języku

Podany kod źródłowy ma na celu pokazanie

| $liczba = 1; while ($liczba != 0) { $liczba = rand(0, 100); echo $liczba; } |

$n = '[email protected]'; $dl = strlen($n); $i = 0; while ($i < $dl && $n[$i] != '@') { echo $n[$i]; $i++; } Fragment kodu w języku PHP wyświetli

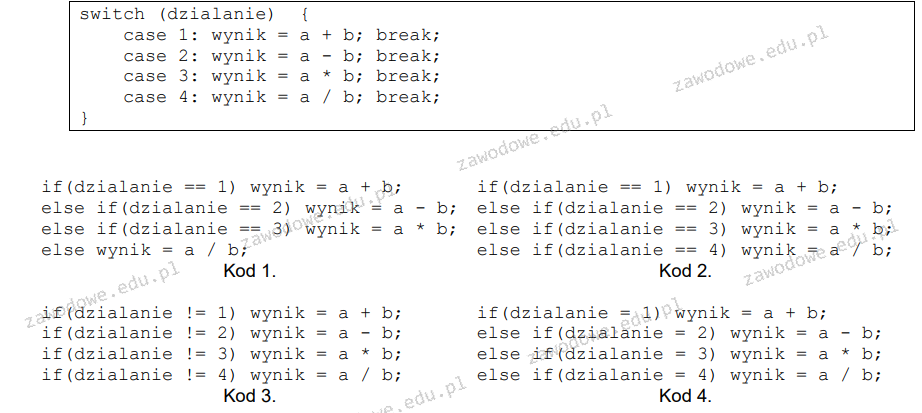

Jaką instrukcję w JavaScript można uznać za równoważną pod względem funkcjonalności do zaprezentowanej?

Zamieszczone poniżej zapytanie SQL przyznaje uprawnienie SELECT:

GRANT SELECT ON hurtownia.* TO 'sprzedawca'@'localhost';

Jak nazywa się metoda udostępniania bazy danych w programie Microsoft Access, która dotyczy wszystkich obiektów bazy umieszczonych na dysku sieciowym i wykorzystywanych jednocześnie przez kilku użytkowników?

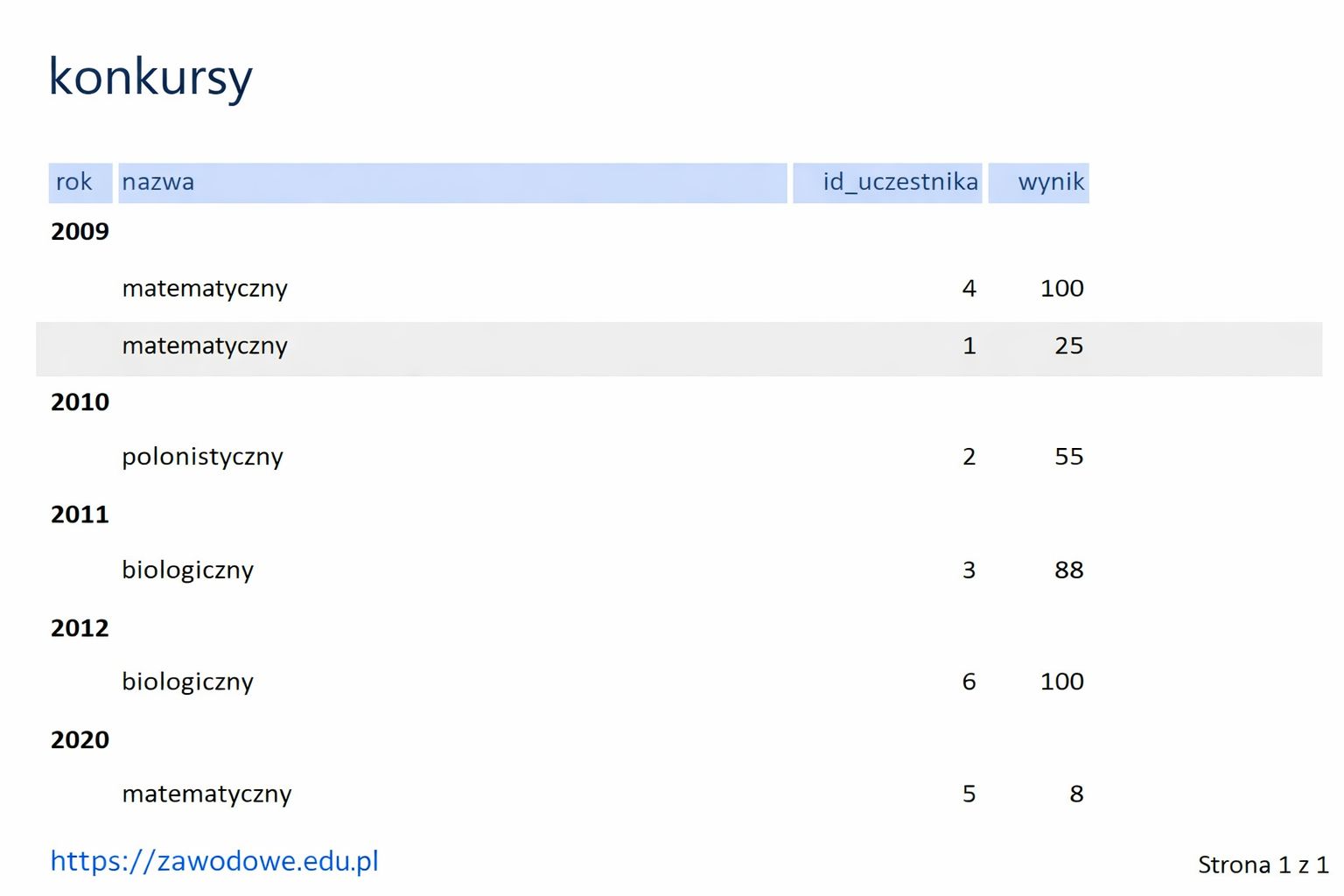

Według którego pola tabeli zostały pogrupowane dane w przedstawionym raporcie?

Która z poniżej wymienionych zasad nie przyczyni się do poprawy czytelności kodu?

W HTML, aby dodać obrazek z tekstem umieszczonym pośrodku obrazka, konieczne jest użycie znacznika

Kod PHP z fragmentem ```if(empty($_POST["name"])){ $nameErr = "Name is required"; }``` służy do obsługi

Na podstawie fragmentu dokumentu HTML, określ co należy wpisać w miejsce kropek w odnośniku w menu, aby przenosił on do rozdziału 2.

|