Pytanie 1

Która z kombinacji: protokół – warstwa, w której dany protokół działa, jest poprawnie zestawiona według modelu TCP/IP?

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Która z kombinacji: protokół – warstwa, w której dany protokół działa, jest poprawnie zestawiona według modelu TCP/IP?

Protokół używany do konwertowania fizycznych adresów MAC na adresy IP w sieciach komputerowych to

Użytkownik domeny podczas logowania widzi komunikat przedstawiony na rysunku, co oznacza, że użytkownik nie ma

Zalogowano się przy użyciu profilu tymczasowego. Nie masz dostępu do swoich plików, a pliki tworzone w ramach tego profilu zostaną usunięte po wylogowaniu. Aby rozwiązać ten problem, wyloguj się i zaloguj się później. 08:19 |

Aby serwer DNS mógł poprawnie przekształcać nazwy domenowe na adresy IPv6, konieczne jest skonfigurowanie rekordu

Protokół wykorzystywany do wymiany wiadomości kontrolnych pomiędzy urządzeniami w sieci, takich jak żądanie echa, to

Protokół ARP (Address Resolution Protocol) pozwala na konwersję logicznych adresów z poziomu sieci na rzeczywiste adresy z poziomu

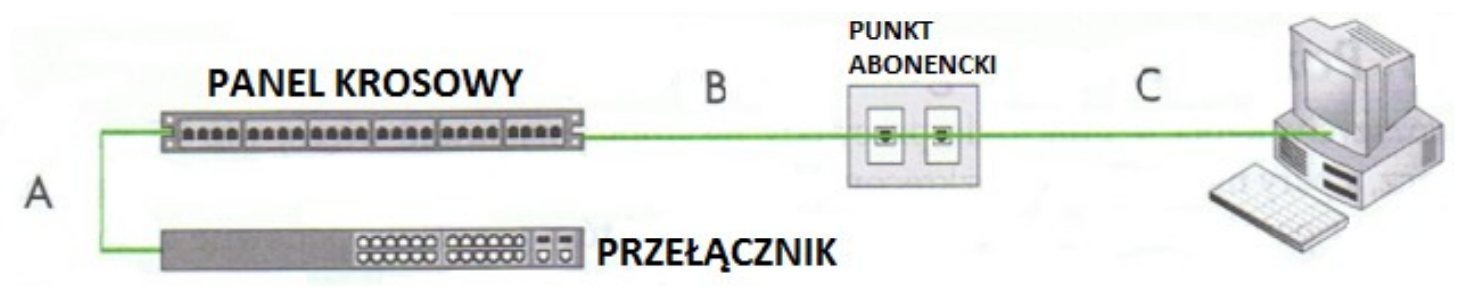

Zgodnie z normą PN-EN 50174 dopuszczalna łączna długość kabla połączeniowego pomiędzy punktem abonenckim a komputerem i kabla krosowniczego (A+C) wynosi

W zasadach grup włączono i skonfigurowano opcję "Ustaw ścieżkę profilu mobilnego dla wszystkich użytkowników logujących się do tego komputera":

| \\serwer\profile\%username% |

Jakie urządzenie powinno być użyte do połączenia komputerów, aby mogły działać w różnych domenach rozgłoszeniowych?

Jaki argument komendy ipconfig w systemie Windows przywraca konfigurację adresów IP?

Z powodu uszkodzenia kabla typu skrętka zanikło połączenie pomiędzy przełącznikiem a komputerem stacjonarnym. Jakie urządzenie pomiarowe powinno zostać wykorzystane do identyfikacji i naprawy usterki, aby nie było konieczne wymienianie całego kabla?

Parametr NEXT wskazuje na zakłócenie wywołane oddziaływaniem pola elektromagnetycznego

Jaką rolę odgrywa ISA Server w systemie operacyjnym Windows?

Aby uzyskać spis wszystkich dostępnych urządzeń w sieci lokalnej, należy użyć aplikacji typu

Standardowa sekwencja przetwarzania zasad grupowych w systemie Windows jest następująca:

Liczba 22 w adresie http://www.adres_serwera.pL:22 wskazuje na numer

Wskaż protokół, którego wiadomości są używane przez polecenie ping?

Który z dostępnych standardów szyfrowania najlepiej ochroni sieć bezprzewodową?

Usługi wspierające utrzymanie odpowiedniej kondycji oraz poziomu bezpieczeństwa sieci kontrolowanej przez Serwer Windows to

Jakim skrótem nazywana jest sieć, która korzystając z technologii warstwy 1 i 2 modelu OSI, łączy urządzenia rozmieszczone na dużych terenach geograficznych?

Jak jest nazywana transmisja dwukierunkowa w sieci Ethernet?

Wskaż błędne stwierdzenie dotyczące Active Directory?

Przy projektowaniu sieci przewodowej, która ma maksymalną prędkość transmisji wynoszącą 1 Gb/s, a maksymalna długość między punktami sieci nie przekracza 100 m, jakie medium transmisyjne powinno być zastosowane?

Jakie oprogramowanie odpowiada za funkcję serwera DNS w systemie Linux?

W specyfikacji sieci Ethernet 1000Base-T maksymalna długość segmentu dla skrętki kategorii 5 wynosi

W wyniku wykonania przedstawionych poleceń systemu Linux interfejs sieciowy eth0 otrzyma

| ifconfig eth0 10.0.0.100 netmask 255.255.255.0 broadcast 10.0.0.255 up route add default gw 10.0.0.10 |

Medium, w którym przesyłany sygnał nie jest narażony na wpływ zakłóceń elektromagnetycznych, to

W protokole FTPS litera S odnosi się do ochrony danych przesyłanych przez

Jakie jest adres rozgłoszeniowy (broadcast) dla hosta z adresem IP 192.168.35.202 oraz 26-bitową maską?

Który z poniższych adresów IPv4 jest adresem bezklasowym?

Atak mający na celu zablokowanie dostępu do usług dla uprawnionych użytkowników, co skutkuje zakłóceniem normalnego działania komputerów oraz komunikacji w sieci, to

Przynależność komputera do danej sieci wirtualnej nie może być ustalana na podstawie

Wskaż, który z podanych adresów stanowi adres rozgłoszeniowy sieci?

Pierwsze trzy bity adresu IP w postaci binarnej mają wartość 010. Jaki to adres?

Aby w systemie Windows dodać użytkownika jkowalski do grupy lokalnej pracownicy należy wykonać polecenie

Wykonanie komendy ```net use Z:\M92.168.20.2\data /delete``` spowoduje

Jakie urządzenie sieciowe pozwoli na przekształcenie sygnału przesyłanego przez analogową linię telefoniczną na sygnał cyfrowy w komputerowej sieci lokalnej?

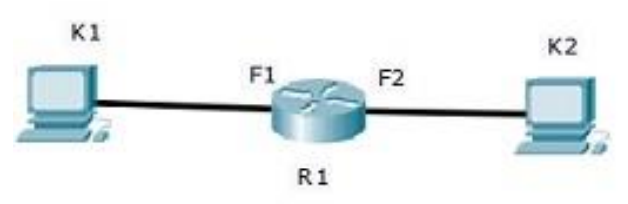

Komputery K1 i K2 nie mogą się komunikować. Adresacja urządzeń jest podana w tabeli. Co należy zmienić, aby przywrócić komunikację w sieci?

| Urządzenie | Adres | Maska | Brama |

|---|---|---|---|

| K1 | 10.0.0.2 | 255.255.255.128 | 10.0.0.1 |

| K2 | 10.0.0.102 | 255.255.255.192 | 10.0.0.1 |

| R1 (F1) | 10.0.0.1 | 255.255.255.128 | |

| R1 (F2) | 10.0.0.101 | 255.255.255.192 |

W celu zwiększenia bezpieczeństwa sieci firmowej administrator wdrożył protokół 802.1X. Do czego służy ten protokół?

Administrator sieci planuje zapisać konfigurację urządzenia Cisco na serwerze TFTP. Jakie polecenie powinien wydać w trybie EXEC?