Pytanie 1

Polecenie GRANT w języku SQL służy do

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Polecenie GRANT w języku SQL służy do

Który znacznik lub zestaw znaczników nie jest używany do określenia struktury dokumentu HTML?

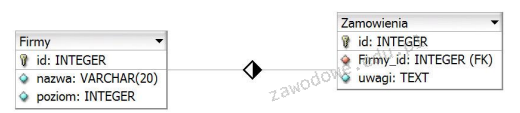

Tabele: Firmy oraz Zamówienia są ze sobą powiązane relacją jeden do wielu. Aby uzyskać tylko identyfikatory zamówień wraz z odpowiadającymi im nazwami firm dla przedsiębiorstw, których poziom wynosi 4, należy użyć polecenia

Znak pisarski @ jest czytany w języku angielskim jako

Technologia, w której komunikacja użytkownika z serwerem odbywa się bez konieczności przeładowywania całego dokumentu HTML, to

Aby w PHP uzyskać dostęp do danych formularza przesyłanych w sposób bezpieczny, należy użyć tablicy

Przypisanie w JavaScript, zapisane jako var x=true;, prowadzi do tego, że zmienna x przyjmuje typ

W języku SQL podczas używania polecenia CREATE TABLE atrybut, który wskazuje na to, która kolumna jest kluczem podstawowym, to

Grafik pragnie zmienić obraz JPG na format PNG bez utraty jakości, tak aby w obszarach, gdzie pierwotnie był kolor biały, w finalnym obrazie występowała przezroczystość. W tym celu powinien

Obiekt bazy danych, którego głównym przeznaczeniem jest drukowanie lub wyświetlanie zestawień danych, to

Która z funkcji SQL nie wymaga żadnych argumentów?

Znacznik <s> w HTML generuje

Przedstawiona funkcja napisana w kodzie JavaScript ma na celu:

| function oblicz(a, n) { wynik = 1; for(i = 0; i < n; i++) wynik *= a; return (wynik); } |

Efekt przedstawiony w filmie powinien być zdefiniowany w selektorze

Do jakich działań można wykorzystać program FileZilla?

Na stronie internetowej zdefiniowano styl, który ma być stosowany tylko do określonych znaczników (takich jak niektóre nagłówki i wybrane akapity). W takim kontekście, aby przypisać styl do konkretnych elementów, najlepiej jest użyć

| { text-align: right; } |

W firmie zajmującej się technologiami informacyjnymi otwarta jest rekrutacja na stanowisko administratora e-sklepu. Do jego zadań należy instalacja i konfiguracja systemu zarządzania treścią, który jest przeznaczony jedynie dla sklepu internetowego, zmiana szablonów wizualnych oraz dostosowanie grafiki. Jakie umiejętności powinien posiadać nowy pracownik?

W CSS, aby ustalić różne formatowanie dla pierwszej litery w akapicie, trzeba użyć selektora

Reprezentacja znacznika HTML w formacie ```przejdź```

W języku CSS wprowadzono poniższe formatowanie:

p > i { color: blue; }Oznacza to, że tekst w kolorze niebieskim będzie zapisany:

Który z poniższych formatów plików nie jest używany do publikacji grafiki lub animacji w internecie?

Jakim zapisem w dokumencie HTML można stworzyć element, który wyświetli obrazek kotek.jpg z tekstem alternatywnym "obrazek kotka"?

| Wymiary: | 4272x2848px |

| Rozdzielczość: | 72 dpi |

| Format: | JPG |

Z którego z pól klasy ```Dane``` można będzie uzyskać dostęp z zewnątrz, korzystając z obiektu stworzonego jako instancja tej klasy? ```class Dane { public $a; private $b; protected $c; }```

Jaką kompetencję społeczną możemy przypisać osobie, która potrafi wyrażać swoje zdanie oraz argumentować swoje racje, nie naruszając przy tym granic własnych i innych ludzi?

Tablica tab[] jest wypełniona losowymi liczbami całkowitymi. Jaka będzie wartość zmiennej zm2 po wykonaniu poniższego fragmentu kodu?

| int tab[10]; int zm1 = 0; double zm2 = 0; … for (int i=0; i < 10; i++) { zm1 = zm1 + tab[i]; } zm2 = zm1 / 10; |

Wywoływanie funkcji przez samą siebie to

W SQL przeprowadzono zapytanie, jednak jego realizacja nie powiodła się, co skutkowało błędem: #1396 - Operation CREATE USER failed for 'anna'@'localhost'. Możliwą przyczyną takiego zachowania bazy danych może być

CREATE USER 'anna'@'localhost' IDENTIFIED BY '54RTu8';

Jaką funkcję pełni program debugger?

Jaki styl CSS umożliwi ustawienie tekstu do prawej strony?

W CSS wprowadzono formatowanie

p > i {color: blue} Co oznacza, że tekst zapisany będzie w kolorze niebieskim

Jakiego typu mechanizm zabezpieczeń aplikacji jest zawarty w środowisku uruchomieniowym platformy .NET Framework?

W języku PHP zapisano fragment kodu. Plik cookie stworzony tym poleceniem

| setcookie("osoba", "Anna Kowalska", time() + (3600 * 24)); |

Jaką właściwość CSS należy zastosować, aby uzyskać linie przerywaną w obramowaniu?

Który atrybut pozwala na wskazanie lokalizacji pliku graficznego w znaczniku <img>?

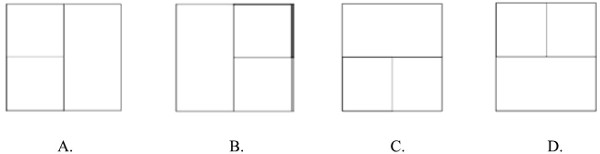

Atrybut colspan służy do poziomego łączenia komórek tabeli, natomiast rowspan pozwala na łączenie ich w pionie. Którą z poniższych tabel ukazuje fragment kodu napisany w języku HTML?

<table border="1" cellspaing="0" cellpadding="10" >

<tr> <td rowspan="2"> </td> <td> </td> </tr>

<tr> <td> </td> </tr>

</table>

Klucz obcy w bazie danych jest tworzony w celu

Który standard video cechuje się rozdzielczością 1920 px na 1080 px?

Jaką treść komunikatu należy umieścić w kodzie PHP zamiast znaków zapytania?

| $a = mysql_connect('localhost', 'adam', 'mojeHaslo'); if (!$a) echo "?????????????"; |

W języku PHP zapisano fragment kodu. Plik cookie utworzony przy pomocy tego polecenia

| setcookie("osoba", "Anna Kowalska", time()+(3600*24)); |