Pytanie 1

Jakie jest podstawowe zadanie wykorzystania frameworka Node.js w aplikacjach internetowych?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Jakie jest podstawowe zadanie wykorzystania frameworka Node.js w aplikacjach internetowych?

Co zostanie wyświetlone po wykonaniu poniższego kodu?

function Person(name) { this.name = name; } Person.prototype.sayHello = function() { return `Hello, ${this.name}!`; }; const person = new Person('John'); console.log(person.sayHello());

Jakie jest najważniejsze właściwość algorytmów szyfrowania symetrycznego?

Którą konwencję nazewnictwa najczęściej stosuje się w JavaScript?

W zamieszczonej ramce znajdują się notatki testera dotyczące przeprowadzanych testów aplikacji. Jakiego typu testy planuje przeprowadzić tester?

|

Zaprezentowany fragment kodu w języku C# tworzy hasło. Wskaż zdanie PRAWDZIWE dotyczące charakterystyki tego hasła:

var random = new Random(); string pulaZnakow = "abcdefghijklmnopqrstuwxyzABCDEFGHIJKLMNOPQRSTUWXYZ0123456789"; int dlPuli = pulaZnakow.Length - 1; char znak; string wynik = ""; for(int i = 0; i < 8; i++) { znak = pulaZnakow[random.Next(0, dlPuli)]; wynik += znak; }

Co to jest algorytm QuickSort?

Który z wymienionych typów danych należy do typu logicznego?

Która z poniższych metod nie należy do cyklu życia komponentu w React.js?

Który protokół jest wykorzystywany do transferu plików między klientem a serwerem?

Który z wymienionych mechanizmów pozwala na monitorowanie stanu użytkownika w trakcie sesji w aplikacji internetowej?

Jakie informacje mogą być zapisywane w cookies przeglądarki?

Przedstawione w filmie działania wykorzystują narzędzie

W przedsiębiorstwie IT obowiązują określone zasady dotyczące zarządzania projektami, co wskazuje, że firma wykorzystuje model zarządzania

|

Które z poniższych nie jest wzorcem architektonicznym aplikacji mobilnych?

Jakie oznaczenie posiada norma krajowa w Polsce?

Który z wymienionych przykładów przedstawia typ rekordowy?

Które z poniższych nie jest frameworkiem JavaScript?

Które z wymienionych narzędzi najlepiej chroni dane na urządzeniach mobilnych?

W jakiej topologii sieciowe wszystkie urządzenia są bezpośrednio powiązane z każdym innym?

Jakie cechy posiada model prototypowy w zakresie zarządzania projektami?

Jaką technologię stosuje się do powiązania aplikacji internetowej z systemem baz danych?

Jakiego rodzaju zmiennej użyjesz w C++, aby przechować wartość "true"?

Zaznaczone elementy w przedstawionych obramowaniach mają na celu:

Fragment kodu w WPF/XAML:

<Windows Title="Tekst"...>Fragment kodu w Java:

public class Okno extends JFrame { ... public Okno() { super(); this.setTitle("Tekst"); } ...

Który z wymienionych wzorców projektowych jest najbardziej odpowiedni do uproszczenia interfejsu złożonego systemu?

Która z wymienionych aplikacji stanowi przykład prostego rozwiązania mobilnego?

Co to jest IndexedDB?

Które z wymienionych zastosowań najlepiej definiuje bibliotekę jQuery?

Która z poniższych technologii służy do tworzenia aplikacji mobilnych za pomocą języków webowych?

Która z poniższych technologii służy do tworzenia interaktywnych aplikacji webowych bez przeładowania strony?

Cytat zaprezentowany powyżej dotyczy metodyki RAD. Co oznacza ten skrót w języku polskim?

| ... (RAD) .... is a general term for adaptive software development approaches, and the name for James Martin's method of rapid development. In general, RAD approaches to software development put less emphasis on planning and more emphasis on an adaptive process. Prototypes are often used in addition to or sometimes even instead of design specifications. Źródło: https://en.wikipedia.org/wiki Dostęp: 25.03.2021 |

Jakie zagrożenie związane z użytkowaniem cyberprzestrzeni ma wpływ na zdrowie fizyczne?

Jakie znaczenie ma określenie "klasa zaprzyjaźniona" w kontekście programowania obiektowego?

W jakim języku programowania kod źródłowy musi być skompilowany do kodu maszynowego konkretnej architektury procesora przed jego uruchomieniem?

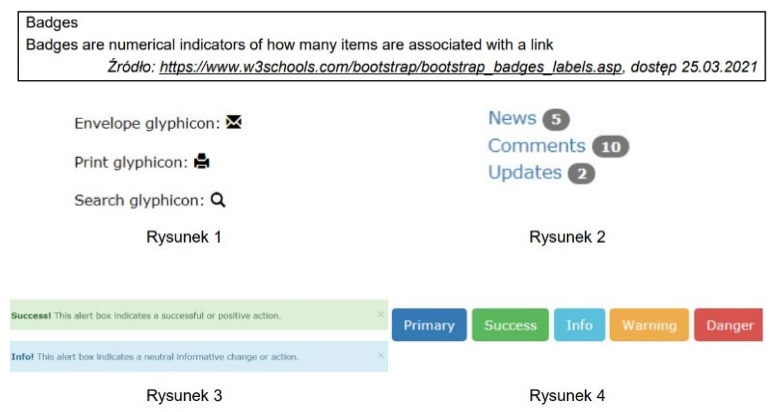

Na podstawie treści zawartej w ramce, określ, który z rysunków ilustruje element odpowiadający klasie Badge zdefiniowanej w bibliotece Bootstrap?

Która metoda wyszukiwania potrzebuje posortowanej listy do prawidłowego działania?

Który z wymienionych poniżej przykładów ilustruje prawidłowy szkielet zarządzania wyjątkami w języku C++?

Jaką funkcję pełnią okna dialogowe niemodalne?

Aby tworzyć aplikacje desktopowe w języku Java, można wybrać jedno z poniższych środowisk

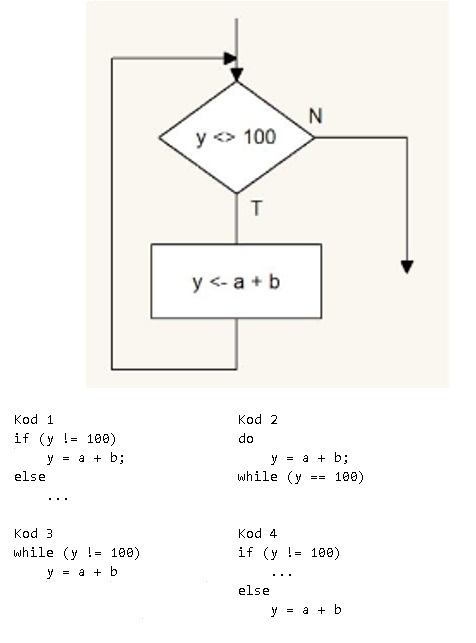

Który z poniższych kodów realizuje przedstawiony fragment algorytmu?